Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья [4] VoIP. Softswitch. (MVTS, RTU)

Янв 22

- 4 630

- 13

Приветствую уважаемую аудиторию форума Codeby.net! Спустя некоторое время (месяцев 9, так навскидку), я решил все же, вернуться к теме VoIP.

Я не могу оставить ее незаконченной, к тому же, есть предпосылки, что в скором времени придется менять сферу деятельности, и нужно как можно больше успеть, Вам рассказать.

Возможно, завершительной статьи я не напишу, но буду выкладывать, все, что знаю и с чем работаю, как можно в большем объёме.

Вот, что было в предыдущих сериях:

Я не могу оставить ее незаконченной, к тому же, есть предпосылки, что в скором времени придется менять сферу деятельности, и нужно как можно больше успеть, Вам рассказать.

Возможно, завершительной статьи я не напишу, но буду выкладывать, все, что знаю и с чем работаю, как можно в большем объёме.

Вот, что было в предыдущих сериях:

Soft ShellPop-Работаем с reverse shell и bind shell

Янв 20

- 4 805

- 7

Приветствую Любимый Форум и всех его Жителей,Читателей.

А также отдельно благодарю тех,кто читает нас в контакте и других социальных сетях и поддерживает нас.

Я ими не пользуюсь,а слова благодарности сказать хочется,и это считаю правильным.

Спасибо вам Огромное,Господа и Дамы,Леди и Джентельмены.

Лично мне ,очень приятно видеть ваши лукасы под нашими темами.

Сегодня вас хочу познакомить с очередным мощным инструментом.

Не совсем новинка,но из вида упускать его не хочется.

Наконец-то в нём представлена бразильская школа пентеста.

Одна из мощных школ южно-американского континента.

Автора инструмента зовут Andre Marques,его ник известен как 0x00-0x00.

Чем,собственно,мне понравился ShellPop:

1) Имеется выбор как reverse shell,так и bind shell.

2) Выбор протоколов TCP,либо UDP-это важно,чтобы лишний раз не ломать голову при атаке после разведки цели.

3) Различный выбор языков,на которых будет ваш shell

4) Совместимость со многими утилитами,такими,как...

Детектор деаутентификации (диссоциации) клиентов. Часть 2

Янв 19

- 8 012

- 0

Введение:

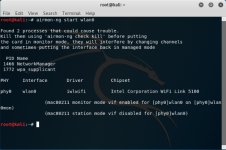

По многочисленным просьбам “трудящихся” публикую 2-ю часть “марлезонского балета”. Сегодня мы продолжим исследовать одну из разновидностей атак на сети, а именно - Деаутентификация(диссоциация) клиентов сети(Dos).

Как я говорил ранее, во-второй части мы напишем небольшой инструмент Detect Deauth, который будет делать следующее: обнаруживать атаку, определять на какую сеть идет атака(BSSID), на какое именно устройство(Mac) и какие из 2-х инструментов использует злоумышленник(Airgeddon-ng или MDK3).

Кто не прочитал первую статью, прощу сначала ознакомится с ней: Детектор деаутентификации (диссоциации) клиентов. Часть 1.

Что у нас должно получиться:

По многочисленным просьбам “трудящихся” публикую 2-ю часть “марлезонского балета”. Сегодня мы продолжим исследовать одну из разновидностей атак на сети, а именно - Деаутентификация(диссоциация) клиентов сети(Dos).

Как я говорил ранее, во-второй части мы напишем небольшой инструмент Detect Deauth, который будет делать следующее: обнаруживать атаку, определять на какую сеть идет атака(BSSID), на какое именно устройство(Mac) и какие из 2-х инструментов использует злоумышленник(Airgeddon-ng или MDK3).

Кто не прочитал первую статью, прощу сначала ознакомится с ней: Детектор деаутентификации (диссоциации) клиентов. Часть 1.

Что у нас должно получиться:

Теоретический материал и подготовка.

...

Детектор деаутентификации (диссоциации) клиентов. Часть 1.

Янв 16

- 13 768

- 23

Введение:

Всем доброго времени суток, сегодня рассмотрим, как можно обнаружить инструменты с которых производится деаутентификация(диссоциация) клиентов(Часть 1).

И самое интересное для “некоторых читателей” напишем собственный инструмент, который сможет определять инструмент с которого производится атака деаутентификация(DoS) и на кого она направлена(Часть 2). Стоит также заметить, что детектор будет реагировать на такие инструменты как: Airgeddon-ng и MDK3.

Сегодня рассмотрим, как можно обнаружить ПО с которого производится атака(Airgeddon-ng и MDK3).

Что такое деаутентификация?

Деаутентификация - это одна из разновидностей атак на беспроводную сеть, суть которой заключается в...

Всем доброго времени суток, сегодня рассмотрим, как можно обнаружить инструменты с которых производится деаутентификация(диссоциация) клиентов(Часть 1).

И самое интересное для “некоторых читателей” напишем собственный инструмент, который сможет определять инструмент с которого производится атака деаутентификация(DoS) и на кого она направлена(Часть 2). Стоит также заметить, что детектор будет реагировать на такие инструменты как: Airgeddon-ng и MDK3.

Сегодня рассмотрим, как можно обнаружить ПО с которого производится атака(Airgeddon-ng и MDK3).

Что такое деаутентификация?

Деаутентификация - это одна из разновидностей атак на беспроводную сеть, суть которой заключается в...

Статья Делаем USB-Backdoor из Raspberry Pi Zero W и P4wnP1

Янв 15

- 24 369

- 35

Доброго времени суток дорогие друзья. В этом посте я хочу показать, как собрать небольшой гаджет, используя Raspberry Pi Zero W. Суть которого будет заключаться в создание USB-Backdoor-а.

Что вам нужно:

Прошу обратить внимание, что этот проект предназначен только для образовательных целей!

Что вам нужно:

- Raspberry Pi Zero W

- Micro-SD карта

- USB-шнурок(USB-MicroUSB)

- Последняя версия Raspbian (достаточно версии Lite)

- Программное обеспечение P4wnP1

- Скрытый канал HID Frontdoor / Backdoor: Удаленный доступ к ОС Microsoft Windows через устройства HID

- Windows 10 Lockpicker: Разблокировка ОС Microsoft Windows со слабыми паролями (полностью автоматизировано).

- Кража учетных данных браузера: Крадет учетные данные из браузера и копирует их на встроенную SD-карту.

- Доступ к SSH по Wi-Fi, поддерживает скрытый ESSID.

- Эмуляция USB-устройства. Работает с поддержкой...

Статья Что хранят в себе скрытые файлы и папки на веб-сервере? Часть II

Янв 09

- 3 690

- 2

Предыдущая часть

Так же много информации в себе хранят файлы проектов IDE:

IDE (интегрированные среды разработки) используется многими программистами, для хранения настройки проектов, куча дополнительной информации в их собственных файлах. Если такая папка лежит на веб-сервере — это уже другой источник информации о этом веб-сервере.

Например, возьмем приложения JetBrains IDEs : IntelliJ IDEA, WebStorm, PHPStorm, RubyMine

Каждый проект, в каждой продукции JetBrains, создает собственные скрытые директории - .idea/.

Эти директории содержат всю информацию о нынешних проектах, их файлов, другие директории и IDE настройки.

Один из этих файлов, является очень важным с точки зрения безопасности — workspace.xml.

Этот файл содержит много ценной информации...

Так же много информации в себе хранят файлы проектов IDE:

IDE (интегрированные среды разработки) используется многими программистами, для хранения настройки проектов, куча дополнительной информации в их собственных файлах. Если такая папка лежит на веб-сервере — это уже другой источник информации о этом веб-сервере.

Например, возьмем приложения JetBrains IDEs : IntelliJ IDEA, WebStorm, PHPStorm, RubyMine

Каждый проект, в каждой продукции JetBrains, создает собственные скрытые директории - .idea/.

Эти директории содержат всю информацию о нынешних проектах, их файлов, другие директории и IDE настройки.

Один из этих файлов, является очень важным с точки зрения безопасности — workspace.xml.

Этот файл содержит много ценной информации...

Статья Что хранят в себе скрытые файлы и папки на веб-сервере? Часть I

Янв 09

- 8 215

- 3

Доброго времени суток! Сегодня я хочу рассказать, что содержат в себе скрытые папки и файлы на веб-сервере.

Скрытые файлы и директории, которые оставляют на веб сервере, могут иметь важную, конфиденциальную информацию. Веб-сервер может содержать много скрытой информации:

Эти данные можно поделить на 3 группы:

Давайте взглянем на все это более детально, что бы узнать какую информацию можно от них ожидать

Исходный код системы контроля версий

Git

Git «является...

Скрытые файлы и директории, которые оставляют на веб сервере, могут иметь важную, конфиденциальную информацию. Веб-сервер может содержать много скрытой информации:

- исходные коды версии системных папок и файлов (.git, .gitignore, .svn)

- файлы конфигурации (.npmrc, package.json, .htaccess)

- пользовательские файлы конфигурации (.json, .yml, .xml)

- и многое другое

Эти данные можно поделить на 3 группы:

- Файлы конфигурации для IDE (Интегрированная среда разработки)

- Исходный код системы контроля версий

- Проекты и/или файлы конфигурации и настройки для конкретной технологии

Давайте взглянем на все это более детально, что бы узнать какую информацию можно от них ожидать

Исходный код системы контроля версий

Git

Git «является...