-

🔥 Бесплатный курс от Академии Кодебай: «Анализ защищенности веб-приложений»

🛡 Научитесь находить и использовать уязвимости веб-приложений.

🧠 Изучите SQLi, XSS, CSRF, IDOR и другие типовые атаки на практике.

🧪 Погрузитесь в реальные лаборатории и взломайте свой первый сайт!

🚀 Подходит новичкам — никаких сложных предварительных знаний не требуется.Доступ открыт прямо сейчас — Записаться бесплатно

Пентест и уязвимости

Пентест (тестирование на проникновение) – имитация реальных кибератак для проверки компьютерной безопасности, поиска и устранения уязвимостей, которые могут вызвать некорректную работу или отказ системы. Во время тестирования проводится анализ, который позволяет оценить защиту с позиций атакующего, выделить слабые места и дать рекомендации по их устранению. Как проводится пентест? Проверки возможны в двух форматах. В первом случае специалисты, которые проводят тестирование, не располагают информацией об устройстве защиты и структуре сети. Второй вариант предполагает предварительное ознакомление исполнителей с системой защиты. Есть также промежуточные схемы, когда информация известна частично. Оптимальным считается сочетание двух методов, которое даёт максимум данных. Чтобы упростить и удешевить работу пентестеров, используют стандартизированные методологии GWAPT, OWASP, IEM. О том, как проконтролировать работу специалистов, убедиться, что найдены все «дыры» и усилить собственную защиту – в подборке тематических материалов этого раздела.

Hwacha и встреча с honeypot

Апр 01

- 6 071

- 12

Добрый вечер , Друзья , Уважаемые Форумчане и Гости форума.

Несколько необычное будет сегодня описание инструмента , с которым вас хочу познакомить.

Автором его является N00py . Это человек , который увлекается пентестом.

Hwacha была в очень далёкие времена известна ,как "Огненная повозка" .

И являлась оружием массового поражения пехоты противника.

Сегодня мы видим её реинкарнацию в кибероружие современности ,что не отменяет качеств в многоцелевой атаке.

Hwacha - инструмент быстрый , простой в обращении и был задуман заполнить те пробелы , которые замечены в CrackMapExec.

Но при этом , обладающий уникальным собственным функционалом .

И если CrackMapExec специализируется на Windows в основном , то Hwacha умеет проводить те же атаки ,только на Linux.

И отличается быстротой выполнения полезных нагрузок на таких системах.

Способным собрать артефакты и выполнить shell- код во всей подсети.

Автор обзора и Администрация ресурса предупреждают о...

Несколько необычное будет сегодня описание инструмента , с которым вас хочу познакомить.

Автором его является N00py . Это человек , который увлекается пентестом.

Hwacha была в очень далёкие времена известна ,как "Огненная повозка" .

И являлась оружием массового поражения пехоты противника.

Сегодня мы видим её реинкарнацию в кибероружие современности ,что не отменяет качеств в многоцелевой атаке.

Hwacha - инструмент быстрый , простой в обращении и был задуман заполнить те пробелы , которые замечены в CrackMapExec.

Но при этом , обладающий уникальным собственным функционалом .

И если CrackMapExec специализируется на Windows в основном , то Hwacha умеет проводить те же атаки ,только на Linux.

И отличается быстротой выполнения полезных нагрузок на таких системах.

Способным собрать артефакты и выполнить shell- код во всей подсети.

Автор обзора и Администрация ресурса предупреждают о...

Статья Немного о пентесте с помощью Android устройства

Мар 16

- 15 778

- 17

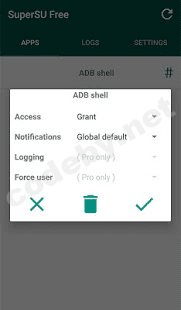

Внимание codeby, вещает Ghost Pants , сегодня мы поговорим о тестировании уязвимостей и манипуляциях в сети с помощью устройства на базе ОС android. А спонсор сегодняшней статьи root права, "root права, да как же их поставить?!", для получения рута зайдите на 4pda и введите в поиск модель вашего телефона, а там поймёте.

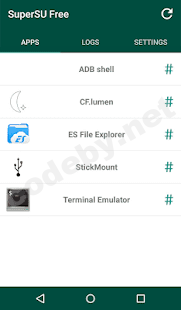

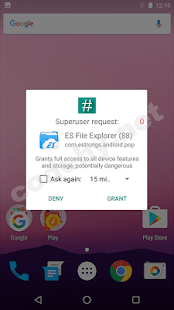

Итак, первым делом скачиваем приложение superSU с play market'а, данная программа предоставляет рут доступ приложениям которые этого требуют скачать supersu с play market

скачиваем и заходим в приложение, если показывает что рут доступ есть, то всё окей, едем дальше. Теперь мы установим busybox. Busybox- это набор unix команд которые требуются для некоторых программ

Итак, первым делом скачиваем приложение superSU с play market'а, данная программа предоставляет рут доступ приложениям которые этого требуют скачать supersu с play market

скачиваем и заходим в приложение, если показывает что рут доступ есть, то всё окей, едем дальше. Теперь мы установим busybox. Busybox- это набор unix команд которые требуются для некоторых программ

Ссылка скрыта от гостей

...Статья EternalView .Небольшой framework для pentest

Мар 12

- 6 966

- 7

И снова день добрый , Уважаемые Форумчане и Дорогие Читатели.

Наверное вам успел поднадоесть за эти несколько дней.

Тестировал неплохой сегодня инструмент.

Название у него немного созвучно с известным модулем.

Он вобрал в себя всё современное и необходимое для сбора информации.

Своего рода , небольшой framework.

В будущем , у автора неплохая задумка сделать так ,чтобы инструмент мог работать и с Windows.

И вживить модуль обнаружения и обхода файерволлa.

Cразу перейдём к делу.

Зависимости:

Linux

python3

Metasploit

Nmap

Autopwn-приложение для автоматизации модуля Eternal Blue из Metasploit

В него также входит необязательная зависимость-Ngrok

Но вполне можно обойтись и без этого.Корректно он пока не запускается.

Утомлять вас не собираюсь,если кто-то считает ,что не сможет жить без Autopwn:

Установка EternalView:

Наверное вам успел поднадоесть за эти несколько дней.

Тестировал неплохой сегодня инструмент.

Название у него немного созвучно с известным модулем.

Он вобрал в себя всё современное и необходимое для сбора информации.

Своего рода , небольшой framework.

В будущем , у автора неплохая задумка сделать так ,чтобы инструмент мог работать и с Windows.

И вживить модуль обнаружения и обхода файерволлa.

Cразу перейдём к делу.

Зависимости:

Linux

python3

Metasploit

Nmap

Autopwn-приложение для автоматизации модуля Eternal Blue из Metasploit

В него также входит необязательная зависимость-Ngrok

Но вполне можно обойтись и без этого.Корректно он пока не запускается.

Утомлять вас не собираюсь,если кто-то считает ,что не сможет жить без Autopwn:

Код:

# git clone https://github.com/rpranshu/Autopwn.git

# cd Autopwn/

# chmod +x Autopwn

# cp autopwn /usr/local/bin/AutopwnУстановка EternalView:

Код:

# git clone...Статья Анонимный Pentest [VPN -> TOR -> VPN] (Часть II) - Reverse Shell за локальной сетью

Мар 12

- 14 217

- 30

English version of the article: Anonymous pentest VPN - TOR - VPN {Part II}

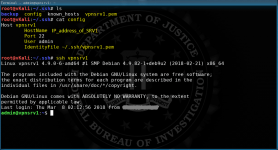

И снова здравствуйте! В прошлой статье мы разбирали создание цепочки VPN - TOR - VPN. Сегодня подготовим SRV2 к проведению тестов на проникновение и испытаем в боевых условиях.

В первой части я забыл упомянуть, SRV1 и SRV2 желательно создать в двух разный регионах, например: один во Франкфурте другой в Лондоне.

Первым делом сменим порты SSH и OpenVPN на нестандартные

Подключаемся к SRV1 по ssh

Перед тем как менять порты, сначала их нужно разрешить. К примеру SSH сменим на 4910, а OpenVPN на 4911

И снова здравствуйте! В прошлой статье мы разбирали создание цепочки VPN - TOR - VPN. Сегодня подготовим SRV2 к проведению тестов на проникновение и испытаем в боевых условиях.

В первой части я забыл упомянуть, SRV1 и SRV2 желательно создать в двух разный регионах, например: один во Франкфурте другой в Лондоне.

Первым делом сменим порты SSH и OpenVPN на нестандартные

Подключаемся к SRV1 по ssh

Перед тем как менять порты, сначала их нужно разрешить. К примеру SSH сменим на 4910, а OpenVPN на 4911

[ATTACH type="full"...

"This is SPARTA" - GUI приложение тестирование на проникновение

Мар 02

- 9 064

- 18

Недавно полазив в Kali мне стало интересно посмотреть что же ещё за инструменты есть в этом дистрибутиве. На глаза попалось это приложение SPARTA.

Давайте расскажу про него немного.

SPARTA - Это приложение написано на Pythone для проведение тестирование на проникновение сетевой инфраструктуры с GUI.

SPARTA обладает красивым и лаконичным GUI что позволяет пользоваться этим приложением новичкам которые не очень хорошо знакомы с командной строкой. Также приложение автоматизирует весь процесс проведение аудита безопасности.

Давайте расскажу про него немного.

SPARTA - Это приложение написано на Pythone для проведение тестирование на проникновение сетевой инфраструктуры с GUI.

SPARTA обладает красивым и лаконичным GUI что позволяет пользоваться этим приложением новичкам которые не очень хорошо знакомы с командной строкой. Также приложение автоматизирует весь процесс проведение аудита безопасности.

SPARTA уже предустановлена в Kali Linux.

Ubuntu 14.04 / Debian

Зависимости SPARTA

Если у вас нету Nmap то ставим его

Если у вас не стоит Hydra то ставим ее

Ubuntu 14.04 / Debian

Bash:

apt-get install python-elixir python-qt4 xsltprocЗависимости SPARTA

Если у вас нету Nmap то ставим его

Bash:

apt-get install nmapЕсли у вас не стоит Hydra то ставим ее

Bash:

apt-get install libssl-dev libssh-dev libidn11-dev libpcre3-dev libgtk2.0-dev libmysqlclient-dev libpq-dev libsvn-dev...Статья Адаптеры для пентестера в свободной продаже

Фев 14

- 21 312

- 26

Привет всем!

начну тему с описанием и тестированием на себе адаптеров из своболной продажи в наших магазинах без всяких Китайских рынков, с которых ждать долго и получаешь порой не совсем нужное.

Тестирую на ос Kali и Parrot установленные как на VirtualBox так и в живую.

airgeddon как основная утилита для хендшейка и wps

начну с самых недорогих и доступных.

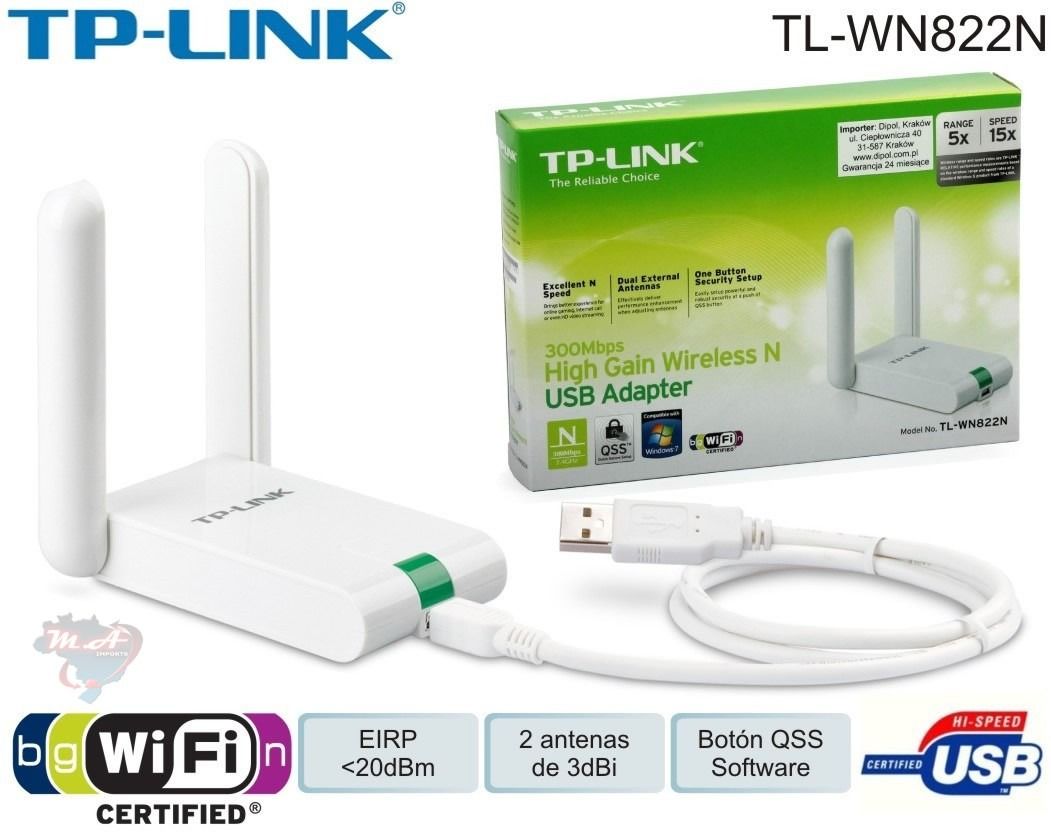

1) TP-LINK TL-WN822N VER 3

1)

VER 3

Купить можно легко в почти любом магазине по цене от 600 до 900 рублей.

Данный адаптер хорошо работает как Виртуальной машине, так и в живую. Отлично ловит Хендшейки и аатакует WPS.

Из минусов - данный адаптер не имеет съемной антены, сам посебе средней мощности. На тесте пробил 4 квартиры в кирпичном доме и сигнал был 25-29. Пожалуй единственный минус.

В системе определяется как

rtl8192cu Realtek Semiconductor Corp. RTL8192CU 802.11n WLAN Adapter

с Airgeddon отработал на отлично по...

начну тему с описанием и тестированием на себе адаптеров из своболной продажи в наших магазинах без всяких Китайских рынков, с которых ждать долго и получаешь порой не совсем нужное.

Тестирую на ос Kali и Parrot установленные как на VirtualBox так и в живую.

airgeddon как основная утилита для хендшейка и wps

начну с самых недорогих и доступных.

1) TP-LINK TL-WN822N VER 3

1)

VER 3

Купить можно легко в почти любом магазине по цене от 600 до 900 рублей.

Данный адаптер хорошо работает как Виртуальной машине, так и в живую. Отлично ловит Хендшейки и аатакует WPS.

Из минусов - данный адаптер не имеет съемной антены, сам посебе средней мощности. На тесте пробил 4 квартиры в кирпичном доме и сигнал был 25-29. Пожалуй единственный минус.

В системе определяется как

rtl8192cu Realtek Semiconductor Corp. RTL8192CU 802.11n WLAN Adapter

с Airgeddon отработал на отлично по...

Статья Уроки по Burp Suite Pro Часть 1. Начало.

Фев 12

- 25 566

- 30

Привет Codeby.net,

Покопавшись на форуме в Ресурсах я нашёл чудесный инструмент Burp Suite Pro, однако мануалов на форуме я не нашёл, посему и решил начать цикл статей для новичков.

Покопавшись на форуме в Ресурсах я нашёл чудесный инструмент Burp Suite Pro, однако мануалов на форуме я не нашёл, посему и решил начать цикл статей для новичков.

- Для примеров я буду использовать официальную версию Burp Suite Pro v. 1.7.31 (для обучения вы можете использовать

Ссылка скрыта от гостей, функционал там подрезан но для обучения и понимая сути хватит, кстати Burp Suite Community Edition уже предустановленна в Kali 2018.1 )

- В качестве хост системы будет использованна виртуальная машина(VBox) c

Ссылка скрыта от гостей

- Для того чтобы всё было легально в качестве жертвы будет использованна...

Статья [1] - Подмена DNS роутера, Граббинг сайта и получение доступов

Янв 06

- 25 330

- 47

Статья написана только для образовательных целей. Все делайте на свой страх и риск.

Всем Салам и Доброй ночи. Люблю сидеть ночью и писать статьи, вообще такое желание возникла в далеком 2012 году, когда еще учился в школе, создал компьютерный блог и писал много статей и в то время блог был достаточно популярным в этой тематике. И теперь вот ночью включаю какую-то комедию и начинаю писать. Итак, если помните в прошлой статье и написал о поднятии dns – прокси и подстановки нашего фейкового dns.

Сегодня продолжим и разберем, как мы будем граббить (делать копию) сайта и будем похищать пароли.

[0] – Немного теории. Что у нас есть?

Итак, давайте подробнее. Какими будут наши шаги:

1. Мы будем копировать сайт, который мы хотим подделать и использовать для фишинга. Делать я это буду с помощью программки HTTrack.

2. После чего переделам форму авторизации и с помощью мини php скрипта, будем...