Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Защита информации

Современные методы обработки и хранения данных предполагают использование оборудования, которое не защищает от угрозы их потери, изменения, передачи сторонним лицам. Именно поэтому защита информации становится одним из ключевых направлений развития IT. В это понятие включают защищённость данных в случае несанкционированного доступа, ошибок персонала, поломки оборудования или выхода из строя программного обеспечения. Обеспечить защиту помогают системы управления доступом, программы регистрации, идентификации, аутентификации пользователей, межсетевые экраны, использование антивирусного ПО, криптографические методы. При построении структуры информационной безопасности используется комплексный подход, который подразумевает одновременное применение программных, криптографических, аппаратных средств.

В этом разделе собраны материалы о защите информации, которая поможет вам обеспечить необходимый уровень безопасности данных.

Soft SecButton - спасательная кнопка на Android!

Фев 02

- 11 127

- 40

Приветствую всех. Сегодня я решил снова поделиться своей разработкой!

А если быть конкретнее приложением с открытым исходным кодом которое способно удалять другие заранее выбранные приложения!

Немного об идее:

Идея подобного приложения зародилась у меня давно, как только я увидел Ripple Panic Button, но сделал только пару недель назад. В Ripple мне очень не понравилось что оно может только скрывать и только поддерживаемые приложения. Поэтому моя разработка именно удаляет заранее выбранные приложения с помощью кнопки в самом приложении или же с помощью виджета, настраиваемого ярлыка который вы можете самостоятельно добавить на главный экран и даже чуть поднастроить размер, и главное через смску!

Разница между Root и Non root методом?

Увы без рут приложение не сможет тихо удалять приложения, вам придётся быстро прокликивать кнопку ОК, это ограничения самой системы Android...

С рут же удаление будет полностью тихим и намного быстрее -...

А если быть конкретнее приложением с открытым исходным кодом которое способно удалять другие заранее выбранные приложения!

Немного об идее:

Идея подобного приложения зародилась у меня давно, как только я увидел Ripple Panic Button, но сделал только пару недель назад. В Ripple мне очень не понравилось что оно может только скрывать и только поддерживаемые приложения. Поэтому моя разработка именно удаляет заранее выбранные приложения с помощью кнопки в самом приложении или же с помощью виджета, настраиваемого ярлыка который вы можете самостоятельно добавить на главный экран и даже чуть поднастроить размер, и главное через смску!

Разница между Root и Non root методом?

Увы без рут приложение не сможет тихо удалять приложения, вам придётся быстро прокликивать кнопку ОК, это ограничения самой системы Android...

С рут же удаление будет полностью тихим и намного быстрее -...

Статья Интернет-безопасность: советы по защите конфиденциальности от хакеров и шпионов

Окт 19

- 5 588

- 1

Конфиденциальность отличает нас от животных. Люди часто не думают о своих правах до тех пор, пока они не понадобятся им - будь то арест во время акции протеста или при остановке авто на дороге. Наблюдение является частью сегодняшней жизни, и оно становится все более агрессивным. Правительство прослушивает людей, а осуществляется это в секретности, и наблюдение становится локализованным. Совершенной безопасности не бывает. Но, независимо от того, кто вы и где находитесь в мире, вы можете сделать вещи, многие из которых просты, чтобы защитить себя в это неспокойное время.

Безопасность в сети

Ваша конфиденциальность, по сути, зависит от безопасности ваших данных. Некоторые профессии, такие как государственные служащие, журналисты и активисты, сталкиваются с более серьезными и сложными угрозами, чем средний гражданин, которому обычно...

Безопасность в сети

Статья ФСТЭК Приказ №21

Сен 11

- 8 722

- 8

Всем привет! Сегодня я хотел бы затронуть тему защиты персональных данных со стороны требований Федеральной службы по техническому и экспортному контролю (далее – ФСТЭК), рассмотреть общие понятия и разобрать недостатки. В предыдущих статьях я раскрывал, общее понятие персональных данных, требования Роскомнадзора, подготовка к проверке РКН и еще много чего интересного (кому интересно ссылки на предыдущие статьи: Нарушения при проверке РКН: Рекомендации, Штрафы, Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов).

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит...

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит...

Статья Новое решение для персональной киберзащиты - Acronis True Image 2021

Авг 26

- 4 859

- 5

Новое решение для персональной киберзащиты, объединившее флагманские технологии резервирования данных и надежную антивирусную защиту – Acronis True Image 2021

Компания Acronis первой вышла на рынок с решением, объединившим в себе защиту от угроз в реальном времени, антивирус и лучшие технологии резервирования данных.

20 августа 2020 г. – Шаффхаузен, Швейцария – флагман рынка в области киберзащиты, компания Acronis, анонсировала свой новый продукт – Acronis True Image 2021. Данное решение позиционируется, как универсальный продукт подходящий, как частным пользователям, так и владельцам бизнеса за счёт объединения лучших решений в сфере информационной безопасности и самые технологичные решения для применяемые в резервировании для частного сегмента.

Acronis True Image 2021 способен защищать устройство от вирусного программного обеспечения...

Компания Acronis первой вышла на рынок с решением, объединившим в себе защиту от угроз в реальном времени, антивирус и лучшие технологии резервирования данных.

20 августа 2020 г. – Шаффхаузен, Швейцария – флагман рынка в области киберзащиты, компания Acronis, анонсировала свой новый продукт – Acronis True Image 2021. Данное решение позиционируется, как универсальный продукт подходящий, как частным пользователям, так и владельцам бизнеса за счёт объединения лучших решений в сфере информационной безопасности и самые технологичные решения для применяемые в резервировании для частного сегмента.

Acronis True Image 2021 способен защищать устройство от вирусного программного обеспечения...

Статья Жертва против Хищника: aльтернативная история о борьбе с флудом на номер телефона и не только

Мар 31

- 8 030

- 7

Снова вас приветствую, господа. Эта статья не будет каноничной в отношении к моим предыдущим писанинам.Категорически к слову, поэтому не судите строго, больше походить будет на практическое пособие, что делать и как защитить себя и свои гаджеты во время флуд-атак. Вы вряд-ли найдёте-то здесь пособие по тому, как свести конкурента с бизнеса или, как насолить другу, делающему домашку, но вы узнаете, как противостоять конкуренту, которых хочет вас вывести с дела, как защитить свой телефон от неминуемой гибели от перегруза.

Пособие моё будет прям пропитано полностью, к ниточке каждой: критическим мышлением, анализом и умением выходить с ничего, выкручиваясь из ситуации патового характера. Не критикуйте больно сильно уж, это своеобразный дебют в таком жанре. Погнали.

Небольшой план-список, чтобы я не забыл о чём писать:

Пособие моё будет прям пропитано полностью, к ниточке каждой: критическим мышлением, анализом и умением выходить с ничего, выкручиваясь из ситуации патового характера. Не критикуйте больно сильно уж, это своеобразный дебют в таком жанре. Погнали.

Небольшой план-список, чтобы я не забыл о чём писать:

- Глава 1: Звонки-звонки да СМС и лишь одна секунда, дабы покурить, чтобы после отдать две тысячи баксов...

Soft Скрипт проксирования сайтов для различных нужд

Янв 04

- 19 922

- 25

Доброго времени суток, форумчане!

В данной теме хочу вам рассказать про свой скрипт проксирования сайтов. Скрипт я ставлю на VPS с PHP 7.3.

Пример работы скрипта:

Что можно делать с помощью скрипта :

Что работает и советы по скрипту:

В данной теме хочу вам рассказать про свой скрипт проксирования сайтов. Скрипт я ставлю на VPS с PHP 7.3.

Пример работы скрипта:

- Оригинал сайта - geekbrains.ru

- Спроксированный сайт - proxy.laraveldark.pro

Что можно делать с помощью скрипта :

- Проксировать любые сайты и сервисы;

- Изменять любые текста и изображения на сайте;

- Перехватывать данные с авторизации и других форм.

Что работает и советы по скрипту:

- На большинстве сайтов работает весь функционал(регистрация/авторизация/кабинеты);

- Если какой то функционал на поддомене, в конфиге в строке ServerAlias добавляем поддомены с нашим доменом, например: test.domen.ru app.domen.ru panek.domen.ru;

- Обязательно включаем .htaccess на сервере, иначе дополнительные страницы не будут работать;

- В файле index.php и index-static.php в 'ORIGIN_HOST' пишем домен который проксируем, а в 'OUR_HOST' домен где размещен...

Статья Пароли под защитой GPG

Янв 03

- 8 119

- 8

Предисловие

Хранить пароли в гугл-хроме очень удобно. Можно залогиниться с любого устройства под своим аккаунтом и получить доступ ко всем сайтам и паролям. Круто? Круто.

До тех пор, пока вы не поймаете стилер.

Проприетарные менеджеры так же удобны. Но концепция хранения моих паролей где-то там, на каких-то серверах меня не впечатляет.

А мы сегодня будем использовать связку gpg + pass + browserpass.

Установка и настройка

Устанавливаем пакеты:

gpg чаще всего уже предустановлен.

pass будет надёжно хранить наши пароли.

qtpass предоставит нам удобный графический интерфейс.

Для начала нам нужно сгенерировать новый gpg ключ.

На создании ключа я не буду долго останавливаться, всё делается по методу далее-далее. Мыло и идентификатор никто проверять...

Хранить пароли в гугл-хроме очень удобно. Можно залогиниться с любого устройства под своим аккаунтом и получить доступ ко всем сайтам и паролям. Круто? Круто.

До тех пор, пока вы не поймаете стилер.

Проприетарные менеджеры так же удобны. Но концепция хранения моих паролей где-то там, на каких-то серверах меня не впечатляет.

А мы сегодня будем использовать связку gpg + pass + browserpass.

Установка и настройка

Устанавливаем пакеты:

Bash:

sudo apt install gpg

sudo apt install pass

sudo apt install qtpasspass будет надёжно хранить наши пароли.

qtpass предоставит нам удобный графический интерфейс.

Для начала нам нужно сгенерировать новый gpg ключ.

Bash:

gpg --full-generate-keyСтатья Аутентификация и авторизация в микросервисных приложениях [Часть 1]

Май 09

- 12 903

- 10

Доброго времени суток, codeby.

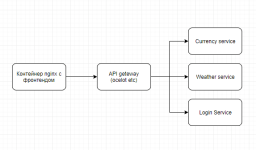

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй...

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй...

Статья Обнаружение сетевой атаки с помощью KFSensor Honeypot или ловля на живца

Апр 27

- 5 723

- 0

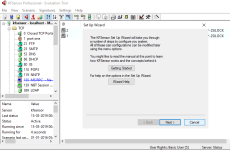

Если ваш сервер часто подвергается атакам недоброжелателей есть прекрасный способ выявить злодея и обезопасить при этом себя. Метод достаточно известен, но надеюсь всё же будет интересен кому то из жителей форума.

Для привлечения внимания и поимки атакующего мы воспользуемся KFSensor Honeypot . Поскольку из-за различных известных дефектов и уязвимостей злоумышленники по всему миру обращают внимание именно на серверы Windows мы и настроим приманку в этой среде. Затем, оставив её готовой к действию, основательно пополнив запасы попкорна удобно расположимся на диване - сможем наблюдать, как злодеи репетируют свою атаку, и готовятся к ней.

Введение в Honeypot

Honeypot (горшочек с медом – ресурс приманка) маскируется под фактический сервер, чтобы дать злоумышленникам ложную цель и отвлечь их атаки. Следовательно, honeypot должен быть настроен так же, как реальный сервер, чтобы данные могли выглядеть аутентичными...

Для привлечения внимания и поимки атакующего мы воспользуемся KFSensor Honeypot . Поскольку из-за различных известных дефектов и уязвимостей злоумышленники по всему миру обращают внимание именно на серверы Windows мы и настроим приманку в этой среде. Затем, оставив её готовой к действию, основательно пополнив запасы попкорна удобно расположимся на диване - сможем наблюдать, как злодеи репетируют свою атаку, и готовятся к ней.

Введение в Honeypot

Honeypot (горшочек с медом – ресурс приманка) маскируется под фактический сервер, чтобы дать злоумышленникам ложную цель и отвлечь их атаки. Следовательно, honeypot должен быть настроен так же, как реальный сервер, чтобы данные могли выглядеть аутентичными...

Статья Малоизвестные бесплатные и платные антивирусы

Апр 18

- 7 608

- 16

В наши дни безопасность пользовательского компьютера находится на низком уровне. Даже могущественные страны не могут защитить себя от атак, несанкционированного доступа и утечек данных, предпринятых хакерами и вредоносными программами. Неудивительно, что рядовой пользователь интересуется, достаточно ли его антивирусного обеспечения, чтобы справиться с рисками.

Неуклюжий интерфейс, огромное количество опций и непомерные цены - эти факторы делают традиционные популярные антивирусные программы неудобными для пользователей.

К счастью, существует множество антивирусных решений, которые не отстают от растущих угроз безопасности и достаточно хороши для защиты компьютеров и сетей.

Эти программы еще не пользуются обладают имиджем и репутацией популярных антивирусных брендов. Они являются превосходным выбором для пользователей, которые верят в качество, а не в рекламу. Давайте рассмотрим эти пакеты антивирусного программного обеспечения. В этом списке вы найдете как бесплатное...

Неуклюжий интерфейс, огромное количество опций и непомерные цены - эти факторы делают традиционные популярные антивирусные программы неудобными для пользователей.

К счастью, существует множество антивирусных решений, которые не отстают от растущих угроз безопасности и достаточно хороши для защиты компьютеров и сетей.

Эти программы еще не пользуются обладают имиджем и репутацией популярных антивирусных брендов. Они являются превосходным выбором для пользователей, которые верят в качество, а не в рекламу. Давайте рассмотрим эти пакеты антивирусного программного обеспечения. В этом списке вы найдете как бесплатное...

Категории блога

Команда онлайн

-

LuxkerrCodeby Team