Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Ставим современные hackbar в браузер

Июн 12

- 10 614

- 4

Приветствую Друзей и Уважаемых Форумчан,а также постоянных Читателей Форума,кто увлекается пентестом.

Сегодня будем говорить о таком расширении для браузеров,как hackbar.

Не секрет,что ранее проблем с установкой таких дополнений не было.

Но времена меняются и разрабы firefox нам дообновляли версии до того в борьбе за безопасность...

А чего делать пентестерам,которые привыкли к вкусняшкам подобного рода?

Ответ напрашивается правильный,что нужны какие-то старые версии браузеров,но какие?

Тем,не менее,Hackbars усовершенствовались до сумасшествия и заточены под современные реалии.

Они значительно облегчают жизнь пентестеру и отличаются от своих предшественников.

Итак,самыми продвинутыми на сегодняшний день выглядят такие дополнения от Ph hitachi и XPR1M3 из Бангладеша.

Да,на последних версиях firefox зачётный hackbar от Max (на главном скрине),который вызывается клавишей F12.

Он своевременный и неплохой и автору Уважение,что постарался обойти запреты разрабов firefox таким образом.

И пусть дизайн таков,что расположен он будет внизу страниц,хотя бы так.

Но содержится в нём всё же минимальный набор для пентестера.

Кто-то назовёт...

Статья Вы получили zero-click письмо

Июн 11

- 6 174

- 4

Данная статья является переводом, оригинал вот тут

Обновления

- Мы опубликовали еще одну статью: Seeing (Mail)Demons? Ancient Trigger, Exploitation Technique, and a Bounty

- Уязвимость коснулась даже первого iPhone (он же iPhone 1 / iPhone 2G) на iOS 3.1.3.

- Первый триггерный запуск этой уязвимости произошел в октябре 2010 года.

- Как вы можете заметить в новой статье, эту уязвимость можно эксплуатировать, и мы рекомендуем выпустить патч как можно скорее.

- Мы запустили bounty программу для атак, связанных с MailDemon

- IOCs & FAQ были обновлены.

Влияние и ключевые детали (TL;DR):

- Эта уязвимость позволяет злоумышленникам удаленно выполнять код и заражать устройство, отправляя электронные письма, занимающее значительные объемы памяти...

Статья Системные таймеры, Часть[5] – Счётчик процессора TSC

Июн 08

- 7 458

- 0

Предыдущие части:

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. ACPI таблицы – таймер HPET.

4. Таймер контролёра Local-APIC.

5. Счётчик процессора TSC.

6. Win - профилирование кода.

---------------------------------------

Вводная часть

В своё время, первый 32-битный процессор i80386 наделал много шуму. Регистры в 2-раза большей разрядности и виртуальная память 4Gb казалась из...

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. ACPI таблицы – таймер HPET.

4. Таймер контролёра Local-APIC.

5. Счётчик процессора TSC.

6. Win - профилирование кода.

---------------------------------------

Вводная часть

В своё время, первый 32-битный процессор i80386 наделал много шуму. Регистры в 2-раза большей разрядности и виртуальная память 4Gb казалась из...

Статья MD5 Algorithm

Июн 07

- 16 190

- 6

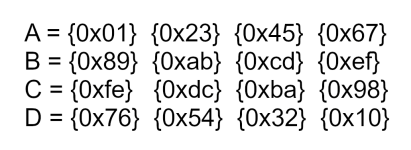

Привет, сейчас речь пойдет про разбор и реализацию алгоритма хеширования md5 на языке C++. Сам алгоритм раньше широко применялся для проверки целостности информации и для хранения паролей, пока его не признали небезопасным.

Историю алгоритма вы можете прочитать на Википедии: https://ru.wikipedia.org/wiki/MD5.

Эта статья написана для начинающих, которым интересно как этот алгоритм работает изнутри и как его реализовать. Моя реализация алгоритма является обучающей, то есть код работает не так быстро, но позволяет понять как устроен md5. От читателей требуется базовое знание C++ и минимальный опыт работы с памятью и указателями. Начнем.

Алгоритм состоит из нескольких шагов, которые мы сейчас рассмотрим и сразу же реализуем.

Step 0

Сам алгоритм принимает на вход двоичную последовательность любой длины. Мы же будем решать немного иную задачу. А именно, на вход нашей программы будет поступать строго набор байтов, нежели двоичная последовательность в чистом виде. Хранить мы будем это как указатель на начало последовательности и её длину в байтах. Это наши входные данные...

Историю алгоритма вы можете прочитать на Википедии: https://ru.wikipedia.org/wiki/MD5.

Эта статья написана для начинающих, которым интересно как этот алгоритм работает изнутри и как его реализовать. Моя реализация алгоритма является обучающей, то есть код работает не так быстро, но позволяет понять как устроен md5. От читателей требуется базовое знание C++ и минимальный опыт работы с памятью и указателями. Начнем.

Алгоритм состоит из нескольких шагов, которые мы сейчас рассмотрим и сразу же реализуем.

Step 0

Сам алгоритм принимает на вход двоичную последовательность любой длины. Мы же будем решать немного иную задачу. А именно, на вход нашей программы будет поступать строго набор байтов, нежели двоичная последовательность в чистом виде. Хранить мы будем это как указатель на начало последовательности и её длину в байтах. Это наши входные данные...

Статья iOS 13.5 jailbreak получение данных Elcomsoft iOS Forensic Toolkit (unc0ver)

Июн 03

- 11 830

- 6

Поставленная задача довольно востребована - получение данных (документы, переписки - дело обычное - нужно ВСЁ) с iPhone OS version: 13.5

Нам нужно:

Для решения такой задачи вот с такой прелестью:Большинству своих знаний в области iOS я обязан Владимиру Каталову и блогу их компании Блог Элкомсофт (это не реклама, это факт, что elcomsoft лидер гонки с apple).

Нам нужно:

- Читаем статью Full File System and Keychain Acquisition with unc0ver jailbreak: iOS 13.1 to 13.5 Full File System and Keychain Acquisition with unc0ver jailbreak: iOS 13.3.1 to 13.5

- Регистрируем аккаунт разработчика Before You Enroll - Apple Developer Program - Apple Developer

- Скачиваем "unc0ver" - читаем unc0ver

- Скачиваем "Cydia Impactor"

- Elcomsoft iOS Forensic Toolkit

Статья Системные таймеры, Часть[4] – Local APIC

Июн 03

- 8 306

- 9

Предыдущие части:

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. ACPI таблицы – таймер HPET.

4. Таймер контролёра Local-APIC.

5. Счётчик процессора TSC.

6. Win - профилирование кода.

---------------------------------------

Основным недостатком рассмотренных ранее таймеров является время доступа к ним, т.к. все эти устройства расположены за пределами центрального процессора CPU. Чтобы дотянуться до их контроллёров, процессор вынужден ждать освобождения шины FSB/DMI, посредством которой он тесно связан с чипсетом. Это тормозит процесс и несколько снижает ценность таймеров. Но есть и другая проблема..

Поскольку шина в системе одна, то с приходом многоядерных CPU тучи...

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. ACPI таблицы – таймер HPET.

4. Таймер контролёра Local-APIC.

5. Счётчик процессора TSC.

6. Win - профилирование кода.

---------------------------------------

Основным недостатком рассмотренных ранее таймеров является время доступа к ним, т.к. все эти устройства расположены за пределами центрального процессора CPU. Чтобы дотянуться до их контроллёров, процессор вынужден ждать освобождения шины FSB/DMI, посредством которой он тесно связан с чипсетом. Это тормозит процесс и несколько снижает ценность таймеров. Но есть и другая проблема..

Поскольку шина в системе одна, то с приходом многоядерных CPU тучи...

Статья OSINT и корпоративная безопасность: Глубокое исследование кейса Mindgeek

Июн 01

- 8 342

- 3

Данная статья является переводом. Оригинал вот тут

В этой статье мы рассмотрим корпоративную структуру компании Mindgeek - лидера в области доставки контента, SEO, рекламы, хостинга и общих технологических инноваций. Они работают по всему миру, а принадлежащие им сайты создают сотни миллионов посещений в день и имеют большую пропускную способность, чем Twitter, Amazon или Facebook. Может быть, вы не знаете эту компанию, но я уверен, что они знают вас.

Если вы пропустили предыдущую часть, то можете ознакомиться с ней ниже

Offensive OSINT часть 4 - сбор разведывательных данных по важнейшим объектам инфраструктуры в Юго-Восточной Азии

Эта статья должна была стать презентацией на конференции ICS в Сингапуре, однако, благодаря коронавирусу это будет виртуальное мероприятие

Примечание

MindGeek работает в сфере развлечений для взрослых, поэтому если вам неудобно читать о порноиндустрии, можете не читать статью.

Статья не является доказательством каких-либо неправомерных действий Mindgeek, я выбрал эту компанию в качестве...

Статья OSINT для Защиты: Раскрываем Угрозы Критической Инфраструктуры

Июн 01

- 7 474

- 4

Данная статья является переводом. Оригинал вот тут

Это вторая часть моего расследования критической инфраструктуры по всему миру. Эта статья должна была стать презентацией на конференции ICS в Сингапуре, однако, благодаря коронавирусу это будет виртуальное мероприятие. Я не заинтересован в участии, и я остался с хорошим материалом, поэтому решил сделать об этом краткий пост в блоге.

Вы все еще можете прочитать мое первое исследование ICS "Intelligence Gathering on U.S. Critical Infrastructure" на сайте конференции.

Intelligence Gathering on U.S. Critical Infrastructure

How Open Source Intelligence can be applied to reconnaissance on critical infrastructure.

Если вы пропустили последний эпизод о том, как искать дезинформацию в социальных сетях, вы можете найти ее здесь

Offensive OSINT часть 3 - Ищем дезинформацию, связанную с выборами, на польском сервисе wykop.pl

В этой часте мы рассмотрим кампанию по дезинформации в польской социальной сети - wykop.pl

OSINT и промышленные системы управления

Со времени...

Статья Offensive OSINT: Обнаружение дезинформационных кампаний на Wykop.pl – Польская Социальная Сеть под микроскопом

Май 31

- 5 442

- 0

Привет, комьюнити Codeby!

В этой части мы погрузимся в мир OSINT и рассмотрим реальную кампанию по дезинформации в одной из крупнейших польских социальных сетей – wykop.pl. Для тех, кто не знаком, Wykop очень похож на Reddit, но без сабреддитов, зато с тегами и микроблогом. Я покажу вам, как собирать информацию о пользователях, их "голосах" (положительных/отрицательных) и, конечно же, о самом контенте. Все будет максимально понятно, с диаграммами и графиками связей, чтобы вы могли визуализировать процесс.

Для новичков, только начинающих свое знакомство с OSINT, полезным стартом может стать изучение практических аспектов и доступных бесплатных ресурсов. Ознакомьтесь с подробным руководством «Как обучиться OSINT “для себя”: практический старт и бесплатные ресурсы» на нашем форуме.

Если вы пропустили прошлую статью, где мы деобфусцировали код и анализировали его для раскрытия сетей распространения нелегального контента, обязательно загляните...

В этой части мы погрузимся в мир OSINT и рассмотрим реальную кампанию по дезинформации в одной из крупнейших польских социальных сетей – wykop.pl. Для тех, кто не знаком, Wykop очень похож на Reddit, но без сабреддитов, зато с тегами и микроблогом. Я покажу вам, как собирать информацию о пользователях, их "голосах" (положительных/отрицательных) и, конечно же, о самом контенте. Все будет максимально понятно, с диаграммами и графиками связей, чтобы вы могли визуализировать процесс.

Для новичков, только начинающих свое знакомство с OSINT, полезным стартом может стать изучение практических аспектов и доступных бесплатных ресурсов. Ознакомьтесь с подробным руководством «Как обучиться OSINT “для себя”: практический старт и бесплатные ресурсы» на нашем форуме.

Если вы пропустили прошлую статью, где мы деобфусцировали код и анализировали его для раскрытия сетей распространения нелегального контента, обязательно загляните...

Статья Новая методика моделирования угроз безопасности информации

Май 30

- 7 086

- 3

Всем привет! Сегодня хотел бы рассмотреть новую методику моделирования угроз безопасности информации (далее – Методика), которую выпустил ФСТЭК 9 апреля 2020 года (сразу хочу отметить, что пока это только проект и скорее всего, будут вноситься изменения и доработки). Она станет обязательной для ГИС и МИС, для коммерческих организаций с ПДн она не обязательна, т.е. носит рекомендательный характер.

Итак, начнем с того, что применение новой методики не ограничивается только ИСПДн, теперь её можно использовать для определения угроз в объектах КИИ, ГИС, МИС, ИСПДн. Также появилась возможность проектирования и разработки отраслевых, ведомственных, корпоративных методик угроз безопасности, правда порядка разработки и согласования пока нет. Единственное требование у регулятора – это чтобы они не противоречили положениям Методики. При моделировании угроз безопасности нужно будет применять угрозы из БДУ ФСТЭК, а также пользоваться базовыми и типовыми моделями угроз безопасности информации (по поводу БДУ в Методике разъяснений никаких нет, как применять, с какой стороны соотнести не понятно).

Далее, рассмотрим порядок моделирования угроз безопасности. Он включает в себя 5 этапов...

Итак, начнем с того, что применение новой методики не ограничивается только ИСПДн, теперь её можно использовать для определения угроз в объектах КИИ, ГИС, МИС, ИСПДн. Также появилась возможность проектирования и разработки отраслевых, ведомственных, корпоративных методик угроз безопасности, правда порядка разработки и согласования пока нет. Единственное требование у регулятора – это чтобы они не противоречили положениям Методики. При моделировании угроз безопасности нужно будет применять угрозы из БДУ ФСТЭК, а также пользоваться базовыми и типовыми моделями угроз безопасности информации (по поводу БДУ в Методике разъяснений никаких нет, как применять, с какой стороны соотнести не понятно).

Далее, рассмотрим порядок моделирования угроз безопасности. Он включает в себя 5 этапов...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 360 (пользователей: 6, гостей: 2 354)