Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Решено Обновление форума и нововведения в ноябре 2020

Ноя 16

- 4 984

- 4

Всем привет.

Вчера обновили форум до последней актуальной версии. Как все заметили - стало все немного по другому

Никнейм можно изменить

Вот здесь https://codeby.net/account/account-details

Редактор сообщений

Как по мне - пока не привычно, но терпимо

Создание тем

Можно выбрать тип темы:

Вчера обновили форум до последней актуальной версии. Как все заметили - стало все немного по другому

Новое на форуме

Никнейм можно изменитьНовое на форуме

Вот здесь https://codeby.net/account/account-details

Редактор сообщений

Как по мне - пока не привычно, но терпимо

Создание тем

Можно выбрать тип темы:

- Обсуждение

- Опрос

- Статьи

- Вопрос

- В редакторе появилась возможность добавить заголовки разделов тем:

- В статьях аватарка автора переехала вниз, а текст располагается по всей ширине экрана. Пока не привычно.

- Тип темы Вопрос - изменилось расположение элементов. Панель голосования...

Статья Новостной дайджест по ИБ/IT за 9.11 - 16.11

Ноя 16

- 5 667

- 11

Здравия всем, дамы и господа. То, как вы отреагировали на первую статью, мне приятно, спасибо вам за такой фидбек. Что ж, вам нравится это читать, мне нравится это писать. Идеальная система, не находите?

Новостей, как всегда, очень много, но тут будут только интересные, начнём.

Шифрования не будет?

Евросоюз рассматривает введение запрета на сквозное шифрование. Что это значит? Это значит, что все мессенджеры, которыми чаще всего пользуются - viber, whatsapp(кто и зачем ими пользуется, когда есть телега??), и, собственно, его величество, telegram; Им приётся что-то делать, либо убирать шифрование для ЕС, либо уходить с рынка стран-членов Евросоюза. Насчёт Viber и Whatsapp незнаю, но телега врядли будет убирать шифрование. Господин Дуров что-нибудь придумает. Например создание отдельного приложения без шифрования, какой-нибудь Eugram. Хотя то, что они рассматривают, ещё не факт, что примут. Вобщем, ждём. Кстати, они хотят запретить шифрование не потому что кому-то нечего читать, а в целях борьбы с терроризмом. Где-то я это уже видел.

Газета...

Новостей, как всегда, очень много, но тут будут только интересные, начнём.

Шифрования не будет?

Евросоюз рассматривает введение запрета на сквозное шифрование. Что это значит? Это значит, что все мессенджеры, которыми чаще всего пользуются - viber, whatsapp(кто и зачем ими пользуется, когда есть телега??), и, собственно, его величество, telegram; Им приётся что-то делать, либо убирать шифрование для ЕС, либо уходить с рынка стран-членов Евросоюза. Насчёт Viber и Whatsapp незнаю, но телега врядли будет убирать шифрование. Господин Дуров что-нибудь придумает. Например создание отдельного приложения без шифрования, какой-нибудь Eugram. Хотя то, что они рассматривают, ещё не факт, что примут. Вобщем, ждём. Кстати, они хотят запретить шифрование не потому что кому-то нечего читать, а в целях борьбы с терроризмом. Где-то я это уже видел.

Газета...

Python - собираем и отправляем данные в Telegram

Ноя 13

- 17 085

- 6

Введение

Приветствую всех у кого есть время читать данный контент. Совсем недавно, еще в этом месяце меня посетила очень интересная идея. Сколько информации о системе можно собрать используя Python? Многие начнут размышлять и вывод будет достаточно большим, ведь собрать можно многое. Начиная от обычного название системы и заканчивая IP и MAC адресом (кстати как это собрать я тоже покажу). Поэтому, чтобы не оставлять данную идею в "мечтах" я принялся за ее реализацию. Приступим.

Подайте мне код!

Прежде всего любое написание программ начинается с импорта библиотек. Лично я использую для написания данного когда PyCharm. Надеюсь установить данную IDE у вас не составит проблем. Открываем программу, создаем новый файл и пишем:

Если у вас пишет ошибку при импорте...

Приветствую всех у кого есть время читать данный контент. Совсем недавно, еще в этом месяце меня посетила очень интересная идея. Сколько информации о системе можно собрать используя Python? Многие начнут размышлять и вывод будет достаточно большим, ведь собрать можно многое. Начиная от обычного название системы и заканчивая IP и MAC адресом (кстати как это собрать я тоже покажу). Поэтому, чтобы не оставлять данную идею в "мечтах" я принялся за ее реализацию. Приступим.

Подайте мне код!

Прежде всего любое написание программ начинается с импорта библиотек. Лично я использую для написания данного когда PyCharm. Надеюсь установить данную IDE у вас не составит проблем. Открываем программу, создаем новый файл и пишем:

Python:

import getpass

import os

import socket

import sys

from datetime import datetime, timezone

from uuid import getnode as get_mac

import pyautogui

from speedtest import Speedtest

import telebot

from PIL import ImageЕсли у вас пишет ошибку при импорте...

Статья Новостной дайджест по ИБ/IT за 9.10-9.11

Ноя 10

- 5 317

- 8

Здравия всем, дамы и господа! Сегодня я начинаю вести новостной дайджест на тему ИБ и IT. Дайджест планирую выпускать каждую неделю, а поскольку это первый выпуск наших новостей, оглашу интересные новости за прошедший месяц. Чтож, начнём!

В октябре произошло много различных событий в мире информационных технологий, начнём с более-менее локального. В Тюмени прошла выставка “ИНФОТЕХ-2020”, мне довелось на ней побывать. Мероприятие было интересное, было представлено много новинок. Так, например, компания, название которой мне запомнить не удалось, показала чат-бота для взаимодействия между жильцом и управляющей компанией (далее УК) его дома, выглядит всё это так, человек открывает бота, выбирает, какого рода проблема, пишет уточняющий текст, рассказывая, что конкретно ему не нравится/мешает, эта жалоба идёт в некий “агрегатор”, где её увидит УК, и будет обязана принять меры. Идея интересная, реализация - не менее.

Идём дальше. На инфотехе были представители компании Анлим-ИТ. Они представили стенд “почувствуй себя хакером”, и стенд по форензике. Я знаю, кто в полной мере расскажет об этом мероприятии...

ИНФОТЕХ-2020

В октябре произошло много различных событий в мире информационных технологий, начнём с более-менее локального. В Тюмени прошла выставка “ИНФОТЕХ-2020”, мне довелось на ней побывать. Мероприятие было интересное, было представлено много новинок. Так, например, компания, название которой мне запомнить не удалось, показала чат-бота для взаимодействия между жильцом и управляющей компанией (далее УК) его дома, выглядит всё это так, человек открывает бота, выбирает, какого рода проблема, пишет уточняющий текст, рассказывая, что конкретно ему не нравится/мешает, эта жалоба идёт в некий “агрегатор”, где её увидит УК, и будет обязана принять меры. Идея интересная, реализация - не менее.

Идём дальше. На инфотехе были представители компании Анлим-ИТ. Они представили стенд “почувствуй себя хакером”, и стенд по форензике. Я знаю, кто в полной мере расскажет об этом мероприятии...

Статья Восстановление системного реестра Windows

Ноя 08

- 7 063

- 2

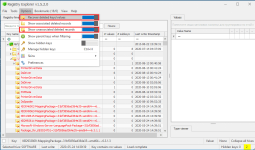

При расследовании компьютерных инцидентов, время от времени, возникает необходимость восстановления удаленных записей из файлов системного реестра. И тут возникает два варианта развития событий:

Кроме указанной выше утилиты, для восстановления удаленных записей из существующих файлов системного реестра, можно использовать Python-скрипт yarp-print (msuhanov/yarp) с параметром --deleted и далее указывает полный путь до файла, из которого необходимо восстановить удаленные записи:

[ATTACH...

- Необходимо восстановить записи из существующих файлов системного реестра (т.е. записи системного реестра текущей операционной системы);

- Необходимо восстановить записи системного реестра из предыдущей операционной системы.

Кроме указанной выше утилиты, для восстановления удаленных записей из существующих файлов системного реестра, можно использовать Python-скрипт yarp-print (msuhanov/yarp) с параметром --deleted и далее указывает полный путь до файла, из которого необходимо восстановить удаленные записи:

[ATTACH...

Soft Snoop Project инструмент разведки на основе открытых данных (OSINT world)

Ноя 07

- 35 610

- 57

Snoop Project один из самых перспективных OSINT-инструментов по поиску никнеймов.

Snoop — это исследовательская работа (собственная база данных/закрытые багбаунти)

в области поиска и обработки публичных данных в сети интернет.

По части специализированного поиска Snoop способен конкурировать с традиционными поисковыми системами.

Сравнение индексаций БД-никнеймов подобных инструментов:

Платформы:

| Платформа | Поддержка |

|---|---|

| GNU/Linux | |

| Windows 7/10 (32/64) | |

| Android (Termux) | |

| macOS | |

| IOS | |

| WSL |

Snoop Local database

Статья Путь к OSCP: Мой опыт и ключевые уроки в мире пентестинга

Окт 30

- 13 880

- 13

Всем привет!

Наконец-то нашёл время и структурировал свои мысли по подготовке и сдаче экзамена на сертификацию OSCP.

Информации в интернете о курсе «Penetration Testing with Kali Linux» (PWK) и экзамене «Offensive Security Certified Professional» (OSCP) довольно много, но ещё одна статья, я думаю, никому не повредит.

Ссылки на похожие статьи с форума прилагаю:

Опишу свой опыт перед началом подготовки к сдаче экзамена. Проработал 5 лет в компаниях, занимающихся интеграцией различных систем безопасности. Большую часть времени работал в отделе сопровождения, за это...

Наконец-то нашёл время и структурировал свои мысли по подготовке и сдаче экзамена на сертификацию OSCP.

Информации в интернете о курсе «Penetration Testing with Kali Linux» (PWK) и экзамене «Offensive Security Certified Professional» (OSCP) довольно много, но ещё одна статья, я думаю, никому не повредит.

Ссылки на похожие статьи с форума прилагаю:

- 31 день опыта OSCP [Перевод]

- Дорога к OSCP - утилиты и ссылки

- Дорога к OSCP или мотивация к Try Harder!

- Как я сдавал OSCP?!

Опишу свой опыт перед началом подготовки к сдаче экзамена. Проработал 5 лет в компаниях, занимающихся интеграцией различных систем безопасности. Большую часть времени работал в отделе сопровождения, за это...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

LuxkerrCodeby Team