Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Пишем графическую оболочку на Python - часть 4

Сен 17

- 12 727

- 12

Всем привет!

По просьбам трудящихся всё-таки решил написать ещё одно продолжение предыдущих статей. Часть 1 Часть 2 Часть 3

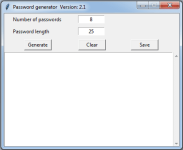

Сегодня будем наводить красоту. В качестве подопытного возьмём генератор паролей с тремя кнопками – генерировать, очистить и сохранить.

По просьбам трудящихся всё-таки решил написать ещё одно продолжение предыдущих статей. Часть 1 Часть 2 Часть 3

Сегодня будем наводить красоту. В качестве подопытного возьмём генератор паролей с тремя кнопками – генерировать, очистить и сохранить.

Python:

from tkinter import *

import random

from tkinter import filedialog as fd

import string

__version__ = 'Version: 2.1'

root = Tk()

root.resizable(width=False, height=False)

root.title("Password generator " + str(__version__))

root.geometry("420x320+300+300")

calculated_text = Text(root, height=14, width=50)

def erase():

calculated_text.delete('1.0', END)

chars = string.ascii_letters + string.digits + string.punctuation

x = 0

def passw():

for n in range(int(number_entry.get())):

password = ''

global x

x += 1

for i in range(int(length_entry.get()))...Статья Собери себе BadUsb, не хуже, чем Rubber Ducky от Hak5

Сен 14

- 12 711

- 15

Всем привет!

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощьюпластиковых бутылок платы с микроконтроллером Atmega32u4 и паяльника сделаем BadUSB.

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50 баксов, как оригинальное устройство от Hak5.

(Оригинальное устройство от Hak5)

На выходе мы получим аккуратное устройство, похожее на флешку, имеющее на борту достаточно памяти, чтобы...

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощью

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

Digispark - badusb за 1$

Хочу рассказать о младшем (возможно даже отсталом и ущербном) брате Rubber Ducky - DigiSpark.

Bad USB на ATtiny 85

Всем привет. Представляю вам Bad USB на ATtiny 85. Разработчик -== Yukinoshita47/megumi-san-bad-usb Проект USB BAD или более известный как Ducky Rubber USB. Megumum usb bad - это проект, ориентированный на аппаратное хакерство от Garuda Security Hackers. Оборудование может быть...

Bad Usb или как я уток разводил, Практическое пособие по Rubber Duck

Дали им звучное имя Rubber Duck. Как Вы догадались, эта порода уток ни что иное, как Bad Usb.

Учим BadUSB работать с разными раскладками клавиатуры

Заглавие Всем доброго времени суток, о BadUsb, Usb Rubber Ducky и о том, как самому сделать аналог данного устройства написано уже много статей. В этой же статье мы рассмотрим решение проблемы BadUsb при работе с разными раскладками клавиатуры. В качестве инструкции по созданию своего BadUsb...

Введение

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50 баксов, как оригинальное устройство от Hak5.

(Оригинальное устройство от Hak5)

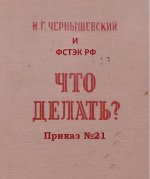

Статья ФСТЭК Приказ №21

Сен 11

- 11 665

- 8

Всем привет! Сегодня я хотел бы затронуть тему защиты персональных данных со стороны требований Федеральной службы по техническому и экспортному контролю (далее – ФСТЭК), рассмотреть общие понятия и разобрать недостатки. В предыдущих статьях я раскрывал, общее понятие персональных данных, требования Роскомнадзора, подготовка к проверке РКН и еще много чего интересного (кому интересно ссылки на предыдущие статьи: Нарушения при проверке РКН: Рекомендации, Штрафы, Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов).

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит ты уже знаком с ФЗ-152), далее идет ПП 1119 в котором прописано, что подборка средств защиты информации для СЗ персональных данных должна осуществляться оператором ИСПДн, в соответствии с НПА ФСТЭК и...

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит ты уже знаком с ФЗ-152), далее идет ПП 1119 в котором прописано, что подборка средств защиты информации для СЗ персональных данных должна осуществляться оператором ИСПДн, в соответствии с НПА ФСТЭК и...

Статья Автоматизация безопасности API с OWASP ZAP: эффективный практический гайд

Сен 09

- 8 764

- 0

Приветствую снова всех. Извиняюсь за долгое отсутствие, некоторые данную часть ждали больше всего. К сожалению не смог выпустить все оперативно в силу различных причин (в т.ч. и лени  )

)

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять. Сессия стартует по факту вместе с ZAP. Ей можно дать имя, и она будет сохраняться. Если открыть новую сессию с таким же именем как и предыдущая, то сессия пересоздастся.

Контекст - по факту...

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять. Сессия стартует по факту вместе с ZAP. Ей можно дать имя, и она будет сохраняться. Если открыть новую сессию с таким же именем как и предыдущая, то сессия пересоздастся.

Контекст - по факту...

Статья Нарушения при проверке РКН: Рекомендации, Штрафы

Сен 09

- 7 050

- 0

Всем привет! Сегодня хотел бы поговорить о частых нарушениях, которые появляются в ходе проверок Роскомнадзора по защите персональных данных, о том, как этого избежать и что для этого необходимо делать. О видах проверок и о плане подготовки к ней я описал в статье Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов, кому интересно, рекомендую к просмотру.

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных данных, содержащего неполные и (или) недостоверные сведения.

Для тех, кто сомневается стоит ли им подавать уведомление или нет, в ФЗ-152 есть статья 22 п. 2, где прописывается, когда не нужно уведомлять...

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных данных, содержащего неполные и (или) недостоверные сведения.

Для тех, кто сомневается стоит ли им подавать уведомление или нет, в ФЗ-152 есть статья 22 п. 2, где прописывается, когда не нужно уведомлять...

Статья Кража данных через TikTok - легко

Авг 27

- 6 936

- 17

Уязвимости, которые, по словам создателей приложения, были исправлены впоследствии, позволяли злоумышленникам манипулировать контентом и извлекать личные данные пользователей. Видео-приложение TikTok заявляет, что устранило все уязвимости, обнаруженные исследователями кибербезопасности Check Point.

TikTok - приложение для смартфонов, которое полюбилось подростками и используется миллионами людей во всем мире, имело уязвимости, позволяющие хакерам манипулировать данными участников и похищать личную информацию. Это выяснено после проведения исследования Check Point - компанией по кибербезопасности в Израиле.

Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над их учетными записями, в том числе загруженным видео или доступом к частным роликам.

«Все обнаруженные уязвимости относятся к основным для системы TikTok», - сказал Одед Вануну, руководитель...

Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над их учетными записями, в том числе загруженным видео или доступом к частным роликам.

«Все обнаруженные уязвимости относятся к основным для системы TikTok», - сказал Одед Вануну, руководитель...

Статья Новое решение для персональной киберзащиты - Acronis True Image 2021

Авг 26

- 5 915

- 5

Новое решение для персональной киберзащиты, объединившее флагманские технологии резервирования данных и надежную антивирусную защиту – Acronis True Image 2021

Компания Acronis первой вышла на рынок с решением, объединившим в себе защиту от угроз в реальном времени, антивирус и лучшие технологии резервирования данных.

20 августа 2020 г. – Шаффхаузен, Швейцария – флагман рынка в области киберзащиты, компания Acronis, анонсировала свой новый продукт – Acronis True Image 2021. Данное решение позиционируется, как универсальный продукт подходящий, как частным пользователям, так и владельцам бизнеса за счёт объединения лучших решений в сфере информационной безопасности и самые технологичные решения для применяемые в резервировании для частного сегмента.

Acronis True Image 2021 способен защищать устройство от вирусного программного обеспечения, проводить сканирование по требованию, фильтровать интернет трафик, а так же защищать веб-конференции. Такое объединение функций становится решающим, как для бизнеса, так и для рядового пользователя так...

Компания Acronis первой вышла на рынок с решением, объединившим в себе защиту от угроз в реальном времени, антивирус и лучшие технологии резервирования данных.

20 августа 2020 г. – Шаффхаузен, Швейцария – флагман рынка в области киберзащиты, компания Acronis, анонсировала свой новый продукт – Acronis True Image 2021. Данное решение позиционируется, как универсальный продукт подходящий, как частным пользователям, так и владельцам бизнеса за счёт объединения лучших решений в сфере информационной безопасности и самые технологичные решения для применяемые в резервировании для частного сегмента.

Acronis True Image 2021 способен защищать устройство от вирусного программного обеспечения, проводить сканирование по требованию, фильтровать интернет трафик, а так же защищать веб-конференции. Такое объединение функций становится решающим, как для бизнеса, так и для рядового пользователя так...

Статья Взлом через умные лампочки: уязвимость сети, советы по безопасности, примеры и рекомендации

Авг 20

- 8 653

- 5

Дорогой читатель, расскажу инфу, которую узнал недавно, и это стало причиной написания статьи. Также поделюсь советами, как обеспечить безопасность работы удаленно. Как говорится – предупрежден, значит защищен! Итак!

Большинство людей устанавливает в своих офисах или домах умные лампочки, и не видит в этом потенциальной угрозы от киберпреступников. Новое исследование выявило возможность взламывать умные лампочки, чтобы проникать в офисную или домашнюю сеть, устанавливать вредоносное программное обеспечение через уязвимость протоколов связи.

Выделить тут надо то, что даже простые и приземленные вещи, как лампочки, могут использоваться злоумышленниками для атак на защищенные сети. В качестве эксперимента проводились исследования на умных лампочках Philips Hue, которые устанавливаются во многих современных жилищах. Особенностью лампочек являлось то, что вредоносное обеспечение могло распространяться от одной лампочки к другой. Но ещё одна проблема была в том, что злоумышленники, имея контроль над лампочкой Philips, устанавливали на неё программное обеспечение с вирусами с помощью беспроводного обновления прошивки.

Для того чтобы подключиться к умным...

Выделить тут надо то, что даже простые и приземленные вещи, как лампочки, могут использоваться злоумышленниками для атак на защищенные сети. В качестве эксперимента проводились исследования на умных лампочках Philips Hue, которые устанавливаются во многих современных жилищах. Особенностью лампочек являлось то, что вредоносное обеспечение могло распространяться от одной лампочки к другой. Но ещё одна проблема была в том, что злоумышленники, имея контроль над лампочкой Philips, устанавливали на неё программное обеспечение с вирусами с помощью беспроводного обновления прошивки.

Для того чтобы подключиться к умным...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →