Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Как выбрать надежный пароль: советы, практика, статистика

Авг 19

- 8 548

- 13

Правильно подобранный пароль повышает безопасность файлов, учетной записи, компьютера. При наличии достаточного ресурса и времени, можно взломать любой шифрованный код, а для того, чтобы защитить данные, необходимо пароли создавать максимально сложными для подбора, что потребует времени.

Основные критерии надежного пароля

Надежность пароля характеризуется его непредсказуемостью. Одним из наиболее распространенных методов, которые применяются для взлома компьютерных систем - это просмотр списка отдельных пользователей для того, чтобы получить доступ к аккаунтам, после чего получить доступ к ресурсу. Самая простая задача - написать программу, которая пробует разные комбинации ввода данных, например, имя пользователя с маленькой или большой буквы, общие псевдонимы, номера телефонов, а также любое другое слово, найденное в обычном словаре.

Наиболее сильной стороной пароля является его разнообразие. На стандартной клавиатуре 104 клавиши, которые имеют разные значения и их применяют ввода различных символов при создании...

Основные критерии надежного пароля

Наиболее сильной стороной пароля является его разнообразие. На стандартной клавиатуре 104 клавиши, которые имеют разные значения и их применяют ввода различных символов при создании...

Статья Резервная копия телефонов LG (LG Bridge) и извлечения данных из резервной копии

Авг 17

- 6 338

- 3

Предложенный вариант демонстрирует что может хранится в резервной копии коротая сделана ПО вендора телефона. Если у Вас нет доступа к телефону, и вы не знаете, как его получить, то этот метод вам не подойдет. В любом случае советую проверять полученные данные дополнительно. Для работы нам понадобится питон, если он у вас уже установлен переходите к пункту №3.

- Первое что нам понадобится это установить питон, рекомендую скачать с офсайта

- Устанавливаем питон:

- Даблклик по скачанному файлу

- Отмечаем чекбокс отмеченный на картинке, прежде чем нажимать “install now” обязательно проверить что бы все совпадало с

- Могу порекомендовать проверить обновления питон:

Код:

python -m pip install -- upgrade pip - Перезагрузка

- Следующим шагом ставим библиотеку pycryptodome:

Код:

pip install pycryptodome - Ставим приложение LG Bridge на компьютер(я не выкладываю информацию по установке...

Отзывы учащихся о курсе «Python для Пентестера»

Авг 15

- 9 488

- 14

Друзья, завершился первый поток курса «Python для Пентестера». Благодарю всех, кто участвовал в создании курса, в консультировании учащихся, а так же тех, кто пришел к нам учиться.

Прошу людей, которые поступали на этот курс, написать отзыв. Отзыв может написать любой, кто прошел курс или не смог по каким то причинам его пройти. Критика приветствуется - она позволяет сделать курс лучше. Так же приветствуются пожелания будущим абитуриентам.

Прошу людей, которые поступали на этот курс, написать отзыв. Отзыв может написать любой, кто прошел курс или не смог по каким то причинам его пройти. Критика приветствуется - она позволяет сделать курс лучше. Так же приветствуются пожелания будущим абитуриентам.

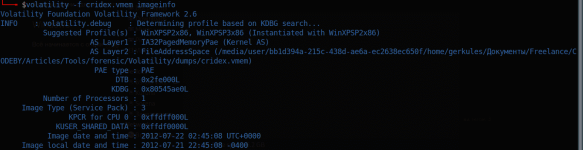

Статья Как Игорь Volatility framework изучал и сетевой дамп смотрел

Авг 15

- 14 030

- 6

Утро. Звенит будильник. Некоторые делают зарядку, завтракают, одеваются и идут на работу. После работы идут домой. День Игоря прошёл также. За исключением одного, во время беседы с неестественным в той компании коллегой, речь зашла о дампах памяти. Имя того служащего — Николай. В той беседе решено было вечерком встретиться у Игоря дома и обсудить форензику. Главная тема их беседы - The Volatility Framework. Николай и Игорь договорились о плане для их беседы:

Некоторые опции не получилось использовать, так как дамп памяти самой новой системы был сделан с Windows 2003.

Скриншотов для этой статьи было сделано больше чем максимум, но здесь их не будет

Максимум скриншотов на codeby...

- Изучаем дамп памяти Windows

- Переходим к Linux

- Немножко сетевой форензики

Некоторые опции не получилось использовать, так как дамп памяти самой новой системы был сделан с Windows 2003.

Небольшое отступление от статьи

Скриншотов для этой статьи было сделано больше чем максимум, но здесь их не будет

Максимум скриншотов на codeby...

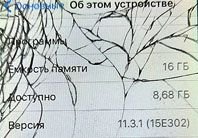

Elcomsoft iOS Forensic Toolkit Агент-экстрактор - извлечение данных без джейлбрейка

Авг 15

- 7 562

- 1

Задача востребована - получение данных (документы, переписки - дело обычное - нужно ВСЁ) с iPhone OS version: 11.3.1

К нам в руки попала такая модель Model A1533 Версия iOS 11.3.1 к ней не применим checkra1n

Нам нужно:

К нам в руки попала такая модель Model A1533 Версия iOS 11.3.1 к ней не применим checkra1n

Нам нужно:

- Читаем статью "Извлечение данных без джейлбрейка: iOS 13 и iPhone 11"

- Читаем статью как руководство пользователя "Извлечение данных из iPhone без джейлбрейка (iOS 11-12)"

- В данном случаем нам нужен Elcomsoft iOS Forensic Toolkit

Агент-экстрактор совместим со следующими комбинациями устройств и версий iOS:

- iPhone 6s до iPhone X, iPad 5 и 6, iPad Pro 1 и 2 поколений: iOS/iPadOS 11.0 — 13.3

- iPhone Xr, Xs, Xs Max, iPad Mini 5, iPad Air 3, iPad Pro 3, iPod Touch 7: iOS/iPadOS 12.0 — 13.3

- iPhone 11, 11 Pro, 11 Pro Max: iOS 13.0 — 13.3

- iPhone 5s, 6, 6 Plus

- iPad Mini 2...

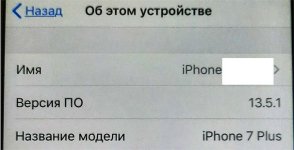

Статья iOS 13.5.1 jailbreak получение данных Elcomsoft iOS Forensic Toolkit (checkra1n)

Авг 15

- 8 433

- 0

Поставленная задача довольно востребована - получение данных (документы, переписки - дело обычное - нужно ВСЁ) с iPhone OS version: 13.5.1

Способ с iPhone OS version: 13.5 "unc0ver" iOS 13.5 jailbreak получение данных Elcomsoft iOS Forensic Toolkit

Для решения такой задачи вот с такой прелестью:

Нам нужно:

Способ с iPhone OS version: 13.5 "unc0ver" iOS 13.5 jailbreak получение данных Elcomsoft iOS Forensic Toolkit

Для решения такой задачи вот с такой прелестью:

Нам нужно:

- Читаем статью iOS Device Acquisition with checkra1n Jailbreak iOS Device Acquisition with checkra1n Jailbreak

- Скачиваем "checkra1n" - читаем checkra1n (с данной моделью телефона мы потерпим неудачу)

- Скачиваем checkn1x1.0.6x64.zip для 64-х битного процессора или checkn1x1.0.6x32.zip для 32-х битного...

Статья Уязвимость CVE-2020-3452

Авг 15

- 12 578

- 4

Приветствую Друзей,Уважаемых Форумчан и Читателей Форума.

Сегодня поговорим немного о нашумевшей уязвимости в Cisco

Оперативно искать решение проблемы IT-компании заставил Михаил Ключников.

Эксперт из Positive Technologies не впервые находит опасные уязвимости.

Данная уязвимость касается межсетевого экрана Cisco ASA.

И получив идентификатор CVE-2020-3452,она имеет высокий уровень опасности.

Если на устройстве проигнорирована проверка вводных данных,

то атакующий получает доступ к файловой системе и может читать файлы конфигурации WebVPN.

Компания Cisco срочно выпустила патч,но как всегда не все читают новости.

И по-традиции покажу как эксплуатируется такая уязвимость на реальном примере.

Администрация Форума и автор обзора напоминают о соблюдении законодательства.

Запрещено применение рассматриваемых методик атак в незаконных целях.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

Для нахождения уязвимых целей воспользуемся поисковиком shodan.

Интерес представляют следующие версии:

Cisco ASA:9.7 ;9.8 ;9.9 ;9.10 ;9.12 ;9.13 ;9.14

Cisco FTD:6.2.2; 6.2.3 ;6.3.0 ;6.4.0...

Сегодня поговорим немного о нашумевшей уязвимости в Cisco

Оперативно искать решение проблемы IT-компании заставил Михаил Ключников.

Эксперт из Positive Technologies не впервые находит опасные уязвимости.

Данная уязвимость касается межсетевого экрана Cisco ASA.

И получив идентификатор CVE-2020-3452,она имеет высокий уровень опасности.

Если на устройстве проигнорирована проверка вводных данных,

то атакующий получает доступ к файловой системе и может читать файлы конфигурации WebVPN.

Компания Cisco срочно выпустила патч,но как всегда не все читают новости.

И по-традиции покажу как эксплуатируется такая уязвимость на реальном примере.

Администрация Форума и автор обзора напоминают о соблюдении законодательства.

Запрещено применение рассматриваемых методик атак в незаконных целях.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

Для нахождения уязвимых целей воспользуемся поисковиком shodan.

Интерес представляют следующие версии:

Cisco ASA:9.7 ;9.8 ;9.9 ;9.10 ;9.12 ;9.13 ;9.14

Cisco FTD:6.2.2; 6.2.3 ;6.3.0 ;6.4.0...

Статья Программирование HDD/SSD. Часть.1 – устройство

Авг 11

- 15 867

- 3

Жёсткие диски это тот раздел программирования, который покрыт мраком и тайной. Дефицит информации на эту тему накладывает свой отпечаток, и даже простое копирование больших объёмов данных может стать нетривиальной задачей. Но если копнуть глубже, оказывается не всё так плохо, и большинство базовых операций на низком уровне доступно не только админу, но и простому смертному юзеру. На практике, мифы о высоком либидо и буйном темпераменте дисков несколько преувеличены, и надеюсь данная статья поможет нам разобраться в этом. Поскольку материал получился обширным, пришлось разделить его на две части – теория и практика.

В этой части:

Общие сведения

Любые накопители HDD относятся к устройствам с интегрированным...

В этой части:

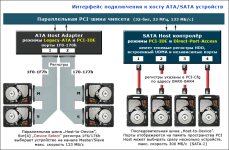

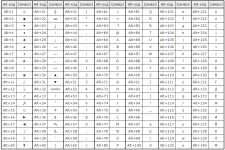

• Общие сведения

• Интерфейсы ATA/SATA

• Регистры IDE-устройств

• Интерфейсы SCSI/SAS

• Выводы

-------------------------------------------------Общие сведения

Любые накопители HDD относятся к устройствам с интегрированным...

Статья Освойте пентест: Комплексный Roadmap для будущих экспертов по кибербезопасности

Авг 10

- 157 894

- 149

Данную карту написал для меня мой знакомый @Proxy n1nja , а доработал её я. С его позволения я хотел бы поделиться ей с вами.

Готов выйти за рамки одиночного трека и попробовать себя в команде? Узнай все о карьерных возможностях, ролях и профессиональных траекториях в Red Team в специальном гайде: Red Team Roadmap: роли и карьерный рост в 2025 году

План обучения пентесту с нуля и до профессионала

Основы. Начальный уровень: сети

Книга: Николай Кузьменко: Компьютерные сети и сетевые технологии . Подробнее: Книга охватывает очень широкий круг вопросов. Отлично подойдет в качестве первой книги по сетям, а так же познакомит с разными вещами,такими как: рейдмасивы, как работает сервер и т.д.

Книга...

Статья Учим BadUSB работать с разными раскладками клавиатуры

Авг 10

- 4 504

- 1

Заглавие

Всем доброго времени суток, о BadUsb, Usb Rubber Ducky и о том, как самому сделать аналог данного устройства написано уже много статей.

В этой же статье мы рассмотрим решение проблемы BadUsb при работе с разными раскладками клавиатуры. В качестве инструкции по созданию своего BadUsb будем использовать статью размещенную здесь, на codeby:

Делаем USB ducky и Wifi Ducky своими руками

В качестве BadUsb, как и в статье используем Arduino Micro Pro.

О чем речь

Если при выполнении скрипта загруженного на наш BadUsb в операционной системе выставлена русская раскладка, возникает проблема, все команды вводятся в русской раскладке и наш скрипт становится бесполезным.

Ищем решение этой...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →