Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Первые шаги Вадимчика по GitHub: в активном поиске интересного

Июл 15

- 10 791

- 12

Заглавие

Приветствую, друзяшки дорогие, знаю, что нет, но упустим дань соображениям родства и приступим без посредств особых к делу. Сегодня отходим мы от основной сюжетной линии, если назвать её можно так, и дадим продолжение небольшое статье , опубликованной на начале весны этого года. Суть кратким образом - скитания по просторам GitHub, находясь в активном поиске интересного для Вас, небольшая обзорная и критическая части . Традиционно план деяний на день сегодняшний:

Информация представлена лишь в целях ознакомления и дальнейшем использовании в целях тестирования на проникновения (Пентеста то бишь), используете всё на свой страх и риск, а ведь подумай… Я не преследую цели, дабы вы посредством этих скриптов и репозиториев кого-то обманули, заработали на нём, нет. Моя цель продемонстрировать и заставить казанок на плечах каждого читающего не мыслить в деструктивном плане (взломать, заработать, разрушить), а...

Приветствую, друзяшки дорогие, знаю, что нет, но упустим дань соображениям родства и приступим без посредств особых к делу. Сегодня отходим мы от основной сюжетной линии, если назвать её можно так, и дадим продолжение небольшое статье , опубликованной на начале весны этого года. Суть кратким образом - скитания по просторам GitHub, находясь в активном поиске интересного для Вас, небольшая обзорная и критическая части . Традиционно план деяний на день сегодняшний:

- Портативность во всех её истинных сущностях: беседа о Termux

- What if: а что, если не ноутбук

- Первые шаги Вадимки: ходунки-то сломались

Информация представлена лишь в целях ознакомления и дальнейшем использовании в целях тестирования на проникновения (Пентеста то бишь), используете всё на свой страх и риск, а ведь подумай… Я не преследую цели, дабы вы посредством этих скриптов и репозиториев кого-то обманули, заработали на нём, нет. Моя цель продемонстрировать и заставить казанок на плечах каждого читающего не мыслить в деструктивном плане (взломать, заработать, разрушить), а...

Статья Защищаем предприятия от возможных киберугроз

Июл 15

- 6 827

- 0

Всех приветствую!

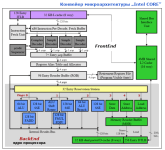

И так сегодня разберем базовую сетевую архитектуру АСУ ТП/ICS и какие сервисы должны располагаться на всех уровнях архитектуры, во избежание компрометации нашего предприятия злоумышленниками.

Многие думают, что сегмент АСУ ТП привлекателен только для APT группировок но это не совсем так, присутствие не квалифицированного персонала так же дает о себе знать. Тут можно посмотреть, как через всеми любимый shodan были обнаружены ПЛК в сети интернет и другие девайсы которые работают в промышленном сегменте, ознакомиться можно ТУТ.

Автоматизированные системы управления технологическим процессом АСУ ТП/ICS являются неотъемлемой частью критически важных инфраструктур, помогая облегчить множество операции в таких важных отраслях, как электроэнергия, нефть и газ, вода, транспорт, производство и химическое производство. Растущая проблема кибербезопасности и ее влияние на АСУ ТП/ICS выдвигает на первый план большие риски для критической инфраструктуры (КИИ)...

И так сегодня разберем базовую сетевую архитектуру АСУ ТП/ICS и какие сервисы должны располагаться на всех уровнях архитектуры, во избежание компрометации нашего предприятия злоумышленниками.

Многие думают, что сегмент АСУ ТП привлекателен только для APT группировок но это не совсем так, присутствие не квалифицированного персонала так же дает о себе знать. Тут можно посмотреть, как через всеми любимый shodan были обнаружены ПЛК в сети интернет и другие девайсы которые работают в промышленном сегменте, ознакомиться можно ТУТ.

Автоматизированные системы управления технологическим процессом АСУ ТП/ICS являются неотъемлемой частью критически важных инфраструктур, помогая облегчить множество операции в таких важных отраслях, как электроэнергия, нефть и газ, вода, транспорт, производство и химическое производство. Растущая проблема кибербезопасности и ее влияние на АСУ ТП/ICS выдвигает на первый план большие риски для критической инфраструктуры (КИИ)...

Статья Эксплуатация CVE-2020-5902

Июл 10

- 10 012

- 8

Приветствую Уважаемых Форумчан,Друзей и Читателей Форума.

Сегодня поговорим про уязвимость CVE-2020-5902.

Найдём уязвимую машину и проэксплуатируем данную уязвимость на конкретном примере.

Михаил Ключников обнаружил свежую уязвимость, которая сразу же была отмечена как критическая.

Был присвоен идентификатор CVE-2020-5902 и по шкале CVSS, уязвимость соответствует наивысшему уровню опасности.

Затрагивает она интерфейс контроллера приложений BIG-IP.

Атака злоумышленником на уязвимый контроллер может быть выполнена удалённо и от имени неавторизованного юзера.

Выполнение произвольного кода приводит к вероятной раскрутке LFI и RCE

Последнее легко реализуется,если компоненты системы настроены некорректно и выходят за пределы каталога.

А c помощью произвольного кода java можно создавать и удалять файлы на хосте.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

Запрещено применять рассматриваемые методики атак в незаконных целях.

В новостях корпорация F5 отчиталась,что уязвимость исправлена успешно.

Но это зависит не только от корпорации,а больше от владельцев ресурсов и админов.

Для проверки попробуем...

Сегодня поговорим про уязвимость CVE-2020-5902.

Найдём уязвимую машину и проэксплуатируем данную уязвимость на конкретном примере.

Михаил Ключников обнаружил свежую уязвимость, которая сразу же была отмечена как критическая.

Был присвоен идентификатор CVE-2020-5902 и по шкале CVSS, уязвимость соответствует наивысшему уровню опасности.

Затрагивает она интерфейс контроллера приложений BIG-IP.

Атака злоумышленником на уязвимый контроллер может быть выполнена удалённо и от имени неавторизованного юзера.

Выполнение произвольного кода приводит к вероятной раскрутке LFI и RCE

Последнее легко реализуется,если компоненты системы настроены некорректно и выходят за пределы каталога.

А c помощью произвольного кода java можно создавать и удалять файлы на хосте.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

Запрещено применять рассматриваемые методики атак в незаконных целях.

В новостях корпорация F5 отчиталась,что уязвимость исправлена успешно.

Но это зависит не только от корпорации,а больше от владельцев ресурсов и админов.

Для проверки попробуем...

Статья Реверсная история о локальных похождениях Алексея: девятая симфония об одержимом

Июл 09

- 6 433

- 5

Да старт дадим мы новому творению с такой грустной ноты, а дело кроется всё в том, что я воистину разочарован. Загуглив одно с названий своей статьи , мне удалось обнаружить уйму ресурсов, куда псевдотворение моё просочилось. Естественно в большинстве случаев с указанным копирайтингом и ссылочкой на оригинал, что не может не радовать, ибо статья продвигается за счёт других ресурсов, считайте её популяризируют в разных слоях общества. Но монетка, имеющая две стороны , не может падать всегда орлом, как и её ребро не станет главной мастью, есть умники, которые находят намного легче для себя банально скопировать и вставить, написав в конце , что именно они являются авторами и, скорее всего, сгребая с полки какой-то профит... Неприятно однако, да пусть.

Данная статья есть логическим продолжением этого творения.

Улыбочку до ушей натянув, начинаем создание нового эпизода с жизни студента Алексея, сегодня предстоит нам разобрать альтернативные...

Статья Обзор способов оставаться анонимным в Сети

Июл 06

- 21 884

- 45

Желаю Всем доброго времени суток! Мне задавали довольно часто вопрос о том, как настроить полностью свою систему так, чтобы она была анонимная и безопасна. Хочу предупредить заранее, что эта статья не представляет собой мануал-инструкцию, а фактически является набором тезисов, которые будут отражать суть проблемы и возможные варианты решения. Скажем проще - это будет просто перечень пунктов на которые нужно обратить внимание. Это не инструкция, поскольку у каждого свое финансовое обеспечение, свои задачи, которые они требуют от системы, у каждого свои знания и навыки в этой сфере. Некоторые из Вас однозначно подумают, что я нагнетаю ситуацию, однобоко рассматриваю ситуацию и даже являюсь параноиком. Я не заставляю Вас это выполнять, решать только Вам. Поехали!

1. Прежде всего, начнем с выбора аппаратной части, то есть ноутбук. Здесь все довольно сложно, потому что почти все производители этой продукции не уважают права пользователей на свободу и безопасность их личных данных. Приведу очень интересный пример, большинство Ваших ноутбуков имеют процессор Intel, также они имеют свой сабпроцесор под названием Intel Management Engine, который в...

1. Прежде всего, начнем с выбора аппаратной части, то есть ноутбук. Здесь все довольно сложно, потому что почти все производители этой продукции не уважают права пользователей на свободу и безопасность их личных данных. Приведу очень интересный пример, большинство Ваших ноутбуков имеют процессор Intel, также они имеют свой сабпроцесор под названием Intel Management Engine, который в...

Статья Системные таймеры. Часть[6] - Основы профилирования кода

Июл 01

- 9 337

- 4

Профайлер это инструмент, при помощи которого можно определить время исполнения некоторого участка кода. Зачем это нужно? В первую очередь для оптимизации программ, и лишь потом любопытство и всё остальное. Поскольку в каждый момент времени многозадачная система далеко не стабильна, мы сталкиваемся здесь со-множеством проблем этического характера. Windows если и хочет сделать вид, что справляется со всеми задачами сразу, только у неё это плохо получается.. тем более, когда речь заходит о тесте производительности в пользовательском режиме. Профилирование требует к себе особого внимания, что для системы большая роскошь. Обсуждению этих проблем и посвящена данная статья.

---------------------------------------------

Аппаратные проблемы – конвейер CPU

Хотим мы того или нет, но профилируемый код рано-или-поздно попадёт в конвейер процессора. Это устройство уровня микроархитектуры позволяет процессору выполнять сразу несколько микроопераций (µOps) за такт. Кого интересуют детали его реализации, можете почитать...

---------------------------------------------

Аппаратные проблемы – конвейер CPU

Хотим мы того или нет, но профилируемый код рано-или-поздно попадёт в конвейер процессора. Это устройство уровня микроархитектуры позволяет процессору выполнять сразу несколько микроопераций (µOps) за такт. Кого интересуют детали его реализации, можете почитать...

Статья Поиск авторизации аккаунтов в приложении Instagram

Июн 24

- 8 086

- 8

Всем привет)

Попалась мне в руки папка с данными приложения Instagram (com.instagram.android) с ОС Android и логин пользователя который использовал это приложения но информация о нем есть в двух файлах :

Первым делом сразу отправился смотреть информацию в файлах БД:

Первым делом сразу отправился смотреть информацию в файлах БД:

Попалась мне в руки папка с данными приложения Instagram (com.instagram.android) с ОС Android и логин пользователя который использовал это приложения но информация о нем есть в двух файлах :

- com.instagram.android/app_webview/Default/IndexedDB/https_i.instagram.com_0.indexeddb.leveldb/000003.log;

- com.instagram.android/app_browser_proc_webview/Default/IndexedDB/https_www.instagram.com_0.indexeddb.leveldb/000003.log.

- com.instagram.android\databases\direct.db;

- com.instagram.android\databases\fileregistry.db;

- com.instagram.android\databases\transactions.db;

- com.instagram.android\app_webview\Default\databases\Databases.db;

- com.instagram.android\app_browser_proc_webview\Default\databases\Databases.db;

Статья Фаззинг веб-приложений: полное практическое руководство с лучшими инструментами 2025

Июн 23

- 22 993

- 8

Представьте: вы только что нашли критическую SQL-инъекцию на сайте крупной компании через Bug Bounty программу. Награда? $5000. Метод обнаружения? Всего 3 минуты фаззинга с правильным инструментом.

В этом руководстве я покажу реальные техники фаззинга, которые использую в пентестах уже 8 лет. Вы узнаете про лучшие инструменты (Burp Suite, OWASP ZAP, ffuf), увидите практические примеры эксплуатации и получите готовые payloads для поиска уязвимостей.

В этом руководстве я покажу реальные техники фаззинга, которые использую в пентестах уже 8 лет. Вы узнаете про лучшие инструменты (Burp Suite, OWASP ZAP, ffuf), увидите практические примеры эксплуатации и получите готовые payloads для поиска уязвимостей.

Содержание

Статья Локальное ниндзюцу Алексея: в поисках пароля от секретов любимой дамы

Июн 22

- 11 834

- 15

Заглавие

И здравствуйте, дорогие друзья, разучился ведь я уже писать в своей пафосношизофренической манерене, а виной пусть будет этому всему жизнь да сопуствующие бредни бытия..

Достаточно давно не объявлялся в качестве автора на данном портале, почему бы и не возвратить регулярный выпуск писанин. Беседу вести предстоит сегодня нам о банальных, но в чем-то превосходящих уровень простоты и рутины , вещичках, дабы не терять ход мысли быстренько обрисую Вам, дорогие читатели, планчик:

- Локальное ниндзюцу: или как заполучить доступ ко всему в общаге

- Выставляем щиты да пики - в атаку: способы защиты от перехватов.

- Новое о старом: или маска оператора сотовой связи нам к лицу

- Выводы, а что суммировать

Слегка предупредим

Ведь историй о перехвате множество, да. Видео, статьи. А зачем такое писать и мне? Очевидно ведь, но только для меня. Все вас учат перехватывать трафик, а мы здесь смотрим на перехват, как на посредственный способ защиты, ибо понимая банальную схему действия, мы можем защищаться, имея познания в корне, мы...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 5 485 (пользователей: 9, гостей: 5 476)