Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Побеждаем MODX - льём шеллы со всех сторон

Фев 14

- 5 381

- 4

Всем привет!

Сегодня я решил поделиться с вами своими личными исследованиями по внедрению шеллов в CMS MODX.

Эта CMS не такая популярная и распространённая как Wordpress или Joomla. Просто она не такая дружелюбная к пользователю, и «любая домохозяйка» не сможет быстро разобраться как делать сайт, так как здесь свой специфичный подход, основанный на применении чанков. сниппетов и плагинов.

Тем не менее на мо́дэкс написано порядка 3-4% сайтов, что в итоге выливается в довольно приличное количество. Сама CMS больше защищена в сравнении с более популярными системами, и под неё практически нет никакой информации по взлому.

Всё что удалось найти в сети - это старое упоминание команды, которая сейчас не работает, так как всё уже изменилось. Попробуйте например набрать «modx залить шелл» или что-то похожее, и убедитесь сами.

Приступим – заходим на официальный сайт MODX CMS, система управления сайтом, бесплатная система управления сайтом и скачиваем дистрибутив. Быстренько делаем базу и разворачиваем у себя на локалке, например, в каталоге modx. В админке нас встретит единственная главная страница с текстом-рыбой, который сразу удаляем, и пишем...

Сегодня я решил поделиться с вами своими личными исследованиями по внедрению шеллов в CMS MODX.

Эта CMS не такая популярная и распространённая как Wordpress или Joomla. Просто она не такая дружелюбная к пользователю, и «любая домохозяйка» не сможет быстро разобраться как делать сайт, так как здесь свой специфичный подход, основанный на применении чанков. сниппетов и плагинов.

Тем не менее на мо́дэкс написано порядка 3-4% сайтов, что в итоге выливается в довольно приличное количество. Сама CMS больше защищена в сравнении с более популярными системами, и под неё практически нет никакой информации по взлому.

Всё что удалось найти в сети - это старое упоминание команды, которая сейчас не работает, так как всё уже изменилось. Попробуйте например набрать «modx залить шелл» или что-то похожее, и убедитесь сами.

Приступим – заходим на официальный сайт MODX CMS, система управления сайтом, бесплатная система управления сайтом и скачиваем дистрибутив. Быстренько делаем базу и разворачиваем у себя на локалке, например, в каталоге modx. В админке нас встретит единственная главная страница с текстом-рыбой, который сразу удаляем, и пишем...

Статья ZIP'аем файл вручную (часть.1. упаковщик)

Фев 14

- 10 400

- 4

Допустим имеем файл и нужно перенести его в своей программе на чужую машину. Если этот файл будет внешним (на подобии библиотеки или драйвера), то сразу бросится в глаза. А что если зашить его в своё тело и создавать при запуске основного приложения? Благо производительность современных процессоров это позволяет и жертва даже не успеет понять в чём дело. Другими словами получим матку, которая будет порождать файлы.

Всё-бы хорошо, только таскать в себе готовые бинарники типа exe\dll в несжатом виде тоже не лучшая идея – одних только "байтов выравнивания" в них под 50%, а для использования готовых архиваторов нужен к нему распаковщик. Так-что иметь в запазухе обычный зиппер это всегда гуд, а данная статья (надеюсь) поможет вам разобраться в его деталях. Буду использовать ассемблер FASM, двоичный редактор HxD, ну и виндовый кальк в инженерном виде.

----------------------------------------

Общие положения

Характерной особенностью данных является их избыточность. Причём наблюдается она у всех типов данных, будь то бинарный поток или человеческая речь. В надежде донести...

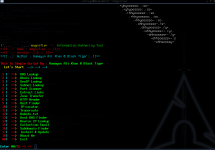

Анализ безопасности CMS: Практическое руководство по Medusa и Magnifier

Фев 05

- 7 054

- 4

Приветствую Друзей и Уважаемых Форумчан.

Сегодня рассмотрим пару инструментов,заслуживающих внимания.

Поработают они последовательно в связке.

Тестировать и атаковать будем один из недобросовестных ресурсов с помощью BlackArch.

Будет также немного трэша,но главной задачей останется демонстрация работы инструментов.

При тестировании не нанесено ни малейшего ущерба web-ресурсам,а также юр.и физ.лицам.

Вся информация предоставлена исключительно в рамках ознакомления и изучения безопасности.

Первый инструмент из раздела Information Gathering .

Название Magnifier ему было дано известным пентестером из Пакистана Ali Khan.

Знатоки его знают по авторству отменного hack-bar.

Хотя авторство указано как The Eye Of Cyber.

Ссылка на общество здесь

Установка:

Код:

# git clone https://github.com/TheEyeOfCyber/Magnifier.git

# cd Magnifier

# chmod +x magnifier.py

# python2 magnifier.pyЗапускается он красиво и впечатляет точностью работы и полезностью информации.

Сканирует порты Nmap

[ATTACH...

Статья Bad Usb или как я уток разводил, Практическое пособие по Rubber Duck

Фев 05

- 26 770

- 29

Предисловие

Решил я как-то хозяйство дома завести, благо земли хватает вдоволь. Выбор остановил на утках. Знающие люди сказали, что от них куда больше пользы, чем от кур да и вкуснее они. Началось с того (как это частенько бывает), что узнал я про этих уток не из новостных лент, я практически от первоисточника, а точнее всеми любимого DEFCON-а. Заинтересовало меня их послание, хотя, если честно, не скажу, что я да и другие разработчики не догадывались об этом раньше, но ребята потрудились на славу и выдали миру весьма полезную информацию, касаемо этих самых уток и дали им звучное имя Rubber Duck. Как Вы догадались, эта порода уток ни что иное, как Bad Usb.

Первый блин комом

Как водится у хорошего хозяина, не все сразу ладится, так как первый опыт разведения этой породы мерзо-уток по сути ничем хорошим не увенчался, трудности возникли уже на первом этапе, когда я заглянул в список, предлагаемых авторами проекта уязвимых девайсов, который в основном состоял из (нифига не дешевых на тот момент) USB 3.0 флэшек и тем паче еще и с...

Статья SetupAPI – информация об устройствах

Фев 04

- 14 295

- 1

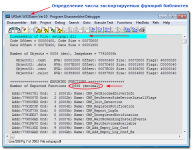

Перед любым системным программистом, рано или поздно встаёт задача определения текущего оборудования системы. Причин для этого может быть много, например: установить драйвер на девайс, собрать лог всех устройств для последующей работы с ними и т.п. Если мы не будем готовы к таким поворотам судьбы, то придётся переобуваться в воздухе (на скорую руку штудируя доки), в результате чего на выходе получим как-минимум кривой софт.

Да.., в штатной поставке Windows имеется оснастка WMI Control – Windows Management Instrumentation (инструментарий управления Win), которая прекрасно решает проблемы данного характера. Однако вызывать сторонние сервисы и приложения из своих программ слишком накладно по времени, и наше приложение будет жутко тормозить. Личные опыты показали, что одну и ту-же задачу WMI решает аж в 60 раз медленнее, чем если этот-же функционал реализовать прямым вызовом системных функций WinAPI – аргумент явно не в пользу WMI, хотя данная оснастка и требует от нас меньших телодвижений.

Так-что оставим этот инструментарий для сис-админов (хотя не факт, что большая часть из них в полной мере знакомы с ним), а мы попробуем собрать инфу об устройствах...

Да.., в штатной поставке Windows имеется оснастка WMI Control – Windows Management Instrumentation (инструментарий управления Win), которая прекрасно решает проблемы данного характера. Однако вызывать сторонние сервисы и приложения из своих программ слишком накладно по времени, и наше приложение будет жутко тормозить. Личные опыты показали, что одну и ту-же задачу WMI решает аж в 60 раз медленнее, чем если этот-же функционал реализовать прямым вызовом системных функций WinAPI – аргумент явно не в пользу WMI, хотя данная оснастка и требует от нас меньших телодвижений.

Так-что оставим этот инструментарий для сис-админов (хотя не факт, что большая часть из них в полной мере знакомы с ним), а мы попробуем собрать инфу об устройствах...

Решено OFFZONE и Codeby 16 и 17 апреля 2020

Фев 03

- 5 424

- 2

В этом году наша команда обязательно посетит это замечательное мероприятие. Поставим стенд, будем раздавать стикеры. Допускаю, что один из участников команды выступит с докладом. Кстати, еще можно успеть подать заявку на доклад. Еще подготовим небольшие задания, которые сможете решить на месте. Призы гарантируем. Пригласим моделей, с которыми сможете сфоткаться

Отзыв одного из участников форума, который был на офзоне в прошлом году:

Кратко мероприятии:

16 и 17 апреля 2020 года в Москве пройдет третья международная конференция по практической безопасности OFFZONE 2020.

На этот раз местом встречи для специалистов, исследователей и...

Статья Адресация и передача данных: Полное руководство по работе TCP/IP

Янв 31

- 13 636

- 3

КОМПЬЮТЕРНЫЕ СЕТИ

<< Начало

4. Адресация и передача данных в сети

Как нам стало известно из предыдущих статей - существуют различные каналы передачи данных, такие как электрические провода, оптоволоконные кабели, радиоволны. Но для того, чтобы объединить цифровые устройства в единую сеть нужно одно общее условие. Этим условием является – протокол, который подразумевает набор правил для взаимодействия между сетевыми устройствами. Протокол включает в себя обращение одного устройства к другому по имени, рукопожатие (handshake), обмен информацией в виде передачи данных и разрыв соединения.

На сегодняшний день основной сетевой моделью передачи данных фактически является TCP/IP. Данная модель определяет основной набор правил для качественной передачи данных от отправителя к получателю.

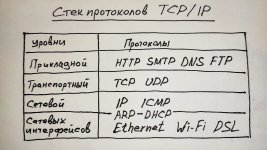

Стек протоколов TCP/IP состоит из четырех уровней – уровня сетевых интерфейсов, сетевого, транспортного и прикладного. Производить детальный разбор данного стека в рамках данной статьи считаю нецелесообразным (кому интересно, могут ознакомиться в учебниках). Приведем...

<< Начало

4. Адресация и передача данных в сети

Как нам стало известно из предыдущих статей - существуют различные каналы передачи данных, такие как электрические провода, оптоволоконные кабели, радиоволны. Но для того, чтобы объединить цифровые устройства в единую сеть нужно одно общее условие. Этим условием является – протокол, который подразумевает набор правил для взаимодействия между сетевыми устройствами. Протокол включает в себя обращение одного устройства к другому по имени, рукопожатие (handshake), обмен информацией в виде передачи данных и разрыв соединения.

На сегодняшний день основной сетевой моделью передачи данных фактически является TCP/IP. Данная модель определяет основной набор правил для качественной передачи данных от отправителя к получателю.

Стек протоколов TCP/IP состоит из четырех уровней – уровня сетевых интерфейсов, сетевого, транспортного и прикладного. Производить детальный разбор данного стека в рамках данной статьи считаю нецелесообразным (кому интересно, могут ознакомиться в учебниках). Приведем...

Статья Полное погружение в контроль доступа к AWS S3 - получение контроля над вашими ресурсами

Янв 30

- 7 791

- 4

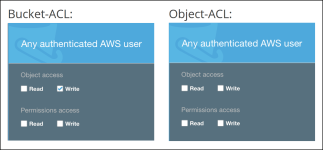

Статья является переводом. Оригинал находится здесь

TL;DR: Настройка контроля доступа AWS S3 состоит из нескольких уровней, каждый из которых имеет свой собственный уникальный риск неправильной настройки. Мы рассмотрим специфику каждого уровня и определим опасные случаи и моменты, когда слабые ACL могут создать уязвимые конфигурации, влияющие на владельца S3-bucket и/или через сторонние ресурсы, используемые многими компаниями. Мы также покажем, как сделать это должным образом и как осуществлять мониторинг такого рода проблем.

Упрощенная версия этой статьи доступна в блоге Detectify.

Вспомним прошлое

Amazon Web Services (AWS) предоставляет услугу под названием Simple Storage Service (S3), которая раскрывает интерфейс хранения контейнеров. Контейнер хранения называется "bucket" (на рус. «ведро»), а файлы, находящиеся внутри ведра, называются "objects" (на рус...

TL;DR: Настройка контроля доступа AWS S3 состоит из нескольких уровней, каждый из которых имеет свой собственный уникальный риск неправильной настройки. Мы рассмотрим специфику каждого уровня и определим опасные случаи и моменты, когда слабые ACL могут создать уязвимые конфигурации, влияющие на владельца S3-bucket и/или через сторонние ресурсы, используемые многими компаниями. Мы также покажем, как сделать это должным образом и как осуществлять мониторинг такого рода проблем.

Упрощенная версия этой статьи доступна в блоге Detectify.

Вспомним прошлое

Amazon Web Services (AWS) предоставляет услугу под названием Simple Storage Service (S3), которая раскрывает интерфейс хранения контейнеров. Контейнер хранения называется "bucket" (на рус. «ведро»), а файлы, находящиеся внутри ведра, называются "objects" (на рус...

Решено Positive Hack Days 13–14 мая 2020

Янв 27

- 7 524

- 14

ВНИМАНИЕ! Перенос сроков проведения PHDays 10

В связи с ситуацией, вызванной эпидемией коронавирусной инфекции (COVID-19), и в целях безопасности наших гостей мы приняли решение перенести форум PHDays 10.

Оргкомитет анализировал ситуацию последние две недели и получил много вопросов от наших спикеров со всего мира по поводу возможной коррекции сроков проведения форума. Учитывая возрастающие риски международных поездок, мы начали рассматривать вопрос о переносе мероприятия.

Вчера вышло распоряжение мэра Москвы об отмене до 10 апреля мероприятий численностью свыше 5000 человек, однако, наблюдая за развитием ситуации с эпидемией, можно предположить, что запрет будет продлен.

В итоге мы приняли решение о переносе форума - предположительно на осень 2020 года. О новых датах PHDays 10 мы сообщим дополнительно. Как только будут объявлены даты, мы свяжемся со всеми участниками и докладчиками, чтобы выяснить, смогут ли они приехать. Все приобретенные билеты на форум будут действовать. Мы также продлим Call for Papers - у желающих выступить с докладом на PHDays появится дополнительная возможность представить свои...

Оргкомитет анализировал ситуацию последние две недели и получил много вопросов от наших спикеров со всего мира по поводу возможной коррекции сроков проведения форума. Учитывая возрастающие риски международных поездок, мы начали рассматривать вопрос о переносе мероприятия.

Вчера вышло распоряжение мэра Москвы об отмене до 10 апреля мероприятий численностью свыше 5000 человек, однако, наблюдая за развитием ситуации с эпидемией, можно предположить, что запрет будет продлен.

В итоге мы приняли решение о переносе форума - предположительно на осень 2020 года. О новых датах PHDays 10 мы сообщим дополнительно. Как только будут объявлены даты, мы свяжемся со всеми участниками и докладчиками, чтобы выяснить, смогут ли они приехать. Все приобретенные билеты на форум будут действовать. Мы также продлим Call for Papers - у желающих выступить с докладом на PHDays появится дополнительная возможность представить свои...

Статья Стек – общая философия

Янв 26

- 11 372

- 9

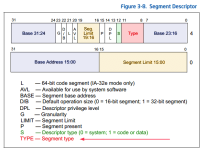

Стек – неотъемлемая часть любого, работающего под управлением процессора х86, приложения. Он организован на аппаратном уровне и магнитом притягивает к себе как системных программистов, так и различного рода малварь. Переполнение стека – наиболее часто встречающейся программный баг, который влечёт за собой катастрофические для приложения последствия. Стек активно используют все WinAPI, так-что вызов любой системной функции при исчерпавшем себя стеке, порождает необрабатываемое исключение STACK_OVERFLOW с кодом

Для адресации и работы с сегментом стека, в процессоры х86 была включена специальная регистровая пара

В данной статье стек рассматривается с технической стороны. Мы проведём некоторые эксперименты с ним (не путать с экскрементами), попытаемся...

0xC00000FD.Для адресации и работы с сегментом стека, в процессоры х86 была включена специальная регистровая пара

SS:ESP (StackSegment –> StackPointer). Microsoft неохотно делится с тонкостями реализации, поскольку сама "слизала" его ещё с допотопной машины DEC-PDP и в своей документации нигде это даже не обозначила. Но оставим сей факт на их совести, ведь в чём-то мелкомягкие и правы – зачем изобретать велосипед, когда есть готовое и удовлетворяющее требованиям решение?В данной статье стек рассматривается с технической стороны. Мы проведём некоторые эксперименты с ним (не путать с экскрементами), попытаемся...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 360 (пользователей: 6, гостей: 2 354)