Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

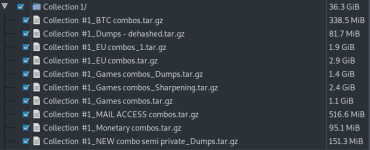

Статья Анализ паролей для предотвращения Credential stuffing

Дек 23

- 10 157

- 6

Мы знаем, что пароли - отстой.

Если вы этого не понимаете, вбейте в гугл "почему пароли - отстой", и я избавлю вас от нескольких страниц текста.

На протяжении многих лет, веб-сайты требовали от пользователей создавать все более сложные пароли, пытаясь не дать злоумышленнику получить доступ к учетной записи жертвы, путем брутфорса. Каждый сайт имеет свой собственный смехотворный набор правил, в результате чего пароли трудно запоминаются.

Многие предпочитают создать один "хороший" пароль и использовать его для всех своих учетных записей в Интернете. Понятие "хороший" зависит от вашей позиции относительно энтропии и сложности, но в любом случае результат один - люди используют один и тот же пароль для всех своих аккаунтов.

Если оставить кражу пароля в стороне, то это может быть нормально...

Получи 1000 руб за репост сообщения ВК

Дек 21

- 6 265

- 15

Пять счастливчиков буду выбраны случайным образом в прямом эфире в 20:00 по мск 30 декабря. Каждый из них получит по 1000 руб. Подпишись на нашу группу ВК, сделай репост этого сообщения, не забудь поставить лайк, и ты автоматом примешь участие в розыгрыше.

Статья Простой адаптивный лэндинг-пейдж на базе сервера Lotus Domino

Дек 20

- 8 832

- 16

Как-то получается, что ближе к зиме меня тянет на разработку и давно хотел сделать модный нынче лендинг-пейдж на Domino. Да и задачка подвернулась. И сделал...

Демо Read Only HTML5

Ссылка для скачивания шаблона без регистраций и SMS h5-read-only-lotus-domino-template

Содержимое документа "О базе данных"

Возможности:

- База позволяет создать простой лэндинг-пейдж на основе адаптивного шаблона https://html5up.net/read-only под устройство с любым разрешением.

- Автоматическое создание элементов лэндинга на основе документов базы Lotus Domino с подгрузкой сожержимого из RTF полей Notes.

- Форма обратной связи меню Contacts снабжена валидатором полей и простой числовой капчей с формулой в плейсхолдере.

- Можно подключать статические картинки из папаки на сервере h5-read-only\images или вложенные в документ Notes.

- Можно банить email на этапе проверки формы и отключать отправку почты настройкой документа Administration.

- В тестовом документе Elements указаны все примеры использования кода на странице.

Подключение:

- Убрать галочку Java Script в свойствах базы

-...

Демо Read Only HTML5

Ссылка для скачивания шаблона без регистраций и SMS h5-read-only-lotus-domino-template

Содержимое документа "О базе данных"

Возможности:

- База позволяет создать простой лэндинг-пейдж на основе адаптивного шаблона https://html5up.net/read-only под устройство с любым разрешением.

- Автоматическое создание элементов лэндинга на основе документов базы Lotus Domino с подгрузкой сожержимого из RTF полей Notes.

- Форма обратной связи меню Contacts снабжена валидатором полей и простой числовой капчей с формулой в плейсхолдере.

- Можно подключать статические картинки из папаки на сервере h5-read-only\images или вложенные в документ Notes.

- Можно банить email на этапе проверки формы и отключать отправку почты настройкой документа Administration.

- В тестовом документе Elements указаны все примеры использования кода на странице.

Подключение:

- Убрать галочку Java Script в свойствах базы

-...

Статья Тысяча и одна уязвимость. Проводим аудит безопасности GNU/Linux «на лету»

Дек 20

- 13 177

- 9

Конкурс: Встречаем 2020 статьями по инфобезу

Тысяча и одна уязвимость. Проводим аудит безопасности GNU/Linux «на лету»

Всем привет!

Не так давно по долгу службы я столкнулся с необходимостью проведения «моментальных» аудитов безопасности машин, работающих на операционных системах Debian-based Linux. Целью таких процедур, которые должны были проводиться регулярно на разных хостах (не обязательно объединенных в одну локальную сеть), было выявление уязвимых версий установленных в системе пакетов по открытым базам данных. В силу определенных обстоятельств некоторая часть ПО, крутящегося в системах, не всегда могла быть обновлена достаточно оперативно, поэтому основным назначением аудита должен был стать своеобразный «алерт» о нависшей угрозе, что делать с которой уже решали специально обученные люди.

Сообщество знает целую галактику способов проведения подобных чек-ап'ов, однако бо́льшая часть из них предполагает развертывание громоздких программных комплексов, которые постоянно мониторят текущую...

Тысяча и одна уязвимость. Проводим аудит безопасности GNU/Linux «на лету»

Всем привет!

Не так давно по долгу службы я столкнулся с необходимостью проведения «моментальных» аудитов безопасности машин, работающих на операционных системах Debian-based Linux. Целью таких процедур, которые должны были проводиться регулярно на разных хостах (не обязательно объединенных в одну локальную сеть), было выявление уязвимых версий установленных в системе пакетов по открытым базам данных. В силу определенных обстоятельств некоторая часть ПО, крутящегося в системах, не всегда могла быть обновлена достаточно оперативно, поэтому основным назначением аудита должен был стать своеобразный «алерт» о нависшей угрозе, что делать с которой уже решали специально обученные люди.

Сообщество знает целую галактику способов проведения подобных чек-ап'ов, однако бо́льшая часть из них предполагает развертывание громоздких программных комплексов, которые постоянно мониторят текущую...

Статья DLL библиотеки – инструкция к метле

Дек 17

- 11 294

- 4

Ещё во-времена старушки дос стало очевидно, что некоторые программные модули лучше хранить не внутри исполняемого файла, а вынести их наружу и подгружать по мере необходимости. В то время такие "прицепы" называли оверлеями и с точки зрения экономии 1М-байтного адресного пространства это было разумно – одну большую программу кромсали на мелкие части, и эти части отрабатывали в памяти по очереди. Подобная техника докатилась и до наших дней, только теперь это динамически подгружаемые DLL.

По сути, нет смысла копать данную тему в очередной раз – всё давно расписано, поэтому добавим экшена и сделаем ставку на нестандартное их применение. Как показывает практика, фишка с защитой программ на основе статически прилинкованных DLL пользуется спросом среди коммерческого софта, значит пора сорвать с неё вуаль и познакомиться по-ближе.

---------------------------------------

Записки дилетанта

"Dynamic Link Library" или DLL – это часть исполняемого РЕ-файла в виде внешнего модуля. Он оформлен как ларчик с N-нным количеством уникальных для наших программ функций, которых нет в...

По сути, нет смысла копать данную тему в очередной раз – всё давно расписано, поэтому добавим экшена и сделаем ставку на нестандартное их применение. Как показывает практика, фишка с защитой программ на основе статически прилинкованных DLL пользуется спросом среди коммерческого софта, значит пора сорвать с неё вуаль и познакомиться по-ближе.

---------------------------------------

Записки дилетанта

"Dynamic Link Library" или DLL – это часть исполняемого РЕ-файла в виде внешнего модуля. Он оформлен как ларчик с N-нным количеством уникальных для наших программ функций, которых нет в...

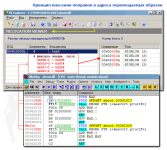

Статья Исследование уязвимости веб-приложения: отказ в обслуживании

Дек 17

- 10 232

- 3

Конкурс: Встречаем 2020 статьями по инфобезу.

Вступление

В данной статье хотел бы рассказать о том, как я искал уязвимости в web приложении. Речь пойдёт о довольно не популярной уязвимости - Denial of Service. Эксплуатируя уязвимости данного типа можно "парализовать" сервер, не позволяя ему обрабатывать запросы клиентов.

Всё началось с того, что около месяца назад я получил приглашение приватной компании на одной из Bug Bounty платформ. Меня это заинтересовало, так как программа была довольно свежая, в скоупе был всего один домен, но с другой стороны, это позволяет посмотреть весь функционал за несколько дней и двигаться дальше.

Web приложение

После нескольких часов поиска интересного функционала, я понял, что будет не так просто найти хоть что-то в этом приложении - для авторизации оно использовало Wordpress, а в качестве прокси - Cloudflare. Бесплатного функционала было немного, а само приложение использовалось для управления сайтами на Wordpress.

Первым делом я решил проверить настройки аккаунта, здесь было больше всего шанса что-то найти, но, как я потом...

Вступление

В данной статье хотел бы рассказать о том, как я искал уязвимости в web приложении. Речь пойдёт о довольно не популярной уязвимости - Denial of Service. Эксплуатируя уязвимости данного типа можно "парализовать" сервер, не позволяя ему обрабатывать запросы клиентов.

Всё началось с того, что около месяца назад я получил приглашение приватной компании на одной из Bug Bounty платформ. Меня это заинтересовало, так как программа была довольно свежая, в скоупе был всего один домен, но с другой стороны, это позволяет посмотреть весь функционал за несколько дней и двигаться дальше.

Web приложение

После нескольких часов поиска интересного функционала, я понял, что будет не так просто найти хоть что-то в этом приложении - для авторизации оно использовало Wordpress, а в качестве прокси - Cloudflare. Бесплатного функционала было немного, а само приложение использовалось для управления сайтами на Wordpress.

Первым делом я решил проверить настройки аккаунта, здесь было больше всего шанса что-то найти, но, как я потом...

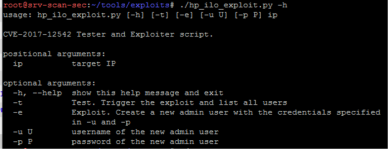

Статья Получаем доступ к HP iLo

Дек 15

- 23 215

- 39

Всем доброго дня. Проводя аудит, я зачастую нахожу на внешнем периметре (чаще конечно на внутреннем, но поверьте, на внешнем бывают нередко) открытый интерфейс удаленного администрирования серверов HP ILo. В данном обзоре хотел поведать Вам о двух уязвимостях в данном сервисе.

Первая (CVE-2017-12542):

Три месяца назад в паблике опубликовали убийственный сплойт, позволяющий без авторизации добавить нового пользователя с правами админа. Уязвимы версии HPE iLo 4 ниже 2.53. Реализация атаки настолько проста, что справится ребенок

- Качаем сплойт по ссылке выше

- Выставляем права на запуск : chmod 777 hp_ilo_exploit.py

- Смотрим хелп (его любезно автор написал для самых маленьких )

)

- Запускаем:

- Вуаля – заходим браузером и наслаждаемся правами админа:

Вторая (CVE-2013-4805):

Уязвимость называется IPMI Cipher Suite Zero Authentication Bypass (CVE-2013-4805) и дает возможность добавлений административного пользователя в iLO. Уязвимость присутствует на серверах HP с Integrated Lights-Out 3...

Первая (CVE-2017-12542):

Три месяца назад в паблике опубликовали убийственный сплойт, позволяющий без авторизации добавить нового пользователя с правами админа. Уязвимы версии HPE iLo 4 ниже 2.53. Реализация атаки настолько проста, что справится ребенок

- Качаем сплойт по ссылке выше

- Выставляем права на запуск : chmod 777 hp_ilo_exploit.py

- Смотрим хелп (его любезно автор написал для самых маленьких

- Запускаем:

- Вуаля – заходим браузером и наслаждаемся правами админа:

Вторая (CVE-2013-4805):

Уязвимость называется IPMI Cipher Suite Zero Authentication Bypass (CVE-2013-4805) и дает возможность добавлений административного пользователя в iLO. Уязвимость присутствует на серверах HP с Integrated Lights-Out 3...

Статья Поиск и устранение ошибок с помощью Wireshark: Пример с TCP Challenge ACK

Дек 14

- 6 185

- 0

Статья является переводом. Оригинал находится здесь.

Я думаю, что есть одно предложение, которое вы никогда не захотите услышать как сетевой инженер или админ: "Веб-сайт работает везде, кроме нашей сети, это должно быть проблема фаерволла". Ну, в некоторых случаях это может быть так, а в других - проблема другой сети.

Недавно я решал эту задачу для одного из моих клиентов, заявившего именно о такой проблеме. Некоторые веб-сайты загружались только через другие соединения вне сети, но иногда в их сетях веб-страницы не загружались, либо загрузка была довольно прерывистой; но, в конце концов, стали длиться несколько дней. Ниже я описал, что мне удалось найти, и как я решил эту проблему, а так же обсужу некоторые моменты, связанные с этим вопросом, включая несколько советов по использованию Wireshark.

Предыстория

При устранении неисправностей такого рода с помощью фаерволла, одной из лучших действий, которые вы можете сделать, является настройка захвата пакетов. Иногда вам даже придется настраивать несколько захватов: один - на стороне...

Я думаю, что есть одно предложение, которое вы никогда не захотите услышать как сетевой инженер или админ: "Веб-сайт работает везде, кроме нашей сети, это должно быть проблема фаерволла". Ну, в некоторых случаях это может быть так, а в других - проблема другой сети.

Недавно я решал эту задачу для одного из моих клиентов, заявившего именно о такой проблеме. Некоторые веб-сайты загружались только через другие соединения вне сети, но иногда в их сетях веб-страницы не загружались, либо загрузка была довольно прерывистой; но, в конце концов, стали длиться несколько дней. Ниже я описал, что мне удалось найти, и как я решил эту проблему, а так же обсужу некоторые моменты, связанные с этим вопросом, включая несколько советов по использованию Wireshark.

Предыстория

При устранении неисправностей такого рода с помощью фаерволла, одной из лучших действий, которые вы можете сделать, является настройка захвата пакетов. Иногда вам даже придется настраивать несколько захватов: один - на стороне...

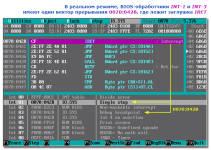

Статья Самотрассировка, или марш-бросок по периметру отладчика

Дек 13

- 6 333

- 5

Как и всё, что работает под управлением центрального процессора, операционная система – это тоже программа, которая на этапе тестирования требовала отладки. Поскольку системное пространство памяти в Win логически разделено на два региона, инженерам требовались технические люки из юзера в кернел. После того-как всё было (типа) настроено, окончательно избавляться от этих туннелей было уже поздно – пришлось-бы опять переписывать львиную долю кода, что совсем не вдохновляло разработчиков. Поэтому лазейки просто прикрыли фиговым листом в надежде "авось прокатит"..

Это касается таких механизмов как TRAP-бит в регистре флагов Eflags, привелегия Debug в пользовательском режиме, регистры отладки DR0-DR7 и несколько модельно-специфичных регистров MSR. В результате не только админ, но и обычный юзер получил в награду аппаратные рычаги дебага, не воспользоваться которыми было-бы грех – нужно просто отключив шаблонное мышление обратить взор чуть дальше собственного носа.

В статье рассматриваются несколько простых фишек, которые помогут нам применить в своих программах довольно могучий защитный приём, с убойным радиусом поражения – это код, который...

Это касается таких механизмов как TRAP-бит в регистре флагов Eflags, привелегия Debug в пользовательском режиме, регистры отладки DR0-DR7 и несколько модельно-специфичных регистров MSR. В результате не только админ, но и обычный юзер получил в награду аппаратные рычаги дебага, не воспользоваться которыми было-бы грех – нужно просто отключив шаблонное мышление обратить взор чуть дальше собственного носа.

В статье рассматриваются несколько простых фишек, которые помогут нам применить в своих программах довольно могучий защитный приём, с убойным радиусом поражения – это код, который...

Статья Устройство локальной сети

Дек 13

- 14 773

- 16

КОМПЬЮТЕРНЫЕ СЕТИ

<< Начало

3. Устройство локальной сети

Итак, рассмотрев в двух предыдущих частях историю развития и основы работы компьютерных сетей, мы подошли к более значимой части – к устройству локальных вычислительных сетей, обычно обозначается латинской аббревиатурой LAN (Local Area Network).

Почему эта часть считается наиболее важной?

На сегодняшний день локальные сети используются повсеместно, при том не только в организациях и на предприятиях, но и в домашних условиях. Вспомните предыдущую статью, там мы рассматривали сеть, состоящую из двух компьютеров и периферийного устройства. Также сеть может состоять из маршрутизатора, компьютера и, к примеру, смартфона, подключенного к нашей сети посредством беспроводной связи Wi-Fi. Каждый из этих сетевых устройств имеет свой уникальный для данной сети внутренний IP-адрес, представленный, к примеру, следующим образом 192.168.1.1. Также каждое сетевое устройство в обязательном порядке имеет свой MAC-адрес, представляющий своего рода идентификационный номер устройства, присвоенный ему заводом...

<< Начало

3. Устройство локальной сети

Итак, рассмотрев в двух предыдущих частях историю развития и основы работы компьютерных сетей, мы подошли к более значимой части – к устройству локальных вычислительных сетей, обычно обозначается латинской аббревиатурой LAN (Local Area Network).

Почему эта часть считается наиболее важной?

На сегодняшний день локальные сети используются повсеместно, при том не только в организациях и на предприятиях, но и в домашних условиях. Вспомните предыдущую статью, там мы рассматривали сеть, состоящую из двух компьютеров и периферийного устройства. Также сеть может состоять из маршрутизатора, компьютера и, к примеру, смартфона, подключенного к нашей сети посредством беспроводной связи Wi-Fi. Каждый из этих сетевых устройств имеет свой уникальный для данной сети внутренний IP-адрес, представленный, к примеру, следующим образом 192.168.1.1. Также каждое сетевое устройство в обязательном порядке имеет свой MAC-адрес, представляющий своего рода идентификационный номер устройства, присвоенный ему заводом...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 281 (пользователей: 11, гостей: 2 270)