Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Эксперимент по цифровой анонимности: уроки и выводы

Дек 05

- 25 789

- 38

Статья для участия в конкурсе Мамкин Аноним

Предполагаю, субъективно, что за этим скрывается только индивидуальный фантастический мир в человеческой голове, связанный с каким-то опытом, личным или услышанным, прочитанным, увиденным. Отсюда следует, что полной картины мы не видим в любом случае, какие-то кусочки знаний и опыта учитываем, но очень часто упускаем критически важные нюансы. Всегда есть какие-то неизвестные переменные в общем уравнении интернет анонимности, из-за которых эта хрупкая цепочка может легко порваться. Постараюсь это учитывать в моей романтической истории, обязательно соблюдая при этом законодательство.

Так пошутила жизнь, что моя ИТ специальность попала в ряды востребованных и актуальных. Учились на потоке ребята и девчата. И среди них одна отличница, смышленая и симпатичная блондинка, какое сочетание (!), которая очень любила шляпки. Носила их круглый год, разных...

Романтическая анонимность

Прежде чем об этом говорить, давайте определимся, что за этими словами скрывается?

Предполагаю, субъективно, что за этим скрывается только индивидуальный фантастический мир в человеческой голове, связанный с каким-то опытом, личным или услышанным, прочитанным, увиденным. Отсюда следует, что полной картины мы не видим в любом случае, какие-то кусочки знаний и опыта учитываем, но очень часто упускаем критически важные нюансы. Всегда есть какие-то неизвестные переменные в общем уравнении интернет анонимности, из-за которых эта хрупкая цепочка может легко порваться. Постараюсь это учитывать в моей романтической истории, обязательно соблюдая при этом законодательство.

Так пошутила жизнь, что моя ИТ специальность попала в ряды востребованных и актуальных. Учились на потоке ребята и девчата. И среди них одна отличница, смышленая и симпатичная блондинка, какое сочетание (!), которая очень любила шляпки. Носила их круглый год, разных...

Статья BruteForce, как недооцененный вид атаки (Account TakeOver)

Дек 03

- 18 365

- 22

Всем Салам. Решил поднять тему BruteForce атак, хотя многие, с пеной во рту, очень часто кричат, что это никогда не прокатывает, зачем об этом писать, ужасный вид атаки и т.д.

Но не буду сейчас кому-то пытаться доказывать, что bruteforce имеет место быть, что это очень эффективный вид атаки. Главное научиться, где и как её правильно применять. Не буду философствовать, сразу перейдем к делу.

Данная статья не обучение тому, как правильно брутфорсить. Я буду здесь описывать примеры, с которыми лично сам сталкивался во время пентеста и багбаунти.

Раньше не уделял особого внимания BruteForce атакам. И вот в начале этой осени во время пентеста я столкнулся с формой регистрации/авторизации пользователей по номеру телефона. И как уже можно догадаться, суть такой авторизации: пользователь вводит номер телефона и ему SMS-кой приходит код подтверждения. Длина кода может быть разной, чаще всего от 4 до 6 цифр. И как вы уже поняли, мы можем перебрать этот самый код из смс, чем он короче, тем легче перебрать. Кроме авторизации, также такое встречается в модуле сброса пароля. Если код будет 6 значный, то вероятность перебора не 100%, зависит от многих факторов:

Но не буду сейчас кому-то пытаться доказывать, что bruteforce имеет место быть, что это очень эффективный вид атаки. Главное научиться, где и как её правильно применять. Не буду философствовать, сразу перейдем к делу.

Данная статья не обучение тому, как правильно брутфорсить. Я буду здесь описывать примеры, с которыми лично сам сталкивался во время пентеста и багбаунти.

Раньше не уделял особого внимания BruteForce атакам. И вот в начале этой осени во время пентеста я столкнулся с формой регистрации/авторизации пользователей по номеру телефона. И как уже можно догадаться, суть такой авторизации: пользователь вводит номер телефона и ему SMS-кой приходит код подтверждения. Длина кода может быть разной, чаще всего от 4 до 6 цифр. И как вы уже поняли, мы можем перебрать этот самый код из смс, чем он короче, тем легче перебрать. Кроме авторизации, также такое встречается в модуле сброса пароля. Если код будет 6 значный, то вероятность перебора не 100%, зависит от многих факторов:

- от UpTime самого...

Статья Основы языка программирования Golang, Часть 1

Дек 03

- 8 655

- 8

Основы языка программирования Golang. Часть 1.

Пролог.

Собрав небольшой фидбек от завсегдателей , а также от команды форума, было принято решение писать курс на ИБ тематику. И вместо обычного веб сервера, который я планировал изначально реализовать, будем с вами писать горизонтальный сканер портов.

Пролог.

Это когда мы берем один порт и сканим его на всех хостах, а не хост по всем портам

Литература и площадки для самостоятельного изучения.

Литература.

Раннее уже мой коллега писал перечень...Литература.

Статья Хитрости Unicode и эксплуатация XSS при лимите ввода длиной в 20 символов

Дек 02

- 47 572

- 9

Межсайтовый скриптинг (XSS) - одна из самых распространенных уязвимостей, которую можно обнаружить чуть ли не на любом сайте в сети интернет (на некоторых, вроде Google и Amazon, придется хорошо поискать - в этих компаниях работают много разработчиков с большим опытом за плечами). Однако, иногда возникают проблемы - например, проблема в количестве символов, которое мы можем ввести, для эксплуатации данной уязвимости. В этом посте мы рассмотрим, как можно решить такую проблему, уложившись, например, лишь в 20 символов.

Совместимость с юникодом

В Unicode одни и те же сложные буквы, вроде Й, Ё, Ç и т.д., можно представить в двух формах - в виде одной буквы или в виде одной базовой буквы (например, «C») и модификаторов. Такой подход был введен в стандарт для обеспечения совместимости с существующими ранее стандартными наборами символов. Таким образом, стандарт нормализации Unicode описывает два вида отношений между символами: Canonical и Compatibility.

Каноническая эквивалентность предполагает, что последовательность двух кодовых пунктов является полностью взаимозаменяемой. Т.е., комбинация из двух символов может...

Совместимость с юникодом

В Unicode одни и те же сложные буквы, вроде Й, Ё, Ç и т.д., можно представить в двух формах - в виде одной буквы или в виде одной базовой буквы (например, «C») и модификаторов. Такой подход был введен в стандарт для обеспечения совместимости с существующими ранее стандартными наборами символов. Таким образом, стандарт нормализации Unicode описывает два вида отношений между символами: Canonical и Compatibility.

Каноническая эквивалентность предполагает, что последовательность двух кодовых пунктов является полностью взаимозаменяемой. Т.е., комбинация из двух символов может...

Статья Анализ CVE-2019-2215(/dev/binder UAF)

Дек 02

- 6 203

- 3

Оригинал статьи находится здесь: Analyzing Android's CVE-2019-2215 (/dev/binder UAF) - DAY[0]

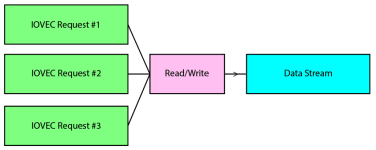

За последние несколько недель, я пытался понять недавний Android Binder Use-After-Free (UAF), опубликованный Проектом Google Project Zero (p0). Этот баг на самом деле не новый, проблема была обнаружена и исправлена в основном ядре в феврале 2018 года, однако, p0 обнаружил, что многие популярные устройства не получили патч. Некоторые из этих устройств являлись: телефоны Pixel 2, Huawei P20 Samsung Galaxy S7, S8 и S9. Я считаю, что многие из этих устройств получили патчи за последние пару недель, и тем самым, окончательно «убили жука».

Покопавшись с отладчиком ядра на виртуальной машине (под управлением Android-x86) и протестировав уязвимый Pixel 2, я довольно хорошо понял эксплойт, написанный Дженном Хорном и Мэдди Стоуном. Без понимания Binder’a (объекта binder_thread конкретно), а также того, как работает Vectored I/O (на рус. векторизованные входы/выходы), можно легко запутаться в эксплойте. Они виртуозно эксплуатировали этот эксплойт, поэтому я подумал, что было бы здорово...

Решено Создание загрузочной флешки UEFI с Windows 7 для диска GPT с помощью Linux Live cd

Дек 01

- 9 672

- 3

Добрый день,Уважаемые Друзья и Форумчане. Делюсь опытом,который,надеюсь,вам не потребуется. Не в курсе как с другими системами,опишу как получилось сделать всё с Windows 7x64. Наш брат не обращается в ремонтные и диагностические центры.

Но если уж случилось что-то наподобие и условия соответствуют,то вам сюда.

В общем,вкратце,посыпался жёсткий на стационарном ПК . Исправление ошибок битых секторов были до поры, до времени, пока ОС не стала уходить в вечно-цикличную перезагрузку . Снял крышки,перебрал весь комп,починил мелочи, не игравшие роли в загрузке и решено было переуcтановить ОС .

Условия:

Но если уж случилось что-то наподобие и условия соответствуют,то вам сюда.

В общем,вкратце,посыпался жёсткий на стационарном ПК . Исправление ошибок битых секторов были до поры, до времени, пока ОС не стала уходить в вечно-цикличную перезагрузку . Снял крышки,перебрал весь комп,починил мелочи, не игравшие роли в загрузке и решено было переуcтановить ОС .

Условия:

- Ставить будем Windows 7x64 (с 32-х ничего не получится)

- Отсутствует загрузочный диск с ОС

- Наличие 4-х флешек, одна из них с загрузочным образом Linux на USB 3.0 ,другие USB 2.0

- У повреждённого ПК имеется возможность задействовать одновременно 4 порта под USB.

- Оговорим несколько вариантов,которые могут помочь в восстановлении системы перед кардинальным решением.

- Сделаем загрузочную флешку UEFI с Windows 7 и переконвертируем жёсткий диск из MBR в GPT.

Модификация форка Reaver — t6x — для использования атаки Pixie Dust

Ноя 28

- 6 913

- 2

When poor design meets poor implementation.

Когда убогий дизайн встречается с убогой реализацией.

(это не про форки Reaver, это про WPS)

Когда убогий дизайн встречается с убогой реализацией.

(это не про форки Reaver, это про WPS)

Что такое Reaver?Обновление: Пользователям Kali Linux не нужно ставить эти программы вручную. Теперь всё это есть в системе “из коробки”. Подробности читайте здесь. Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Reaver предназначен для подборки пина WPS (Wifi Protected Setup) методом перебора. Reaver создан для надёжной и практичной атаки на WPS, он прошёл тестирование на большом количестве точек доступа с разными реализациями WPS. В среднем, Reaver раскрывает пароль WPA/WPA2 в виде...Статья Burp Suite: что это такое, как установить и настроить — полное руководство 2025

Ноя 27

- 26 968

- 27

Что такое Burp Suite и для чего он нужен

Burp Suite — это профессиональная платформа для тестирования безопасности веб-приложений, которую используют более 70% специалистов по информационной безопасности по всему миру. Если представить весь процесс поиска уязвимостей как военную операцию, то Burp Suite — это целый командный центр с радарами, средствами разведки и точным оружием.Простыми словами, Burp Suite позволяет:

- Перехватывать и изменять любые запросы между браузером и сервером

- Автоматически находить уязвимости в веб-приложениях (SQL-инъекции, XSS, CSRF)

- Тестировать защищенность API и мобильных приложений

- Анализировать логику работы приложений для поиска бизнес-логических уязвимостей

Кому и зачем нужен Burp Suite

Инструмент активно используют:- Пентестеры и этичные хакеры — для проведения аудитов безопасности

- Bug bounty хантеры — для поиска уязвимостей за вознаграждение (средний баунти $500-5000)

- Разработчики — для тестирования своих приложений на безопасность

- DevSecOps инженеры — для интеграции в CI/CD pipeline...

Статья Введение в язык программирования Golang

Ноя 26

- 15 422

- 24

Философия языка. План на данный курс.

Пролог

Добравшись до работы и заварив кофеек, ваш покорный слуга начинает повествовать о том, что такое GOlang. На самом деле, вступление в курс будет не самым интересным, так как практическая часть будет отсутствовать. Пролог

Ранее я уже давал приблизительный список того, что планирую рассказать от себя. (жмяк) Надеюсь, Вам всем будет интересно и даже опытные разработчики будут хотя бы улыбаться при чтении данных постов. Итак, я думаю, что после такого вступления, есть смысл начать вещать!

Введение

Go - компилируемый многопоточный язык программирования, который появился на просторах интернета в ноябре 2009 года. Создавался он внутри компании Google. Изначально go создавался на замену таким языкам программирования, как С++ и С. Но мы все прекрасно понимаем, что такие языки не сместить. Роб Пайк, один из...

Освоение Kali Linux для тестирования на проникновение

Ноя 24

- 13 849

- 0

Kali Linux Revealed на русском

Откройте для себя Kali Linux

Освоение дистрибутива по тестированию на проникновение

Рафаэль Херцог, Джим О’Горман и Мати Ахарони

OFFSEC PRESS

******************************************************

Откройте для себя Kali Linux

Освоение дистрибутива по тестированию на проникновение

Рафаэль Херцог, Джим О’Горман и Мати Ахарони

OFFSEC PRESS

******************************************************

Авторское право © 2017 Рафаэль Херцог, Джим О’Горман и Мати Ахарони

Данная книга лицензирована в соответствии с Creative Commons Attribution-ShareAlike 3.0 Unported License.

http://creativecommons.org/licenses/by-sa/3.0/

Некоторые разделы этой книги использует содержание следующих трудов “Debian Administrator’s Handbook, Debian Jessie from Discovery to Mastery” написанных Рафаэлем Херцогом и Роландом Масом. Данные книги можно найти здесь:

The Debian Administrator's Handbook

В целях соблюдения лицензии CC-BY-SA, «Откройте для себя Kali Linux» является адаптацией «Debian Administrator’s Handbook»...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 796 (пользователей: 8, гостей: 2 788)