Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Создание устройства для анализа безопасности открытых Wi-Fi сетей

Янв 08

- 12 035

- 10

Вступление

Открытые беспроводные сети сейчас есть практически везде, достаточно зайти в кафе, крупный магазин или поехать на общественном транспорте – везде вам предложат подключиться к открытой беспроводной сети ***_Free или аналогичной. Думаю, было бы интересно узнать о тех, кто подключен к этим сетям, какие они используют устройства, какие у них операционные системы, ПО и прочее. Можно конечно воспользоваться мобильным телефоном и специальным софтом, типа Nethunter или аналогичным, но установка Nethunter не является тривиальной задачей и не на все устройства его можно установить. В своей статье я предлагаю собрать устройство на базе микрокомпьютера Raspberry Pi Zero W, которое будет в автоматическом режиме обнаруживать открытые беспроводные сети, подключаться к ним и сканировать эти подсети с помощью Nmap. В принципе, можно делать что-то большее, но так как моя статья носит чисто образовательный характер, все прочие активности я оставлю за рамками. Как говорил Остап Бендер «Кодекс мы должны чтить!”…

Итак, зачем может потребоваться сканировать эфир на предмет открытых беспроводных сетей? При проведении тестирований на проникновение одним из векторов атак является...

Открытые беспроводные сети сейчас есть практически везде, достаточно зайти в кафе, крупный магазин или поехать на общественном транспорте – везде вам предложат подключиться к открытой беспроводной сети ***_Free или аналогичной. Думаю, было бы интересно узнать о тех, кто подключен к этим сетям, какие они используют устройства, какие у них операционные системы, ПО и прочее. Можно конечно воспользоваться мобильным телефоном и специальным софтом, типа Nethunter или аналогичным, но установка Nethunter не является тривиальной задачей и не на все устройства его можно установить. В своей статье я предлагаю собрать устройство на базе микрокомпьютера Raspberry Pi Zero W, которое будет в автоматическом режиме обнаруживать открытые беспроводные сети, подключаться к ним и сканировать эти подсети с помощью Nmap. В принципе, можно делать что-то большее, но так как моя статья носит чисто образовательный характер, все прочие активности я оставлю за рамками. Как говорил Остап Бендер «Кодекс мы должны чтить!”…

Итак, зачем может потребоваться сканировать эфир на предмет открытых беспроводных сетей? При проведении тестирований на проникновение одним из векторов атак является...

Статья Не root пользователь Kali по умолчанию

Янв 05

- 16 945

- 14

В течение многих лет Kali унаследовал от BackTrack политику root пользователя по умолчанию. В рамках нашей оценки инструментов и политики Kali мы решили изменить это и перевести Kali на модель "традиционного пользователя без root пользователя". Это изменение будет частью релиза 2020.1, который в настоящее время запланирован на конец января. Однако, Вы заметите это изменение в еженедельных образах, начиная с сегодняшнего дня.

История root пользователя по умолчанию

Вначале был BackTrack. В своем первоначальном виде BackTrack (v1-4) был live дистрибутивом Slackware, предназначенным для запуска с CDROM. Да, мы возвращаемся в прошлое (2006!).

В этой модели не было никакого реального механизма обновления, просто куча инструментов пентестинга, живущих в каталоге /pentest/, которые можно было бы использовать в качестве части оценок. Это было в самом начале, инструменты были не очень сложными, мы были просто счастливы, что все работало. Многие из этих инструментов иногда...

История root пользователя по умолчанию

Вначале был BackTrack. В своем первоначальном виде BackTrack (v1-4) был live дистрибутивом Slackware, предназначенным для запуска с CDROM. Да, мы возвращаемся в прошлое (2006!).

В этой модели не было никакого реального механизма обновления, просто куча инструментов пентестинга, живущих в каталоге /pentest/, которые можно было бы использовать в качестве части оценок. Это было в самом начале, инструменты были не очень сложными, мы были просто счастливы, что все работало. Многие из этих инструментов иногда...

Статья Руководство по началу карьеры в кибербезопасности: пентестинг и поиск уязвимостей

Янв 04

- 36 037

- 29

Конкурс: Встречаем 2020 статьями по инфобезу

Всем Салам. Недавно в одном из инфосековских чатов натолкнулся на документ - “План вкатывания в Infosec”, в котором были какие-то общие советы, ссылки на полезные ресурсы и т.д. Данный мануал сподвиг меня написать данную статью, но тут будут не общие советы, а по моему скромному личному опыту, как это все проходило у меня и проходит по сей день. Сразу оговорюсь, что я не какой-то там СуперМегаПупер профессионал, а просто занимаюсь и развиваюсь в той области, которая доставляет мне удовольствие и деньги.

Начало

Хоть я и поступал на специальность “Информационная безопасность автоматизированных систем”, не думал, что буду заниматься вообще ИБ. Был сконцентрирован на программировании. Частично программированием занимаюсь по сей день, так же программирование очень полезно в ИБ для разных целей. По настоящему об ИБ и о том, что есть такое, как пентестинг, я узнал уже в через 2 года поступления в 2015 году, когда у нас в регионе впервые провели CTF - соревнования, где наша команда “CoolNull” выиграла. Но и...

Всем Салам. Недавно в одном из инфосековских чатов натолкнулся на документ - “План вкатывания в Infosec”, в котором были какие-то общие советы, ссылки на полезные ресурсы и т.д. Данный мануал сподвиг меня написать данную статью, но тут будут не общие советы, а по моему скромному личному опыту, как это все проходило у меня и проходит по сей день. Сразу оговорюсь, что я не какой-то там СуперМегаПупер профессионал, а просто занимаюсь и развиваюсь в той области, которая доставляет мне удовольствие и деньги.

Начало

Хоть я и поступал на специальность “Информационная безопасность автоматизированных систем”, не думал, что буду заниматься вообще ИБ. Был сконцентрирован на программировании. Частично программированием занимаюсь по сей день, так же программирование очень полезно в ИБ для разных целей. По настоящему об ИБ и о том, что есть такое, как пентестинг, я узнал уже в через 2 года поступления в 2015 году, когда у нас в регионе впервые провели CTF - соревнования, где наша команда “CoolNull” выиграла. Но и...

Soft Скрипт проксирования сайтов для различных нужд

Янв 04

- 24 185

- 25

Доброго времени суток, форумчане!

В данной теме хочу вам рассказать про свой скрипт проксирования сайтов. Скрипт я ставлю на VPS с PHP 7.3.

Пример работы скрипта:

Что можно делать с помощью скрипта :

Что работает и советы по скрипту:

В данной теме хочу вам рассказать про свой скрипт проксирования сайтов. Скрипт я ставлю на VPS с PHP 7.3.

Пример работы скрипта:

- Оригинал сайта - geekbrains.ru

- Спроксированный сайт - proxy.laraveldark.pro

Что можно делать с помощью скрипта :

- Проксировать любые сайты и сервисы;

- Изменять любые текста и изображения на сайте;

- Перехватывать данные с авторизации и других форм.

Что работает и советы по скрипту:

- На большинстве сайтов работает весь функционал(регистрация/авторизация/кабинеты);

- Если какой то функционал на поддомене, в конфиге в строке ServerAlias добавляем поддомены с нашим доменом, например: test.domen.ru app.domen.ru panek.domen.ru;

- Обязательно включаем .htaccess на сервере, иначе дополнительные страницы не будут работать;

- В файле index.php и index-static.php в 'ORIGIN_HOST' пишем домен который проксируем, а в 'OUR_HOST' домен где размещен скрипт;

- Если нужно, что то изменить на сайте используем $body = str_replace('Что меняем', 'На что меняем', $body); это в index.php после 230 строки.

Статья Пароли под защитой GPG

Янв 03

- 9 496

- 8

Предисловие

Хранить пароли в гугл-хроме очень удобно. Можно залогиниться с любого устройства под своим аккаунтом и получить доступ ко всем сайтам и паролям. Круто? Круто.

До тех пор, пока вы не поймаете стилер.

Проприетарные менеджеры так же удобны. Но концепция хранения моих паролей где-то там, на каких-то серверах меня не впечатляет.

А мы сегодня будем использовать связку gpg + pass + browserpass.

Установка и настройка

Устанавливаем пакеты:

gpg чаще всего уже предустановлен.

pass будет надёжно хранить наши пароли.

qtpass предоставит нам удобный графический интерфейс.

Для начала нам нужно сгенерировать новый gpg ключ.

На создании ключа я не буду долго останавливаться, всё делается по методу далее-далее. Мыло и идентификатор никто проверять не будет.

После этого необходимо инициализировать pass

Для начала смотрим id нашего саб-ключа

На выходе получим что-то типо...

Хранить пароли в гугл-хроме очень удобно. Можно залогиниться с любого устройства под своим аккаунтом и получить доступ ко всем сайтам и паролям. Круто? Круто.

До тех пор, пока вы не поймаете стилер.

Проприетарные менеджеры так же удобны. Но концепция хранения моих паролей где-то там, на каких-то серверах меня не впечатляет.

А мы сегодня будем использовать связку gpg + pass + browserpass.

Установка и настройка

Устанавливаем пакеты:

Bash:

sudo apt install gpg

sudo apt install pass

sudo apt install qtpasspass будет надёжно хранить наши пароли.

qtpass предоставит нам удобный графический интерфейс.

Для начала нам нужно сгенерировать новый gpg ключ.

Bash:

gpg --full-generate-keyПосле этого необходимо инициализировать pass

Для начала смотрим id нашего саб-ключа

Bash:

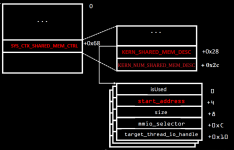

gpg -k --keyid-format longСтатья Эксплуатирование Движка Управления Intel - Часть 2: Включение RED разблокировки JTAG на Intel ME 11.x (INTEL-SA-00086)

Янв 02

- 5 299

- 0

Привет, друг! Давно не виделись! Я начинаю эту статью сразу после того, как опубликую первую часть: Понимание TXE PoC PT.

Если вы не читали первую часть, то прочтите её прямо сейчас, потому что это всего лишь продолжение моего предыдущего поста, но из-за его длины я решил разделить его на несколько частей.

Теперь, когда мы знаем, как работает существующий эксплойт TXE, но нам нужно перенести его на ME 11.x. К сожалению, метод systracer очень сложно воспроизвести, так как вы контролируете только несколько битов в адресе возврата и имеете возможность изменить адрес возврата на тот, который действителен, но это не приводит к аварийному завершению, а возвраты корректно в наш ROP - очень сложны. В моем случае, я фактически...

Статья Эксплуатирование Движка Управления Intel - Часть 1: Понимание TXE PoC PT (INTEL-SA-00086)

Янв 02

- 9 111

- 1

Оригинал статьи находится здесь: Exploiting Intel’s Management Engine – Part 1: Understanding PT’s TXE PoC (INTEL-SA-00086) | KaKaRoTo's Blog

Часть II

Позвольте мне рассказать вам историю (думаю, я начну все свои посты в блоге с этого, учитывая, как долго они всегда заканчиваются).

Некоторое время я работал над воспроизведением уязвимости Intel, о которой компания PT Research рассказала на выставке BlackHat Europe 2017, мне удалось выполнить о чем рассказывалось, и поэтому мне захотелось поделиться своим путешествием и опытом со всеми, в надежде, что это поможет другим взять управление своих машин под контроль (а не наоборот).

Во-первых, для тех, кто не знает, компания Positive Technologies (именуемая здесь 'PT Research', 'PT Security' или просто 'PT') выпустила на BlackHat 2017 информацию о...

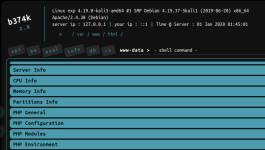

Статья Создаём беспалевный web-shell и испытываем в боевых условиях

Янв 02

- 36 018

- 37

Предисловие.

В один прекрасный день мне вдруг захотелось написать свой web-shell. Зачем же изобретать велосипед? В сети есть множество известных бэкдоров типа WSO, C99, r57, и без проблем можно скачать любой понравившийся. Дело в том, что я потратил достаточно времени на изучение мини-шеллов, и конечно не обошёл вниманием и полноценные бэкдоры.

Так вот практика показала, что немалая часть из них имеют на борту стучалки/звонилки, и прочие нехорошие внедрения. Бывают они и на самом видном месте, даже видел с комментарием – вы можете удалить это, или поменять адрес на свой )))

Как правило такие шеллы занимают приличный объём 1000-2000 строк кода на PHP+JS. Если вы конечно хорошо владеете этими языками программирования, и готовы потратить время на построчное изучение кода, дабы не попасть впросак, то всё отлично. Можно всё перелопатить, деобфусцировать отдельные участки кода, удалить заразу, если таковая нашлась и наслаждаться.

Правда в погоне за функционалом, встречается и избыточность, например в b374k куча вкладок из того что есть в phpinfo. Также большая часть веб-шеллов написана в 2004-2006 годах, и имеют устаревшие...

В один прекрасный день мне вдруг захотелось написать свой web-shell. Зачем же изобретать велосипед? В сети есть множество известных бэкдоров типа WSO, C99, r57, и без проблем можно скачать любой понравившийся. Дело в том, что я потратил достаточно времени на изучение мини-шеллов, и конечно не обошёл вниманием и полноценные бэкдоры.

Так вот практика показала, что немалая часть из них имеют на борту стучалки/звонилки, и прочие нехорошие внедрения. Бывают они и на самом видном месте, даже видел с комментарием – вы можете удалить это, или поменять адрес на свой )))

Как правило такие шеллы занимают приличный объём 1000-2000 строк кода на PHP+JS. Если вы конечно хорошо владеете этими языками программирования, и готовы потратить время на построчное изучение кода, дабы не попасть впросак, то всё отлично. Можно всё перелопатить, деобфусцировать отдельные участки кода, удалить заразу, если таковая нашлась и наслаждаться.

Правда в погоне за функционалом, встречается и избыточность, например в b374k куча вкладок из того что есть в phpinfo. Также большая часть веб-шеллов написана в 2004-2006 годах, и имеют устаревшие...

OpenBullet (Brute)

Дек 31

- 8 094

- 15

Сайт программы Buller

Программа для веб брута с открытым исходным кодом. Может не только брутить )))

Пример под форум codeby:

Программа для веб брута с открытым исходным кодом. Может не только брутить )))

Пример под форум codeby:

Код:

REQUEST GET "https://codeby.net/"

HEADER "User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko"

HEADER "Pragma: no-cache"

HEADER "Accept: */*"

PARSE "<SOURCE>" LR "xfToken\" value=\"" "\"" -> VAR "token"

#Login REQUEST POST "https://codeby.net/login/login"

CONTENT "login=<USERNAME>&password=<PASSWORD>&remember=1&_xfRedirect=https%3A%2F%2Fcodeby.net%2F&_xfToken=<token>"

CONTENTTYPE "application/x-www-form-urlencoded"

HEADER "User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko"

HEADER "Pragma: no-cache"

HEADER "Accept: */*"

KEYCHECK

KEYCHAIN Success OR

KEY "Настройки"

KEYCHAIN Failure OR

KEY "Войти"Статья Wscan: Практическое исследование инструмента для анализа уязвимостей

Дек 25

- 11 443

- 17

Приветствую Друзей и Форумчан. Неоднократно говорил,что инструменты, которые разработаны в Азии по-своему хороши и коварны. Один из таких-это обновлённый недавно Wscan. Автором этого замечательного Fuzzer является Testzero-wz из Китая.

Страница автора здесь

Установка:

Код:

# git clone https://github.com/Testzero-wz/wscan.git

# cd wscan

# python3 -m pip install wscan

# wscan --help вывод справки

# wscan -u "http://www.example.com/" -f -m стандартное тестированиеМожно задать тайминг ожидания (опция -t ),который по-дефолту=12

Опцией -s задаётся просмотр статических ресурсов.

--no-re -отключить перенаправление при проверке ссылок.

Можно не отключать,т.к.возможно получите дополнительную полезную информацию.

--no-map -не составлять карту сайта.

-о -сохранение выводной информации в файле.

Это необязательная опция,т.к.в терминале всё получите необходимое.

-b -при фаззинге определённой cms надо будет указать путь-это доп.опция.

-m -важная опция,с...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

DzenHackerLab