Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Зараженный MODx и его лечение

Сен 18

- 3 143

- 0

Всем добрый вечер!

В предыдущей статье я попытался описать общие шаги при заражении сайта. В комментариях пообещал рассмотреть какой-либо конкретный случай. И вот, он мне представился. Конечно, жаль, что это не всеми так любимый Wordpress, но данный вид заражения там я тоже встречал, а процесс лечения в общих чертах совпадает. Приступим.

Заходим на хостинг, всюду видим страшные предупреждения:

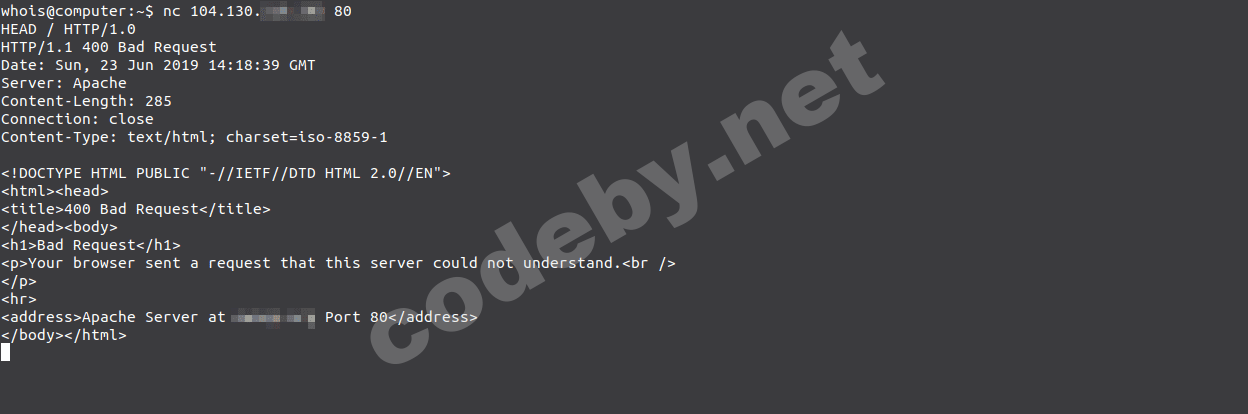

Подключимся через ssh и будем смотреть.

Сразу нас встречает множество файлов stylewpp.php:

Вообще их было около 4000, это я уже успел поудалять =)

По своему опыту знаю, что эти файлы создаются через планировщик, поэтому идем туда через панель. Если нет доступа к панели управления, то используем команду:

Видим задание на ежеминутное копирование stylewpp с нашего же сайта:

Содержимое файла:

Код обфусцирован и довольно сильно, с первого раза не расшифровать, но по созданным stylewpp и анализу...

В предыдущей статье я попытался описать общие шаги при заражении сайта. В комментариях пообещал рассмотреть какой-либо конкретный случай. И вот, он мне представился. Конечно, жаль, что это не всеми так любимый Wordpress, но данный вид заражения там я тоже встречал, а процесс лечения в общих чертах совпадает. Приступим.

Заходим на хостинг, всюду видим страшные предупреждения:

Подключимся через ssh и будем смотреть.

Сразу нас встречает множество файлов stylewpp.php:

Вообще их было около 4000, это я уже успел поудалять =)

По своему опыту знаю, что эти файлы создаются через планировщик, поэтому идем туда через панель. Если нет доступа к панели управления, то используем команду:

crontab -lВидим задание на ежеминутное копирование stylewpp с нашего же сайта:

Содержимое файла:

Код обфусцирован и довольно сильно, с первого раза не расшифровать, но по созданным stylewpp и анализу...

Статья Глушилка WIFI На основе ESP8266

Сен 18

- 34 572

- 30

Всем доброго времени суток, сегодня я вам расскажу о модуле esp8266 из которого можно сделать "wifi jammer" также известный как WIFI "глушилка". Но он может не только глушить сети, он может создавать фейковые точки доступа.

Обо всем этом, я расскажу прямо сейчас в этой статье:

Драйвера для каждой версии прикреплены к статье

Обе версии прикреплены...

Обо всем этом, я расскажу прямо сейчас в этой статье:

Что потребуется?

- Модуль ESP8266

- USB шнурок

- Софт для прошивки

- Прошивка

- Драйвер для вашего устройства

Версии, и драйвера

Какой модуль вам пришлет китаец неизвестно, есть много версий но я расскажу только о двух основных версиях данного устройства:

- версия называется CH340

- версия называется CP2102

Драйвера для каждой версии прикреплены к статье

Прошивка

Какую прошивку скачать? версия 3.5 имеет поддержку дисплея ( на случай если вы закажите модуль esp8266 с дисплеем). Если модуль не имеет дисплея, то скачивайте версию 2.

Обе версии прикреплены...

Статья Курс по созданию приложений для android

Сен 17

- 15 515

- 27

Всех приветствую! Решил написать целиком курс по созданию приложений для OS Android. Хочется посмотреть, что есть в ветках grey&gold. Посмотрим на реакции).

Уроки буду выкладывать каждую неделю, возможно и чаще (если, конечно, к ним будет интерес).

В цикле статей обучу создавать приложения для android, от самого начала (примитивные приложения) до настоящего шпионского софта (сбор информации о gps, дамп смс, подключение к камере/микрофону, отправка всех данных на сервер и прочее). Закончив данный курс -- Вы сможете написать как вирус, так и полноценное полезное приложение для вашего устройства. Ограничением будет выступать только Ваша фантазия и встроенное в ваше устройство железо (хотя, если интерес будет действительно большой -- можно будет дополнить и подключением модулей на ardu/raspberry, но это уже совсем другая тема.

Данный курс рассчитан на людей любого уровня подготовки.

Даже если читающий никогда не пробовал свои силы в программировании -- всё получится! Только есть одно условие: простого чтения недостаточно, выполняйте всё шаг за шагом и, ради текстолита всевышнего, не копируйте код -- пишите ручками, не ленитесь! Даже если Вы чего-то не поняли -- не копируйте...

Уроки буду выкладывать каждую неделю, возможно и чаще (если, конечно, к ним будет интерес).

В цикле статей обучу создавать приложения для android, от самого начала (примитивные приложения) до настоящего шпионского софта (сбор информации о gps, дамп смс, подключение к камере/микрофону, отправка всех данных на сервер и прочее). Закончив данный курс -- Вы сможете написать как вирус, так и полноценное полезное приложение для вашего устройства. Ограничением будет выступать только Ваша фантазия и встроенное в ваше устройство железо (хотя, если интерес будет действительно большой -- можно будет дополнить и подключением модулей на ardu/raspberry, но это уже совсем другая тема.

Данный курс рассчитан на людей любого уровня подготовки.

Даже если читающий никогда не пробовал свои силы в программировании -- всё получится! Только есть одно условие: простого чтения недостаточно, выполняйте всё шаг за шагом и, ради текстолита всевышнего, не копируйте код -- пишите ручками, не ленитесь! Даже если Вы чего-то не поняли -- не копируйте...

Учим XSS через игру

Сен 17

- 6 900

- 4

Добрый день, дорогие форумчане. Достаточно долго я не выпускал статьи. Эту я решил написать основываясь на личный опыт и полученную информацию. Здесь я подробно опишу вам известную уязвимость как XSS. По другому межсайтовый скриптинг. Приступим к изучению.

Введение

Данная уязвимость достаточно известна. Но по ней есть много слухов. Кто-то говорит, что она бывает активная и пассивная. Другие же утверждают о наличие других видах данной уязвимости. И я решил решить данную проблему. Будем изучать все постепенно. Это не очередной копипаст, так как однажды я решил вспомнить информацию и заглянул в интернет после чего это не окончилось успехом и нужных данных просто напросто нету. Здесь мы рассмотрим как найти XSS уязвимость и какие они бывают. Давайте перейдем к практике.

Простые знания

И так. Давайте начнем с простого. Что такое XSS?

Межсайтовый скриптинг (XSS) - тип атаки на сайты. Его суть внедрить на сайт вредоносный javascript код. Он же в свою очередь будет выполнять определенное действие при посещении сайта. Это может...

Введение

Данная уязвимость достаточно известна. Но по ней есть много слухов. Кто-то говорит, что она бывает активная и пассивная. Другие же утверждают о наличие других видах данной уязвимости. И я решил решить данную проблему. Будем изучать все постепенно. Это не очередной копипаст, так как однажды я решил вспомнить информацию и заглянул в интернет после чего это не окончилось успехом и нужных данных просто напросто нету. Здесь мы рассмотрим как найти XSS уязвимость и какие они бывают. Давайте перейдем к практике.

Простые знания

И так. Давайте начнем с простого. Что такое XSS?

Межсайтовый скриптинг (XSS) - тип атаки на сайты. Его суть внедрить на сайт вредоносный javascript код. Он же в свою очередь будет выполнять определенное действие при посещении сайта. Это может...

Статья История развития компьютерных сетей

Сен 16

- 55 617

- 20

КОМПЬЮТЕРНЫЕ СЕТИ

1. История развития компьютерных сетей

Для того, чтобы понимать, как устроены современные компьютерные сети, методы их построения и защиты, необходимо изучить историю возникновения этих сетей. Данный цикл статей направлен на изучение цифровых сетей для всех уровней пользователей, начиная с самых непросвещенных.

Для простоты восприятия информации, воспользуемся примитивными сетевыми технологиями, изобретенными человечеством еще задолго до наших дней. К примеру, можно рассмотреть городскую водопроводную сеть. Так, источником информации в такой сети будет являться скважина, сетевыми магистралями - водопроводные трубы высокого давления, сетями доступа или провайдерами - разветвляющие колодцы, и, наконец, персональными компьютерами и смартфонами будут выступать домашние водопроводные краны.

Предпосылкой для зарождения компьютерных сетей можно считать два начала: вычислительную технику и телекоммуникации. Так, совокупность компьютеров в единой сети можно рассматривать, как инструмент для решения единой сложной задачи. Но также сеть предназначена для передачи информации в кодированном (мультиплексированном) виде на...

1. История развития компьютерных сетей

Для того, чтобы понимать, как устроены современные компьютерные сети, методы их построения и защиты, необходимо изучить историю возникновения этих сетей. Данный цикл статей направлен на изучение цифровых сетей для всех уровней пользователей, начиная с самых непросвещенных.

Для простоты восприятия информации, воспользуемся примитивными сетевыми технологиями, изобретенными человечеством еще задолго до наших дней. К примеру, можно рассмотреть городскую водопроводную сеть. Так, источником информации в такой сети будет являться скважина, сетевыми магистралями - водопроводные трубы высокого давления, сетями доступа или провайдерами - разветвляющие колодцы, и, наконец, персональными компьютерами и смартфонами будут выступать домашние водопроводные краны.

Предпосылкой для зарождения компьютерных сетей можно считать два начала: вычислительную технику и телекоммуникации. Так, совокупность компьютеров в единой сети можно рассматривать, как инструмент для решения единой сложной задачи. Но также сеть предназначена для передачи информации в кодированном (мультиплексированном) виде на...

Статья Критическая уязвимость в службе удаленного рабочего стола Windows (CVE-2019-0708 | BlueKeep)

Сен 16

- 12 884

- 7

Введение

Доброго времени суток, друзья!

Давненько меня тут не было. Сегодня решил поделиться с вами обзором уже довольно известной уязвимости под названием BlueKeep (CVE-2019-0708). Первая версия этой уязвимости, о которой, собственно и пойдет речь - затрагивает службу удаленного доступа (Remote Desktop Services) на всех версиях ОС от Windows XP до Windows Server 2008 R2 и позволяет выполнить RCE (Remote Code Execution). Т.е это позволяет неавторизованному атакующему произвести удаленное выполнение произвольного кода без участия пользователя. Уязвимость получила 9.8/10 баллов по CVSS 3.1.

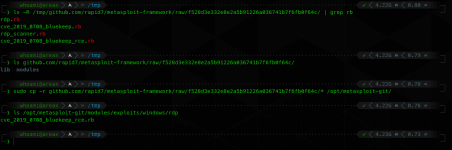

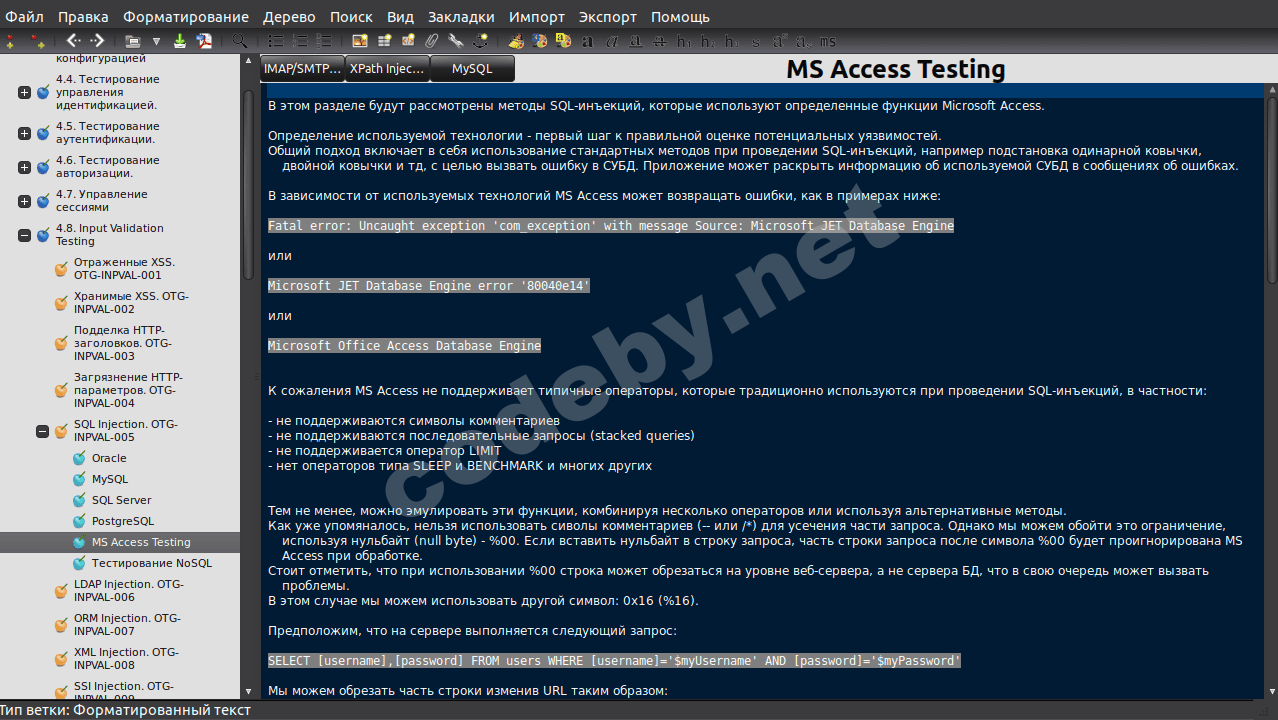

Основная часть

Сразу перейдем к практике. Эксплойт еще не вошел в основную ветку Metasploit-Framework, но уже доступен в pull...

Доброго времени суток, друзья!

Давненько меня тут не было. Сегодня решил поделиться с вами обзором уже довольно известной уязвимости под названием BlueKeep (CVE-2019-0708). Первая версия этой уязвимости, о которой, собственно и пойдет речь - затрагивает службу удаленного доступа (Remote Desktop Services) на всех версиях ОС от Windows XP до Windows Server 2008 R2 и позволяет выполнить RCE (Remote Code Execution). Т.е это позволяет неавторизованному атакующему произвести удаленное выполнение произвольного кода без участия пользователя. Уязвимость получила 9.8/10 баллов по CVSS 3.1.

Основная часть

Сразу перейдем к практике. Эксплойт еще не вошел в основную ветку Metasploit-Framework, но уже доступен в pull...

Статья Максимум Информации: Гайд по Oneforall, Dirmap и Fuzzscan для Кибербезопасности

Сен 12

- 5 417

- 1

Приветствую Уважаемых Друзей и всех Жителей Форума.

Сегодня немного поговорим о популярных инструментах в Поднебесной.

Их объединяет способность нахождения директорий,субдоменов,скриптов,файлов xml,txt и т.д.

Первый инструмент,который рассмотрим- Oneforall, созданный Jing Ling.

Страница автора здесь

И если говорить о поиске субдоменов-то это одна из самых важных его задач.

Как инструмент,он постоянно модернизируется и дополняется новыми модулями автором.

Опции можно видеть на скриншоте:

Установка:

Код:

# git clone https://github.com/shmilylty/OneForAll.git

# cd OneForAll/

# pip3 install -r requirements.txt

# cd oneforall/

# chmod +x oneforall.py

# python3 oneforall.py --help

# python3 oneforall.py --target example.com run -пример тестированияНапример,выйти через полученный файл robots.txt на карту сайта и скрипты.

Но если посмотреть на файл конфигурации,то он объёмный и требует заполнения множества...

Статья Пентест веб-приложений: Роли пользователей. Процесс регистрации и получения аккаунта. Перечисление аккаунтов.

Сен 12

- 7 447

- 3

Привет, Codeby!

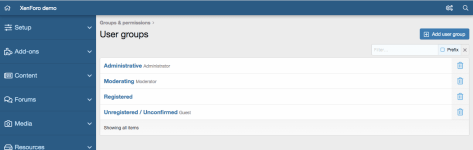

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide - Testing Identity Management - OWASP

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

[URL...

codeby.net

[URL...

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide - Testing Identity Management - OWASP

Как стать хакером и как взломать сайт или беглое знакомство с OWASP Testing Guide

В этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах

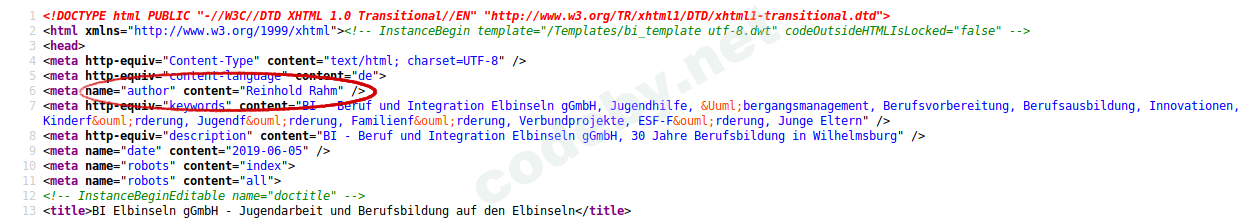

Введение в пентест веб-приложений: поиск утечек информации с помощью поисковых систем

Сегодня получим небольшую дозу теории и приступим к практической части

Пентест веб приложений: определение веб-сервера, изучение robots.txt, определение приложений на веб-сервере.

Сегодня научимся определять поставщика и версию веб-сервера, искать веб-приложения на сервере и взглянем на robots.txt.

Пентест веб-приложений: Исследование исходного кода веб-страниц. Определение точек входа. Карта приложения.

При тестировании веб-приложений методом BlackBox у нас, как правило, не будет доступа ко всем исходным кодам приложения

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 6 076 (пользователей: 7, гостей: 6 069)