Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

BlackArch Linux полное руководство

Окт 06

- 17 662

- 5

Источник BlackArch Linux - Penetration Testing Distribution

Содержание

Введение

1.1 Обзор

Руководство по BlackArch Linux разделено на несколько частей:

Содержание

- 1 Введение

- 1.1 Обзор

- 1.2 Что такое BlackArch Linux?

- 1.3 История BlackArch Linux

- 1.4 Поддерживаемые платформы

- 1.5 Внести свой вклад

- 2 Руководство пользователя

- 2.1 Установка

- 2.1.1 Установка поверх ArchLinux

- 2.1.2 Установка пакетов

- 2.1.3 Установка пакетов из источника

- 2.1.4 Основы использования Blackman

- 2.1.5 Установка из live-, netinstall- ISO или ArchLinux

- 2.1 Установка

- 3 Руководство разработчика

- Руководство разработчика BlackArch Linux

- 4 Руководство по инструментам

- 4.1 Скоро …

Введение

1.1 Обзор

Руководство по BlackArch Linux разделено на несколько частей:

- Введение – Общий обзор дистрибутива, введение и дополнительная полезная...

Статья Слепая SQL инъекция

Окт 06

- 7 966

- 1

Оригинал: Blind SQL Injection

Продолжайте только если уже познакомились с основами SQL инъекций. Если нет, сначала прочитайте эти посты:

Что нам уже известно

Если вы просмотрели три приведённых выше руководства, значит, понимаете, что из себя представляют SQL инъекции, умеете выполнять их через свой браузер на уязвимых сайтах, а также знаете, как использовать SQLMap для автоматизации некоторых процессов.

Теперь вспомним, что мы делали в...

Продолжайте только если уже познакомились с основами SQL инъекций. Если нет, сначала прочитайте эти посты:

- SQL-инъекции: простое объяснение для начинающих

- Ручные SQL инъекции (с помощью одного только браузера)

- Автоматические SQL инъекции с помощью SQLMap (Kali Linux)

- Как запустить sqlmap на Windows

Что нам уже известно

Если вы просмотрели три приведённых выше руководства, значит, понимаете, что из себя представляют SQL инъекции, умеете выполнять их через свой браузер на уязвимых сайтах, а также знаете, как использовать SQLMap для автоматизации некоторых процессов.

Теперь вспомним, что мы делали в...

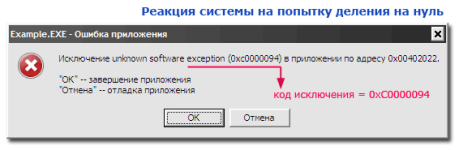

Статья SEH – фильтр необработанных исключений

Окт 05

- 6 827

- 0

Во времена рассвета DOS программист имел полную власть над системой. Находясь в реальном режиме работы CPU, у нас не было никаких ограничений и мы могли использовать в программах буквально все инструкции и регистры процессора, общее число которых на Р6 стремилось преодолеть барьер в ~200 единиц. Это была отличная школа программирования, где вся ответственность за то или иное действие возлагалась полностью на наши плечи. Всё приходилось делать вручную, в том числе и обрабатывать аппаратные исключения с ошибками. Одним словом, царила атмосфера свободы и демократии, столь редкая в наши дни.

А что мы имеем сейчас в защищённом режиме? Microsoft отобрала у нас все права и вместо них вручила более 5000 системных API, но забыла толком объяснить, для чего они и как ими пользоваться. При малейщем чихе гигантская система валится в BSOD подымая в небеса тонны пыли, не забыв прихватить с собой наши не сохранённые данные. Ладно если был-бы реальный повод, так ведь может и без веских на то причин.

В данной статье предлагаю рассмотреть способы перехвата системных исключений в защищённом режиме. Мы постараемся отобрать у системы то, что принадлежит нам по праву – это управление при...

А что мы имеем сейчас в защищённом режиме? Microsoft отобрала у нас все права и вместо них вручила более 5000 системных API, но забыла толком объяснить, для чего они и как ими пользоваться. При малейщем чихе гигантская система валится в BSOD подымая в небеса тонны пыли, не забыв прихватить с собой наши не сохранённые данные. Ладно если был-бы реальный повод, так ведь может и без веских на то причин.

В данной статье предлагаю рассмотреть способы перехвата системных исключений в защищённом режиме. Мы постараемся отобрать у системы то, что принадлежит нам по праву – это управление при...

ZeroNights 2019 - международная хакерская конференция в Санкт-Петербурге пройдет 12-13 ноября

Окт 04

- 8 721

- 7

12-13 ноября 2019 г. в Санкт-Петербурге в девятый раз пройдет ежегодная международная конференция по информационной безопасности ZeroNights. Каждый год ZeroNights собирает более 2000 экспертов, специалистов-практиков по ИБ, администраторов, пентестеров, аналитиков и хакеров со всего мира.

Программный комитет конференции пополнили специалисты по информационной безопасности: Антон ‘Bo0oM‘ Лопаницын, Сергей Белов (DCG7812 community), Евгений Родионов (Google), Федор Ярочкин (Trend Micro) и Тарас Иващенко (OZON).

Каждый исследователь, который представит свое эксклюзивное 45-ти минутное исследование, может рассчитывать на денежное вознаграждение в 1000$. Прием заявок на выступления продлится до 10 октября.

Программа конференции

В рамках конференции будут представлены доклады ведущих российских и зарубежных экспертов в области ИБ. Посетители узнают об актуальных проблемах, новых атаках и реальных угрозах, а также познакомятся с нестандартными методами решения задач информационной безопасности.

Доклады основной программы гости услышат с главной сцены клуба А2...

Программный комитет конференции пополнили специалисты по информационной безопасности: Антон ‘Bo0oM‘ Лопаницын, Сергей Белов (DCG7812 community), Евгений Родионов (Google), Федор Ярочкин (Trend Micro) и Тарас Иващенко (OZON).

Каждый исследователь, который представит свое эксклюзивное 45-ти минутное исследование, может рассчитывать на денежное вознаграждение в 1000$. Прием заявок на выступления продлится до 10 октября.

Программа конференции

В рамках конференции будут представлены доклады ведущих российских и зарубежных экспертов в области ИБ. Посетители узнают об актуальных проблемах, новых атаках и реальных угрозах, а также познакомятся с нестандартными методами решения задач информационной безопасности.

Доклады основной программы гости услышат с главной сцены клуба А2...

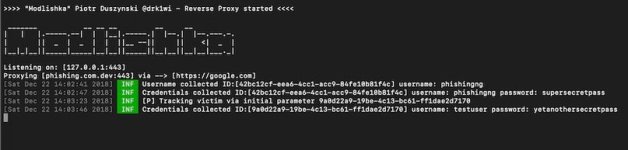

Статья Обход Двухфакторной аутентификации c помощью "Modlishka"

Окт 03

- 16 832

- 5

Доброе время суток, уважаемые форумчане! Сегодня я вам расскажу о довольно лёгком способе обойти двухфакторную аутентификацию, Уже очень давно в интернете говорят о том, что двухфакторная аутентификация наиболее безопасна, и о том что ее сложно обойти, но это не так. Наверное все знают что большая уязвимость в нынешней системе это человеческий фактор.Так как не нужно использовать эксплойты, и искать различные уязвимости техники. В этой статье я расскажу о том, как обойти двухфакторную аутентификацию с помощью инструмента “Modlishka”, Этот инструмент должен быть очень полезен для тех кто проводит тесты на проникновение, для тех кто хочет провести хорошую фишинговую атаку.

Обход двухфакторной аутентификации

1)Скачивание инструмента

2) Настройка плагина “autocert”

Производить настройку нужно только если вы хотите провести фишинговую атаку по доверенному каналу браузера TLS

Обход двухфакторной аутентификации

1)Скачивание инструмента

Код:

$ go get -u github.com/drk1wi/Modlishka

$ cd $GOPATH/src/github.com/drk1wi/Modlishka/Производить настройку нужно только если вы хотите провести фишинговую атаку по доверенному каналу браузера TLS

Код:

$ openssl genrsa -out MyRootCA.key 2048`

$ openssl...Статья Exim - очередная уязвимость

Окт 03

- 5 942

- 1

Доброго времени суток, codeby.

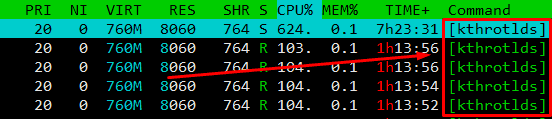

Почему-то на форуме не освящались толком серьезные уязвимости в exim, с 5-6 июня (https://www.exim.org/static/doc/security/CVE-2019-10149.txt) по текущий день уже было найдено пару критических уязвимостей. Версия 4.92.2 закрывала дыру связанную с активным заражением тысяч серверов процессом [kthrotlds] который нагружал процессоры до 100%, ну и само собой в планировщике заданий cron добавлял задание и ограничивал права на редактирование, а теперь появилась новая уязвимость - http://exim.org/static/doc/security/CVE-2019-16928.txt

Как понять что сервер уже взломан?

Стоит изначально посмотреть htop. При просмотре htop можно заметить аномальную нагрузку на процессор с помощью процесса [kthrotlds] про который говорилось выше.

Ну и с помощью гугла уже стало понятно что это такое. Также есть ещё очень интересная exim уязвимость

Не всегда есть этот процесс, вариантов...

Почему-то на форуме не освящались толком серьезные уязвимости в exim, с 5-6 июня (https://www.exim.org/static/doc/security/CVE-2019-10149.txt) по текущий день уже было найдено пару критических уязвимостей. Версия 4.92.2 закрывала дыру связанную с активным заражением тысяч серверов процессом [kthrotlds] который нагружал процессоры до 100%, ну и само собой в планировщике заданий cron добавлял задание и ограничивал права на редактирование, а теперь появилась новая уязвимость - http://exim.org/static/doc/security/CVE-2019-16928.txt

Как понять что сервер уже взломан?

Стоит изначально посмотреть htop. При просмотре htop можно заметить аномальную нагрузку на процессор с помощью процесса [kthrotlds] про который говорилось выше.

Ну и с помощью гугла уже стало понятно что это такое. Также есть ещё очень интересная exim уязвимость

Не всегда есть этот процесс, вариантов...

Статья Курс по созданию приложений для android [Часть 2]

Окт 03

- 7 479

- 19

Всем доброго времени суток!

Прошу прощения за задержку, были некоторые проблемы с техникой. Собственно, всё рассказал уже в комментарий первой части)

Те, кто наткнулись случайно -- настоятельно рекомендую сначала освоить первую часть! Курс по созданию приложений для android

В данном уроке мы научимся как создавать и расставлять объекты. Урок может быть скучноват, но это просто необходимо понять, т.к. без фундамента хороший дом не построить..

Я не забыл моменты в своей жизни, когда задавал вопрос, а через несколько лет слыша подобный, понимал, насколько он глупый. Осознание того, что это не вопрос глупый, а я (в тот момент, когда забыл, что был когда-то таким) пришло недавно, поэтому описывать буду максимально подробно (кто частично знаком или понял какой-то момент "налету" -- просто пропустите спойлер, в случае сложностей же -- не пренебрегайте ими.

Не будем долго разглагольствовать и сразу приступим к делу!

В первую очередь запустим Android Studio.

Прошу прощения за задержку, были некоторые проблемы с техникой. Собственно, всё рассказал уже в комментарий первой части)

Те, кто наткнулись случайно -- настоятельно рекомендую сначала освоить первую часть! Курс по созданию приложений для android

В данном уроке мы научимся как создавать и расставлять объекты. Урок может быть скучноват, но это просто необходимо понять, т.к. без фундамента хороший дом не построить..

Я не забыл моменты в своей жизни, когда задавал вопрос, а через несколько лет слыша подобный, понимал, насколько он глупый. Осознание того, что это не вопрос глупый, а я (в тот момент, когда забыл, что был когда-то таким) пришло недавно, поэтому описывать буду максимально подробно (кто частично знаком или понял какой-то момент "налету" -- просто пропустите спойлер, в случае сложностей же -- не пренебрегайте ими.

Не будем долго разглагольствовать и сразу приступим к делу!

В первую очередь запустим Android Studio.

Просто нажмите "File -> Close project" Просто нажатие крестика приведёт к закрытию студии...

Статья TLS callback – рояль в кустах для отладчиков

Окт 02

- 10 352

- 3

Системы класса Win-NT имеют интересный тип памяти под названием "Thread Local Storage", или локальная память потока. После того как мир увидел многопоточные приложения оказалось, что родственные потоки одной программы ведут между собой нешуточную борьбу за системные ресурсы, т.к. все загружаются в единое пространство родителя. Это как дети, которые не могут поделить одну плитку шоколада. Здесь вполне очевидна ситуация, когда поток(А) записал что-то в память, а ничего не подозревающий поток(В) тут-же подмял эту область памяти под себя. В результате, программист получает клубок из змей и никакого профита.

Microsoft пыталась решить эту проблему по разному, например ввела механизмы синхронизации в виде семафоров, эвентов и прочее. Но в итоге решила выделить каждому потоку по своей/личной памяти внутри его блока окружения TEB – Thread Environment Block, и это стало наиболее разумным решением.

В данной статье TLS рассматривается совсем не с той стороны, для которой она предназначена – ну дерутся потоки, да и флаг им в руки.. пусть используют стек (благо он у каждого свой). Это скучно и чтобы в очередной раз не...

Microsoft пыталась решить эту проблему по разному, например ввела механизмы синхронизации в виде семафоров, эвентов и прочее. Но в итоге решила выделить каждому потоку по своей/личной памяти внутри его блока окружения TEB – Thread Environment Block, и это стало наиболее разумным решением.

В данной статье TLS рассматривается совсем не с той стороны, для которой она предназначена – ну дерутся потоки, да и флаг им в руки.. пусть используют стек (благо он у каждого свой). Это скучно и чтобы в очередной раз не...

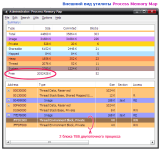

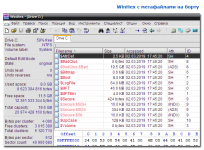

Статья NTFS-Stream, или резидентный код в камуфляжных штанах

Сен 30

- 10 224

- 13

Рассмотрим файловую систему NTFS как сущность, которой доверяем самое ценное что у нас есть – это личную информацию. Порой мы не знаем куда пристроить пароли или своего трояна так, чтобы он не выдал себя даже под пытками, ..ну или просто хотим скрыть фото зазнобы в неприглядном виде. Для решения "проблемы века", юзеры присваивают файлам атрибут скрытый, более продвинутые шифруют файлы и т.д. Но в своих закромах NTFS предлагает нам более изящные средства, причём без сторонних инструментов – нужно просто открыть спецификацию и покурить её (для надёжности) несколько раз.

Здесь мы рассмотрим сразу два родственных способа маскировки.. Первый известен в узких кругах как "альтернативный NTFS-поток" ADS (Alternative Data Stream) и живёт он в системе как скрытая часть уже существующего исполнительного потока. Второй – это доставшийся нам в наследство от файловой системы HPFS (OS/2) "расширенный атрибут файла EA" (Extended Attribute). Оба варианта имеют право на жизнь, только ареал их обитания не выходит за рамки файловой системы NTFS и...

Здесь мы рассмотрим сразу два родственных способа маскировки.. Первый известен в узких кругах как "альтернативный NTFS-поток" ADS (Alternative Data Stream) и живёт он в системе как скрытая часть уже существующего исполнительного потока. Второй – это доставшийся нам в наследство от файловой системы HPFS (OS/2) "расширенный атрибут файла EA" (Extended Attribute). Оба варианта имеют право на жизнь, только ареал их обитания не выходит за рамки файловой системы NTFS и...

Статья Учим PHP: Основы и принцип работы

Сен 30

- 10 090

- 9

Доброго времени суток, codeby.

Я сейчас всё чаще и чаще вижу негатив в сторону PHP, но многие закрывают глаза на то, что PHP невероятно сильно улучшился за последние годы и умирать он точно не собирается. Перед тем как разобраться что же такое PHP и понять области его применения, нам необходимо разобрать и понять принцип работы интернета, а также протоколов.

1.1. Принцип работы Интернета

Сама сеть "Интернет" представляет собой множество компьютеров, которые соединены друг с другом с помощью кабеля, а также спутниковыми каналами и так далее. Однако, думаю почти всем известно и понятно то что одних кабелей и радиоволн для передачи информации недостаточно. Чтобы обеим сторонам осуществлять передачу информации, им необходимо придерживаться каких-нибудь правил, соглашений которые как раз и позволят нам осуществлять передачу данных и гарантировать её доставку. Набор правил и соглашений называется протоколом.

1.2. [COLOR=rgb(243, 121...

Я сейчас всё чаще и чаще вижу негатив в сторону PHP, но многие закрывают глаза на то, что PHP невероятно сильно улучшился за последние годы и умирать он точно не собирается. Перед тем как разобраться что же такое PHP и понять области его применения, нам необходимо разобрать и понять принцип работы интернета, а также протоколов.

1.1. Принцип работы Интернета

Сама сеть "Интернет" представляет собой множество компьютеров, которые соединены друг с другом с помощью кабеля, а также спутниковыми каналами и так далее. Однако, думаю почти всем известно и понятно то что одних кабелей и радиоволн для передачи информации недостаточно. Чтобы обеим сторонам осуществлять передачу информации, им необходимо придерживаться каких-нибудь правил, соглашений которые как раз и позволят нам осуществлять передачу данных и гарантировать её доставку. Набор правил и соглашений называется протоколом.

1.2. [COLOR=rgb(243, 121...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

LuxkerrCodeby Team