Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья ASM для х86. (2,0,) Реальный и Защищённый режимы работы процессора

Июн 21

- 17 037

- 2

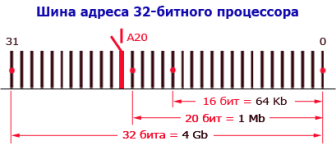

Часть 2. Реальный и Защищённый режимы работы процессора

На данный момент х86 процессоры могут работать в четырёх режимах. Мы рассмотрим только первые два из них, как более распространённые:

В глазах процессора, мир существует в виде 1-байтных ячеек памяти. Будь-то физическое устройство (типа клавиатура), или наша логическая программа – для процессора это группа из нескольких байт. Считаю, что изучение ассемблера нужно начинать именно с организации памяти, поскольку 90% времени работать придётся именно с нею. Совсем не обязательно зубрить наизусть названия регистров – это придёт как озорение само-собой. Лучше направить энергию на изучение почвы, по которой собираемся ходить.Начало здесь: Ассемблер для х86

На данный момент х86 процессоры могут работать в четырёх режимах. Мы рассмотрим только первые два из них, как более распространённые:

- Real-Mode - реальный, системная поддержка в виде BIOS;

- Protected-Mode - защищённый, поддержка Win и никсы;

- Virtual-Mode - для эмуляции реального режима, из...

Статья LaZagne или как сделать, что бы работало

Июн 21

- 7 895

- 3

Всем привет!

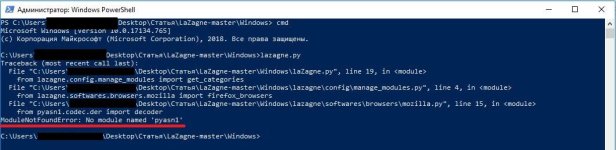

Работая с LaZagne и обновлять Python (а я всегда только последними версиями движков пользуюсь) после обновлений бывают ошибки и при первой работе с LaZagne тоже.

Рассмотрим те ошибки с которыми я столкнулся при работе с LaZagne на другой ОС (Windows 10).

Первая ошибка которая у меня возникла это нехватка модулей в Python для работы LaZagne:

Если видим ошибку такого роду с недостачей модуля, то просто с помощью консоли (cmd) выполняем следующую команду:

Если видим, что "pip" говорит что ему нужно обновление то обновляем его командой как на скриншоте выше:

И запускаем еще раз LaZagne:

Видим, что не хватает модуля "rsa" и устанавливаем нужный модуль:

И запускаем еще раз LaZagne, видим что нужен еще модуль "pypykatz".

Устанавливаем его:

И после всего проделанного LaZagne работает:...

Работая с LaZagne и обновлять Python (а я всегда только последними версиями движков пользуюсь) после обновлений бывают ошибки и при первой работе с LaZagne тоже.

Рассмотрим те ошибки с которыми я столкнулся при работе с LaZagne на другой ОС (Windows 10).

Первая ошибка которая у меня возникла это нехватка модулей в Python для работы LaZagne:

Если видим ошибку такого роду с недостачей модуля, то просто с помощью консоли (cmd) выполняем следующую команду:

Код:

pip install [недостающий модуль]Если видим, что "pip" говорит что ему нужно обновление то обновляем его командой как на скриншоте выше:

Код:

-m pip install --upgrade pipВидим, что не хватает модуля "rsa" и устанавливаем нужный модуль:

И запускаем еще раз LaZagne, видим что нужен еще модуль "pypykatz".

Устанавливаем его:

И после всего проделанного LaZagne работает:...

Статья Восстанавливаем GRUB в Kali Linux после обновления до Windows 10

Июн 21

- 28 339

- 9

Автор статьи: AndreyKravets, первоначально статья опубликована по адресу Відновлюємо GRUB в Kali Linux після оновлення Windows 10, другие статьи автора вы можете найти на сайте http://andrey.lviv.ua.

Автор в социальной сети: +AndreyKravets.

Привет всем! Недавно столкнулся с такой проблемой, как восстановление загрузчика GRUB на ноуте с двумя операционками – Windows 10 и Kali Linux. В интернете пришлось довольно долго искать необходимый мануал, поскольку с подобным мало кто сталкивается. В основном пишут о восстановлении GRUB в Ubuntu, а это не совсем подходит для Kali. Поэтому решил поделиться своим опытом – возможно кому-то пригодится.

Вообще-то две (а иногда и более) принципиально различных ОС на моих компьютерах уживаются уже несколько лет, ничего удивительного в этом нет. Главное сохранить правильную очередность при установке ОС. Сначала ставим винду, оставляя часть диска неразмеченным под Linux, а после уже устанавливаем и последнюю ОС. Загрузчик Linux-а при этом...

Автор в социальной сети: +AndreyKravets.

Привет всем! Недавно столкнулся с такой проблемой, как восстановление загрузчика GRUB на ноуте с двумя операционками – Windows 10 и Kali Linux. В интернете пришлось довольно долго искать необходимый мануал, поскольку с подобным мало кто сталкивается. В основном пишут о восстановлении GRUB в Ubuntu, а это не совсем подходит для Kali. Поэтому решил поделиться своим опытом – возможно кому-то пригодится.

Вообще-то две (а иногда и более) принципиально различных ОС на моих компьютерах уживаются уже несколько лет, ничего удивительного в этом нет. Главное сохранить правильную очередность при установке ОС. Сначала ставим винду, оставляя часть диска неразмеченным под Linux, а после уже устанавливаем и последнюю ОС. Загрузчик Linux-а при этом...

mysql_connect() и PHP 7

Июн 21

- 15 729

- 0

Большинство веб-сайтов в своей работе использует базы данных для хранения информации. Для сайтов, написанных на PHP, обычной является связка PHP + MySQL. В PHP есть несколько интерфейсов для взаимодействия с MySQL и в связи с обновлением до PHP нас ждут довольно важные изменения.

Ошибка Deprecated: mysql_connect(): The mysql extension is deprecated and will be removed in the future: use mysqli or PDO instead in

Данное расширение — mysql_connect() — устарело, начиная с версии PHP 5.5.0, и будет удалено в будущем. Используйте вместо него MySQLi или PDO_MySQL. Альтернативы для данной функции:

Подключение к базе данных с MySQLi делается так:

Осуществление запросов к базе данных также очень простое и практически идентично старому способу:

Ошибка Deprecated: mysql_connect(): The mysql extension is deprecated and will be removed in the future: use mysqli or PDO instead in

Данное расширение — mysql_connect() — устарело, начиная с версии PHP 5.5.0, и будет удалено в будущем. Используйте вместо него MySQLi или PDO_MySQL. Альтернативы для данной функции:

- mysqli_connect()

- PDO::__construct()

Подключение к базе данных с MySQLi делается так:

PHP:

<?php

$connection = mysqli_connect('localhost', 'username', 'password', 'database');Осуществление запросов к базе данных также очень простое и практически идентично старому способу:

PHP:

<?php

// Старый способ

mysql_query('CREATE TEMPORARY TABLE `table`', $connection);

// Новый способ

mysqli_query($connection, 'CREATE...Урок по cURL: основы использования и пара полезных трюков (часть первая)

Июн 21

- 15 551

- 0

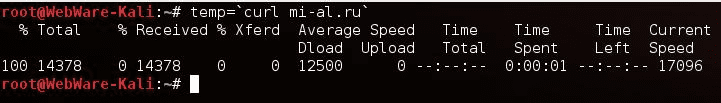

Для чего нужна cURL

Т.е. случаи использования...

- cURL отлично подходит для имитации действий пользователя в браузере.

- cURL удобен для получения данных с веб-сайтов в командной строке.

Т.е. случаи использования...

Статья Установка Apache, PHP, MySQL, phpMyAdmin

Июн 20

- 23 451

- 0

Теперь доступна инструкция “Установка и настройка сервера Apache, PHP, MySQL, phpMyAdmin на Windows 10“. Она заменяет инструкцию, размещённую на этой странице. Инструкцию на этой странице следует считать устаревшей и больше неподдерживаемой (т.е. я больше не буду отвечать на вопросы, возникшие при использовании устаревшего мануала). Пожалуйста, пользуйтесь новым материалом, даже если у вас не Windows 10 (на все версии Windows веб-сервер устанавливается одинаково).

Здесь инструкция для Windows. Если у вас Linux, то вам сюда “Установка и настройка Apache, PHP, MySQL, phpMyAdmin на Linux (LAMP)“.

Локальный сервер необходим любому Web-разработчику. Существует довольно много пакетов “всё в одном”, включающих Apache, PHP, MySQL и другие элементы. Можно пользоваться ими, но, например, создатели PHP рекомендуют самостоятельно устанавливать и настраивать все компоненты, это позволяет исключить попадание на ваш компьютер...

Здесь инструкция для Windows. Если у вас Linux, то вам сюда “Установка и настройка Apache, PHP, MySQL, phpMyAdmin на Linux (LAMP)“.

Локальный сервер необходим любому Web-разработчику. Существует довольно много пакетов “всё в одном”, включающих Apache, PHP, MySQL и другие элементы. Можно пользоваться ими, но, например, создатели PHP рекомендуют самостоятельно устанавливать и настраивать все компоненты, это позволяет исключить попадание на ваш компьютер...

Статья ASM для х86. (1.0) Введение.

Июн 20

- 12 009

- 14

Всем привет!

Часть 1. Общие сведения

1.1. Процессор и его регистры.

В компьютерной системе всё вращается вокруг центрального процессора CPU. Он работает под управлением какой-либо системы. Программист пишет инструкций, которые система помещает в память ОЗУ. В свою очередь процессор берёт инструкции из памяти в свои регистры, выполняет их, и помещает...

Поскольку зарегистрировался на данном форуме, внесу и я свои 5-копеек в общую копилку статей. Занимаюсь по-большей частью ассемблером, то и статья на эту тему. Гуру в этой области прошу строго не судить, т.к. с изложением своих мыслей всегда имел проблемы. Поскольку пишу по-ходу дела и в свободное время, то между частями могут быть перерывы. Рассматривается работа процессоров x86 в двух режимах – реальном RM, и зашищённом РМ. Как и принято - начну издалека..

Часть 1. Общие сведения

1.1. Процессор и его регистры.

В компьютерной системе всё вращается вокруг центрального процессора CPU. Он работает под управлением какой-либо системы. Программист пишет инструкций, которые система помещает в память ОЗУ. В свою очередь процессор берёт инструкции из памяти в свои регистры, выполняет их, и помещает...

Статья Атака на систему распознавания лиц

Июн 18

- 26 169

- 98

Хорошо это или не очень, но в крупных городах практически не осталось мест, которые не попадали бы в полe зрения одной или нескольких камер - полицейские и городские камеры на улицах, частные системы видеонаблюдения в магазинах и кафе, регистраторы в автомобилях, камеры смартфонов. Зачастую, на нас одновременно нацелено сразу несколько объективов одновременно. Добавьте к этому алгоритмы распознавания лиц в социальных сетях и системы аналитики, наподобие созданной компанией Hitachi Kokusai Electric (способной распознавать 36 миллионов лиц в секунду) — получится, что почти каждый наш шаг записывается и анализируется. Что в свою очередь вызывает нарастающее недовольство отдельных граждан, обеспокоенных бесцеремонным вторжением в их личную жизнь. И как следствие - разработку различных методов, направленных на ввод в заблуждение этих систем.

Недавно китайские исследователи создали устройство, помогающее не только скрыть личность, но и выдать себя за другого человека.

В этой статье мы и рассмотрим, предложенный ими метод - пример этой, своего рода новой атаки против системы распознавания, которая реализуются путем освещения...

Недавно китайские исследователи создали устройство, помогающее не только скрыть личность, но и выдать себя за другого человека.

В этой статье мы и рассмотрим, предложенный ими метод - пример этой, своего рода новой атаки против системы распознавания, которая реализуются путем освещения...

Статья Уязвимости форматных строк и перезапись глобальных переменных к конкретному значению - Изучение методов эксплуатации на примерах, часть 12

Июн 17

- 4 197

- 0

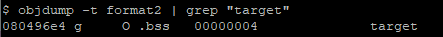

Доброго времени суток, посетители портала codeby. Продолжаем разбирать уязвимости форматных строк. И так мы ознакомились с перезаписью переменных, на этот раз мы будем перезаписывать переменные к конкретному значению. В глобальной области памяти.

Описание ExploitMe

Этот уровень переход от format1, тут показывается, как конкретные значения могут быть записаны в памяти.

Этот уровень находится в / opt / protostar / bin / format2

Format2, VM

Исходный код

Решение

Вглядываясь в исходный код программы мы видим, что код особо не чем не отличается от предыдущего. Единственное что тут важно для нас это измененное...

Описание ExploitMe

Этот уровень переход от format1, тут показывается, как конкретные значения могут быть записаны в памяти.

Этот уровень находится в / opt / protostar / bin / format2

Format2, VM

Исходный код

C:

#include <stdlib.h>

#include <unistd.h>

#include <stdio.h>

#include <string.h>

int target;

void vuln()

{

char buffer[512];

fgets(buffer, sizeof(buffer), stdin);

printf(buffer);

if(target == 64) {

printf("you have modified the target :)\n");

} else {

printf("target is %d :(\n", target);

}

}

int main(int argc, char **argv)

{

vuln();

}Решение

Вглядываясь в исходный код программы мы видим, что код особо не чем не отличается от предыдущего. Единственное что тут важно для нас это измененное...

Gufw – графический интерфейс для настройки файервола (сетевого экрана) в Linux

Июн 17

- 11 323

- 3

Брандмауэр Gufw — графическая оболочка GUI , работающая на UFW (Uncomplicated Firewall).

Установка Gufw в Debian и производные (Kali, Mint, Ubuntu и др)

Gufw можно установить в Synaptic или из терминала:

Включение файервола в Linux

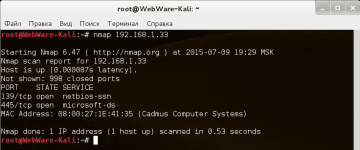

А не будем торопиться с включением. А давайте сначала просканируем машину, на которую мы только что установили Gufw да хоть тем же самым nmap’ом.

Самые интересные следующие две строчки:

Т.е. на целевой машине имеется 998 закрытых порта. Закрытые — значит нет приложений, которые бы их прослушивали, использовали. Два порта открытые. И впечатляет время сканирование — полсекунды.

Ну и ещё парочка портов открыта:

Использование Gufw

По умолчанию брандмауэр отключен. Чтобы запустить Gufw, введите в терминале...

Установка Gufw в Debian и производные (Kali, Mint, Ubuntu и др)

Gufw можно установить в Synaptic или из терминала:

Код:

apt-get install gufwВключение файервола в Linux

А не будем торопиться с включением. А давайте сначала просканируем машину, на которую мы только что установили Gufw да хоть тем же самым nmap’ом.

Самые интересные следующие две строчки:

Код:

998 closed ports

Nmap done: 1 IP address (1 host up) scanned in 0.53 secondsНу и ещё парочка портов открыта:

Код:

139/tcp open netbios-ssn

445/tcp open microsoft-dsИспользование Gufw

По умолчанию брандмауэр отключен. Чтобы запустить Gufw, введите в терминале...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →