Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Какой был публичный IP-адрес устройства с Windows 10?

Авг 27

- 6 582

- 3

Статья не моя (оригинал)

Иногда ставится вопрос о том какой публичный IP адрес использовался в системе.

Мы рассмотрим Windows 10. Благодаря "dosvc", Wan IP может остаться в *.etl файлах, которые относятся к работе службы оптимизации доставки (DoSvc):

В зависимости от версии Windows 10 различные файлы журнала трассировки событий (ETL), созданные службой оптимизации доставки (DoSvc), хранятся здесь:

...

Иногда ставится вопрос о том какой публичный IP адрес использовался в системе.

Мы рассмотрим Windows 10. Благодаря "dosvc", Wan IP может остаться в *.etl файлах, которые относятся к работе службы оптимизации доставки (DoSvc):

это новый метод однорангового распространения в Windows 10. Клиенты Windows 10 могут получать контент с других устройств в своей локальной сети, которые уже загрузили обновления, или с одноранговых узлов через Интернет.

В зависимости от версии Windows 10 различные файлы журнала трассировки событий (ETL), созданные службой оптимизации доставки (DoSvc), хранятся здесь:

| Версия ОС | Путь по умолчанию | Имя файла |

| Win10 (1507) | C:\Windows\Logs\dosvc | dosvc.\d*.\d.etl (e.g. dosvc.1377765.1.etl) |

| Win10 (1709/1803) | C:\Windows\ServiceProfiles\NetworkService\AppData\Local\Microsoft\Windows\DeliveryOptimization\Logs | dosvc.yyyyMMdd_HHmmss_\d*.etl (e.g. dosvc.20181111_180339_399.etl) |

Статья Универсальный обход SSL pinning для андроид приложений

Авг 26

- 34 793

- 14

Привет всем, в этой статье, я объясню как обойти SSL pinning для андроид приложений используя Frida framework. Я попытаюсь объяснить все в деталях,четко и понятно.

В этой статье будет рассмотрено:

1. Введение в Frida и SSL pinning

2. Требования

3. Настройка и установка

4. Установка Frida Server

5. Установка BurpSuite

6. Пушинг CA сертификата прокси

7. Инжект скрипта для обхода SSL pinning

8. Все вещи в двух словах

9. Устранение неисправностей

1. Введение в Frida и SSL pinning

Frida framework это конечная для обхода SSL pinning

Согласно фриде веб сайт

В настоящее время большинство приложений реализуют SSL pinning в...

В этой статье будет рассмотрено:

1. Введение в Frida и SSL pinning

2. Требования

3. Настройка и установка

4. Установка Frida Server

5. Установка BurpSuite

6. Пушинг CA сертификата прокси

7. Инжект скрипта для обхода SSL pinning

8. Все вещи в двух словах

9. Устранение неисправностей

1. Введение в Frida и SSL pinning

Frida framework это конечная для обхода SSL pinning

Согласно фриде веб сайт

Это Greasemonkey для приложений, или, говоря более техническими терминами, это dynamic code instrumentation toolkit.

Он позволяет инжектить фрагменты JavaScript или вашей собственной библиотеки в приложения на Windows, macOS, GNU/Linux, iOS, Android и QNX. Frida также предоставляет вам несколько простых инструментов, построенных на API Frida. Они могут использоваться как есть, подстраиваться под ваши потребности или служить примером использования API.

В настоящее время большинство приложений реализуют SSL pinning в...

Soft ARP-DOS | Отключение интернета у всех в LAN (кроме себя)

Авг 26

- 7 988

- 12

ARP DOS

Возникла у меня идея, а что если сделать ARP спуф, но при этом указать не существующий mac адрес в качестве носителя ip адреса шлюза? По идее тогда должен отрубиться интернет у тех, на кого направлен спуф.

Так я решил реализовать arp досер, который отключает интернет всем в локальной сети. Для себя я нашёл пользу в том, чтобы отключать в публичной wifi сети всех от интернета, тем самым получая подключение к интернету с не забитым другими людьми трафиком, а значит и более высокую скорость :]

У программы есть 1 минус, нельзя самому указать адаптер, так что надо делать так, чтобы программа запускалась когда адаптер подключенный к нужной сети использовался в качестве текущего основного подключения (и ещё, возможно, потребуется запускать с выключенным VPN, но его МОЖНО включить после начала доса)

Прога не сжирает процессор и сеть (отправляет всего 2 мелких пакета в секунду)

Запускается очень просто -

В прикреплённом архиве исходный код и уже скомпилированный бинарник (arpdos)

P.S. К сожалению, я смог скомпилировать только для x64.

При компиляции на x86 мне выкидывает эту ошибку...

Возникла у меня идея, а что если сделать ARP спуф, но при этом указать не существующий mac адрес в качестве носителя ip адреса шлюза? По идее тогда должен отрубиться интернет у тех, на кого направлен спуф.

Так я решил реализовать arp досер, который отключает интернет всем в локальной сети. Для себя я нашёл пользу в том, чтобы отключать в публичной wifi сети всех от интернета, тем самым получая подключение к интернету с не забитым другими людьми трафиком, а значит и более высокую скорость :]

У программы есть 1 минус, нельзя самому указать адаптер, так что надо делать так, чтобы программа запускалась когда адаптер подключенный к нужной сети использовался в качестве текущего основного подключения (и ещё, возможно, потребуется запускать с выключенным VPN, но его МОЖНО включить после начала доса)

Прога не сжирает процессор и сеть (отправляет всего 2 мелких пакета в секунду)

Запускается очень просто -

sudo ./arpdosВ прикреплённом архиве исходный код и уже скомпилированный бинарник (arpdos)

P.S. К сожалению, я смог скомпилировать только для x64.

При компиляции на x86 мне выкидывает эту ошибку...

Python скрипт для отслеживания запускаемых приложений

Авг 25

- 24 186

- 17

В данной статье приведу пример мониторинга запускаемых приложений в ОС windows.

Скрипт для ведения логов будет написан на python 3.

Скрипт позволит просмотреть, какие процессы и приложения запускались системой и пользователем, а так же закрывать нежелательные приложения/процессы.

Для начала напишем определим, что именно будет делать скрипт.

1. Скрипт будет работать в системе постоянно, в скрытом режиме.

2. Скрипт должен записывать все запускаемые приложения в формате ("имя приложения" "id процесса" "Потребляемая память" "Время запуска" "Дата запуска")

3. Так же скрипт будет записывать все завершающиеся процессы в таком же формате

4. Скрипт не будет регистрировать запуск и завершение приложений из "черного" списка

5. Скрипт будет завершать процессы из произвольного списка

Теперь давайте определим, какие модули нам понадобятся и импортируем их

Я вынес некоторые функции, которыми часто пользуюсь в отдельный модуль "log.py".

Выглядит он вот так:

Скрипт для ведения логов будет написан на python 3.

Скрипт позволит просмотреть, какие процессы и приложения запускались системой и пользователем, а так же закрывать нежелательные приложения/процессы.

Для начала напишем определим, что именно будет делать скрипт.

1. Скрипт будет работать в системе постоянно, в скрытом режиме.

2. Скрипт должен записывать все запускаемые приложения в формате ("имя приложения" "id процесса" "Потребляемая память" "Время запуска" "Дата запуска")

3. Так же скрипт будет записывать все завершающиеся процессы в таком же формате

4. Скрипт не будет регистрировать запуск и завершение приложений из "черного" списка

5. Скрипт будет завершать процессы из произвольного списка

Теперь давайте определим, какие модули нам понадобятся и импортируем их

Python:

#!/usr/bin/env python3

# -*- coding: utf-8 -*-

import os

from time import sleep, time

import log

import threading

def main():

# Основная функция main()

if __name__ == "__main__":

main()Выглядит он вот так:

Python:

def...Статья Админим ботнет через соц-сети

Авг 23

- 7 993

- 8

Привет codeby, представим вот такую ситуацию : у вас есть собственный сервер, к которому постоянно подключаться различные взломанные устройства, а физический доступ к серверу отсутствует, разумеется в таком случае просто необходима админ панель или хотя-бы доступ по ssh.

Разумеется, открыть ещё один порт и поставить туда веб админ панель дело 5 минут (особенно учитывая что во многих скриптах модули для этого уже написаны)

Однако это не лучший вариант и у меня есть аргументы :

1. Уязвимость перед exploit'ами

(вы только взгляните на это и на это)

2. Уязвимость перед (d)dos атаками

3. Индексация многими сканерами

Поэтому я предлагаю альтернативу - использовать в качестве админ панели бота в соц сетях или мессенджерах.

Это очень хорошо защищает от ddos атак, даже получше cloudfare. Ведь у какого нибудь vk, серверов натыкано по всему миру, и все они расчитаны на большое количество клиентов, а также неплохо защищены от ddos'а (наверное). Даже если какой-то из серверов сломают, ваш бот...

Разумеется, открыть ещё один порт и поставить туда веб админ панель дело 5 минут (особенно учитывая что во многих скриптах модули для этого уже написаны)

Однако это не лучший вариант и у меня есть аргументы :

1. Уязвимость перед exploit'ами

(вы только взгляните на это и на это)

2. Уязвимость перед (d)dos атаками

3. Индексация многими сканерами

Поэтому я предлагаю альтернативу - использовать в качестве админ панели бота в соц сетях или мессенджерах.

Это очень хорошо защищает от ddos атак, даже получше cloudfare. Ведь у какого нибудь vk, серверов натыкано по всему миру, и все они расчитаны на большое количество клиентов, а также неплохо защищены от ddos'а (наверное). Даже если какой-то из серверов сломают, ваш бот...

Recon-ng: Ключ к глубокой киберразведке для профессионалов

Авг 23

- 15 445

- 9

Всем привет!

Сегодня я вам покажу такой инструмент как recon-ng.

Этот инструмент из разряда фреймворков. Очень схож с metasploit-framework. У него есть очень много возможностей, которые я сегодня не опишу.

Вы сами можете поэкспериментировать с данным фреймворком. Думаю хватит слов это же не сочинение, перейдем к делу.

Установка.

Стоит сказать, что в Kali Linux 2019.2 данное ПО предустановлено.

Запуск.

Мы с вами теперь видим такую картину:

Для справки вы...

Сегодня я вам покажу такой инструмент как recon-ng.

Этот инструмент из разряда фреймворков. Очень схож с metasploit-framework. У него есть очень много возможностей, которые я сегодня не опишу.

Вы сами можете поэкспериментировать с данным фреймворком. Думаю хватит слов это же не сочинение, перейдем к делу.

Установка.

Bash:

apt update && apt install git

git clone https://LaNMaSteR53@bitbucket.org/LaNMaSteR53/recon-ng.git

cd recon-ng

pip install -r REQUIREMENTS apt update && apt install python python-pip git -y && git clone https://LaNMaSteR53@bitbucket.org/LaNMaSteR53/recon-ng.git && cd recon-ng && pip install -r REQUIREMENTS Стоит сказать, что в Kali Linux 2019.2 данное ПО предустановлено.

Запуск.

./recon-ng --no-check # Сейчас есть версия 5.0.0, но в ней все очень сильно отличается, поэтому запускаем без проверки обновлений.Мы с вами теперь видим такую картину:

Для справки вы...

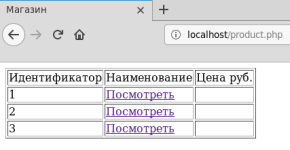

Статья SQL-injection, Error Based - XPATH

Авг 21

- 12 809

- 15

Всем привет!

Предыдущие статьи по инъекциям:

union-based union-based-bystrye-texniki

Начиная с версии MySQL 5.1, разработчики внедрили функции для работы с XML. Для работы с XML есть две функции:

ExtractValue() - Позволяет выбирать записи средствами XPAth.

UpdateXML() - Возвращает измененный XML-фрагмент.

XPath (XML Path Language) — язык запросов к элементам XML-документа.

Несмотря на то, что в коде учебной веб-страницы мы не будем использовать XML, уязвимость прекрасно будет работать )

Мы просто будем использовать одну из функций XPATH, чтобы генерировать ошибку и получать вывод нужных данных.

Ну что же, запустим mysql, и создадим новую базу:

service mysql start

create database my_db;

use my_db;

Создадим таблицу, и заполним её данными:

CREATE TABLE IF NOT EXISTS products (

ID int(11)UNSIGNED...

Предыдущие статьи по инъекциям:

union-based union-based-bystrye-texniki

Начиная с версии MySQL 5.1, разработчики внедрили функции для работы с XML. Для работы с XML есть две функции:

ExtractValue() - Позволяет выбирать записи средствами XPAth.

UpdateXML() - Возвращает измененный XML-фрагмент.

XPath (XML Path Language) — язык запросов к элементам XML-документа.

Несмотря на то, что в коде учебной веб-страницы мы не будем использовать XML, уязвимость прекрасно будет работать )

Мы просто будем использовать одну из функций XPATH, чтобы генерировать ошибку и получать вывод нужных данных.

Ну что же, запустим mysql, и создадим новую базу:

service mysql start

create database my_db;

use my_db;

Создадим таблицу, и заполним её данными:

CREATE TABLE IF NOT EXISTS products (

ID int(11)UNSIGNED...

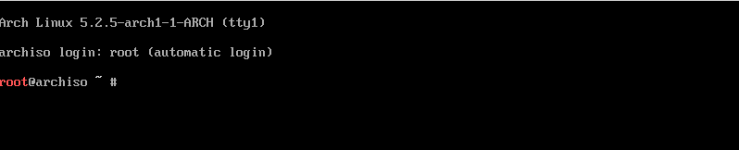

Статья Установка Arch Linux с шифрованием и ключом на флешке

Авг 21

- 13 263

- 8

----------------------------------------------------------------------------------------------------

План

- Введение

- Железо и софт

- Установка

- Заключение

Введение

Начнем с того что данные должны находиться на шифрованном жестком диске. Это как минимум. Лучше диск должен быть съемным, причем быстро. Хорошо если ключ шифрования имеет большую длину и вводиться без ошибок. Да, нужно иметь 2 ос, одну для работы а вторую для остальных дел. Вторая ос, это Linux которая находится на шифрованном съемном диске, лучше всего SSD. В данное время некоторые ноутбуки все еще оснащаются DVD приводом, так вот его лучше снять и поставить вот такую штуку DVD HDD

Если необходим будет привод для чтения дисков то он вставляется за 5 сек. В основной ос не храним ничего противозаконного, стандартный набор софта. А вот вторая Ос шифрованная и быстросъемная. Вводить каждый раз пароль длинной 255 символов...

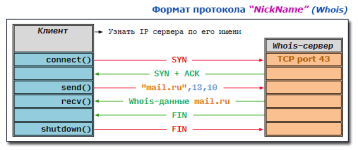

Статья ASM для х86. (5.2.) WinSock – протокол WHOIS

Авг 20

- 6 668

- 6

В предыдущей части речь шла о портах..

Теперь поговорим о протоколах и начнём с самого простого WHOIS (nickName), который полностью развенчивает миф об анонимности в сети. Посредством сервисов Whois, начинающий разведчик сможет собрать информацию о любом домене, ..а если повезёт, и об его админе. Отмечу, что инфа о владельце является конфиденциальной и предоставляется регистратором только по запросу органов власти. Но есть и открытые данные, читать которые дозволено всем.

Суть в том, что если мы хотим купить домен в сети Интернет, то должны оставить свою/подноготную регистратору домена. Среди этих данных ФИО, адрес проживания, номер телефона, мэйл и т.д. По такой схеме "люди в чёрном" смогут отследить нас, если мы будем заниматься противозаконной деятельностью.

Основная проблема в том, что в глобальной сети доменов много, например: .ru, .com, .info, .net и собрать общую базу всех клиентов никак не получится. Поэтому у каждого домена свой регистратор, в геотермальный карман которого...

Теперь поговорим о протоколах и начнём с самого простого WHOIS (nickName), который полностью развенчивает миф об анонимности в сети. Посредством сервисов Whois, начинающий разведчик сможет собрать информацию о любом домене, ..а если повезёт, и об его админе. Отмечу, что инфа о владельце является конфиденциальной и предоставляется регистратором только по запросу органов власти. Но есть и открытые данные, читать которые дозволено всем.

Суть в том, что если мы хотим купить домен в сети Интернет, то должны оставить свою/подноготную регистратору домена. Среди этих данных ФИО, адрес проживания, номер телефона, мэйл и т.д. По такой схеме "люди в чёрном" смогут отследить нас, если мы будем заниматься противозаконной деятельностью.

Основная проблема в том, что в глобальной сети доменов много, например: .ru, .com, .info, .net и собрать общую базу всех клиентов никак не получится. Поэтому у каждого домена свой регистратор, в геотермальный карман которого...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 5 500 (пользователей: 6, гостей: 5 494)