Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

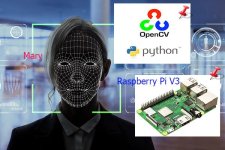

Как собрать простую систему распознавания лиц в режиме реального времени.

Июн 03

- 50 431

- 46

Интерес к системам распознавания лиц настолько велик, что принимает масштабы эпидемии планетарного масштаба. Алгоритмы распознавания уже используются не только спецслужбами, но и многими компаниями, которые давно внедрили данную технологию в нашу с вами повседневную жизнь. Сейчас её можно встретить практически везде: в аэропортах и на вокзалах, в банках и торговых центрах, в больницах и школах и даже просто на улицах больших городов.

Китай - мировой лидер по технологиям наблюдения за своими гражданами. К 2020 году там планируется установить 600 миллионов видеокамер. У полицейских есть специальные очки-дисплеи, которые могут выдать информацию о прохожем - достаточно просто на него посмотреть. В апреле 2017 года на востоке Китая задержали находящегося в розыске мужчину. Полиция с помощью видеонаблюдения нашла его на стадионе во время концерта, где было 70 тысяч человек.

Что уж говорить о виртуальном мире социальных сетей, где люди автоматически отмечаются на загруженных фотографиях и мобильных операционных системах, где смартфон узнаёт своего владельца через объектив фронтальной камеры.

В России успешно применяется технология распознавания на базе нейросети, которая позволяет...

Китай - мировой лидер по технологиям наблюдения за своими гражданами. К 2020 году там планируется установить 600 миллионов видеокамер. У полицейских есть специальные очки-дисплеи, которые могут выдать информацию о прохожем - достаточно просто на него посмотреть. В апреле 2017 года на востоке Китая задержали находящегося в розыске мужчину. Полиция с помощью видеонаблюдения нашла его на стадионе во время концерта, где было 70 тысяч человек.

Что уж говорить о виртуальном мире социальных сетей, где люди автоматически отмечаются на загруженных фотографиях и мобильных операционных системах, где смартфон узнаёт своего владельца через объектив фронтальной камеры.

В России успешно применяется технология распознавания на базе нейросети, которая позволяет...

CTF Root-Me, App-System, ELF x86 - Format string bug basic 1

Июн 03

- 9 944

- 7

ELF x86 - Format string bug basic 1

Environment configuration :

Source code :

Решение

Этот бинарь...

Environment configuration :

| PIE | Position Independent Executable |

|

| RelRO | Read Only relocations | |

| NX | Non-Executable Stack | |

| Heap exec | Non-Executable Heap | |

| ASLR | Address Space Layout Randomization | |

| SF | Source Fortification | |

| SRC | Source code access |

Source code :

C:

#include <stdio.h>

#include <unistd.h>

int main(int argc, char *argv[]){

FILE *secret = fopen("/challenge/app-systeme/ch5/.passwd", "rt");

char buffer[32];

fgets(buffer, sizeof(buffer), secret);

printf(argv[1]);

fclose(secret);

return 0;

}Этот бинарь...

Статья Развёртывание своего MTProxy Telegram со статистикой

Июн 03

- 26 366

- 10

(...)„Я унаследовал эту неразбериху,

начиная с бессовестных Zello; LinkedIn

и кончая "всеми прочими" на платформе Telegram

в моём мире.

А потом икнув,

чиновник торопливо и громко добавил:

«но я наведу (здесь в IT) порядок“.

Дуров, справедливо полагает, что это авторитарные государства должны его, шифропанка, бояться,

а роскомнадзоры и золотые щиты со своим DPI-фильтрами его не очень-то беспокоят»

(Политическая техника)

Наша техническая политика - проще, я могу тут расписать свои размышления по беспечным блокировкам в рунете, но полагаю, что прогрессивные граждане Modern Russian и жители Codeby.net ощутили на своей шкуре непрофессионализм действующей власти, поэтому ограничусь единственной фразой: наша техническая политика - "Цифровое Сопротивление".

«И рыбку съесть и MTProto proxy Telegram развернуть для своих друзей и близких»

- Технический уровень сложности - "как два байта переслать", если следовать данной шпаргалке.

- Уровень надежности - выше среднего: docker-образ работает стабильно, перезапускать его не требуется каждый день, как писали разработчики в своей...

Автоматизация - скрипт проверки надежности паролей пользователей домена

Июн 03

- 9 421

- 0

Как и обещал, выкладываю скрипт проверяющий на надежность парольную политику с отправкой уведомления провинившемуся в маскированном виде и общий свод по всем безопаснику.

Данный процесс в действительности наглядно меняет понятие пользователей о парольной защите, ведь ВНД никто не читает и читать не собирается, а пароль типа Aa123456 по мнению угрюмых пользователей и GPO от MS - полностью соответствует 3-м из 4-х критериев сложности пароля.

В последствии, несложным действием, в случае несоблюдения данного процесса при повторной проверке - можно выключать в домене данного пользователя в этом же скрипте.

Реализация централизованная, допустим в шедуллере на RODC или самом DC.

! Нужны права админа домена или дилегированные права на чтение хешей паролей в Active Directory.

Как это работает:

Данный процесс в действительности наглядно меняет понятие пользователей о парольной защите, ведь ВНД никто не читает и читать не собирается, а пароль типа Aa123456 по мнению угрюмых пользователей и GPO от MS - полностью соответствует 3-м из 4-х критериев сложности пароля.

В последствии, несложным действием, в случае несоблюдения данного процесса при повторной проверке - можно выключать в домене данного пользователя в этом же скрипте.

Реализация централизованная, допустим в шедуллере на RODC или самом DC.

! Нужны права админа домена или дилегированные права на чтение хешей паролей в Active Directory.

Как это работает:

- Необходима внешняя библиотека DSInternals которую можно скачать тут или установить сразу средствами Powershell

Install-Module -Name DSInternals -Force - Скрипт вытаскивает все хеши всех пользователей домена и складывает в указанную папку

- Необходим словарик "плохих паролей", можно сгенерировать такой...

Статья Уязвимости форматных строк и перезапись глобальных переменных - Изучение методов эксплуатации на примерах, часть 11

Июн 02

- 5 569

- 6

Доброго времени суток посетители Codeby! Продолжаем знакомиться с уязвимостями форматных строк и с эксплойтостроением. В этой статье посмотрим что такое примитив записи и чтения - используя уязвимость форматной строки. В прошлой статье посвященной уязвимостям форматных строк, мы перезаписывали локальную переменную. На этот раз мы перезапишем глобальную переменную, которая находится со всем в другой области памяти. Поехали!!!

Описание ExploitMe

Этот уровень показывает, как строки формата могут использоваться для изменения произвольных областей памяти.

Советы

Исходный код

...

Описание ExploitMe

Этот уровень показывает, как строки формата могут использоваться для изменения произвольных областей памяти.

Советы

- objdump -t ваш друг, и ваша входная строка лежит далеко в стеке

Исходный код

C:

#include <stdlib.h>

#include <unistd.h>

#include <stdio.h>

#include <string.h>

int target;

void vuln(char *string)

{

printf(string);

if(target) {

printf("you have modified the target :)\n");

}

}

int main(int argc, char **argv)

{

vuln(argv[1]);

}Статья ROP цепочка гаджетов - Изучение методов эксплуатации на примерах, часть 10

Июн 01

- 6 979

- 2

Ссылка на все части разработка эксплойтов

Привет кодбай. Пока мы далеко не убежали с уязвимостями форматных строк. Я решил вернутся к теме ROP, к упражнению stack7. Прошлая статья посвященная ROP была не совсем полной!... В этой статье мы познакомимся подробнее с гаджетами и ROP-цепочками.

И так вспомним что мы делали в прошлый раз.

Мы использовали Ret2libc и прыжок на ret address, чтобы обойти ограничение в адресах.

Jump ROP. Прыжок на ret address. Прыгали с одного адреса на другой.

Эта статья продолжение темы ROP, так как не была затронута схема эксплуатации техники ROP с использованием гаджетов.

Исправим этот недочет.

И так приступим...

Этот уровень находится в

/opt/protostar/bin/stack7Stack7...

Статья FLARE-VM - настройка рабочего окружения для реверс-инжиниринга и анализа вредоносных программ

Май 31

- 13 600

- 10

FLARE - расшифровывается как FireEye Labs Advanced Reverse Engineering. Это сборка инструментов которые устанавливаются на установленную ВМ -Windows 7. Для анализа малвари.

FLARE VM является первым в своем роде дистрибутивом для анализа и анализа вредоносных программ на платформе Windows. С момента своего появления в июле 2017 года FLARE VM постоянно пользуется доверием и используется многими реверс-инженерами, аналитиками вредоносных программ и исследователями безопасности в качестве среды перехода для анализа вредоносных программ. Как и постоянно развивающаяся отрасль безопасности, FLARE VM претерпела множество серьезных изменений, чтобы лучше удовлетворять потребности наших пользователей. FLARE VM теперь имеет новый процесс установки, обновления и удаления, который является долгожданной функцией, запрошенной нашими пользователями. FLARE VM также включает в себя множество новых инструментов, таких как IDA 7.0, radare и YARA. Поэтому мы хотели бы поделиться этими обновлениями, особенно о новом процессе установки.

Сборка

Мы настоятельно рекомендуем использовать...

FLARE VM является первым в своем роде дистрибутивом для анализа и анализа вредоносных программ на платформе Windows. С момента своего появления в июле 2017 года FLARE VM постоянно пользуется доверием и используется многими реверс-инженерами, аналитиками вредоносных программ и исследователями безопасности в качестве среды перехода для анализа вредоносных программ. Как и постоянно развивающаяся отрасль безопасности, FLARE VM претерпела множество серьезных изменений, чтобы лучше удовлетворять потребности наших пользователей. FLARE VM теперь имеет новый процесс установки, обновления и удаления, который является долгожданной функцией, запрошенной нашими пользователями. FLARE VM также включает в себя множество новых инструментов, таких как IDA 7.0, radare и YARA. Поэтому мы хотели бы поделиться этими обновлениями, особенно о новом процессе установки.

Сборка

Мы настоятельно рекомендуем использовать...

Статья Альтернативные способы получения сохраненных паролей с тестируемой системы

Май 31

- 5 821

- 1

Приветсвую дорогие друзья и гости форума codeby.net, прочитав на форуме пару замечательных статей про добычу сохраненных паролей в целевой системе:

1. @SooLFaa - Воруем пароли из Google Chrome

2. @OneDollar - Dump Chrome Passwords

У меня появилось желание немного развить эту тему, и донести до аудитории форума немного альтернативный способ получения заветных данных.

Что если у нас нет возможности запустить исполняемый файл на целевой системе, там жестко настроен AppLocker и стоит злой антивирус?

Что нам в этом случае делать, есть ли альтернативы?

К нашему счастью есть и это проект AlessandroZ/LaZagneForensic

С помощью этого подхода мы решаем массу проблем:

- нам не надо запускать никаких бинарных файлов на целевой системе;

- нам не нужно уводить свои или публичные стиллеры от АВ;

- мы меньше рискуем, что нас обнаружат на тестируемой системе;

Ключем к этому подходу является все тот же DPAPI протокол, описание и...

1. @SooLFaa - Воруем пароли из Google Chrome

2. @OneDollar - Dump Chrome Passwords

У меня появилось желание немного развить эту тему, и донести до аудитории форума немного альтернативный способ получения заветных данных.

Что если у нас нет возможности запустить исполняемый файл на целевой системе, там жестко настроен AppLocker и стоит злой антивирус?

Что нам в этом случае делать, есть ли альтернативы?

К нашему счастью есть и это проект AlessandroZ/LaZagneForensic

С помощью этого подхода мы решаем массу проблем:

- нам не надо запускать никаких бинарных файлов на целевой системе;

- нам не нужно уводить свои или публичные стиллеры от АВ;

- мы меньше рискуем, что нас обнаружат на тестируемой системе;

Ключем к этому подходу является все тот же DPAPI протокол, описание и...

Статья Принцип работы VPN и Tor

Май 29

- 6 892

- 5

VPN сейчас актуален, как никогда раньше. Даже в домашних роутерах стали появляться не только VPN-серверы, а еще и с аппаратным ускорением шифрования. Что же такое VPN и для чего он вообще нужен? Попробуем рассказать об этом.

Получилось так, что учебниках не дают определения того, что такое - VPN. Якобы, и так всё понятно. На самом деле, аббревиатура VPN даёт некоторое понятие о том, что такое VPN (Virtual Private Network, то есть виртуальная частная сеть). Вроде бы понятно. Сеть - несколько связанных устройств. Виртуальная - неосязаемая, находящаяся не в виде проводов, а так, по интернету. Что такое «частная», тоже вроде бы очевидно. Такая, в которую могут зайти не все, кто захотел, а только те, кому “разрешили”. Если копнуть чуть глубже, то именно эта составляющая VPN и является самой главной, так как она определяет ряд требований к этой самой «частности».

Получилось так, что учебниках не дают определения того, что такое - VPN. Якобы, и так всё понятно. На самом деле, аббревиатура VPN даёт некоторое понятие о том, что такое VPN (Virtual Private Network, то есть виртуальная частная сеть). Вроде бы понятно. Сеть - несколько связанных устройств. Виртуальная - неосязаемая, находящаяся не в виде проводов, а так, по интернету. Что такое «частная», тоже вроде бы очевидно. Такая, в которую могут зайти не все, кто захотел, а только те, кому “разрешили”. Если копнуть чуть глубже, то именно эта составляющая VPN и является самой главной, так как она определяет ряд требований к этой самой «частности».

- Надо как-то обозначать участников этой сети и ту информацию, которой они обмениваются, чтобы она не смешивалась с чужой.

- Просто необходимо эту информацию защитить от посторонних глаз. Ну хотя бы зашифровать, что снова накладывает следующий круг ограничений, связанных со стойкостью этого шифрования.

- Надо...

Статья Cellebrite Reader не освобождает от проверки вручную файлов смартфона.

Май 29

- 7 467

- 4

Всем привет!

Попал мне в руки образ смартфона ZTE BLADE V8 сделанный с помощью UFED версии 7.36.0.109.

Файл образа сформированный с расширением UDF, но Cellebrite Reader_7.18.0.106 может открывать файлы с расширением UFDR.

Для того чтобы экспортировать файл UDF в UFDR нам поможет MOBILedit Forensic Express .

Приступим первым делом открываем MOBILedit Forensic Express

Далее кликаем Start и видим следующее:

Так как физически смартфон не подключен и у нас есть только его образ то нужно как-то подгрузить его образ и переформатировать в нужный нам. Для этого выбираем пункт меню Import data и увидим следующее:

Так как физически смартфон не подключен и у нас есть только его образ то нужно как-то подгрузить его образ и переформатировать в нужный нам. Для этого выбираем пункт меню Import data и увидим следующее:

В открывшемся окне импорта данных выбираем пункт меню Cellebrite UFD(так образ смартфона у нас как раз в формате UFD), в открывшемся меню выбираем нашу папку с...

В открывшемся окне импорта данных выбираем пункт меню Cellebrite UFD(так образ смартфона у нас как раз в формате UFD), в открывшемся меню выбираем нашу папку с...

Попал мне в руки образ смартфона ZTE BLADE V8 сделанный с помощью UFED версии 7.36.0.109.

Файл образа сформированный с расширением UDF, но Cellebrite Reader_7.18.0.106 может открывать файлы с расширением UFDR.

Для того чтобы экспортировать файл UDF в UFDR нам поможет MOBILedit Forensic Express .

Приступим первым делом открываем MOBILedit Forensic Express

Далее кликаем Start и видим следующее:

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →