Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

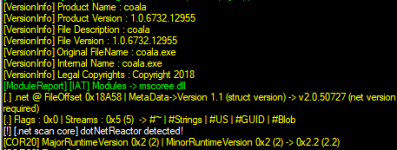

Конкурс Reverse Engineering/Анализ различных Malware

Июн 12

- 6 624

- 5

Статья для участия в конкурсе на codeby.

Хэй, это моя первая статья здесь и уже для конкурса. Здесь будет минимум воды, статья разделена на 2 части:

Miner- программа для добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash, так как эти криптовалюты являются полностью анонимными. Майнер может...

Хэй, это моя первая статья здесь и уже для конкурса. Здесь будет минимум воды, статья разделена на 2 части:

- Вступление, справка

- Анализ ПО

Вступление

Reverse engineering или же Обратная Разработка - это исследование/анализ определенного ПО, также документации на него с целью понять принцип его работы. Например, чтобы как-либо модифицировать его или произвести поиск уязвимых мест в исходном коде. Есть огромное количество программ, позволяющих вам провернуть подобное многие из них будут рассмотрены здесь.

Miner- программа для добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash, так как эти криптовалюты являются полностью анонимными. Майнер может...

Статья ASM обучение #2 Установка ПО и первая программа

Июн 11

- 12 544

- 21

Сегодня мы установим среду разработки, и создадим свою первую программу

Сборка-Настройка Среды

Настройка Локальной Среды

Язык ассемблера зависит от набора инструкций и архитектуры процессора. В этом уроке мы сосредоточимся на процессорах Intel-32, таких как Pentium. Чтобы следовать этому руководству, вам понадобится:

Установка NASM

Если вы выберете "инструменты разработки" при установке Linux, вы можете установить NASM вместе с операционной системой Linux, и вам не нужно загружать и устанавливать его отдельно. Чтобы проверить, установлен ли NASM, выполните следующие действия:

Сборка-Настройка Среды

Настройка Локальной Среды

Язык ассемблера зависит от набора инструкций и архитектуры процессора. В этом уроке мы сосредоточимся на процессорах Intel-32, таких как Pentium. Чтобы следовать этому руководству, вам понадобится:

- IBM PC или любой эквивалентный совместимый компьютер

- Копия операционной системы Linux

- Копия программы ассемблера NASM

- Есть много хороших ассемблерных программ, таких как ...

- Ассемблер Microsoft (MASM)

- Борланд Турбо ассемблер (ТАСМ)

- Ассемблер GNU (GAS)

Установка NASM

Если вы выберете "инструменты разработки" при установке Linux, вы можете установить NASM вместе с операционной системой Linux, и вам не нужно загружать и устанавливать его отдельно. Чтобы проверить, установлен ли NASM, выполните следующие действия:

- ...

Как создать графический интерфейс приложению + как скомпилировать его в .exe

Июн 11

- 14 635

- 9

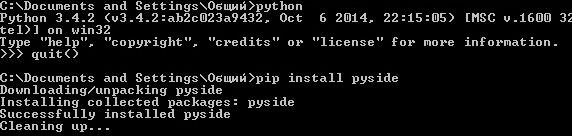

Добрый день, сегодня мы с Вами научимся делать графический интерфейс приложениям в Python и компилировать их в .exe файл. Наверное, многих новичков уже достали консольные приложения, ведь их сложно показать другу и выглядеть будет не так эффектно. Сегодняшнюю статью я разбил на две части, а именно:

И так, без долгих предисловий приступим.

Глава 1. Графический интерфейс:

Для создания интерфейса мы будем использовать всеми нами любимый pyside и его QT designer. Для этого нам потребуется:

Если у Вас установлен Python выше 3.4 , то переустановите его , либо установите вместе с существующим.

И так, заходим в консоль и первым делом проверяем, что у нас установлена нужная версия Python. Далее нам необходимо установить библиотеку pyside. Делается это простой командой.

Далее переходим в директорию, где установлен сам Python, у меня это C:\Python34

Теперь нужно найти папку 'Lib'. [COLOR=rgb(184, 49...

Код:

1. Создание графического интерфейса приложения.

2. Компиляция приложения на Python в .exe файл.Глава 1. Графический интерфейс:

Для создания интерфейса мы будем использовать всеми нами любимый pyside и его QT designer. Для этого нам потребуется:

Код:

1. Python v3.4 и ниже.

2. Прямые руки ( желательно ).И так, заходим в консоль и первым делом проверяем, что у нас установлена нужная версия Python. Далее нам необходимо установить библиотеку pyside. Делается это простой командой.

Код:

pip install pysideДалее переходим в директорию, где установлен сам Python, у меня это C:\Python34

Теперь нужно найти папку 'Lib'. [COLOR=rgb(184, 49...

Статья Динамическая смена внешнего IP

Июн 11

- 5 778

- 4

Доброго времени суток всем друзьям и гостям форума codeby.net. Сегодня я расскажу вам про способ решения возникшей передомной задачи.

Был у меня под рукой написан некий Crawler, который обдирает объявления с сайта X, и все было бы хорошо, но этот ресурс через некоторое количество запросов начинал блокировать мой IP.

Я подумал, что было бы неплохо через случайное число запросов менять свой внешний IP, что позволит обойти блокировку.

Так же следует упомянуть про некоторые ограничения, софт который я юзал был написан под Windows, его функционал меня полностью устраивал и менять что то внутри я не хотел.

И так думаю постановка задачи ясна, теперь перейдем к решению.

Нам понадобится:

1. Скачать и установить на свою систему две тулзы:

- Bitvise

- Proxifier

2. Источник с SSH-доступами

Установку софта мы опустим, думаю трудностей у читателей не возникнет. Поговорим немного о его назначении в рамках поставленной задачи.

Bitvise - необходим нам для создания по имеющимся SSH-доступам, обычных Socks5-проксей, через параметр -D он делает по своей сути Dynamic SSH Port Forwarding...

Был у меня под рукой написан некий Crawler, который обдирает объявления с сайта X, и все было бы хорошо, но этот ресурс через некоторое количество запросов начинал блокировать мой IP.

Я подумал, что было бы неплохо через случайное число запросов менять свой внешний IP, что позволит обойти блокировку.

Так же следует упомянуть про некоторые ограничения, софт который я юзал был написан под Windows, его функционал меня полностью устраивал и менять что то внутри я не хотел.

И так думаю постановка задачи ясна, теперь перейдем к решению.

Нам понадобится:

1. Скачать и установить на свою систему две тулзы:

- Bitvise

- Proxifier

2. Источник с SSH-доступами

Установку софта мы опустим, думаю трудностей у читателей не возникнет. Поговорим немного о его назначении в рамках поставленной задачи.

Bitvise - необходим нам для создания по имеющимся SSH-доступам, обычных Socks5-проксей, через параметр -D он делает по своей сути Dynamic SSH Port Forwarding...

Статья Cisco RV130W 1.0.3.44 Remote Stack Overflow - удалённое переполнение стака и выполнение команд на роутере

Июн 09

- 3 823

- 1

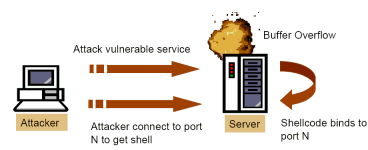

Доброго времени суток, форумчане. Сегодня мы разберём свежий эксплойт для переполнения буфера Cisco rv130w версии 1.0.3.44.

Кто не знает что такое переполнение буфера:

переполнение буфера - явление, возникающее, когда компьютерная программа записывает данные за пределами выделенного в памяти буфера, и как правило, что записывается за пределами буфера называется - shellcode.

Что такое шеллкод:

шелл-код - код запуска оболочки, это двоичный исполняемый код, который обычно передаёт управление командному процессору, например '/bin/sh'

Важно знать: один стек равен 4 байтам.

Как выглядит переполнение буфера:

А вот тут показывается, как выглядит удалённое переполнение буфера:

Стоит упомянуть, что чем меньше шеллкод, тем лучше, так как, если шеллкод больше буфера, то шеллкод не отработает. Например буфер=64 байта, а шеллкод=128 байт - это не правильно. Правильно будет вот так: буфер=64 байта, а шеллкод=34 байта.

Начинаем!

Ссылка на продукт: Cisco RV130W Wireless-N Multifunction VPN...

Кто не знает что такое переполнение буфера:

переполнение буфера - явление, возникающее, когда компьютерная программа записывает данные за пределами выделенного в памяти буфера, и как правило, что записывается за пределами буфера называется - shellcode.

Что такое шеллкод:

шелл-код - код запуска оболочки, это двоичный исполняемый код, который обычно передаёт управление командному процессору, например '/bin/sh'

Важно знать: один стек равен 4 байтам.

Как выглядит переполнение буфера:

А вот тут показывается, как выглядит удалённое переполнение буфера:

Стоит упомянуть, что чем меньше шеллкод, тем лучше, так как, если шеллкод больше буфера, то шеллкод не отработает. Например буфер=64 байта, а шеллкод=128 байт - это не правильно. Правильно будет вот так: буфер=64 байта, а шеллкод=34 байта.

Начинаем!

Ссылка на продукт: Cisco RV130W Wireless-N Multifunction VPN...

Статья Основы тестирования безопасности веб-приложений: Введение в OWASP Testing Guide

Июн 07

- 28 514

- 35

Статья для участия в конкурсе на codeby.

Здравствуйте.

Как вы уже поняли, в этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах.

Статья состоит из двух частей.

В первой части мои пространные рассуждения о новичках в ИБ и сложном тернистом пути, который предстоит пройти начинающим хакерам. Можете смело пропустить эту часть, если вы любите больше конкретики.

Во второй части я кратко опишу большинство разделов OWASP Testing Guide – методологии тестирования веб-приложений. Данная методология – это и есть ответ на вопрос в заголовке статьи.

Если вы еще не знакомы с данной методологией, с ТОП 10 уязвимостей по версии OWASP и вообще не знаете об организации OWASP, настоятельно рекомендую ознакомиться с их официальным сайтом. Так же на Википедии есть статья об этой организации.

Официальный сайт OWASP

На Википедии об OWASP

OWASP Testing Guide

Конечно работа хакера — это во многом творческая работа и...

Здравствуйте.

Как вы уже поняли, в этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах.

Статья состоит из двух частей.

В первой части мои пространные рассуждения о новичках в ИБ и сложном тернистом пути, который предстоит пройти начинающим хакерам. Можете смело пропустить эту часть, если вы любите больше конкретики.

Во второй части я кратко опишу большинство разделов OWASP Testing Guide – методологии тестирования веб-приложений. Данная методология – это и есть ответ на вопрос в заголовке статьи.

Если вы еще не знакомы с данной методологией, с ТОП 10 уязвимостей по версии OWASP и вообще не знаете об организации OWASP, настоятельно рекомендую ознакомиться с их официальным сайтом. Так же на Википедии есть статья об этой организации.

Официальный сайт OWASP

На Википедии об OWASP

OWASP Testing Guide

Конечно работа хакера — это во многом творческая работа и...

Статья Поднимаем GSM станцию с помощью YateBTS и bladeRF

Июн 06

- 29 450

- 34

Привет codeby.net!

Не так давно ко мне в руки попал такой устройство как bladeRF x115. Первое что мне захотелось сделать это поднять свою GSM станцию. Когда я начал этим заниматься у меня возникли сложности в процессе установки и настройки необходимого софта. Информации на русскоязычных площадках я не нашел а на зарубежных информация устарела. В процессе пришлось пройти через все грабли самому. В связи с этим собственно появилась мысль описать процесс установки и настройки YateBTS под bladeRF.

Настраивать будем под Ubuntu 18.04.

Для начало установим необходимые пакеты:

sudo apt-get install -y libbladerf-dev git subversion autoconf apache2 php libapache2-mod-php g++ make libgsm1-dev libgusb-dev rlwrapЗатем установим ПО для bladeRF:

Код:

sudo add-apt-repository ppa:bladerf/bladerf

sudo apt-get update

sudo apt-get install bladerfУстановим FPGA в соответствии с вашей моделью bladeRF:

Код:

sudo apt-get install bladerf-fpga-hostedx40 # for bladeRF x40

sudo apt-get install bladerf-fpga-hostedx115 # for bladeRF x115

sudo apt-get...Настройка Kali Linux – настройка сети, управление Unix пользователями и группами

Июн 04

- 34 299

- 0

1. Настройка сети в Kali Linux

1.1 На рабочем столе с помощью NetworkManager

В стандартной инсталляции рабочего стола у вас уже есть установленный NetworkManager, и вы можете управлять им, настраивать его через центр управления GNOME, а также с помощью меню в правом верхнем углу, как показано на рисунке.Настройки сети по умолчанию используют DHCP для получения IP-адреса, DNS-сервера и шлюза. Однако, вы можете использовать значок шестеренки в правом нижнем углу, чтобы изменить конфигурацию разными способами, например:

- Установить MAC-адрес (это может быть полезно для MAC-спуфинга, когда вы хотите скрыть свой реальный MAC-адрес или имитировать другой, чтобы обойти MAC-фильтрацию в сетях).

- Переключиться на статические настройки IP-адреса.

- Включить или отключить IPv6.

- Добавить дополнительные маршруты.

NetworkManager также обрабатывает...

Установка Wine в Kali Linux 2.0

Июн 04

- 15 552

- 0

Инструкция по установке Wine в Kali Linux 1.x здесь:https://codeby.net/blogs/bezopasnost/router-scan-by-stasm-na-kali-linux-vzlom-routerov-i-wi-fi-v-promyshlennyh-masshtabah/#wine

Wine на Kali используется нечасто – скорее как исключение, но бывает, что нужен и он. Один из пользователей на форуме Kali Linux сообщил, что Wine устанавливать в Kali Linux 2.0 не нужно, поскольку он вроде бы как уже предустановлен. Даже более того – если попытаться установить его старым способом, то можно поломать уже установленный не-эмулятор.

Но на поверку оказалось, что это не совсем так. Давайте разбираться вместе. Если в терминале набрать wine, то появляется следующее сообщение об ошибке:

Если набрать так wine64...

Wine на Kali используется нечасто – скорее как исключение, но бывает, что нужен и он. Один из пользователей на форуме Kali Linux сообщил, что Wine устанавливать в Kali Linux 2.0 не нужно, поскольку он вроде бы как уже предустановлен. Даже более того – если попытаться установить его старым способом, то можно поломать уже установленный не-эмулятор.

Но на поверку оказалось, что это не совсем так. Давайте разбираться вместе. Если в терминале набрать wine, то появляется следующее сообщение об ошибке:

Код:

root@WebWare:~# wine

it looks like multiarch needs to be enabled. as root, please

execute "dpkg --add-architecture i386 && apt-get update &&

apt-get install wine32"

Usage: wine PROGRAM [ARGUMENTS...] Run the specified program

wine --help Display this help and exit

wine --version Output version information and exitЕсли набрать так wine64...

Статья Travis как система непрерывной интеграции и доставки

Июн 03

- 6 752

- 0

Доброго времени суток, codeby. Не так давно в моем городе “отгремел” локальный хакатон в одном из универов и мне хотелось бы поделиться одним из полезнейших навыков для комфортного участия в таких мероприятиях - настройкой инфраструктуры для непрерывной доставки и развертывании.

Итак формат хакатона следующий: за отведенное время (26 часов) участникам (командам) предлагается решить одну из задач (головных болей) бизнеса (читай заказчика). Разумеется чем более готовый продукт, тем более выше шансы на успех. При таких данных, хочется максимально минимизировать затраты на прогон всех тестов и время для развертывания приложения. Хочется заняться более интересными и трудозатратными вещами: архитектурой, кодингом, анализом проблемы, поиском решения и так далее.

Статья заточена на стек .Net(Core) и React. База данных не делилась на продуктовую и тестовую (вместо этого изначально предполагалось запускать её в контейнере, но от этого решения принято было отказаться в процессе разработки, за избыточностью).

В качестве системы CI\CD был выбран Travis, за счёт простоты настройки и того факта что предоставляет бесплатно свои услуги для open source проектов, приложение разворачивалось на...

Итак формат хакатона следующий: за отведенное время (26 часов) участникам (командам) предлагается решить одну из задач (головных болей) бизнеса (читай заказчика). Разумеется чем более готовый продукт, тем более выше шансы на успех. При таких данных, хочется максимально минимизировать затраты на прогон всех тестов и время для развертывания приложения. Хочется заняться более интересными и трудозатратными вещами: архитектурой, кодингом, анализом проблемы, поиском решения и так далее.

Статья заточена на стек .Net(Core) и React. База данных не делилась на продуктовую и тестовую (вместо этого изначально предполагалось запускать её в контейнере, но от этого решения принято было отказаться в процессе разработки, за избыточностью).

В качестве системы CI\CD был выбран Travis, за счёт простоты настройки и того факта что предоставляет бесплатно свои услуги для open source проектов, приложение разворачивалось на...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →