Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья Раскрытие аналитики у коротких ссылок или деанон goo.gl и bit.ly

Мар 30

- 4 345

- 3

Привет,

Иногда нам надо знать что находится “по ту сторону” короткой ссылки (да, там может быть что-то спрятано с полезной нагрузкой, а нам нужно быть готовым к этому). Для этого я рекомендую использовать hoper, он поможет пройти до последнего эндпоинта вашей (или не вашей) короткой ссылки по всем редиректам. Но часто бывает необходимо узнать и аналитику по коротким ссылкам.

Если добавить к ссылке у сервисов goo.gl и bit.ly "+" в конец URL, то можно попасть на страницу статистики, которая раскроет количество кликов, какие браузеры, локации откуда открывали ссылку.

Например, если короткая ссылка такая

-

-

А если

Иногда нам надо знать что находится “по ту сторону” короткой ссылки (да, там может быть что-то спрятано с полезной нагрузкой, а нам нужно быть готовым к этому). Для этого я рекомендую использовать hoper, он поможет пройти до последнего эндпоинта вашей (или не вашей) короткой ссылки по всем редиректам. Но часто бывает необходимо узнать и аналитику по коротким ссылкам.

Если добавить к ссылке у сервисов goo.gl и bit.ly "+" в конец URL, то можно попасть на страницу статистики, которая раскроет количество кликов, какие браузеры, локации откуда открывали ссылку.

Например, если короткая ссылка такая

https://goo.gl/abcd1234, то это значит что аналитика по этой коротной ссылке будет доступна такими способами:-

https://goo.gl/abcd1234+-

https://goo.gl/abcd1234.info (deprecated, но иногда может работать)А если

http://bit.ly/abcd1234, то инфа по ней будет доступна...Статья Дорога к OSCP - утилиты и ссылки

Мар 22

- 19 202

- 10

Всем большой и трайхардовый привет!

Как и обещал эту статью, в продолжении идеологии просвещения в OSCP - я уделю внимание именно инструментарию и полезным ссылкам...

!Хочу обратить внимание, этот гайд предназначен не только для подготовки к экзамену, так же применим к CTF и очень пригодится для построения структуры работ при проведении тестирования на проникновение или Pentest'ов в реальной жизни. Вам нужно выработать навык владения инструментарием, научиться конспектировать и строить структурные отчеты и всегда докапываться до мелочей и никогда не сдаваться.

ВОДА:

Как я описывал ранее весь процесс подготовки и сдачи экзамена OSCP достаточно сердитый процесс, требующий не только знаний, но и организации рабочего места для самого процесса экзаменирования. Описанные в прошлой статье 10 шагов действительно помогут...

Как и обещал эту статью, в продолжении идеологии просвещения в OSCP - я уделю внимание именно инструментарию и полезным ссылкам...

!Хочу обратить внимание, этот гайд предназначен не только для подготовки к экзамену, так же применим к CTF и очень пригодится для построения структуры работ при проведении тестирования на проникновение или Pentest'ов в реальной жизни. Вам нужно выработать навык владения инструментарием, научиться конспектировать и строить структурные отчеты и всегда докапываться до мелочей и никогда не сдаваться.

ВОДА:

Как я описывал ранее весь процесс подготовки и сдачи экзамена OSCP достаточно сердитый процесс, требующий не только знаний, но и организации рабочего места для самого процесса экзаменирования. Описанные в прошлой статье 10 шагов действительно помогут...

Статья WinRAR Path Traversal уязвимость. Создаём Evil архив

Мар 22

- 6 656

- 9

Здравствуйте, сегодня вы узнаете, как создать архив эксплуатируя уязвимость Path Traversal архиватора WinRAR до версии 5.61 включительно. Данная уязвимость получила идентификаторы CVE-2018-20250, CVE-2018-20251, CVE-2018-20252 и CVE-2018-20253.

Кому интересны детали, могут почитать эту статью:

Уязвимость позволяет принудительно поместить файл по указанному пути. Для успешной атаки злоумышленнику потребуется просто убедить жертву распаковать вредоносный архив с помощью WinRAR.

Для работы нам понадобится python3. Качаем архив (прикреплён к статье), распаковываем.

Далее нас интересует winrar_exp.py

Мы можем изменять значения rar_filename, evil_filename, target_filename, filename_list

rar_filename - имя результатирующего rar архива

evil_filename - имя файла (полезная нагрузка), который мы будем помещать в нужную...

Кому интересны детали, могут почитать эту статью:

Ссылка скрыта от гостей

Уязвимость позволяет принудительно поместить файл по указанному пути. Для успешной атаки злоумышленнику потребуется просто убедить жертву распаковать вредоносный архив с помощью WinRAR.

Для работы нам понадобится python3. Качаем архив (прикреплён к статье), распаковываем.

Далее нас интересует winrar_exp.py

Мы можем изменять значения rar_filename, evil_filename, target_filename, filename_list

rar_filename - имя результатирующего rar архива

evil_filename - имя файла (полезная нагрузка), который мы будем помещать в нужную...

Статья Дорога к OSCP или мотивация к Try Harder!

Мар 21

- 22 333

- 5

Привет дорогой читатель.

Данную статью решил написать, как большую и полную заметку по своей дороге к достаточно важному для меня лично пути к саморазвитию, а именно будущей сертификации от компании

Вводная часть:

Постараюсь в ней отразить всю необходимую информацию для подготовки к экзамену и другие нюансы, которые помогут Вам не распыляться между различными источниками информации, а действительно увидеть все в одной статье и пользоваться ею как закладкой и своеобразным путеводителем в мир забвения и практики в информационной безопасности.

Давайте сразу поясним, те кто набрел на статью случайно и...

Данную статью решил написать, как большую и полную заметку по своей дороге к достаточно важному для меня лично пути к саморазвитию, а именно будущей сертификации от компании

Ссылка скрыта от гостей

- OSCP он же

Ссылка скрыта от гостей

он же PWKВводная часть:

Постараюсь в ней отразить всю необходимую информацию для подготовки к экзамену и другие нюансы, которые помогут Вам не распыляться между различными источниками информации, а действительно увидеть все в одной статье и пользоваться ею как закладкой и своеобразным путеводителем в мир забвения и практики в информационной безопасности.

Давайте сразу поясним, те кто набрел на статью случайно и...

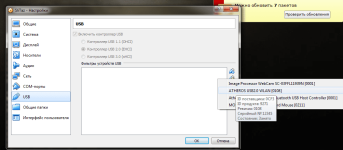

Статья SliTaz Настройка USB WiFi адаптера TL-w722n.

Мар 09

- 3 768

- 1

Приветствие/Предисловие

Приветствую всех читателей Сodeby.net!

Как и ожидалось SliTaz проявил себя на первых шагах своего использования, это как раз сказывается на том что в дистрибутиве нет ни чего лишнего, только самое необходимое для его работы.

Конечно это сказывается содержание пакетов, оно по сути минимально, но как раз этого и хотелось при выборе дистрибутива.

Прочитав официальные маны

Для работы WiFi адаптера...

Приветствую всех читателей Сodeby.net!

Как и ожидалось SliTaz проявил себя на первых шагах своего использования, это как раз сказывается на том что в дистрибутиве нет ни чего лишнего, только самое необходимое для его работы.

Конечно это сказывается содержание пакетов, оно по сути минимально, но как раз этого и хотелось при выборе дистрибутива.

Прочитав официальные маны

Ссылка скрыта от гостей

Ссылка скрыта от гостей

, судя по своему уже имеющемуся скромному опыту использования Linux, решил даже и не начинать пробовать настраивать соединения без установки прошивок под свой адаптер, набрав в гугле "slitaz w722n" убедился в своих догадках, так же думаю пляски потребуются для всех адаптеров, ну или по крайней мере для их большинства.Для работы WiFi адаптера...

Статья Установка SliTaz на Virtualbox

Мар 07

- 7 491

- 5

Приветствие!

Приветствую всех читателей Codeby.net!

Выдалась пара тройка свободных деньков, решил написать пару статей для Codeby, конечно цикл статей о Bettercap ещё не окончен, но тут появилась пару идей о реализации которых хочу поделится со всеми и для них нужна совершенно чистая система.

Предисловие

После очередной засады с криво-установленными пакетами Kali в ходе которой были долгие и мучительные танцы без шамана, но с бубнами в обеих руках и оленями за спиной, родилась замечательная на первый взгляд идея накатить какой нибудь чистый дистрибутив Linux и уже в него запихать все необходимые пакеты, и именно так как надо.

Пускай даже это уйдёт на много больше времени и усилий, чем на переустановку уже установленных пакетов в Kali, или же установку другого подобного дистрибутива с уже установленным необходим инструментарием, за то в итоге будет именно тот набор...

Приветствую всех читателей Codeby.net!

Выдалась пара тройка свободных деньков, решил написать пару статей для Codeby, конечно цикл статей о Bettercap ещё не окончен, но тут появилась пару идей о реализации которых хочу поделится со всеми и для них нужна совершенно чистая система.

Предисловие

После очередной засады с криво-установленными пакетами Kali в ходе которой были долгие и мучительные танцы без шамана, но с бубнами в обеих руках и оленями за спиной, родилась замечательная на первый взгляд идея накатить какой нибудь чистый дистрибутив Linux и уже в него запихать все необходимые пакеты, и именно так как надо.

Пускай даже это уйдёт на много больше времени и усилий, чем на переустановку уже установленных пакетов в Kali, или же установку другого подобного дистрибутива с уже установленным необходим инструментарием, за то в итоге будет именно тот набор...