Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья Как собрать простую систему распознавания лиц в режиме реального времени.

Июн 03

- 40 344

- 46

Интерес к системам распознавания лиц настолько велик, что принимает масштабы эпидемии планетарного масштаба. Алгоритмы распознавания уже используются не только спецслужбами, но и многими компаниями, которые давно внедрили данную технологию в нашу с вами повседневную жизнь. Сейчас её можно встретить практически везде: в аэропортах и на вокзалах, в банках и торговых центрах, в больницах и школах и даже просто на улицах больших городов.

Китай - мировой лидер по технологиям наблюдения за своими гражданами. К 2020 году там планируется установить 600 миллионов видеокамер. У полицейских есть специальные очки-дисплеи, которые могут выдать информацию о прохожем - достаточно просто на него посмотреть. В апреле 2017 года на востоке Китая задержали находящегося в розыске мужчину. Полиция с помощью видеонаблюдения нашла его на стадионе во время концерта, где было 70 тысяч человек.

Что уж говорить о виртуальном мире социальных сетей, где люди автоматически отмечаются на загруженных...

Китай - мировой лидер по технологиям наблюдения за своими гражданами. К 2020 году там планируется установить 600 миллионов видеокамер. У полицейских есть специальные очки-дисплеи, которые могут выдать информацию о прохожем - достаточно просто на него посмотреть. В апреле 2017 года на востоке Китая задержали находящегося в розыске мужчину. Полиция с помощью видеонаблюдения нашла его на стадионе во время концерта, где было 70 тысяч человек.

Что уж говорить о виртуальном мире социальных сетей, где люди автоматически отмечаются на загруженных...

Статья Автоматизация - скрипт проверки надежности паролей пользователей домена

Июн 03

- 6 776

- 0

Как и обещал, выкладываю скрипт проверяющий на надежность парольную политику с отправкой уведомления провинившемуся в маскированном виде и общий свод по всем безопаснику.

Данный процесс в действительности наглядно меняет понятие пользователей о парольной защите, ведь ВНД никто не читает и читать не собирается, а пароль типа Aa123456 по мнению угрюмых пользователей и GPO от MS - полностью соответствует 3-м из 4-х критериев сложности пароля.

В последствии, несложным действием, в случае несоблюдения данного процесса при повторной проверке - можно выключать в домене данного пользователя в этом же скрипте.

Реализация централизованная, допустим в шедуллере на RODC или самом DC.

! Нужны права админа домена или дилегированные права на чтение хешей паролей в Active Directory.

Как это работает:

Данный процесс в действительности наглядно меняет понятие пользователей о парольной защите, ведь ВНД никто не читает и читать не собирается, а пароль типа Aa123456 по мнению угрюмых пользователей и GPO от MS - полностью соответствует 3-м из 4-х критериев сложности пароля.

В последствии, несложным действием, в случае несоблюдения данного процесса при повторной проверке - можно выключать в домене данного пользователя в этом же скрипте.

Реализация централизованная, допустим в шедуллере на RODC или самом DC.

! Нужны права админа домена или дилегированные права на чтение хешей паролей в Active Directory.

Как это работает:

- Необходима внешняя библиотека DSInternals которую можно

Ссылка скрыта от гостейили установить сразу средствами Powershell...

Article Main trends of Wi-Fi networks security audit in 2018

Май 20

- 2 465

- 1

I want to start this article with a preface. A long time ago I used to try wi-fi hacking, but because of my youth, an absence of essential equipment and the fact that I didn’t speak English at all, it was an unreal task. Taking into account all these facts I simply copied and pasted something into the terminal without understanding what I was doing, and waited for a miracle. Undoubtedly I failed and stopped even trying. But recently I have decided to raise the issue concerning wi-fi wireless networks hacking methods. When I started to read articles on this topic, I found out that there were a lot of hacking methods but it was impossible to understand what method to use in a specific situation, because a lot of them were very old. So it wasn’t clear what methods could still work. Then I decided to dive into this issue and try to understand all necessary points. I also wanted to analyze what methods are still relevant and try to bring out a more or less stable scheme of attacks...

Статья Pegasus Chrysaor атакует WhatsApp

Май 16

- 4 663

- 0

Некоторые владельцы мобильных телефонов по тем или иным причинам отключают автоматическое обновление ПО. Для них и предназначена очередная статья из серии “ОСТОРОЖНО!”.

Коротко, одной строкой – необходимо срочно обновить приложение WhatsApp до последней версии 2.19.134

Обновили? - дальше можете не читать, но для любознательных расскажу в чем собственно дело: Chrysaor

Facebook исправил критическую уязвимость нулевого дня в WhatsApp, обозначенную как CVE-2019-3568 , которая использовалась для удаленной установки программ-шпионов на телефоны путем вызова целевого устройства.

Уязвимость нулевого дня в WhatsApp - это проблема переполнения буфера, которая влияет на стек VOIP WhatsApp. Удаленный злоумышленник может использовать уязвимость для выполнения произвольного кода, отправляя специально созданные пакеты SRTCP на целевое мобильное устройство.

Facebook исправил проблему с выпуском WhatsApp для Android 2.19.134, WhatsApp Business для...

Коротко, одной строкой – необходимо срочно обновить приложение WhatsApp до последней версии 2.19.134

Обновили? - дальше можете не читать, но для любознательных расскажу в чем собственно дело: Chrysaor

Facebook исправил критическую уязвимость нулевого дня в WhatsApp, обозначенную как CVE-2019-3568 , которая использовалась для удаленной установки программ-шпионов на телефоны путем вызова целевого устройства.

Уязвимость нулевого дня в WhatsApp - это проблема переполнения буфера, которая влияет на стек VOIP WhatsApp. Удаленный злоумышленник может использовать уязвимость для выполнения произвольного кода, отправляя специально созданные пакеты SRTCP на целевое мобильное устройство.

Facebook исправил проблему с выпуском WhatsApp для Android 2.19.134, WhatsApp Business для...

Статья Социальная инженерия в примерах

Май 14

- 8 573

- 17

Социальная инженерия - это своеобразное искусство. И овладевание им означает профит для злоумышленника и потерю денег, личной информации, и много чего ещё для жертвы социального инженера.

Обычно, соц инженерия используется вместе с техническими средствами. Однако, как доказал Кевин Митник, это не всегда так. Кто не слышал про Кевина Митника, тот, видимо, живёт на луне, и для того я объясню. Кевин Дэвид Митник — знаковая фигура в сфере информационной безопасности. Консультант по компьютерной безопасности, писатель, бывший компьютерный хакер. В конце XX века был признан виновным в различных компьютерных и коммуникационных преступлениях. В 12 лет Кевин от одноклассника узнал множество способов мошенничества с телефоном, в частности, о том, что, действуя от имени другого человека, можно выпытать нужную информацию. Кевин научился перенаправлять сигнал домашнего телефона на таксофон, веселясь от того, что владельцев домашних телефонов перед разговором просили опустить 10 центов...

Обычно, соц инженерия используется вместе с техническими средствами. Однако, как доказал Кевин Митник, это не всегда так. Кто не слышал про Кевина Митника, тот, видимо, живёт на луне, и для того я объясню. Кевин Дэвид Митник — знаковая фигура в сфере информационной безопасности. Консультант по компьютерной безопасности, писатель, бывший компьютерный хакер. В конце XX века был признан виновным в различных компьютерных и коммуникационных преступлениях. В 12 лет Кевин от одноклассника узнал множество способов мошенничества с телефоном, в частности, о том, что, действуя от имени другого человека, можно выпытать нужную информацию. Кевин научился перенаправлять сигнал домашнего телефона на таксофон, веселясь от того, что владельцев домашних телефонов перед разговором просили опустить 10 центов...

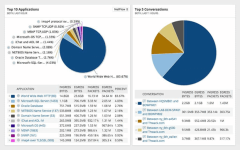

Статья Обзор анализатора трафика NetFlow SolarWinds [Часть 2]

Май 06

- 3 116

- 0

Ссылка скрыта от гостей

Если у вас небольшая сеть, и вы не чувствуете, что можете оправдать расходы, связанные с использованием первоклассного анализатора трафика NetFlow, вам следует рассмотреть бесплатный

Ссылка скрыта от гостей

(

Ссылка скрыта от гостей

). Этот инструмент имеет приятный внешний вид, который ничем не уступает платному инструменту SolarWinds, однако он не обладает таким...Статья Обзор анализатора трафика NetFlow SolarWinds [Часть 1]

Май 05

- 4 605

- 1

Ссылка скрыта от гостей

SolarWinds (

Ссылка скрыта от гостей

(NTA)) вполне можно назвать анализатором сетевого трафика, поскольку он обрабатывает не только исходный Cisco NetFlow, но и многие его варианты от других производителей, а также первичную альтернативу NetFlow, sFlow. (Вот почему мы рассмотрели NTA в нашем обзоре

Ссылка скрыта от гостей

)SolarWinds NTA - это не автономный инструмент, а скорее модуль, который можно добавить В

Ссылка скрыта от гостей

Категории блога

Команда онлайн

-

oshmianskiДостойный программист

-

savlWell-known member

-

aameno2Well-known member

Пользователи онлайн

- Rad

- D4ckD4ck

- coder32

- Bakulyonak

- PolinaOlden

- Shortcake

- ChristianDior

- Squeaker

- tryweryn

- GoBL1n

- oshmianski

- olegsh

- username_c

- savl

- Андрей Маринец

- Dagenhart

- slava_vlru

- teenkilling

- rracer

- Викториус

- Антон О

- err0rtic

- aameno2

- Новелла Я не знаю почему

- CyberB

- Виктор Буторин

- Глеб М

- Baluchski

- anat48

- Bostone Sash

- PolDiV

- AlfonzoLeo

- zKsandrix

- Догадин

- Voserson

- smile fu

- Дима Ерохин

Всего: 768 (пользователей: 40, гостей: 728)