Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Учим XSS через игру

Сен 17

- 5 341

- 4

Добрый день, дорогие форумчане. Достаточно долго я не выпускал статьи. Эту я решил написать основываясь на личный опыт и полученную информацию. Здесь я подробно опишу вам известную уязвимость как XSS. По другому межсайтовый скриптинг. Приступим к изучению.

Введение

Данная уязвимость достаточно известна. Но по ней есть много слухов. Кто-то говорит, что она бывает активная и пассивная. Другие же утверждают о наличие других видах данной уязвимости. И я решил решить данную проблему. Будем изучать все постепенно. Это не очередной копипаст, так как однажды я решил вспомнить информацию и заглянул в интернет после чего это не окончилось успехом и нужных данных просто напросто нету. Здесь мы рассмотрим как найти XSS уязвимость и какие они бывают. Давайте перейдем к практике.

Простые знания

И так. Давайте начнем с простого. Что такое XSS...

Введение

Данная уязвимость достаточно известна. Но по ней есть много слухов. Кто-то говорит, что она бывает активная и пассивная. Другие же утверждают о наличие других видах данной уязвимости. И я решил решить данную проблему. Будем изучать все постепенно. Это не очередной копипаст, так как однажды я решил вспомнить информацию и заглянул в интернет после чего это не окончилось успехом и нужных данных просто напросто нету. Здесь мы рассмотрим как найти XSS уязвимость и какие они бывают. Давайте перейдем к практике.

Простые знания

И так. Давайте начнем с простого. Что такое XSS...

Статья История развития компьютерных сетей

Сен 16

- 49 973

- 20

КОМПЬЮТЕРНЫЕ СЕТИ

1. История развития компьютерных сетей

Для того, чтобы понимать, как устроены современные компьютерные сети, методы их построения и защиты, необходимо изучить историю возникновения этих сетей. Данный цикл статей направлен на изучение цифровых сетей для всех уровней пользователей, начиная с самых непросвещенных.

Для простоты восприятия информации, воспользуемся примитивными сетевыми технологиями, изобретенными человечеством еще задолго до наших дней. К примеру, можно рассмотреть городскую водопроводную сеть. Так, источником информации в такой сети будет являться скважина, сетевыми магистралями - водопроводные трубы высокого давления, сетями доступа или провайдерами - разветвляющие колодцы, и, наконец, персональными компьютерами и смартфонами будут выступать домашние водопроводные краны.

Предпосылкой для зарождения компьютерных сетей можно считать два начала: вычислительную технику и телекоммуникации. Так, совокупность...

1. История развития компьютерных сетей

Для того, чтобы понимать, как устроены современные компьютерные сети, методы их построения и защиты, необходимо изучить историю возникновения этих сетей. Данный цикл статей направлен на изучение цифровых сетей для всех уровней пользователей, начиная с самых непросвещенных.

Для простоты восприятия информации, воспользуемся примитивными сетевыми технологиями, изобретенными человечеством еще задолго до наших дней. К примеру, можно рассмотреть городскую водопроводную сеть. Так, источником информации в такой сети будет являться скважина, сетевыми магистралями - водопроводные трубы высокого давления, сетями доступа или провайдерами - разветвляющие колодцы, и, наконец, персональными компьютерами и смартфонами будут выступать домашние водопроводные краны.

Предпосылкой для зарождения компьютерных сетей можно считать два начала: вычислительную технику и телекоммуникации. Так, совокупность...

Статья Критическая уязвимость в службе удаленного рабочего стола Windows (CVE-2019-0708 | BlueKeep)

Сен 16

- 10 532

- 7

Введение

Доброго времени суток, друзья!

Давненько меня тут не было. Сегодня решил поделиться с вами обзором уже довольно известной уязвимости под названием BlueKeep (CVE-2019-0708). Первая версия этой уязвимости, о которой, собственно и пойдет речь - затрагивает службу удаленного доступа (Remote Desktop Services) на всех версиях ОС от Windows XP до Windows Server 2008 R2 и позволяет выполнить RCE (Remote Code Execution). Т.е это позволяет неавторизованному атакующему произвести удаленное выполнение произвольного кода без участия пользователя. Уязвимость получила 9.8/10 баллов по

Основная...

Доброго времени суток, друзья!

Давненько меня тут не было. Сегодня решил поделиться с вами обзором уже довольно известной уязвимости под названием BlueKeep (CVE-2019-0708). Первая версия этой уязвимости, о которой, собственно и пойдет речь - затрагивает службу удаленного доступа (Remote Desktop Services) на всех версиях ОС от Windows XP до Windows Server 2008 R2 и позволяет выполнить RCE (Remote Code Execution). Т.е это позволяет неавторизованному атакующему произвести удаленное выполнение произвольного кода без участия пользователя. Уязвимость получила 9.8/10 баллов по

Ссылка скрыта от гостей

.Основная...

Статья Инструменты для пентеста “Умных вещей” (IoT)

Сен 09

- 5 924

- 0

Инструменты для пентеста “Умных вещей” (IoT)

Что такое ZigBee?

Интернет вещей (IoT) - это то, что большинство экспертов считают следующим шагом интернет-революции, когда физические объекты неизменно связаны с реальным и виртуальным миром одновременно. Подключенные устройства теперь имеют возможность общаться друг с другом по беспроводным каналам, и ZigBee является ведущим стандартом беспроводной связи, применимым к устройствам IoT.

Следовательно, ZigBee - это открытый глобальный стандарт беспроводной связи, разработанный для удовлетворения уникальных потребностей интеллектуальной связи между устройствами. Это позволяет большому разнообразию приложений для умного дома подключаться к Интернету (например, облачному сервису) и управляться / контролироваться с помощью дистанционного управления с поддержкой ZigBee. По сравнению с другими...

Что такое ZigBee?

Интернет вещей (IoT) - это то, что большинство экспертов считают следующим шагом интернет-революции, когда физические объекты неизменно связаны с реальным и виртуальным миром одновременно. Подключенные устройства теперь имеют возможность общаться друг с другом по беспроводным каналам, и ZigBee является ведущим стандартом беспроводной связи, применимым к устройствам IoT.

Следовательно, ZigBee - это открытый глобальный стандарт беспроводной связи, разработанный для удовлетворения уникальных потребностей интеллектуальной связи между устройствами. Это позволяет большому разнообразию приложений для умного дома подключаться к Интернету (например, облачному сервису) и управляться / контролироваться с помощью дистанционного управления с поддержкой ZigBee. По сравнению с другими...

Управляем чужим ПК

Сен 04

- 10 534

- 25

Добрый день, дорогие форумчане. Да, давно не было статей, но все же. Это будет скорее руководство по управлению зараженным компьютером. Приступим.

Введение

Допустим вы работаете в крупной компании или команде и вас начинает бесить ваш коллега/тимлид/начальник. Ну вы поняли. Вот и пришло время отомстить этому человеку за все его грехи. Если он кончено не особо осведомлен в области информационной безопасности. Но даже в таком случае мы можем скрыть наш вирус. Будем использовать традиционно Metasploit. Создадим полезную нагрузку (payload) для Windows. Да, в чем же суть этой статьи? Многие не особо шарят в этом деле и после заражения чужого ПК (если это произошло) не знают как работать. Поэтому я объясню все с нуля. Идем к практике.

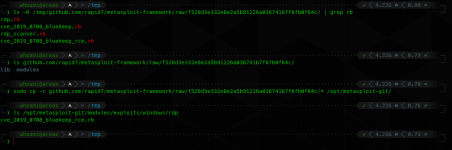

Практика

Для начало нам надо запустить Kali Linux и естественно открыть терминал. После пишем данный код:

Введение

Допустим вы работаете в крупной компании или команде и вас начинает бесить ваш коллега/тимлид/начальник. Ну вы поняли. Вот и пришло время отомстить этому человеку за все его грехи. Если он кончено не особо осведомлен в области информационной безопасности. Но даже в таком случае мы можем скрыть наш вирус. Будем использовать традиционно Metasploit. Создадим полезную нагрузку (payload) для Windows. Да, в чем же суть этой статьи? Многие не особо шарят в этом деле и после заражения чужого ПК (если это произошло) не знают как работать. Поэтому я объясню все с нуля. Идем к практике.

Практика

Для начало нам надо запустить Kali Linux и естественно открыть терминал. После пишем данный код:

msfvenom -p...Статья Proxmark3 rdv4: оживляем "кирпич"

Сен 02

- 14 362

- 23

Постараюсь принести пользу этому замечательному ресурсу практической статьей.

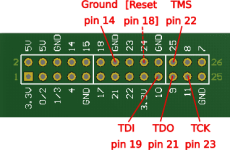

Сравнительно недавно стал пользователем Proxmark3 rdv4 для тестирования СКУД - блестящего инструмента при проведении выездного пентеста, включающего преодоление физического периметра. Далее для краткости изложения буду его называть pm3

Спустя несколько месяцев экспериментов и успешных пентестов пришло понимание, что функционал устройства нужно расширять. Один из способов это сделать - установка альтернативной прошивки.

Шаг 1. Скачиваем и устанавливаем нужное ПО на ПК.

Совет 1. Доказано на практике (и не только мной), что вероятность получить "кирпич" близка к 100%. Но все поправимо!

Совет 2. Именно для rdv4 используйте или стандартную прошивку, или rfidresearchgroup. Важно!!! Не пробуйте ставить прошвку от айсмана. Во-первых получите кирпич. А даже если нет - часть методов не будет работать. Вторая рекомендованная мной...

Сравнительно недавно стал пользователем Proxmark3 rdv4 для тестирования СКУД - блестящего инструмента при проведении выездного пентеста, включающего преодоление физического периметра. Далее для краткости изложения буду его называть pm3

Спустя несколько месяцев экспериментов и успешных пентестов пришло понимание, что функционал устройства нужно расширять. Один из способов это сделать - установка альтернативной прошивки.

Шаг 1. Скачиваем и устанавливаем нужное ПО на ПК.

Совет 1. Доказано на практике (и не только мной), что вероятность получить "кирпич" близка к 100%. Но все поправимо!

Совет 2. Именно для rdv4 используйте или стандартную прошивку, или rfidresearchgroup. Важно!!! Не пробуйте ставить прошвку от айсмана. Во-первых получите кирпич. А даже если нет - часть методов не будет работать. Вторая рекомендованная мной...

Категории блога

Команда онлайн

-

aameno2Well-known member

-

savlWell-known member

-

oshmianskiДостойный программист

-

GandliarWell-known member

Пользователи онлайн

- D4ckD4ck

- Funtiknub

- wuewue

- coder32

- Новелла Я не знаю почему

- mikescaninngan290

- hardserv

- aameno2

- SherlockItHolmes

- Squeaker

- Shortcake

- tryweryn

- Bakulyonak

- floiber89

- fara0n

- ChristianDior

- Machine Prophet

- Siner87

- Влад Королёв

- DrApist

- Iveh3ve

- koekaker

- param

- Huobase

- podbelski

- User17

- Sensei_89

- savl

- LuNa 1001

- x47f1ve

- linuzzz7

- oshmianski

- Юлия Вернер

- Николай Кот

- Gandliar

- SearcherSlava

- PolinaOlden

- GoBL1n

- beliy_x

- ST_IS

Всего: 691 (пользователей: 42, гостей: 649)