Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

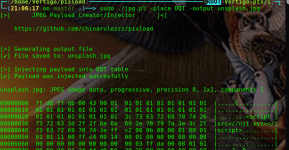

Soft Pixload: вредоносный скрипт в изображении

Окт 14

- 7 252

- 5

Добрый день,Уважаемые Форумчане и Друзья.

Когда-то стали известны способы размещения вредоносного кода в изображении.

Немногим позднее появилась атака Polyglot,когда вредоносный файл одновременно является изображением и JavaScript-кодом.

В основном,это касалось файлов BMP,при этом,2 первых байта представляли 16-ричное представление символов ВМ в изображении ВМP.

Далее,4 байта отвечают за размер,затем 4 нулевых байта и байты,отвечающие за смещение данных.

При выполнении техники Polyglot,контролируется размер изображения,а 16-ричные символы представляются так,чтобы компьютерами интерпретировались иначе.

Т.е.,чтобы выполнялись как код.

Соответственно,появился генератор полезной нагрузки Pixload,который создал Alexandr Savca (chinarulezzz).

И который представляю Вашему вниманию.

Pixload умеет сгенерировать нагрузку в файлах BMP,GIF,JPG и PNG .

Работает он как с дефолтными файлами,которые прилагаются в его директории,так и может начинять небольшие произвольные файлы соответствующего...

Когда-то стали известны способы размещения вредоносного кода в изображении.

Немногим позднее появилась атака Polyglot,когда вредоносный файл одновременно является изображением и JavaScript-кодом.

В основном,это касалось файлов BMP,при этом,2 первых байта представляли 16-ричное представление символов ВМ в изображении ВМP.

Далее,4 байта отвечают за размер,затем 4 нулевых байта и байты,отвечающие за смещение данных.

При выполнении техники Polyglot,контролируется размер изображения,а 16-ричные символы представляются так,чтобы компьютерами интерпретировались иначе.

Т.е.,чтобы выполнялись как код.

Соответственно,появился генератор полезной нагрузки Pixload,который создал Alexandr Savca (chinarulezzz).

И который представляю Вашему вниманию.

Pixload умеет сгенерировать нагрузку в файлах BMP,GIF,JPG и PNG .

Работает он как с дефолтными файлами,которые прилагаются в его директории,так и может начинять небольшие произвольные файлы соответствующего...

BlackArch Linux полное руководство

Окт 06

- 14 859

- 5

Источник

Содержание

Введение

1.1...

Ссылка скрыта от гостей

Содержание

- 1 Введение

- 1.1 Обзор

- 1.2 Что такое BlackArch Linux?

- 1.3 История BlackArch Linux

- 1.4 Поддерживаемые платформы

- 1.5 Внести свой вклад

- 2 Руководство пользователя

- 2.1 Установка

- 2.1.1 Установка поверх ArchLinux

- 2.1.2 Установка пакетов

- 2.1.3 Установка пакетов из источника

- 2.1.4 Основы использования Blackman

- 2.1.5 Установка из live-, netinstall- ISO или ArchLinux

- 2.1 Установка

- 3 Руководство разработчика

- Руководство разработчика BlackArch Linux

- 4 Руководство по инструментам

- 4.1 Скоро …

Введение

1.1...

ZeroNights 2019 - международная хакерская конференция в Санкт-Петербурге пройдет 12-13 ноября

Окт 04

- 7 098

- 18

12-13 ноября 2019 г. в Санкт-Петербурге в девятый раз пройдет ежегодная международная конференция по информационной безопасности ZeroNights. Каждый год ZeroNights собирает более 2000 экспертов, специалистов-практиков по ИБ, администраторов, пентестеров, аналитиков и хакеров со всего мира.

Программный комитет конференции пополнили специалисты по информационной безопасности: Антон ‘Bo0oM‘ Лопаницын, Сергей Белов (DCG7812 community), Евгений Родионов (Google), Федор Ярочкин (Trend Micro) и Тарас Иващенко (OZON).

Каждый исследователь, который представит свое эксклюзивное 45-ти минутное исследование, может рассчитывать на денежное вознаграждение в 1000$. Прием заявок на выступления продлится до 10 октября.

Программа конференции

В рамках конференции будут представлены доклады ведущих российских и зарубежных экспертов в области ИБ. Посетители узнают об актуальных...

Программный комитет конференции пополнили специалисты по информационной безопасности: Антон ‘Bo0oM‘ Лопаницын, Сергей Белов (DCG7812 community), Евгений Родионов (Google), Федор Ярочкин (Trend Micro) и Тарас Иващенко (OZON).

Каждый исследователь, который представит свое эксклюзивное 45-ти минутное исследование, может рассчитывать на денежное вознаграждение в 1000$. Прием заявок на выступления продлится до 10 октября.

Программа конференции

В рамках конференции будут представлены доклады ведущих российских и зарубежных экспертов в области ИБ. Посетители узнают об актуальных...

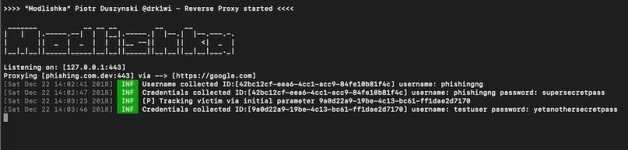

Статья Обход Двухфакторной аутентификации c помощью "Modlishka"

Окт 03

- 15 503

- 5

Доброе время суток, уважаемые форумчане! Сегодня я вам расскажу о довольно лёгком способе обойти двухфакторную аутентификацию, Уже очень давно в интернете говорят о том, что двухфакторная аутентификация наиболее безопасна, и о том что ее сложно обойти, но это не так. Наверное все знают что большая уязвимость в нынешней системе это человеческий фактор.Так как не нужно использовать эксплойты, и искать различные уязвимости техники. В этой статье я расскажу о том, как обойти двухфакторную аутентификацию с помощью инструмента “Modlishka”, Этот инструмент должен быть очень полезен для тех кто проводит тесты на проникновение, для тех кто хочет провести хорошую фишинговую атаку.

Обход двухфакторной аутентификации

1)Скачивание инструмента

2) Настройка...

Обход двухфакторной аутентификации

1)Скачивание инструмента

Код:

$ go get -u github.com/drk1wi/Modlishka

$ cd $GOPATH/src/github.com/drk1wi/Modlishka/Статья Exim - очередная уязвимость

Окт 03

- 4 686

- 1

Доброго времени суток, codeby.

Почему-то на форуме не освящались толком серьезные уязвимости в exim, с 5-6 июня (

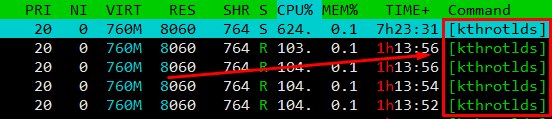

Как понять что сервер уже взломан?

Стоит изначально посмотреть htop. При просмотре

Ну и с помощью гугла уже стало понятно что это такое. Также есть ещё...

Почему-то на форуме не освящались толком серьезные уязвимости в exim, с 5-6 июня (

Ссылка скрыта от гостей

) по текущий день уже было найдено пару критических уязвимостей. Версия 4.92.2 закрывала дыру связанную с активным заражением тысяч серверов процессом [kthrotlds] который нагружал процессоры до 100%, ну и само собой в планировщике заданий cron добавлял задание и ограничивал права на редактирование, а теперь появилась новая уязвимость -

Ссылка скрыта от гостей

Как понять что сервер уже взломан?

Стоит изначально посмотреть htop. При просмотре

Ссылка скрыта от гостей

можно заметить аномальную нагрузку на процессор с помощью процесса [kthrotlds] про который говорилось выше.Ну и с помощью гугла уже стало понятно что это такое. Также есть ещё...

Статья Основы компьютерных сетей

Сен 29

- 16 428

- 19

КОМПЬЮТЕРНЫЕ СЕТИ

Любая компьютерная сеть представляет собой набор взаимосвязанных между собой устройств. В сети может состоять от двух устройств до бесконечного множества. Основной задачей любой сети является взаимораспределенное пользование ресурсами данных, периферийных устройств, либо вычислительной мощности друг друга. Это относится, как к локальной сети, так и к глобальной. Как мы помним из предыдущего раздела, сегодня эти сети довольно тесно переплетаются между собой, и строятся на одних и тех же физических принципах.

Посредством сети мы можем использовать IP-телефонию, обращаться к различным приложениям, находящимся на другом...

2. Основы компьютерных сетей

Любая компьютерная сеть представляет собой набор взаимосвязанных между собой устройств. В сети может состоять от двух устройств до бесконечного множества. Основной задачей любой сети является взаимораспределенное пользование ресурсами данных, периферийных устройств, либо вычислительной мощности друг друга. Это относится, как к локальной сети, так и к глобальной. Как мы помним из предыдущего раздела, сегодня эти сети довольно тесно переплетаются между собой, и строятся на одних и тех же физических принципах.

Посредством сети мы можем использовать IP-телефонию, обращаться к различным приложениям, находящимся на другом...

Статья Операция "Вечерний кофе" часть 1.

Сен 26

- 4 853

- 6

Привет!

Сразу попрошу админов перенести статью, если не угадал с разлелом.

Но ИМХО аналогичная диванная аналиика в пентестах ой как бывает нужна.

Что-то мне сегодня вечером захотелось позабавить свою голову в уютном свете настольной лампы со стаканчиком ароматного вечернего черного кофе.

Наверняка многие из вас слышали про мошеннические сайты "Опросы" и "Выигрыши".

Схема стара и прилично уже надоела. Но, судя по упоротой активности жулья, приносит доход.

Суть проста:

Приходит вам на почту письмо с просьбой пройти опрос от имени банка из топ-10. Или даже еще более топорно: почти "нигерийское" о том, какое счастье выпало на вашусчастливую добрую, но глупенькую голову.

Несчастная жертва переходит на сайт и не верит своим глазам: ХАЛЯВА прилетела!!!! Язь пойман, новая машина уже почти во дворе, кредиты погашены.....

Чтобы получить ваш "приз", вы должны что-то заплатить: налог/комиссию/неведомуюфигню (выбрать нужное). Это же просто "мелочь" по сравнению с погашенным...

Сразу попрошу админов перенести статью, если не угадал с разлелом.

Но ИМХО аналогичная диванная аналиика в пентестах ой как бывает нужна.

Что-то мне сегодня вечером захотелось позабавить свою голову в уютном свете настольной лампы со стаканчиком ароматного вечернего черного кофе.

Наверняка многие из вас слышали про мошеннические сайты "Опросы" и "Выигрыши".

Схема стара и прилично уже надоела. Но, судя по упоротой активности жулья, приносит доход.

Суть проста:

Приходит вам на почту письмо с просьбой пройти опрос от имени банка из топ-10. Или даже еще более топорно: почти "нигерийское" о том, какое счастье выпало на вашу

Несчастная жертва переходит на сайт и не верит своим глазам: ХАЛЯВА прилетела!!!! Язь пойман, новая машина уже почти во дворе, кредиты погашены.....

Чтобы получить ваш "приз", вы должны что-то заплатить: налог/комиссию/неведомуюфигню (выбрать нужное). Это же просто "мелочь" по сравнению с погашенным...

Школа Новое в Codeby Security School

Сен 22

- 6 888

- 15

Сайт нашей школы school.codeby.net

Мы работаем над новыми курсами:

- Paranoid 2

- Python для хакера

- Бинарщина

- Paranoid

- WAPT

Пока курс доступен для покупки и старта в любой день. Со стартом второй части все изменится. На днях мы обновили часть материалов курса до актуального состояния. Все используемые программы и методы рабочие. Вероятнее всего, со стартом Paranoid 2, мы снизим цену курса до 15000 руб.

Paranoid 2

Продолжение тематики "Анонимность в интернете". Никаких измышлений и предположений. Только актуальные и работающие методы. Курс будет на порядок выше первой части в плане интерактивности...