Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Инструменты пентестера

Статья Максимум Информации: Гайд по Oneforall, Dirmap и Fuzzscan для Кибербезопасности

Сен 12

- 5 292

- 1

Приветствую Уважаемых Друзей и всех Жителей Форума.

Сегодня немного поговорим о популярных инструментах в Поднебесной.

Их объединяет способность нахождения директорий,субдоменов,скриптов,файлов xml,txt и т.д.

Первый инструмент,который рассмотрим- Oneforall, созданный Jing Ling.

Страница автора здесь

И если говорить о поиске субдоменов-то это одна из самых важных его задач.

Как инструмент,он постоянно модернизируется и дополняется новыми модулями автором.

Опции можно видеть на скриншоте:

Установка:

Код:

# git clone https://github.com/shmilylty/OneForAll.git

# cd OneForAll/

# pip3 install -r requirements.txt

# cd oneforall/

# chmod +x oneforall.py

# python3 oneforall.py --help

# python3 oneforall.py --target example.com run -пример тестированияНапример,выйти через полученный файл robots.txt на карту сайта и скрипты.

Но если посмотреть на файл конфигурации,то он объёмный и требует заполнения множества...

Статья ReconCobra: Ваш Идеальный Инструмент для Глубокого Анализа Безопасности Ресурсов

Авг 14

- 7 908

- 4

Добрый день,Друзья и Уважаемые Форумчане

Сегодня представлю вам framework по сбору информации о ресурсе.

Автором этого инструмента является Haroon Awan.

И представляет школу пентеста Азии из Пакистана.

Инструмент очень объёмный,включает в себя много различных модулей.

Служит он для проверки безопасности сайта,выявления недочётов,способных привести к несанкционированному доступу.

Обнаружение брешей в настройках брандмауэра на наличие утечек конфиденциальной информации.

Проверяет обнаружение внутренних и внешних сетей.

Фактически может проверить всю инфраструктуру ресурса.

Практически же,предоставляет,исчерпывающую информацию согласно определению Information Gathering.

Установка на Kali Linux:

Код:

# git clone https://github.com/haroonawanofficial/ReconCobra.git

# cd Reconcobra

# chmod u+x *.sh

# bash Kali_Installer.sh -команда установки модулей

# perl ReconCobra.pl -это команда запуска после установкиДля этого в директории инструмента присутствуют одноимённые инсталляционные файлы .sh

Cама установка проходит...

Статья Восстанавливаем GRUB в Kali Linux после обновления до Windows 10

Июн 21

- 28 119

- 9

Автор статьи: AndreyKravets, первоначально статья опубликована по адресу Відновлюємо GRUB в Kali Linux після оновлення Windows 10, другие статьи автора вы можете найти на сайте http://andrey.lviv.ua.

Автор в социальной сети: +AndreyKravets.

Привет всем! Недавно столкнулся с такой проблемой, как восстановление загрузчика GRUB на ноуте с двумя операционками – Windows 10 и Kali Linux. В интернете пришлось довольно долго искать необходимый мануал, поскольку с подобным мало кто сталкивается. В основном пишут о восстановлении GRUB в Ubuntu, а это не совсем подходит для Kali. Поэтому решил поделиться своим опытом – возможно кому-то пригодится.

Вообще-то две (а иногда и более) принципиально различных ОС на моих компьютерах уживаются уже несколько лет, ничего удивительного в этом нет. Главное сохранить правильную очередность при установке ОС. Сначала ставим винду, оставляя часть диска неразмеченным под Linux, а после уже устанавливаем и последнюю ОС. Загрузчик Linux-а при этом...

Автор в социальной сети: +AndreyKravets.

Привет всем! Недавно столкнулся с такой проблемой, как восстановление загрузчика GRUB на ноуте с двумя операционками – Windows 10 и Kali Linux. В интернете пришлось довольно долго искать необходимый мануал, поскольку с подобным мало кто сталкивается. В основном пишут о восстановлении GRUB в Ubuntu, а это не совсем подходит для Kali. Поэтому решил поделиться своим опытом – возможно кому-то пригодится.

Вообще-то две (а иногда и более) принципиально различных ОС на моих компьютерах уживаются уже несколько лет, ничего удивительного в этом нет. Главное сохранить правильную очередность при установке ОС. Сначала ставим винду, оставляя часть диска неразмеченным под Linux, а после уже устанавливаем и последнюю ОС. Загрузчик Linux-а при этом...

Статья Автоматизация разведки: Инструмент AUTO-RECON для профессионалов кибербезопасности

Июн 13

- 6 136

- 4

Добрый день,Уважаемые Друзья и Форумчане.

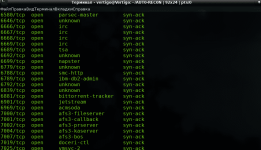

Сегодня разберём работу нового инструмента из категории information gathering

Автор скрипта gotr00t0day.

Опций у данного инструмента нет,но разведывательную информацию он старается предоставить полноценную и исчерпывающую.

Работа его автоматизирована и немного забегает даже в сторону небольшого pentest при сканировании.

Применение AUTO-RECON очень простое и не требует вмешательства аудитора безопасности.

Установка:

Код:

# git clone https://github.com/gotr00t0day/AUT0-REC0N.git

# cd AUT0-REC0N

# chmod +x setup.sh

# chmod +x auto-recon.sh

# ./setup.sh

# ./auto-recon sh IP_целиДанное сканирование очень удобное и информативное,происходит быстро действительно.

Также полезно для запоминания аудитором безопасности какой порт за что отвечает.

Не требуется подсматривать в справочный материал,всё видно и обозначено согласно общепринятой классификации.

Соответственно, многие ошибочно думают,что такие сервисы действительно присутствуют на тестируемом ресурсе.

В данном...

Настройка Kali Linux – настройка сети, управление Unix пользователями и группами

Июн 04

- 34 057

- 0

1. Настройка сети в Kali Linux

1.1 На рабочем столе с помощью NetworkManager

В стандартной инсталляции рабочего стола у вас уже есть установленный NetworkManager, и вы можете управлять им, настраивать его через центр управления GNOME, а также с помощью меню в правом верхнем углу, как показано на рисунке.Настройки сети по умолчанию используют DHCP для получения IP-адреса, DNS-сервера и шлюза. Однако, вы можете использовать значок шестеренки в правом нижнем углу, чтобы изменить конфигурацию разными способами, например:

- Установить MAC-адрес (это может быть полезно для MAC-спуфинга, когда вы хотите скрыть свой реальный MAC-адрес или имитировать другой, чтобы обойти MAC-фильтрацию в сетях).

- Переключиться на статические настройки IP-адреса.

- Включить или отключить IPv6.

- Добавить дополнительные маршруты.

NetworkManager также обрабатывает...

Установка Wine в Kali Linux 2.0

Июн 04

- 15 395

- 0

Инструкция по установке Wine в Kali Linux 1.x здесь:https://codeby.net/blogs/bezopasnost/router-scan-by-stasm-na-kali-linux-vzlom-routerov-i-wi-fi-v-promyshlennyh-masshtabah/#wine

Wine на Kali используется нечасто – скорее как исключение, но бывает, что нужен и он. Один из пользователей на форуме Kali Linux сообщил, что Wine устанавливать в Kali Linux 2.0 не нужно, поскольку он вроде бы как уже предустановлен. Даже более того – если попытаться установить его старым способом, то можно поломать уже установленный не-эмулятор.

Но на поверку оказалось, что это не совсем так. Давайте разбираться вместе. Если в терминале набрать wine, то появляется следующее сообщение об ошибке:

Если набрать так wine64...

Wine на Kali используется нечасто – скорее как исключение, но бывает, что нужен и он. Один из пользователей на форуме Kali Linux сообщил, что Wine устанавливать в Kali Linux 2.0 не нужно, поскольку он вроде бы как уже предустановлен. Даже более того – если попытаться установить его старым способом, то можно поломать уже установленный не-эмулятор.

Но на поверку оказалось, что это не совсем так. Давайте разбираться вместе. Если в терминале набрать wine, то появляется следующее сообщение об ошибке:

Код:

root@WebWare:~# wine

it looks like multiarch needs to be enabled. as root, please

execute "dpkg --add-architecture i386 && apt-get update &&

apt-get install wine32"

Usage: wine PROGRAM [ARGUMENTS...] Run the specified program

wine --help Display this help and exit

wine --version Output version information and exitЕсли набрать так wine64...

Статья Раскройте потенциал разведки: FinalRecon и ReconT для анализа кибербезопасности

Май 08

- 4 881

- 1

Приветствую Друзей и Уважаемых Форумчан.

Сегодня рассмотрим несколько инструментов для разведки.

Поскольку они немногим идентичны,не вижу смысла для каждого делать отдельный обзор.

В качестве цели побудет немного один и тот же ресурс.

Тестируемый ресурс в список неблагонадёжных попал скорее всего из-за ошибки одного из клиентов.

Что там произошло при взаиморасчётах - не моё дело, но признаков того, что он был создан с целью мошенничества, обнаружено не было.

Начнём с FinalRecon.

Инструмент был создан thewhiteh4t из Нью-Дели.

Установка:

Код:

# git clone https://github.com/thewhiteh4t/FinalRecon.git

# cd FinalRecon/

# pip3 install -r requirements.txt

# chmod +x finalrecon.py

# python3 finalrecon.py -h

Код:

# python3 finalrecon.py --sslinfo url_цели

# python3 finalrecon.py --whois url_цели

# python3 finalrecon.py --headers url_цели

# python3 finalrecon.py --crawl url_целиFinalRecon выводит данные о сертификате SSL и при применении...

Kage - графический метасплоит.

Апр 18

- 9 673

- 6

Приветствую читателей codeby.net!

Сегодня хотелось бы обратить внимание на один интересный проект, созданный для облегчения пользования Metasploit, а именно сеансами meterpreter и не только. И так, "Kage" - инструмент, представляющий собой графический интерфейс пользователя для "Metasploit meterpreter" и обработчика сеансов. Основной принцип его работы это "минимум кода - максимум графики".

Перейдем к подробному ознакомлению. Для начала у нас должен быть предустановлен сам "Metasploit Framework" (Msfrpcd, Msfvenom, Msfdb). После приступаем к установке "Kage". Дальше два варианта: установка с исходников или же запуском бинарника, который имеется как для Windows, так и для Linux.

Инструкция по установке, как и сам инструмент с исходников взят с github:

WayzDev/Kage

Бинарники находятся [COLOR=rgb(61, 142...

Сегодня хотелось бы обратить внимание на один интересный проект, созданный для облегчения пользования Metasploit, а именно сеансами meterpreter и не только. И так, "Kage" - инструмент, представляющий собой графический интерфейс пользователя для "Metasploit meterpreter" и обработчика сеансов. Основной принцип его работы это "минимум кода - максимум графики".

Перейдем к подробному ознакомлению. Для начала у нас должен быть предустановлен сам "Metasploit Framework" (Msfrpcd, Msfvenom, Msfdb). После приступаем к установке "Kage". Дальше два варианта: установка с исходников или же запуском бинарника, который имеется как для Windows, так и для Linux.

Инструкция по установке, как и сам инструмент с исходников взят с github:

WayzDev/Kage

Код:

# Download source code

git clone https://github.com/WayzDev/Kage.git

# Install dependencies and run kage

cd Kage

yarn # or npm install

yarn run dev # or npm run dev

# to build project

yarn run buildБинарники находятся [COLOR=rgb(61, 142...

Статья Fazscan: Глубокое погружение в возможности инструмента для пентеста и анализа безопасности

Апр 09

- 5 495

- 3

Приветствую Друзей и Уважаемых Форумчан. Представляю вам сегодня новый инструмент для проведения небольшого пентеста.

Название ему дал разработчик от своего имени M.Fazri Nizar. В общем,привет из далёкой Индонезии.

Fazscan может работать на Windows с установленными языковыми пакетами. Android (Termux) тоже может запустить данный софт. И конечно на дистрибутивах Kali Linux и Parrot. Kali Linux более капризно относится к установке,возможно это так мне повезло. C Parrot всё оказалось намного проще,и установка прошла гладко и без дополнительных зависимостей. Покажу как установился у меня на Parrot.

Установка для Parrot:

Код:

# git clone https://github.com/Anon6372098/FazScan.git

# cd FazScan/

# chmod +x installpm.sh

# ./installpm.sh

# chmod +x fazscan.pl

# perl fazscan.pl -это команда запускаЕсли проблемы возникнут при установке,то рекомендуется выполнить следующие команды:

Код:

# apt-get update

# apt-get install perl

# apt-get install clang

# apt-get install gcc

# apt-get install make

# cpan

# apt-get install liblwp-protocol-https-perl

# apt-get install git

# cd FazScan

# sh installpms.sh

# cpan install -fi...🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 524 (пользователей: 12, гостей: 2 512)