Прежде всего, пару предварительных замечаний. На

codeby.net публикуется довольно много информации об уязвимостях, разного рода сканерах этих уязвимостей, хакерских программах и т. д. Мы, авторы

codeby.net, искренне надеемся, что вы используете эти знание во благо: для укрепления защиты сайтов и серверов, для выявления потенциальных проблем и их устранения. В любом случае, мы стараемся уравновесить общую тематику сайта: в обилии публикуются инструкции по правильной настройке и защите серверов, по защите веб-приложений.

Так и эта статья — информация из неё может быть использована как во благо (для выявления уязвимостей и устранения их, так и во зло). Очень надеемся, что вы находитесь именно на светлой стороне.

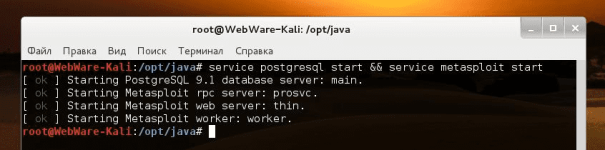

Работа этих программ рассмотрена в Kali Linux, поэтому, возможно, вас заинтересует статья по установке...