Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Урок Python #3 - функции, работа с файлами

Ноя 29

- 7 495

- 2

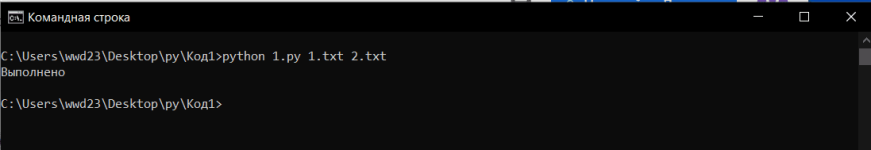

Доброго времени суток, уважаемые форумчане! Мы продолжаем наши уроки по языку Python. Сегодня мы рассмотрим функции и работу с текстовыми файлами.

В квадратных скобках буду...

Работа с файлами

Язык программирования Python позволяет выполнять операции с текстовыми файлами, давайте рассмотрим это чуть подробнее:

read- считывает содержимое файла. (результат можно присвоить в качестве значения переменной);close- Закрывает и сохраняет файл;truncate- очищает файл (будьте осторожны, чтобы не стереть важные данные);readline- считывает только одну строку из текстового файла;write(stuff)- записывает данные в файл;seek(0)- перемещает указатель текущей позиции чтения/записи в начало файла.

В квадратных скобках буду...

Асинхронный listener и реализация отслеживания без использования GPS — Подготовка

Ноя 28

- 6 749

- 3

Здравствуй, codeby! У меня в планах создать асинхронный listener который может работать одновременно c любым количеством соединений, и добавить фитчу, которая позволит узнать точное местоположение(вплоть до дома) жертвы. Для работы этой фитчи, потребуется только интернет соединение, GPS не нужен. Я постараюсь уложится в две статьи. Сегодня мы сделаем каркас для listener.

Предупреждение:

Софт который мы напишем будут не идеален, конечно я могу попробовать сделать его как можно лучше, но это займёт много времени и кода. При желании, вы легко сможете сами расширить функционал кода данного мной. И этот туториал рассчитан на тех, кто знает что такое сокеты и как они работают в python. Если вы в первый раз сталкиваетесь с ними, ссылка ниже - для вас.О сокетах в python:

Немного о select

select - функция, которая нужна для мониторинга...Kivy — Введение

Ноя 28

- 10 378

- 7

Всем привет, решил сделать серию статей про Kivy и KivyMD. Я не UI разработчик, я просто умею делать приложения с помощью kivy.

Не надо ожидать того, что после этих статей вы сходу сделаете UI круче чем у google, vk и других приложений-гигантов.

Но одно я пообещать точно могу, приложения будут .

.

Начнём!

KivyMD - набор виджетов в стиле Google Material Design для kivy

UI - пользовательский интерфейс

Ссылка на туториал от kivy для windows(прочитайте если есть проблемы с установкой или если хотите узнать большее)

Сначала установим зависимости:

Не надо ожидать того, что после этих статей вы сходу сделаете UI круче чем у google, vk и других приложений-гигантов.

Но одно я пообещать точно могу, приложения будут

Начнём!

Коротко о каждом

Kivy - python фреймворк который позволяет создавать кроссплатформенные приложения.KivyMD - набор виджетов в стиле Google Material Design для kivy

Чтобы не оставалось вопросов

Виджет - это небольшой вспомогательный элемент/компонент приложения(например кнопка), которое выполняет определенную функциюUI - пользовательский интерфейс

Установка kivy

Windows:Ссылка на туториал от kivy для windows(прочитайте если есть проблемы с установкой или если хотите узнать большее)

Сначала установим зависимости:

Код:

python -m pip install docutils pygments pypiwin32...С днём рождения, Lotus!

Ноя 28

- 5 659

- 3

С днём Рождения 🎁 Notes/Domino. Тебе в всего 31, прекрасный возраст! Мы тебя любим!

Статья Особенности работы программ с iOS 12.4.9

Ноя 28

- 5 668

- 1

Попал мне в руки iPhone 6 А1549 с iOS 12.4.9, проблем с checkra1n для получения jailbreak не возникает, но как всегда есть но, вот эти версии трехзначные с мелкими исправлениями безопасности типа Пример - 12.4.5 … 12.4.9 несут в себе всякие не понятные моменты с которыми не весь софт или устройства хотят работать.

Как проявляется не хотение и не понимание некоторого ПО к таким версиям.

Первое с чем я столкнулся UFED Touch2 не отработал эту модель, жаль но факт, дальше интереснее.

iOS-Toolkit-6.52-Win снял как положенно физику и Keychain и Phone Breaker замечательно расшифровал пароли

Так же без вопросов и нареканий сработал и Phone Viewer

Хоть UFED Touch2 не отработал за то софт Cellebrite Physical Analyzer справился с образом сделанным Elcomsoft справился просто на Ура

Magnet AXIOM к сожалению себя не проявил, но зато он умеет восстанавливать удаленные из системы windows логи (event logs)

...

...

Как проявляется не хотение и не понимание некоторого ПО к таким версиям.

Первое с чем я столкнулся UFED Touch2 не отработал эту модель, жаль но факт, дальше интереснее.

iOS-Toolkit-6.52-Win снял как положенно физику и Keychain и Phone Breaker замечательно расшифровал пароли

Так же без вопросов и нареканий сработал и Phone Viewer

Хоть UFED Touch2 не отработал за то софт Cellebrite Physical Analyzer справился с образом сделанным Elcomsoft справился просто на Ура

Magnet AXIOM к сожалению себя не проявил, но зато он умеет восстанавливать удаленные из системы windows логи (event logs)

RustScan: Быстрый и эффективный сканер портов для анализа сети

Ноя 27

- 11 039

- 14

RustScan - это современный взгляд на сканер портов. Изящный и быстрый.

Не говоря уже о том, что RustScan использует Adaptive Learning, чтобы совершенствоваться по мере использования.

RustScan имеет новый движок для скриптов, который позволяет любому писать скрипты на большинстве языков. Поддерживаются Python, Lua, Shell.

Хотите взять найденные порты и передать их в Nmap для дальнейшего анализа? Это возможно. Хотите запустить smb-enum, если SMB обнаружен открытым? Это тоже возможно.

Не говоря уже о том, что RustScan использует Adaptive Learning, чтобы совершенствоваться по мере использования.

Особенности

- Сканирует все 65k портов за 3 секунды.

- Полная поддержка скриптов.

- Адаптивное обучение. Чем больше вы его используете, тем лучше RustScan становится. (Здесь нет раздутого машинного обучения, только базовая математика.)

- IPv6, CIDR, ввод через файлы.

- Автоматически направляет порты в Nmap.

Расширяемый

RustScan передает результаты в костомные скрипты Python.RustScan имеет новый движок для скриптов, который позволяет любому писать скрипты на большинстве языков. Поддерживаются Python, Lua, Shell.

Хотите взять найденные порты и передать их в Nmap для дальнейшего анализа? Это возможно. Хотите запустить smb-enum, если SMB обнаружен открытым? Это тоже возможно.

Адаптивный

RustScan автоматически настраивается в соответствии с ОС...Статья ASM – ода о клавиатуре

Ноя 23

- 9 116

- 5

Если компьютер не "вещь в себе", в нём должна быть заложена система взаимодействия с пользователем. Во всех активных микро/процессорных устройствах, для ввода информации предусмотрена клавиатура, которая представляет собой вполне самостоятельный мини/компьютер со-своим встроенным процессором. В данной статье рассматривается как внутреннее устройство этого интересного девайса, так и поддержка его на уровне BIOS и операционной системы Win. Кроме того уделяется внимание системной "очереди сообщений" – основного механизма взаимодействия с окнами.

Оглавление:

1. Введение;

2. Устройство клавиатуры

5. Заключение.

------------------------------------------------------

1. Введение

Не секрет, что основными устройствами ввода информации в...

Оглавление:

1. Введение;

2. Устройство клавиатуры

• задачи встроенного контролёра i8049;

• контролёр интерфейса на мат.плате i8242;

3. Системная поддержка;• стек драйверов клавиатуры;

• очередь сообщений клавиатуры;

4. Практика;5. Заключение.

------------------------------------------------------

1. Введение

Не секрет, что основными устройствами ввода информации в...

Решено Ищем авторов для блога Codeby Security School

Ноя 23

- 2 902

- 0

Принимаем заявки от людей без опытов написания текстов, гораздо важнее, чтобы Вы хорошо разбирались в теме ИБ.Приглашаем людей, которые разбираются в информационной безопасности и смогут писать статьи на эту тему. Нам интересны материалы об обучении в сфере ИБ, личному опыту в получении знаний и обучению людей ИБ.

С Вами буду работать я, редактор, помогу в написании материалов и подскажу по требованиям к статьям. Пишем на блог school.codeby.net

Вакансия на фрилансе: Написание статей по тематике ИБ для блога школы - по договоренности

Просьба заполнить анкету, чтобы претендовать на место: Автор блога школы Кодебай (https://school.codeby.net/)

Основные моменты:

- Тематика статей: опыт обучения в целом или опыт обучения в school.codeby.net. Любые статьи...

Статья Новостной дайджест по ИБ/IT за 16.11 - 23.11

Ноя 23

- 4 068

- 1

Здравия всем, дамы и господа! Ещё одна неделя жизни позади, а это значит, пора подвести ITог.

Вряд ли я кого-нибудь удивлю, но в мире технологий были события, много событий! Интересных! Удивительно, не прав..Кхм. Извините, начинаем.

Mudge, или в нашей локализации – “Мадж”. Это уважаемый, весьма уважаемый человек в сфере ИнфоБеза, а точнее с обратной её стороны, он – хакер. В миру – Пейтер Затко, для сети – Мадж. @Strife не так давно сделал разбор его истории и “карьеры”. Он заимел свою популярность работая с групировкой L0pht, но кроме этого был одним из основных членов Культа Мёртвой Коровы (Cult of the Dead Cow). Нет, он не сатанист, хотя я не проверял, всё может быть. Как ещё он мог стать таким уважаемым хакером, точно душу продал. Чернокнижник. Извините, меня опять что-то занесло. Так вот, теперь он глава службы безопасности Twitter. Всегда знал, что это соц.сеть для сатанис.. Кхм. Какая дыра вместо безопасности у Twitter мы все знаем. А если вдруг нет, то не так давно – летом этого года группа юных социальных...

Вряд ли я кого-нибудь удивлю, но в мире технологий были события, много событий! Интересных! Удивительно, не прав..Кхм. Извините, начинаем.

Укротители хакеров

Mudge, или в нашей локализации – “Мадж”. Это уважаемый, весьма уважаемый человек в сфере ИнфоБеза, а точнее с обратной её стороны, он – хакер. В миру – Пейтер Затко, для сети – Мадж. @Strife не так давно сделал разбор его истории и “карьеры”. Он заимел свою популярность работая с групировкой L0pht, но кроме этого был одним из основных членов Культа Мёртвой Коровы (Cult of the Dead Cow). Нет, он не сатанист, хотя я не проверял, всё может быть. Как ещё он мог стать таким уважаемым хакером, точно душу продал. Чернокнижник. Извините, меня опять что-то занесло. Так вот, теперь он глава службы безопасности Twitter. Всегда знал, что это соц.сеть для сатанис.. Кхм. Какая дыра вместо безопасности у Twitter мы все знаем. А если вдруг нет, то не так давно – летом этого года группа юных социальных...🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →