Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Soft Snoop Project инструмент разведки на основе открытых данных (OSINT world)

Ноя 07

- 35 463

- 57

Snoop Project один из самых перспективных OSINT-инструментов по поиску никнеймов.

Snoop — это исследовательская работа (собственная база данных/закрытые багбаунти)

в области поиска и обработки публичных данных в сети интернет.

По части специализированного поиска Snoop способен конкурировать с традиционными поисковыми системами.

Сравнение индексаций БД-никнеймов подобных инструментов:

Платформы:

| Платформа | Поддержка |

|---|---|

| GNU/Linux | |

| Windows 7/10 (32/64) | |

| Android (Termux) | |

| macOS | |

| IOS | |

| WSL |

Snoop Local database

Статья Путь к OSCP: Мой опыт и ключевые уроки в мире пентестинга

Окт 30

- 13 814

- 13

Всем привет!

Наконец-то нашёл время и структурировал свои мысли по подготовке и сдаче экзамена на сертификацию OSCP.

Информации в интернете о курсе «Penetration Testing with Kali Linux» (PWK) и экзамене «Offensive Security Certified Professional» (OSCP) довольно много, но ещё одна статья, я думаю, никому не повредит.

Ссылки на похожие статьи с форума прилагаю:

Опишу свой опыт перед началом подготовки к сдаче экзамена. Проработал 5 лет в компаниях, занимающихся интеграцией различных систем безопасности. Большую часть времени работал в отделе сопровождения, за это...

Наконец-то нашёл время и структурировал свои мысли по подготовке и сдаче экзамена на сертификацию OSCP.

Информации в интернете о курсе «Penetration Testing with Kali Linux» (PWK) и экзамене «Offensive Security Certified Professional» (OSCP) довольно много, но ещё одна статья, я думаю, никому не повредит.

Ссылки на похожие статьи с форума прилагаю:

- 31 день опыта OSCP [Перевод]

- Дорога к OSCP - утилиты и ссылки

- Дорога к OSCP или мотивация к Try Harder!

- Как я сдавал OSCP?!

Опишу свой опыт перед началом подготовки к сдаче экзамена. Проработал 5 лет в компаниях, занимающихся интеграцией различных систем безопасности. Большую часть времени работал в отделе сопровождения, за это...

Статья ASM – Брут и шифрование Цезарем

Окт 29

- 8 645

- 2

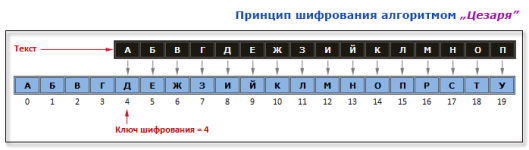

Среди огромного кол-ва алгоритмов шифрования имеется и шифр "Цезаря", который по-сути и открыл эпоху крипта в целом (Рим, 50-ые годы до нашей эры). Не нужно искать в нём скрытый смысл – его там попросту нет, а скрытие текста от посторонних глаз осуществляется обычной заменой одного символа, другим. Такие алго называют ещё "шифр с подстановкой". Ключ представляет собой обычное число, кредитный портфель которого ограничен диапазоном алфавита текущей кодировки текста (для кириллицы это Win-1251, с макс.ключом =32). Например если ключ равен единице, то на место символа "А" подставляется следующий "Б" и т.д. На рисунке ниже представлена общая схема, где в качестве ключа я выбрал значение(4):

Здесь видно, что алгоритм примитивен как амёба и в наше время источает уже запах давно непроветриваемых помещений. Однако в начальных учебных заведениях этот "труп" по-прежнему ворошат, делая ставку именно на простоту его реализации. Нужно отметить, что на основе алгоритма "Цезаря" 15-столетий спустя был придуман шифр "Виженера", роль ключа в котором играет не обычное число, а уже осмысленное слово типа "Привет" (или вообще целое...

Здесь видно, что алгоритм примитивен как амёба и в наше время источает уже запах давно непроветриваемых помещений. Однако в начальных учебных заведениях этот "труп" по-прежнему ворошат, делая ставку именно на простоту его реализации. Нужно отметить, что на основе алгоритма "Цезаря" 15-столетий спустя был придуман шифр "Виженера", роль ключа в котором играет не обычное число, а уже осмысленное слово типа "Привет" (или вообще целое...

Статья ASM – техники из старого сундука

Окт 27

- 10 972

- 8

Есть поговорка: "Программистами не рождаются – ими умирают". Исходя из этой парадигмы можно сделать вывод, что за долгий свой/программерский путь, у каждого из нас снежным комом накапливаются различные техники и алгоритмы, поделиться с общественностью которыми было-бы не грех. К примеру на этапе моего начинания, мир процессора для меня был так юн, что некоторые вещи не приобрели ещё свои имена и приходилось указывать на них пальцем. Позже, все просветления было решено записывать в блокнот, который постепенно разбух до увесистого романа. Фильтр элементарных заметок сделал своё дело и на данный момент в этом блокноте осталось ~1000 строк, которые я и решил сбросить сюда с краткими комментариями. Надеюсь у топика найдутся свои "евангелисты" и кто-нибудь почерпнёт с него что-то полезное.

-------------------------------------------

1. Логические операции на уровне битов

Загибание пальцев начну с логики и перечислю лишь наиболее достойные на мой взгляд моменты, т.к. охватить всё направление не представляется возможным. Нужно отметить, что на логические инструкции процессор тратит наименьшее кол-во своих...

-------------------------------------------

1. Логические операции на уровне битов

Загибание пальцев начну с логики и перечислю лишь наиболее достойные на мой взгляд моменты, т.к. охватить всё направление не представляется возможным. Нужно отметить, что на логические инструкции процессор тратит наименьшее кол-во своих...

Статья ASM — Как уйти из под отладки

Окт 21

- 8 568

- 5

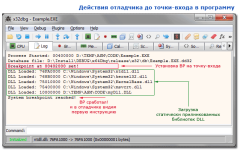

Тема противодействия отладке давно заезжена, и в сети можно встретить огромное кол-во классических (миссионерских) вариантов, от обычной проверки флагов функцией IsDebuggerPresent(), до более изощрённых финтов, типа срыв-стека приложения, или расширения его секций. Но разрабы таких инструментов как: Ghidra, x64Dbg, OllyDbg, IDA, Immunity и других, тоже почитывают те-же материалы, что и мы с вами. Движимые инстинктом выживания и удержанием своих позиций на рынке, они стараются учитывать эти нюансы в своих продуктах, в результате чего добрый десяток известных алгоритмов анти-дебага палится ещё на взлёте, различными их плагинами.

Однако в работе отладчиков есть и механизмы, от которых разрабы не могут избавиться в принципе, т.к. они являются фундаментальными для данного рода программ – это точки-останова, или Breakpoint (кому как нравится). По сей день, ни один из отладчиков так и не научился противостоять сносу бряков, на что мы и сделаем ставку в этой статье. Общая идея такова, что если правильно выбрать "время и место", то факт восстановления ВР в прежнее состояние, позволит нашей программе выйти из-под контроля отладки, выполнив свой код на одном...

Однако в работе отладчиков есть и механизмы, от которых разрабы не могут избавиться в принципе, т.к. они являются фундаментальными для данного рода программ – это точки-останова, или Breakpoint (кому как нравится). По сей день, ни один из отладчиков так и не научился противостоять сносу бряков, на что мы и сделаем ставку в этой статье. Общая идея такова, что если правильно выбрать "время и место", то факт восстановления ВР в прежнее состояние, позволит нашей программе выйти из-под контроля отладки, выполнив свой код на одном...

Статья Nmap для начинающих: Методы сканирования и использование скриптов для анализа сети

Окт 20

- 15 721

- 11

Осваиваем Nmap: Базовые принципы сетевого сканирования без лишних кнопок

Hello friend, прежде всего тебе стоит забыть о такой "ерунде", как графический интерфейс. Его не будет даже в этой статье, привыкай, друг. В этом руководстве по Nmap ты научишься сканировать сети на доступном языке.Зачем нужен Nmap: Поиск уязвимостей и анализ инфраструктуры

Для чего вообще это нужно? Сканирование сети с помощью Nmap прежде всего необходимо для выявления потенциальных уязвимостей сервера, на котором расположен сайт. Мы можем найти открытые порты, определить программное обеспечение, которое стоит за этими портами, а также получить почти полную информацию об аппаратной части. Зная это, мы можем попробовать найти эксплойт или CVE, с помощью которых провести дальнейший анализ безопасности. В общем, Nmap — крайне полезная штука для аудита сети.Подготовка к сканированию: Важность VPN для конфиденциальности

Прежде чем сканировать сеть, в первую очередь нам...Статья Шлем важные Exception себе в Telegram

Окт 20

- 5 570

- 0

Всем привет. Пишу код в свободное время, для меня python - это хобби.

Прошу дать обратную связь с высоты своего опыта, если я допустил какие-то грубые ошибки.

Сервис получился простой, но эффективный. Реализовал все за пару часов, а работает без сбоев уже год. То есть, реализовал и забыл.

Итак, написал я одну программу, потом еще один скрипт, потом объединил их в проект, а потом еще один скрипт и так далее.

В какой-то момент возникла проблема: постоянно в фоне в разных виртуальных окружениях эти скрипты падают, вылетают какие-то непредусмотренные Exceptions и я не всегда узнаю об этом моментально. Тем временем проходит время, а нужный сборщик данных молча сидит и нифига не собирает уже пару дней. Но я бы хотел получать важные уведомления от моих проектов моментально.

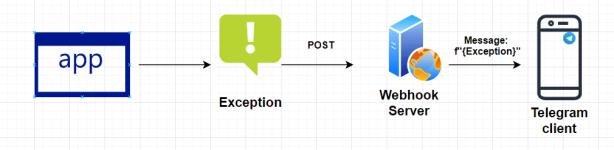

Схема для решения нарисовалась вот такая:

Таким образом нам понадобится поднять специальный Webhook сервер, в который мы будем кидать POST запросом с заранее продуманным содержимым, чтоб это сразу транслировалось в личку в телеграм.

Реализуем Webhook server

Реализаций вебсервера вокруг очень много, я выбирал framework под свои цели:

- Поднять как daemon на своем VPS

- Простой в конфиге

-...

Прошу дать обратную связь с высоты своего опыта, если я допустил какие-то грубые ошибки.

Сервис получился простой, но эффективный. Реализовал все за пару часов, а работает без сбоев уже год. То есть, реализовал и забыл.

Итак, написал я одну программу, потом еще один скрипт, потом объединил их в проект, а потом еще один скрипт и так далее.

В какой-то момент возникла проблема: постоянно в фоне в разных виртуальных окружениях эти скрипты падают, вылетают какие-то непредусмотренные Exceptions и я не всегда узнаю об этом моментально. Тем временем проходит время, а нужный сборщик данных молча сидит и нифига не собирает уже пару дней. Но я бы хотел получать важные уведомления от моих проектов моментально.

Схема для решения нарисовалась вот такая:

Таким образом нам понадобится поднять специальный Webhook сервер, в который мы будем кидать POST запросом с заранее продуманным содержимым, чтоб это сразу транслировалось в личку в телеграм.

Реализуем Webhook server

Реализаций вебсервера вокруг очень много, я выбирал framework под свои цели:

- Поднять как daemon на своем VPS

- Простой в конфиге

-...

Статья Три правила, которых требуется придерживаться при удаленной работе

Окт 19

- 8 031

- 5

При первом переходе к работе из дома многие компании внесли огромные коррективы в этот способ организации процесса. IT-отделы по всему миру творили чудеса, обеспечивая персоналу доступ ко всему, что им нужно, где бы они ни находились, для поддержания бизнеса в рабочем состоянии. Но, как вам скажет любой айтишник: битва еще не окончена. Одно дело - все наладить, а другое - поддерживать его в рабочем состоянии.

Одной из основных проблем для ИТ-команд было то, что не только их пользователи, но и они сами из-за того, что изоляция длится уже несколько месяцев, находятся далеко от физического оборудования, на котором работает компания. Некоторые организации послабили меры карантина и теперь могут позволить сотрудникам трудиться в офисах, однако много и тех, кто поддерживает удаленный режим работы. Тут главная задача ИТ-команд гарантировать, что все будет работать должным образом, пока им не дадут зеленый свет, чтобы вернуться на рабочее место. Как они могут эффективно предупредить атаки, если большинство персонала на удаленке не знакомы с основными правилами...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →