Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Godofwar Генерирование shell

Май 16

- 4 469

- 3

Добрый день,Уважаемые Друзья и Форумчане.

Много чего тестировал в свободное время,что-то получилось,что-то нет. Остановиться решил на софте,который генерирует файлы с полезной нагрузкой. Инструмент называется Godofwar. Создал его пентестер KING SABRI. Известен он тем,что работал над Tamper-API для Sqlmap. Сам инструмент написан на ruby, а генерация вредоносных reverse shell и bind shell происходит на Java.

Собственно, этим он и интересен.

Установка:

Опцией -l можно посмотреть список возможных payloads. Добавлена командная оболочка cmd и payload filebrowser. Есть здесь же,краткое описание и рекомендации как использовать сгенерированные нагрузки. Все они в итоге позволяют получить сессию.

Пример процесса создания вредоносного файла reverse shell. IP атакующей машины заретуширован.

На выходе мы получаем готовый zip.war архив с двумя директориями,в которых содержатся файлы .jsp и xml. Расширение war можно смело...

Много чего тестировал в свободное время,что-то получилось,что-то нет. Остановиться решил на софте,который генерирует файлы с полезной нагрузкой. Инструмент называется Godofwar. Создал его пентестер KING SABRI. Известен он тем,что работал над Tamper-API для Sqlmap. Сам инструмент написан на ruby, а генерация вредоносных reverse shell и bind shell происходит на Java.

Собственно, этим он и интересен.

Установка:

Код:

# git clone https://github.com/KINGSABRI/godofwar.git

# cd godofwar

# gem install godofwar

# godofwar --helpПример процесса создания вредоносного файла reverse shell. IP атакующей машины заретуширован.

На выходе мы получаем готовый zip.war архив с двумя директориями,в которых содержатся файлы .jsp и xml. Расширение war можно смело...

Статья AccessData FTK Imager против Arsenal Image Mounter

Май 15

- 9 450

- 5

При работе с образами всегда нужен максимально хороший (приближенный к работе самого оригинала) способ монтирования криминалистического образа - полностью бесшовный.

Сравним FTK Imager (бесплатен, многофункционален) с Arsenal Image (только монтирование образа).

Вот что...

Сравним FTK Imager (бесплатен, многофункционален) с Arsenal Image (только монтирование образа).

- Иногда нужно Виртуализировать криминалистический образ в Windows тем самым запустив систему из криминалистического образа (статья с примером как это работает и в ней не случайно используется Arsenal Image Mounter надёжно и 100% работоспособно);

- В примере участвует образ в котором 4ре раздела и один из них зашифрован Bitlocker (пароль у нас есть - вот пример каким ПО можно попытаться и его пройти Elcomsoft Forensic Disk Decryptor + Elcomsoft Distributed Password Recovery на примере BitLocker ).

Вот что...

Статья Социальная инженерия в примерах

Май 14

- 10 909

- 17

Социальная инженерия - это своеобразное искусство. И овладевание им означает профит для злоумышленника и потерю денег, личной информации, и много чего ещё для жертвы социального инженера.

Обычно, соц инженерия используется вместе с техническими средствами. Однако, как доказал Кевин Митник, это не всегда так. Кто не слышал про Кевина Митника, тот, видимо, живёт на луне, и для того я объясню. Кевин Дэвид Митник — знаковая фигура в сфере информационной безопасности. Консультант по компьютерной безопасности, писатель, бывший компьютерный хакер. В конце XX века был признан виновным в различных компьютерных и коммуникационных преступлениях. В 12 лет Кевин от одноклассника узнал множество способов мошенничества с телефоном, в частности, о том, что, действуя от имени другого человека, можно выпытать нужную информацию. Кевин научился перенаправлять сигнал домашнего телефона на таксофон, веселясь от того, что владельцев домашних телефонов перед разговором просили опустить 10 центов. Он совершал огромное количество взломов просто по телефону. Разумеется, одним телефоном он не ограничивался, в 17 лет он совершил свой первый взлом, он взломал школьную локальную сеть, но эта статья...

Обычно, соц инженерия используется вместе с техническими средствами. Однако, как доказал Кевин Митник, это не всегда так. Кто не слышал про Кевина Митника, тот, видимо, живёт на луне, и для того я объясню. Кевин Дэвид Митник — знаковая фигура в сфере информационной безопасности. Консультант по компьютерной безопасности, писатель, бывший компьютерный хакер. В конце XX века был признан виновным в различных компьютерных и коммуникационных преступлениях. В 12 лет Кевин от одноклассника узнал множество способов мошенничества с телефоном, в частности, о том, что, действуя от имени другого человека, можно выпытать нужную информацию. Кевин научился перенаправлять сигнал домашнего телефона на таксофон, веселясь от того, что владельцев домашних телефонов перед разговором просили опустить 10 центов. Он совершал огромное количество взломов просто по телефону. Разумеется, одним телефоном он не ограничивался, в 17 лет он совершил свой первый взлом, он взломал школьную локальную сеть, но эта статья...

Введение в основные принципы логического программирования [часть 1]

Май 13

- 12 276

- 0

Всем привет!

Команда форума подготовила для вас перевод одной очень интересной статьи -> Источник. Приятного чтения!

Логи́ческое программи́рование — парадигма программирования, основанная на автоматическом доказательстве теорем, а также раздел дискретной математики, изучающий принципы логического вывода информации на основе заданных фактов и правил вывода.(c)Wikipedia

Прежде чем мы поговорим о том, что это такое, и как это относится к искусственному интеллекту, давайте немного поговорим о парадигмах программирования.

Отступление от 5h3ll:

Парадигма программирования, определяет то, как вы будете подходить к решению проблемы. Тут не существует плохой, правильной или не правильной парадигмы, проще всего подобные абстракции, объясняются на примерах из реальной жизни.

Например есть Коля и Петя. Коля строит небольшие сараи на участках, и ход его работ прост, прямолинеен и понятен. Он просто выполняет определенное действие в нужном ему порядке. По сути коля строит сарай...

Статья [6] Burp Suite: Spider - Сканирование сайта

Май 12

- 11 322

- 0

Приветствую всех гостей и постояльцев форума Codeby.net!

Продолжим знакомство с инструментом для проведения тестирования на проникновение, многим знакомым как – Burp Suite.

В этой части цикла, рассмотрим работу с Spider, в версии Burp Suite 2.0 Professional.

В этой версии, привычной для всех вкладки Spider нет, поэтому будем разбираться, как его использовать с учетом привнесённых разработчиками обновлений.

Предыдущие части цикла:

Продолжим знакомство с инструментом для проведения тестирования на проникновение, многим знакомым как – Burp Suite.

В этой части цикла, рассмотрим работу с Spider, в версии Burp Suite 2.0 Professional.

В этой версии, привычной для всех вкладки Spider нет, поэтому будем разбираться, как его использовать с учетом привнесённых разработчиками обновлений.

Предыдущие части цикла:

Статья [5] Burp Suite. Sniper, Intruder - Практика и закрепление

Май 12

- 7 193

- 1

Приветствую, Codeby.net!

Пришло время, опубликовать следующую часть цикла статей посвящённых Burp Suite.

Предыдущие материалы по этой теме:

В одной из предыдущих статей, я описывал метод атаки перебором, с помощью Intruder и типа атаки Sniper. Но в этой...

Пришло время, опубликовать следующую часть цикла статей посвящённых Burp Suite.

Предыдущие материалы по этой теме:

- [0] Burp Suite. Тестирование web-приложений на проникновение

- [1] Burp Suite. Знакомство с основным инструментарием

- [2] Burp Suite. Атаки с помощью Intruder

- [3] Burp Suite. Установление доверия по HTTPS

- [4] Burp Suite. Настройка параметров проекта

В одной из предыдущих статей, я описывал метод атаки перебором, с помощью Intruder и типа атаки Sniper. Но в этой...

Статья Bettercap 2: Анализ и Тестирование Сетевых Соединений в WiFi

Май 11

- 18 021

- 9

Содержание:

Продолжим цикл статей по "bettercap 2.*..." инструкция по проведению MITM атак в WiFi сетях. Использую bettercap 2.* и некоторые другие инструменты.

Все действия будут проводиться на борту ParrotOS. Parrot - практически тот же Kali, только немного радушнее, хотя в некоторых моментах он так же бесит. В качестве "тестовой лаборатории" задействованы личные тестовые машины и аппараты:

- Предисловие

- "Transparent proxy" (Прозрачный прокси) - пропускаем трафик внутри подсети WLAN/LAN через свою машину

- "Interception of authorization data" - перехват авторизационных данных

- "DNS Spoofing" - Или, "Отравление DNS"

- Proxy JS Injection (XSS)

- Заключение

Продолжим цикл статей по "bettercap 2.*..." инструкция по проведению MITM атак в WiFi сетях. Использую bettercap 2.* и некоторые другие инструменты.

Все действия будут проводиться на борту ParrotOS. Parrot - практически тот же Kali, только немного радушнее, хотя в некоторых моментах он так же бесит. В качестве "тестовой лаборатории" задействованы личные тестовые машины и аппараты:

- Ноутбук с установленным Parrot в среде виртуальной машины VMware

- ПК с установленной Windows 7. По моему мнению - это удачная ветка Windows, хотя могу ошибаться, но привык к ней больше, чем к Linux

- Смартфон Sony Xperia, OS Android 8.0

- Планшет Galaxy Tab, OS Android 8.1

- Собственная-личная WiFi сеть

Статья Криминалистическая экспертиза мобильных устройств - порядок проведения

Май 11

- 30 556

- 14

Содержание статьи:

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

- Представление объекта на экспертизу

- Идентификация объекта

- Подготовка к исследованию

- Изоляция объекта

- Извлечение данных

- Ручное извлечение данных

- Извлечение данных на логическом уровне

- Извлечение данных на физическом уровне

- Извлечение данных из интегральной схемы памяти или «Chip-off»

- Извлечение данных на микроуровне

- Верификация полученных результатов

- Составление заключения

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

Статья ProcDump encryption *.dmp с помощью Mimikatz

Май 10

- 6 608

- 0

Уже не впервой хакеры используют для разведки и сбора готовые программы как пример ProcDump.

Инструмент который будем использовать для раскрытия файла дампа - Mimikatz

У нас на форуме есть статья Ох уж этот Mimikatz

В нашем конкретном примере хакер использовал для сбора информации ProcDump и сделал дамп процеса lsass (сервис проверки подлинности локальной системы безопасности (англ. Local Security Authority Subsystem Service, LSASS) — часть операционной системы Windows, отвечающая за авторизацию локальных пользователей отдельного компьютера).

Начнем сразу с ошибки, если у Вас результат будет как на картинке ниже, то Вы просто не угадали с разрядностью Mimikatz (на PrtSc запущена версия х64)

Запускаем cmd или PowerShell заранее я скопировал в папку с Mimikatz файл "lsass.dmp" который был создам хакером с помощью ProcDump,

далее указаны команды:

Инструмент который будем использовать для раскрытия файла дампа - Mimikatz

У нас на форуме есть статья Ох уж этот Mimikatz

В нашем конкретном примере хакер использовал для сбора информации ProcDump и сделал дамп процеса lsass (сервис проверки подлинности локальной системы безопасности (англ. Local Security Authority Subsystem Service, LSASS) — часть операционной системы Windows, отвечающая за авторизацию локальных пользователей отдельного компьютера).

Начнем сразу с ошибки, если у Вас результат будет как на картинке ниже, то Вы просто не угадали с разрядностью Mimikatz (на PrtSc запущена версия х64)

Запускаем cmd или PowerShell заранее я скопировал в папку с Mimikatz файл "lsass.dmp" который был создам хакером с помощью ProcDump,

далее указаны команды:

Код:

.\mimikatz.exe

privilege::debug

sekurlsa::minidump lsass.dmp

sekurlsa::logonPasswords fullВведенные команды

Результат >> mimikatz # sekurlsa::logonPasswords...

Результат >> mimikatz # sekurlsa::logonPasswords...

Статья Аутентификация и авторизация в микросервисных приложениях [Часть 1]

Май 09

- 14 671

- 10

Доброго времени суток, codeby.

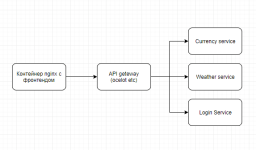

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй части, apigetway мы перепишем в рамках второй части.

Как говорилось ранее - читателю предлагается самостоятельно ознакомится в различии микросервисной и монолитной архитектур. В контексте безопасности...

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй части, apigetway мы перепишем в рамках второй части.

Как говорилось ранее - читателю предлагается самостоятельно ознакомится в различии микросервисной и монолитной архитектур. В контексте безопасности...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →