Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья [5] Burp Suite. Sniper, Intruder - Практика и закрепление

Май 12

- 7 205

- 1

Приветствую, Codeby.net!

Пришло время, опубликовать следующую часть цикла статей посвящённых Burp Suite.

Предыдущие материалы по этой теме:

В одной из предыдущих статей, я описывал метод атаки перебором, с помощью Intruder и типа атаки Sniper. Но в этой...

Пришло время, опубликовать следующую часть цикла статей посвящённых Burp Suite.

Предыдущие материалы по этой теме:

- [0] Burp Suite. Тестирование web-приложений на проникновение

- [1] Burp Suite. Знакомство с основным инструментарием

- [2] Burp Suite. Атаки с помощью Intruder

- [3] Burp Suite. Установление доверия по HTTPS

- [4] Burp Suite. Настройка параметров проекта

В одной из предыдущих статей, я описывал метод атаки перебором, с помощью Intruder и типа атаки Sniper. Но в этой...

Статья Bettercap 2: Анализ и Тестирование Сетевых Соединений в WiFi

Май 11

- 18 031

- 9

Содержание:

Продолжим цикл статей по "bettercap 2.*..." инструкция по проведению MITM атак в WiFi сетях. Использую bettercap 2.* и некоторые другие инструменты.

Все действия будут проводиться на борту ParrotOS. Parrot - практически тот же Kali, только немного радушнее, хотя в некоторых моментах он так же бесит. В качестве "тестовой лаборатории" задействованы личные тестовые машины и аппараты:

- Предисловие

- "Transparent proxy" (Прозрачный прокси) - пропускаем трафик внутри подсети WLAN/LAN через свою машину

- "Interception of authorization data" - перехват авторизационных данных

- "DNS Spoofing" - Или, "Отравление DNS"

- Proxy JS Injection (XSS)

- Заключение

Продолжим цикл статей по "bettercap 2.*..." инструкция по проведению MITM атак в WiFi сетях. Использую bettercap 2.* и некоторые другие инструменты.

Все действия будут проводиться на борту ParrotOS. Parrot - практически тот же Kali, только немного радушнее, хотя в некоторых моментах он так же бесит. В качестве "тестовой лаборатории" задействованы личные тестовые машины и аппараты:

- Ноутбук с установленным Parrot в среде виртуальной машины VMware

- ПК с установленной Windows 7. По моему мнению - это удачная ветка Windows, хотя могу ошибаться, но привык к ней больше, чем к Linux

- Смартфон Sony Xperia, OS Android 8.0

- Планшет Galaxy Tab, OS Android 8.1

- Собственная-личная WiFi сеть

Статья Криминалистическая экспертиза мобильных устройств - порядок проведения

Май 11

- 30 571

- 14

Содержание статьи:

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

- Представление объекта на экспертизу

- Идентификация объекта

- Подготовка к исследованию

- Изоляция объекта

- Извлечение данных

- Ручное извлечение данных

- Извлечение данных на логическом уровне

- Извлечение данных на физическом уровне

- Извлечение данных из интегральной схемы памяти или «Chip-off»

- Извлечение данных на микроуровне

- Верификация полученных результатов

- Составление заключения

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

Статья ProcDump encryption *.dmp с помощью Mimikatz

Май 10

- 6 619

- 0

Уже не впервой хакеры используют для разведки и сбора готовые программы как пример ProcDump.

Инструмент который будем использовать для раскрытия файла дампа - Mimikatz

У нас на форуме есть статья Ох уж этот Mimikatz

В нашем конкретном примере хакер использовал для сбора информации ProcDump и сделал дамп процеса lsass (сервис проверки подлинности локальной системы безопасности (англ. Local Security Authority Subsystem Service, LSASS) — часть операционной системы Windows, отвечающая за авторизацию локальных пользователей отдельного компьютера).

Начнем сразу с ошибки, если у Вас результат будет как на картинке ниже, то Вы просто не угадали с разрядностью Mimikatz (на PrtSc запущена версия х64)

Запускаем cmd или PowerShell заранее я скопировал в папку с Mimikatz файл "lsass.dmp" который был создам хакером с помощью ProcDump,

далее указаны команды:

Инструмент который будем использовать для раскрытия файла дампа - Mimikatz

У нас на форуме есть статья Ох уж этот Mimikatz

В нашем конкретном примере хакер использовал для сбора информации ProcDump и сделал дамп процеса lsass (сервис проверки подлинности локальной системы безопасности (англ. Local Security Authority Subsystem Service, LSASS) — часть операционной системы Windows, отвечающая за авторизацию локальных пользователей отдельного компьютера).

Начнем сразу с ошибки, если у Вас результат будет как на картинке ниже, то Вы просто не угадали с разрядностью Mimikatz (на PrtSc запущена версия х64)

Запускаем cmd или PowerShell заранее я скопировал в папку с Mimikatz файл "lsass.dmp" который был создам хакером с помощью ProcDump,

далее указаны команды:

Код:

.\mimikatz.exe

privilege::debug

sekurlsa::minidump lsass.dmp

sekurlsa::logonPasswords fullВведенные команды

Результат >> mimikatz # sekurlsa::logonPasswords...

Результат >> mimikatz # sekurlsa::logonPasswords...

Статья Аутентификация и авторизация в микросервисных приложениях [Часть 1]

Май 09

- 14 680

- 10

Доброго времени суток, codeby.

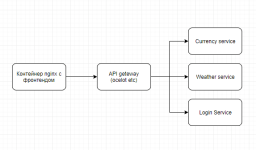

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй части, apigetway мы перепишем в рамках второй части.

Как говорилось ранее - читателю предлагается самостоятельно ознакомится в различии микросервисной и монолитной архитектур. В контексте безопасности...

Сегодня хочу рассказать об обеспечение безопасности микросервисного приложения. Тема довольно интересная и поистине творческая: существует довольно большое множество способов, которые меняются от системы к системе. В рамках двух статей я постараюсь дать хорошие теоретические знания вопроса и практическую реализацию одного из рецептов. Я решил разделить материал, так первая статья будет про теорию а вторая будет чисто практической. Статьи сосредоточены на механизме авторизации и аутентификации, поэтому читателю предлагается самостоятельное погружение в тему микросервисов и их архитектуры. Однако небольшие отступления, дабы читатель видел картину целиком, всё таки будут присутствовать.

В качестве приложения для примера - выбраны микросервисы, из моей статьи о docker. Читателю также предлагается ознакомиться с ними самостоятельно. Стоит сказать, что приложение было модифицировано. Фронтенд вынесен в контейнер с ngnix, о чём я также расскажу во второй части, apigetway мы перепишем в рамках второй части.

Как говорилось ранее - читателю предлагается самостоятельно ознакомится в различии микросервисной и монолитной архитектур. В контексте безопасности...

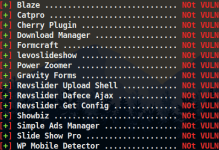

Статья Уязвимости WordPress и их эксплуатация для начинающего пентестера

Май 09

- 20 845

- 15

Перечисление, уязвимости и эксплуатация.

Для начала предлагаю вспомнить (или выучить) основы. Что из себя представляет процесс взлома сайта хакером? Как происходит разведка перед эксплуатацией?

Если переходить на примитивы, то веб-приложение работает на веб-сервере, а веб-сервер в свою очередь управляется операционной системой. То есть сразу перед аудитором безопасности открываются три вектора атаки - на машину, на веб-сервер(например, Apache2) и на веб-приложение.

Зная об этом, пентестер прорабатывает три направления атаки, поэтому он приступает к процессу, который называется "Enumerating" или русским языком "Перечисление".

Перечисление - это разведка, получение доступной информации о цели. Например версия OS, SSH, Apache или nginx, даст исследователю возможность перейти к следующему шагу - гуглению. Как бы смешно это не звучало, но чтобы получить информацию об уязвимостях того или иного программного обеспечения, нужно в поисковую строку ввести точную версию продукта и добавить ключевое слово, например - "vulns". С приходом опыта и понимания процесса, поисковую систему в арсенале заменяют специализированные интернет-ресурсы...

Статья Ускоряем VPN соединение

Май 08

- 12 732

- 4

Содержание статьи:

1. Введение

2. Медленная служба VPN

3. Оборудование

4. VPN протоколы

В настоящее время VPN широко используются по различного рода причинам, начиная от простой безопасности и конфиденциальности и вплоть до обхода сетевых ограничений.

Хотя использование VPN – это действительно здорово, иногда соединение может работать достаточно медленно, что особенно раздражает, если вы смотрите видео из онлайн-источников, таких как, например, Netflix или Kodi.

Если VPN работает медленно, большинство людей автоматически начинает обвинять провайдера, что не во всех случаях является верным, т.к. проблема может заключаться совсем в другом.

Такие вещи, как аппаратное обеспечение, интернет-провайдер и используемый протокол VPN, могут существенно повлиять на скорость VPN.

Если вы уже сталкивались или...

1. Введение

2. Медленная служба VPN

3. Оборудование

4. VPN протоколы

4.1 OpenVPN

4.2 PPTP

4.3 L2TP

4.4 IKEv2

5. Заключение 1. Введение

В настоящее время VPN широко используются по различного рода причинам, начиная от простой безопасности и конфиденциальности и вплоть до обхода сетевых ограничений.

Хотя использование VPN – это действительно здорово, иногда соединение может работать достаточно медленно, что особенно раздражает, если вы смотрите видео из онлайн-источников, таких как, например, Netflix или Kodi.

Если VPN работает медленно, большинство людей автоматически начинает обвинять провайдера, что не во всех случаях является верным, т.к. проблема может заключаться совсем в другом.

Такие вещи, как аппаратное обеспечение, интернет-провайдер и используемый протокол VPN, могут существенно повлиять на скорость VPN.

Если вы уже сталкивались или...

Статья Раскройте потенциал разведки: FinalRecon и ReconT для анализа кибербезопасности

Май 08

- 4 953

- 1

Приветствую Друзей и Уважаемых Форумчан.

Сегодня рассмотрим несколько инструментов для разведки.

Поскольку они немногим идентичны,не вижу смысла для каждого делать отдельный обзор.

В качестве цели побудет немного один и тот же ресурс.

Тестируемый ресурс в список неблагонадёжных попал скорее всего из-за ошибки одного из клиентов.

Что там произошло при взаиморасчётах - не моё дело, но признаков того, что он был создан с целью мошенничества, обнаружено не было.

Начнём с FinalRecon.

Инструмент был создан thewhiteh4t из Нью-Дели.

Установка:

Код:

# git clone https://github.com/thewhiteh4t/FinalRecon.git

# cd FinalRecon/

# pip3 install -r requirements.txt

# chmod +x finalrecon.py

# python3 finalrecon.py -h

Код:

# python3 finalrecon.py --sslinfo url_цели

# python3 finalrecon.py --whois url_цели

# python3 finalrecon.py --headers url_цели

# python3 finalrecon.py --crawl url_целиFinalRecon выводит данные о сертификате SSL и при применении...

Статья Установка OS Android на Raspberry Pi 3

Май 07

- 25 299

- 4

Содержание статьи:

1. Введение

2. Шаги для установки

3. Установка Terrarium TV

4. Заключение

Операционная система Android не спешит выходить на Raspberry Pi, хотя и использует процессор ARM.

Есть пакеты, которые безо всяких проблем могут быть установлены на Pi и позволить системе Android работать в полную силу.

Я перепробовал многие из этих пакетов в прошлом с переменным успехом.

Недавно я снова искал версию операционной системы Android для установки на Pi 3 и наткнулся на достаточно интересную сборку, скачанную с сайта konstakang.com.

Он запускает модифицированные версии установки LineageOS 14.1 (Android 7.1.2) для Raspberry Pi 3.

Он поставляется с базовым браузером, папкой с файлами и несколькими другими приложениями.

Play Store не установлен, что было достаточно хорошо для меня, так как я загружаю APK с таких сайтов, как Terrarium TV или Kodi.

После установки Android Build от Konstakang я скачал и установил Terrarium TV, и все это работало очень хорошо.

[ATTACH type="full"...

1. Введение

2. Шаги для установки

3. Установка Terrarium TV

4. Заключение

1. Введение

Операционная система Android не спешит выходить на Raspberry Pi, хотя и использует процессор ARM.

Есть пакеты, которые безо всяких проблем могут быть установлены на Pi и позволить системе Android работать в полную силу.

Я перепробовал многие из этих пакетов в прошлом с переменным успехом.

Недавно я снова искал версию операционной системы Android для установки на Pi 3 и наткнулся на достаточно интересную сборку, скачанную с сайта konstakang.com.

Он запускает модифицированные версии установки LineageOS 14.1 (Android 7.1.2) для Raspberry Pi 3.

Он поставляется с базовым браузером, папкой с файлами и несколькими другими приложениями.

Play Store не установлен, что было достаточно хорошо для меня, так как я загружаю APK с таких сайтов, как Terrarium TV или Kodi.

После установки Android Build от Konstakang я скачал и установил Terrarium TV, и все это работало очень хорошо.

[ATTACH type="full"...

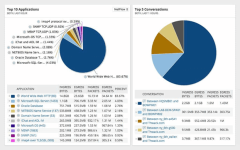

Статья Обзор анализатора трафика NetFlow SolarWinds [Часть 2]

Май 06

- 4 220

- 0

Real-Time NetFlow Analyzer (Анализатор NetFlow в режиме реального времени) (БЕСПЛАТНЫЙ ИНСТРУМЕНТ)

Если у вас небольшая сеть, и вы не чувствуете, что можете оправдать расходы, связанные с использованием первоклассного анализатора трафика NetFlow, вам следует рассмотреть бесплатный анализатор NetFlow в режиме реального времени (Real-time NetFlow Analyzer). Этот инструмент имеет приятный внешний вид, который ничем не уступает платному инструменту SolarWinds, однако он не обладает таким многообразием функций.

Это отличный средство для наблюдения за использованием пропускной способности, но вы должны знать обо всех утилитах, которые вы не сможете получить с этим инструментом, но получите с...

Если у вас небольшая сеть, и вы не чувствуете, что можете оправдать расходы, связанные с использованием первоклассного анализатора трафика NetFlow, вам следует рассмотреть бесплатный анализатор NetFlow в режиме реального времени (Real-time NetFlow Analyzer). Этот инструмент имеет приятный внешний вид, который ничем не уступает платному инструменту SolarWinds, однако он не обладает таким многообразием функций.

Это отличный средство для наблюдения за использованием пропускной способности, но вы должны знать обо всех утилитах, которые вы не сможете получить с этим инструментом, но получите с...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →