Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Конкурс Написание СМС трояна для Android [ 1 часть ]

Дек 24

- 6 640

- 7

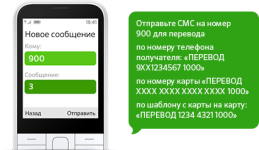

Приветствую! Планирую сделаю серию гайдов по написанию смс трояна на эту замечательную ось. Это будет вступительная часть, думаю, вы все поймете. Поехали!

Предисловие

Начиналось все с жажды наживы. Да и думаю у всех тех, кто читает эту статью есть это желание. Поэтому мы вы ее и читаете, давайте по честному. Я не скрываю, что хотел подзаработать данным способом, что является незаконным. Благо я уже нашел место в этом мире и занялся более выгодной и неприхотливой работой.

Я нигде не брал исходники, я хотел сделать свой проект на полностью чистой основе. Выкладываю я это лишь для того, чтобы обогатить свой и ваш опыт в данной сфере.

ПРИМЕНЕНИЕ ПОДОБНОГО ПО ОТНОШЕНИЮ К ЛЮДЯМ С ЦЕЛЬЮ ПОЙМАТЬ ЛЕГКОГО БАБЛА КАРАЕТСЯ ЗАКОНОМ!

1. Перейдите на сайт Download Android Studio and SDK tools | Android Developers и установите версию для вашего устройства.

2...

Предисловие

Я нигде не брал исходники, я хотел сделать свой проект на полностью чистой основе. Выкладываю я это лишь для того, чтобы обогатить свой и ваш опыт в данной сфере.

ПРИМЕНЕНИЕ ПОДОБНОГО ПО ОТНОШЕНИЮ К ЛЮДЯМ С ЦЕЛЬЮ ПОЙМАТЬ ЛЕГКОГО БАБЛА КАРАЕТСЯ ЗАКОНОМ!

Среда разработки

Среду разработки для андроид приложений выберем вполне обычную для таких случаев: Android Studio. Как же установить его и приступить к работе? Сейчас разберем.

1. Перейдите на сайт Download Android Studio and SDK tools | Android Developers и установите версию для вашего устройства.

2...

Статья [4 часть] Получение сообщений из базы данных Telegram, Viber и WhatsApp (доработка модуля работы с БД Viber)

Дек 22

- 20 878

- 29

Всем привет!

В предыдущих статьях был описан способ изъятий сообщений из БД Telegram, Viber и WhatsApp:

- [1 часть] Получение сообщений из базы данных Telegram

- [2 часть] Получение сообщений из базы данных Telegram и Viber

- [3 часть] Получение сообщений сообщений из базы данных Telegram, Viber и WhatsApp

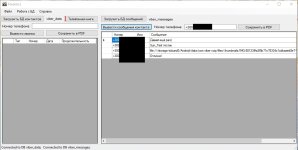

Был замечен некорректный вывод сообщений пользователей с работой БД Viber. Модуль доработал и модифицировал.

И так, работать с программой точно так же как и раньше.

Модификация заключается в том, что если с помощью Viber пользователь не пользовался звонками то раздел с звонками будет пустым и фильтровать данные по номеру мы не сможем. Для того чтобы избежать такой проблемы был внедрён модуль телефонная книга.

В предыдущих статьях был описан способ изъятий сообщений из БД Telegram, Viber и WhatsApp:

- [1 часть] Получение сообщений из базы данных Telegram

- [2 часть] Получение сообщений из базы данных Telegram и Viber

- [3 часть] Получение сообщений сообщений из базы данных Telegram, Viber и WhatsApp

Был замечен некорректный вывод сообщений пользователей с работой БД Viber. Модуль доработал и модифицировал.

И так, работать с программой точно так же как и раньше.

Модификация заключается в том, что если с помощью Viber пользователь не пользовался звонками то раздел с звонками будет пустым и фильтровать данные по номеру мы не сможем. Для того чтобы избежать такой проблемы был внедрён модуль телефонная книга.

[ATTACH type="full"...

Статья Анализ Wi-Fi трафика с Probequest: понимание и защита данных

Дек 22

- 21 905

- 21

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Введение.Начнем с того, что все устройства Wi-Fi(роутеры) посылают сигнальные пакеты(Beacon Frames), для того чтобы другие устройства знали о существование точки и подключались к этой сети. Забегая наперед скажу, что помимо проблем с конфиденциальностью, такие пакеты можно использовать для отслеживания устройств и проведения различных атак, такие как Злой двойник.

В этой статье я попытаюсь объяснить, как обнаружить устройства которые посылают такие пакеты и что вообще с ними можно делать.

Краткая теория

Здесь никак не обойтись без теории. Начнем с того, что все устройства занимаются...

Конкурс Будни ламера часть 4

Дек 20

- 5 977

- 4

"Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума! "

Запомни истину читатель - лишь кто в трудах, кто без зависти, злобы идет своим путем достигнет желаемого. Оковы бытия тянут к горизотну заката, желчь зависти растворяет энергетику, самобичевание пораждает гнев вышних сил, если ты к этому добавишь алкоголь, лень, жизнь трутня - ты пропал. Болото поглотит тебя, твоя жизнь станет подобно одноклеточному существу живущего на рефлексах, инстинктах. Научись освобождать свой разум, почувствую аромат жизни, который выражается не в новой порции пойла, куска мяса......стань благодарным за жизнь и сам все увидишь, научись ждать, отдавать, прощать. Это работает.

Все хотят денег, современные люди хотят киберденег, криптовалюта майнить...

Запомни истину читатель - лишь кто в трудах, кто без зависти, злобы идет своим путем достигнет желаемого. Оковы бытия тянут к горизотну заката, желчь зависти растворяет энергетику, самобичевание пораждает гнев вышних сил, если ты к этому добавишь алкоголь, лень, жизнь трутня - ты пропал. Болото поглотит тебя, твоя жизнь станет подобно одноклеточному существу живущего на рефлексах, инстинктах. Научись освобождать свой разум, почувствую аромат жизни, который выражается не в новой порции пойла, куска мяса......стань благодарным за жизнь и сам все увидишь, научись ждать, отдавать, прощать. Это работает.

Все хотят денег, современные люди хотят киберденег, криптовалюта майнить...

Статья Мобильная лаборатория на Android: инструменты для тестирования безопасности

Дек 20

- 21 947

- 27

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

В данной статье проведу апробацию > тридцати мировых hacktools, разработанные/портированные под Android. Некоторые инструменты являются PRO-tools, «некоторые игрушками», а какие-то требуют custom kernel. Большинство приложений запрашивают Root-права. Инструменты предлагаются конечному пользователю под различными кибер-лицензиями, это не может не радовать (в...

В одной жизни Вы - Томас Андерсон,

программист в одной крупной уважаемой компании.

У Вас есть медицинская страховка,

Вы платите налоги

и ещё - помогаете консьержке выносить мусор.

Другая Ваша жизнь - в компьютерах,

и тут Вы известны как хакер Нео»

...(фильм Матрица)

Внимание! Вся информация в данной статье предоставлена в ознакомительных целях. Статья не рекомендуется к чтению тем, кто не знаком с таким понятием, как «полный Root».

В данной статье проведу апробацию > тридцати мировых hacktools, разработанные/портированные под Android. Некоторые инструменты являются PRO-tools, «некоторые игрушками», а какие-то требуют custom kernel. Большинство приложений запрашивают Root-права. Инструменты предлагаются конечному пользователю под различными кибер-лицензиями, это не может не радовать (в...

CTF ch4inrulz: 1.0.1:CTF Прохождение

Дек 20

- 7 677

- 7

Привет Codeby, сегодня мы пройдем еще одно задачу CTF под названием ch4inrulz: 1.0.1 которую мы можем загрузить с Vulnhub.com и установить (ch4inrulz: 1.0.1 ~ VulnHub).

В описание сказано, что данная уязвимая машина была специально разработана для Top Jackan 2018 CTF. Ключевая особенность заключается в том, что данная машина была предназначена для имитации реальных атак.

Уровень средний.

Определение IP

Первая наша задача это узнать IP адрес машины. Сделать это можно хоть с помощью arp-scan хоть с netdiscover. Я загляну на аренду DHCP адресов в настройках своего роутера.

По старинке, как всегда, мы начинаем наш анализ со сканирования портов. Для этой цели используем nmap. Команда: nmap

Также для анализа я использую программу Acunetix web vulnerability scanner.

Это программа отлично подходит для наших целей - обнаружение уязвимых мест в машине. Она также умеет брутить директории. Обычно для этого используют утилиту dirsearch...

В описание сказано, что данная уязвимая машина была специально разработана для Top Jackan 2018 CTF. Ключевая особенность заключается в том, что данная машина была предназначена для имитации реальных атак.

Уровень средний.

Определение IP

Первая наша задача это узнать IP адрес машины. Сделать это можно хоть с помощью arp-scan хоть с netdiscover. Я загляну на аренду DHCP адресов в настройках своего роутера.

По старинке, как всегда, мы начинаем наш анализ со сканирования портов. Для этой цели используем nmap. Команда: nmap

-sV -p- 192.168.1.248. Результат сканирования:Также для анализа я использую программу Acunetix web vulnerability scanner.

Это программа отлично подходит для наших целей - обнаружение уязвимых мест в машине. Она также умеет брутить директории. Обычно для этого используют утилиту dirsearch...

Статья XXE-уязвимости: углубленное исследование и методы анализа

Дек 19

- 5 116

- 6

И снова здравствуйте, уважаемые жители мегаполиса. В прошлый раз мы остановились на том, что я вплотную подобрался к тому, чтобы начать читать интересующие меня логи, но вернемся немного назад. Как же я все-таки нашел то, что привело к компрометации этого сервера. Конечно же, RCE получить я не смог, все-таки для этого нужно, чтобы запущенное приложение работало под Java версии <1.7. У меня же версия была явно выше, в частности 1.8. Все дело в том, что в новых версиях Java был отключен сетевой протокол Gopher, с помощью которого можно было реализовать в том числе и RCE. Как, не знаете о таком? На тот момент я тоже не знал о нем. Но если есть желание и стремление окунуться в него с головой, то вперед навстречу знаниям Internet protocols Хотя можете себя не утруждать, он уже настолько непопулярен, что вряд ли вы когда-то о нем еще услышите, ну а если вдруг услышите, то напишите мне на абонентский ящик с темой “Я слышал”, и когда услышу сам, то обязательно вам отвечу.

Ну что ж, мы выяснили почему нам не светило получение удаленное выполнение кода.

Этого я еще не знал, я только сидел на рабочем месте и в...

Ну что ж, мы выяснили почему нам не светило получение удаленное выполнение кода.

Этого я еще не знал, я только сидел на рабочем месте и в...

Пишем графическую оболочку на Python - часть 2

Дек 19

- 10 402

- 5

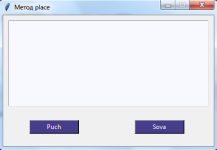

В первой части мы узнали как создавать основное графическое окно, и размещать в нём кнопки и текстовые метки с помощью метода pack. Но как можно заметить этот способ ориентации в окне по сторонам света очень негибкий. И сегодня мы рассмотрим другой метод, лишённый этого недостатка.

Напишем такой код:

Здесь мы использовали метод place() Как он работает? Берутся координаты по осям x и y. Для понимания - икс это слева по оси координат, а игрек сверху. Таким образом мы можем расположить любые элементы в окне очень точно. Отступ измеряется в пикселях.

Также в коде у нас присутствует класс[COLOR=rgb(251...

Напишем такой код:

Python:

from tkinter import *

root = Tk()

root.title("Метод place")

root.geometry("400x250")

root.resizable(width=False, height=False)

puch = Button(text="Puch", background="#483D8B", foreground="#fff", width=12).place(x=50, y=200)

sova = Button(text="Sova", background="#483D8B", foreground="#fff", width=12).place(x=250, y=200)

text = Text(width=47, height=10, bg="#F8F8FF", fg='black', wrap=WORD)

text.place(x=10, y=10)

root.mainloop()Здесь мы использовали метод place() Как он работает? Берутся координаты по осям x и y. Для понимания - икс это слева по оси координат, а игрек сверху. Таким образом мы можем расположить любые элементы в окне очень точно. Отступ измеряется в пикселях.

Также в коде у нас присутствует класс[COLOR=rgb(251...

Sova-online - альтернатива Lotus Notes

Дек 19

- 9 525

- 22

Приветствую, коллеги!

Я программирую на LN с 1997, для меня это среда родная.

Но мир меняется, правительство не дремлет, IBM отказалось, да и ценник кусается...

Короче, я пытаюсь сделать аналог LN на Python(сервер) и ReactJS(клиент).

Проект Sova-online . Лицензия MIT (все открыто, все бесплатно).

Я разместил на хабре статью Multi-page SPA на Питоне. Двусмысленное название, - это маркетинговый ход.

Multipage - не главное

Главное, это использование архитектуры LN в серверной части и попытка повторить лучшее из лотусового дизайна в браузере.

Питон - красивый язык и в нем все есть: smtp, imap4, ssl, http и много-много еще.

Классы Document, Database, DocumentCollection на Питоне можно сделать удобней, чем в lotusscript.

React - это мое. Стойкая ненависть к html и javascript у меня полностью исчезла после появления ES2015 и ReactJS

Я сделал лотусоориентированный транспайлер для прорисовки форм:

питоновский

Я программирую на LN с 1997, для меня это среда родная.

Но мир меняется, правительство не дремлет, IBM отказалось, да и ценник кусается...

Короче, я пытаюсь сделать аналог LN на Python(сервер) и ReactJS(клиент).

Проект Sova-online . Лицензия MIT (все открыто, все бесплатно).

Я разместил на хабре статью Multi-page SPA на Питоне. Двусмысленное название, - это маркетинговый ход.

Multipage - не главное

Главное, это использование архитектуры LN в серверной части и попытка повторить лучшее из лотусового дизайна в браузере.

Питон - красивый язык и в нем все есть: smtp, imap4, ssl, http и много-много еще.

Классы Document, Database, DocumentCollection на Питоне можно сделать удобней, чем в lotusscript.

Код:

d = db.getDocumentByUNID(unid)

d.number = doc.number or 'б/н'

d.save(True)Я сделал лотусоориентированный транспайлер для прорисовки форм:

питоновский

Код:

[ label('Комментарий'), {'field': ('notes', 'tx')}...Python - Dump VK (фото, документы, диалоги+вложения)

Дек 19

- 37 951

- 15

Dump VK

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Всем привет, в этой статье я вас научу делать дамп данных из вк, а вернее напишем инструмент на python для автоматизации данного процесса.

"Из коробки" доступен дамп:

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Всем привет, в этой статье я вас научу делать дамп данных из вк, а вернее напишем инструмент на python для автоматизации данного процесса.

"Из коробки" доступен дамп:

- Фото (из всех альбомов в том числе личных)

- Документы

- Диалоги

- сообщения {'from', 'text', 'date'}

- вложения (photo, docs, audio_message)

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →