Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Улучшение навыков документирования для профессионального OSINT

Ноя 17

- 7 914

- 4

"Статья для участия в конкурсе Тестирование Веб-Приложений на проникновение"

Доброго времени суток! Сегодня я бы хотел затронуть тему поиска и сбора информации, предоставить приложения для OSINT, предоставить лучшие приложения по указанной теме, для оптимизации поиска информации.

Доброго времени суток! Сегодня я бы хотел затронуть тему поиска и сбора информации, предоставить приложения для OSINT, предоставить лучшие приложения по указанной теме, для оптимизации поиска информации.

OSINT

Если не знаете что это - прошу ознакомиться. OSINT — очень мощная штука. Благодаря OSINT'у, можно взломать сайт без инъекций, фишинга, СИ и прочего.

Поиск данных, либо процесс OSINT, происходит таким образом:

1. Планирование.

2. Тщательный сбор любой информации.

3. Ее анализ, и отсечение всего ненужного.

4. Использование данных, для нахождения слабых звений.

Эта схему стоит запомнить, что бы не погрязнуть в одном из пунктов. Ведь иногда можно собирать информацию длительное время, а времени для ее эксплуатации и анализа так и не останется. Либо не знать, что делать с той или иной информацией.

Приблизительно 70% всего процесса занимает поиск в открытых источниках...

Статья Скачиваем Windows 10 без программ и торрентов

Ноя 16

- 7 572

- 16

Всем привет!

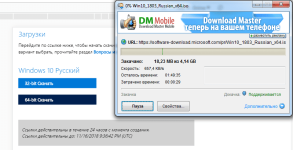

Сегодня я хочу поделиться одной фичей - как скачать Windows 10 без программ и торрентов, используя официальный сайт Мелкософта.

На официальной странице нет возможности скачать iso образ напрямую. Но есть одна хитрость -для яблочников не работает основной инструмент создания и записи образа Windows 10 – Media Creation Tools. Microsoft предоставляет альтернативную загрузку образа для них в виде скачивания полноценного образа .

Что нужно сделать:

1. Заходим на официальную страницу в браузере гугл хром (можно в другом, всё одинаково).

2. Нажимаем на клавиатуре F12 и попадаем в инструменты разработчика. Нажимаем на эмуляцию мобильных устройств. Тоже самое можно сделать используя горячие клавиши Ctrl + Shift + M

3. Обновляем страницу F5

4. Оп-па! Перед нами появилась новая возможность Подтверждаем выбор виндовс 10.

Подтверждаем выбор виндовс 10.

5. Выбираем...

Сегодня я хочу поделиться одной фичей - как скачать Windows 10 без программ и торрентов, используя официальный сайт Мелкософта.

На официальной странице нет возможности скачать iso образ напрямую. Но есть одна хитрость -для яблочников не работает основной инструмент создания и записи образа Windows 10 – Media Creation Tools. Microsoft предоставляет альтернативную загрузку образа для них в виде скачивания полноценного образа .

Что нужно сделать:

1. Заходим на официальную страницу в браузере гугл хром (можно в другом, всё одинаково).

2. Нажимаем на клавиатуре F12 и попадаем в инструменты разработчика. Нажимаем на эмуляцию мобильных устройств. Тоже самое можно сделать используя горячие клавиши Ctrl + Shift + M

3. Обновляем страницу F5

4. Оп-па! Перед нами появилась новая возможность

5. Выбираем...

Metasploit – руководство пользователя

Ноя 15

- 24 910

- 7

Это неофициальный перевод руководства пользователя Metasploit на русский язык. Перевод может содержать неточности. Оригинал статьи на английском языке находится тут, на официальном сайте правообладателя.

Содержание

Сравнение версий продукта

Начало работы с Metasploit

- Основные понятия и термины

- Работа Metasploit Pro

- Доступ к Metasploit Pro через веб-интерфейс

- Доступ к Metasploit...

Статья Анонимная точка доступа: OrangePi

Ноя 15

- 13 883

- 19

Приветствую гостей и постояльцев Codeby.net!

В этой статье, мы поговорим об одноплатных компьютерах и их практическом применении. Название статьи, говорит само за себя, поэтому, для начала – такая картинка:

Содержание этой статьи будет посвящено тому, как на базе одноплатного компьютера Orange Pi Zero сделать анонимную, домашнюю точку доступа в сеть, включая .onion диапазон сайтов.

Orange Pi Zero, что может быть проще?

Я взял плату с 512 RAM на борту + корпус, стоковая антенна, довольно печальная по характеристикам, и я решил немного ее усовершенствовать - отверстие в корпусе и RP-SMA пигтейл.

В итоге, получилось так:

Позже, я решил, что анонимная AP будет базироваться не на стоковой антенне, а на внешнем Wi-Fi адаптере TP-Link 722 V 1.0 с антенной на 12 dBi.

Приступим к настройке, для начала, возьмем образ ОС ARMBian и запишем её на флэшку, в сети по этому поводу информацию не составит труда отыскать, не заостряем на этом внимание. Но, ссылочку...

В этой статье, мы поговорим об одноплатных компьютерах и их практическом применении. Название статьи, говорит само за себя, поэтому, для начала – такая картинка:

Содержание этой статьи будет посвящено тому, как на базе одноплатного компьютера Orange Pi Zero сделать анонимную, домашнюю точку доступа в сеть, включая .onion диапазон сайтов.

Orange Pi Zero, что может быть проще?

Я взял плату с 512 RAM на борту + корпус, стоковая антенна, довольно печальная по характеристикам, и я решил немного ее усовершенствовать - отверстие в корпусе и RP-SMA пигтейл.

В итоге, получилось так:

Позже, я решил, что анонимная AP будет базироваться не на стоковой антенне, а на внешнем Wi-Fi адаптере TP-Link 722 V 1.0 с антенной на 12 dBi.

Приступим к настройке, для начала, возьмем образ ОС ARMBian и запишем её на флэшку, в сети по этому поводу информацию не составит труда отыскать, не заостряем на этом внимание. Но, ссылочку...

Статья Установка ArchLinux через Wi-Fi

Ноя 13

- 18 064

- 23

Обычно я ставлю Arch подключившись к инету шнурком. Но бывает что нету проводного интернета под рукой. Тогда приходится подключаться к сети через Wi-Fi. У меня случилась оказия, и я решил проверить, работает ли подключение к вай-фай из образа, поскольку сам уже стопитсот лет не подключал так.

Как обычно, запускаем установку,

Дожидаемся входа в терминал, и набираем последовательно команды:

Откроется wifi-menu со списком доступных точек. Выбираем нужную точку и нажимаем «ок».

Вводим пароль от точки.

Выбираем имя нового подключения.

Подтверждаем создание нового подключения.

При следующем подключении нам нужно будет всего лишь выбрать SSID и ввести пароль.

Теперь проверим есть ли у нас соединение с интернетом, введём

Как видим интернет у нас есть, и мы можем спокойно продолжить установку Arch Linux.

Как обычно, запускаем установку,

Дожидаемся входа в терминал, и набираем последовательно команды:

Код:

# modprobe wl

# depmod -a

# wifi-menu

Откроется wifi-menu со списком доступных точек. Выбираем нужную точку и нажимаем «ок».

Вводим пароль от точки.

Выбираем имя нового подключения.

Подтверждаем создание нового подключения.

При следующем подключении нам нужно будет всего лишь выбрать SSID и ввести пароль.

Теперь проверим есть ли у нас соединение с интернетом, введём

Код:

ping 8.8.8.8

либо

ping ya.ru

Как видим интернет у нас есть, и мы можем спокойно продолжить установку Arch Linux.

Конкурс MITD атака на Андроид приложения

Ноя 12

- 5 721

- 2

Статья для участия в конкурсе Тестирование Веб-Приложений на проникновение

Недавно был обнаружен новый вид атаки, а именно: Man-In-The-Disk, с помощью которого можно скомпрометировать любые Android приложения. В данной статье, будет рассказано, как с помощью простого приложения можно атаковать другие приложения через Внешнее Хранилище. Для того что бы начать, нужно повторить основы безопасности.

ОСНОВЫ БЕЗОПАСНОСТИ АНДРОИД ПРИЛОЖЕНИЯ

Главная концепция — изолирование одного приложения от другого:

Фреймворк Андроида имеет сотни разрешений для разных приложений. И конечно же, самые большие привилегии доступны уже предустановленным приложениям, таким как Радио или Медиа:

Но для чего Андроиду нужно Внешние Хранилище?

Недавно был обнаружен новый вид атаки, а именно: Man-In-The-Disk, с помощью которого можно скомпрометировать любые Android приложения. В данной статье, будет рассказано, как с помощью простого приложения можно атаковать другие приложения через Внешнее Хранилище. Для того что бы начать, нужно повторить основы безопасности.

ОСНОВЫ БЕЗОПАСНОСТИ АНДРОИД ПРИЛОЖЕНИЯ

Главная концепция — изолирование одного приложения от другого:

Фреймворк Андроида имеет сотни разрешений для разных приложений. И конечно же, самые большие привилегии доступны уже предустановленным приложениям, таким как Радио или Медиа:

Но для чего Андроиду нужно Внешние Хранилище?

- Совместное использование медиафайлов между приложениями

- Передача файлов между смартфоном и ПК

- Совместимость с ограниченными внутренними запоминающими устройствами

- Скрыть текущий размер приложения

Статья BackdoorMan — обнаружение вредоносных сценариев

Ноя 12

- 3 531

- 0

Обнаружение вредоносных сценариев: BackdoorMan

Главная задача BackdoorMan — помочь веб-мастерам и разработчикам обнаруживать вредоносные сценарии в файлах их сайтов, потому что подавляющему большинству хакеров свойственно оставлять бэкдор на сайте, который они уже взломали. Бэкдор позволяет хакерам сохранять доступ на сайт, даже если владелец сайта сменил пароль аккаунта. Сценарии бэкдора могут занимать от двух строчек кода до сотни и могут сливаться с сотнями файлов, что делает их обнаружение очень непростой задачей, особенно, если бэкдор является неактивным. Существуют общепринятые способы и инструменты для противодействия бэкдорам, включают grep, но BackdoorMan автоматизирует все описанное выше и делает его даже более простым (по крайней мере, я на это надеюсь).

Свойства BackdoorMan

- Оболочки обнаруживают по имени файла...

Статья BackBox – дистрибутив для пентеста, основанный на Ubuntu

Ноя 12

- 5 513

- 0

Основанный на Ubuntu PenTest Linux дистрибутив

BackBox – дистрибутив Linux для пентеста, основанный на Ubuntu, который также ориентирован на оценку безопасности и предоставляет набор инструментов для анализа сетевых и информационных систем. Среда рабочего стола BackBox включает в себя полный набор инструментов, необходимых для этического хакинга и проверки безопасности.

Главная задача BackBox — предоставление альтернативной, хорошо настраиваемой и исполнительной системы. BackBox использует легкий менеджер окон Xfce.

Он включает в себя самые используемые инструменты безопасности и анализа Linux, направленные на множество целей, в диапазоне от веб-приложений до сетевого анализа, от стресс-тестов до пассивного прослушивания сети, а также включающие в себя оценку уязвимости, форензик анализ компьютера и эксплуатацию.

Часть преимуществ данного дистрибутива идет из ядра репозитория Launchpad, которое постоянно обновляется до последней стабильной версии самых популярных и используемых инструментов этического взлома. Интеграция и развитие новых инструментов в дистрибутиве следует объединению открытого исходного кода, а именно...

BackBox – дистрибутив Linux для пентеста, основанный на Ubuntu, который также ориентирован на оценку безопасности и предоставляет набор инструментов для анализа сетевых и информационных систем. Среда рабочего стола BackBox включает в себя полный набор инструментов, необходимых для этического хакинга и проверки безопасности.

Главная задача BackBox — предоставление альтернативной, хорошо настраиваемой и исполнительной системы. BackBox использует легкий менеджер окон Xfce.

Он включает в себя самые используемые инструменты безопасности и анализа Linux, направленные на множество целей, в диапазоне от веб-приложений до сетевого анализа, от стресс-тестов до пассивного прослушивания сети, а также включающие в себя оценку уязвимости, форензик анализ компьютера и эксплуатацию.

Часть преимуществ данного дистрибутива идет из ядра репозитория Launchpad, которое постоянно обновляется до последней стабильной версии самых популярных и используемых инструментов этического взлома. Интеграция и развитие новых инструментов в дистрибутиве следует объединению открытого исходного кода, а именно...

Автоматическая инъекция SQL и инструмент захвата базы данных: sqlmap

Ноя 12

- 7 985

- 0

Sqlmap является открытым инструментом для проведения пентестов, который автоматизирует процесс обнаружения и эксплуатации SQL инъекций, а также процесс захвата серверов базы данных. Он идет с мощным встроенным движком обнаружения и с множеством свойств для выполняющего пентест. Также в нем присутствует широкий диапазон коммутаторов, начиная с fingerprinting базы данных и более обширной выборки данных из нее, и заканчивая получением доступа к лежащей в основе файловой системе и выполнением команд в операционной системе с помощью out-of-band соединения.

Это заинтересует вас:

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 5 992 (пользователей: 5, гостей: 5 987)