Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Сбор информации - OSINT

Конкурс [ Пишем Hack-Tools ] - многопоточный сканер IP-диапазонов. Эволюция.

Ноя 05

- 8 212

- 5

Статья для участия в конкурсе Тестирование Веб-Приложений на проникновение

Приветствую тебя читатель!Сегодня мы окунёмся в настоящую эволюцию, и напишем целых три программы, от простого к более сложному.

В арсенале любого хакера одним из важнейших инструментов является сканер открытых портов IP-адресов. Сканер портов – это программа, написанная для поиска хостов в сети, у которых есть открытые, интересующие хакера порты. Применяется для предварительной разведки, с последующим проникновением через уязвимости или админпанели.

У разных портов бывает разное назначение. Приведу буквально несколько примеров:

21 — FTP (File Transfer Protocol) Протокол передачи файлов. FTP позволяет подключаться к серверам, просматривать содержимое...

Статья [ Пишем Hack-Tools ] - многопоточный сканер портов

Окт 27

- 11 040

- 21

Приветствую всех читателей!

Начну с того, а зачем изобретать велосипед, если их уже куча написана? Все мы понимаем, что велосипеды разные - чёрные, белые, красные )))

Когда я посмотрел примеры многопоточных сканеров, то понял, что большая часть из них имеет диапазон типа

Сканеры же, имеющий подобранные порты типа [21, 22, 23, 25, 38, 43, и т.д. были однопоточными, и работали весьма медленно...

В итоге я решил собрать новый велосипед из старых запчастей. Я хотел следующее:

1) Простой короткий код

2) Многопоточность

3) Указания нужных портов

Погнали:

Подключаем модуль threading для работы с потоками. Подключаем модуль socket для работы с сокетами (интерфейс...

Начну с того, а зачем изобретать велосипед, если их уже куча написана? Все мы понимаем, что велосипеды разные - чёрные, белые, красные )))

Когда я посмотрел примеры многопоточных сканеров, то понял, что большая часть из них имеет диапазон типа

for port in range(1,100): , значит перебор портов будет с 1 по 99. Если мне понадобится порт например 20000, то при попытке записи ]for port in range(1,20001): сканер загнётся от переполнения памяти и невозможности создания нового потока.Сканеры же, имеющий подобранные порты типа [21, 22, 23, 25, 38, 43, и т.д. были однопоточными, и работали весьма медленно...

В итоге я решил собрать новый велосипед из старых запчастей. Я хотел следующее:

1) Простой короткий код

2) Многопоточность

3) Указания нужных портов

Погнали:

Подключаем модуль threading для работы с потоками. Подключаем модуль socket для работы с сокетами (интерфейс...

Soft Узнаем все о пользователях VkFind

Сен 19

- 11 730

- 21

Это мощный комбайн, который ускоряет процесс сбора информации о пользователе / участников групп / встреч / друзей и д.р.

Работает в двух режимах: с одной и с ∞ количеством ссылок

Работает в двух режимах: с одной и с ∞ количеством ссылок

- "Получить id" - вырезает id страницы из ссылок

- "Андрей Доменов" или

- или "Стена" "ВКонтакте" и многих других

- "Найти все сообщения..." - открывается вкладка в браузере по умолчанию со вставленным id

- Там может быть много информации - как человек был подписан ранее(имя остается старое), ссылки из новостных групп, кто-то фотки выкладывает, комментарии, любовные послание, а у кого-то резюме с адресом проживания...

Статья SQLMAP-обнаружение и эксплуатация SQL инъекции: детальное разъяснение (часть 1)

Сен 17

- 28 815

- 11

SQLMAP-обнаружение и эксплуатация SQL инъекции: детальное разъяснение (2 часть)

Sqlmap является инструментом для тестирования на проникновение с открытым исходным кодом, который автоматизирует процесс обнаружения и эксплуатации недостатков SQL-инъекций и захвата серверов баз данных.

Он оснащен мощным механизмом обнаружения, множеством функций конечного тестировщика на проникновения и широким спектром коммутаторов, который начинается от определения базы данных и выбора данных из нее, вплоть до доступа к базовой файловой системе и выполнения команд в операционной системе через внеполосное соединение.

Будущее инструмента:

Sqlmap является инструментом для тестирования на проникновение с открытым исходным кодом, который автоматизирует процесс обнаружения и эксплуатации недостатков SQL-инъекций и захвата серверов баз данных.

Он оснащен мощным механизмом обнаружения, множеством функций конечного тестировщика на проникновения и широким спектром коммутаторов, который начинается от определения базы данных и выбора данных из нее, вплоть до доступа к базовой файловой системе и выполнения команд в операционной системе через внеполосное соединение.

Будущее инструмента:

- Полная поддержка систем управления базами данных MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase, SAP MaxDB, HSQLDB и...

Soft Seeker - Узнаем местоположение с высокой точностью.

Июл 20

- 116 497

- 225

Всем привет. Представляю вам скрипт "Seeker".

Разработчик -== thewhiteh4t

Страница разработчика -== thewhiteh4t/seeker

Seeker - Скрипт для поиска местоположения человека. Посредством перехода по ссылки , также используется ngrok.

Seeker использует HTML5, Javascript, JQuery и PHP для захвата информации об устройстве и геолокации с высокой точностью.

Точность полученной информации точна примерно до 30 метров.

Разработчик -== thewhiteh4t

Страница разработчика -== thewhiteh4t/seeker

Seeker - Скрипт для поиска местоположения человека. Посредством перехода по ссылки , также используется ngrok.

Seeker использует HTML5, Javascript, JQuery и PHP для захвата информации об устройстве и геолокации с высокой точностью.

Точность полученной информации точна примерно до 30 метров.

Он размещает поддельный веб-сайт на Apache Server и использует Ngrok , которая запрашивает разрешение на размещение, и если пользователь...Внимание!

- На iPhone по какой-то причине точность местоположения составляет около 65 метров.

- Так как на территории России сервисы ngrok и serveo заблокированы, то ссылку получить вы ни как не сможете. Одно из самых простых решений описано здесь.

Статья Наращиваем потенциал nmap (nmap+vulscan)

Июл 03

- 16 534

- 9

Приветствую всех кто зашёл в данную статью.

Я наконец-то смог выделить время для описании данной связки (хоть и за счёт своего рабочего времени, но не суть).

Начало

Всем знакома такая утилита как nmap. Она даже не нуждается в представлении, ибо любой эникейщих хоть раз в жизни её запускал, а пользователи данного ресурса скорее всего используют её даже в повседневной жизни.

А вот vulscan - это уже интереснее.

Как показали мои опыты с данным продуктом, процесс анализа происходит так:

Я наконец-то смог выделить время для описании данной связки (

Начало

Всем знакома такая утилита как nmap. Она даже не нуждается в представлении, ибо любой эникейщих хоть раз в жизни её запускал, а пользователи данного ресурса скорее всего используют её даже в повседневной жизни.

А вот vulscan - это уже интереснее.

Если пересказывать своими словами то, vulscan - это дополнительный модуль, состоящий из скрипта и 8-ми баз с записями об уязвимостях в формате csv.Vulscan - это модуль, который расширяет nmap до сканера уязвимостей. Опция nmap -sV обеспечивает обнаружение версии для каждой службы, которая используется для определения потенциальных недостатков в соответствии с идентифицированным продуктом.(Перевод с оф.сайта)

Как показали мои опыты с данным продуктом, процесс анализа происходит так:

- Nmap с ключом -sV...

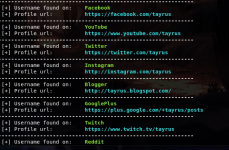

Статья Namechk - ищем человека по нику

Июн 09

- 12 190

- 7

Hello всем, решил поделиться с вами инструментом под названием namechk, который по нику ищет профиль на 100 сайтах, форумах и соц.сетях.

Инструмент основан на сайте:

Качать здесь:

Выдайте права:

Теперь давайте попробуем поискать:

Инструмент работает: А теперь кратко по функциям:

Искать доступные имена:

Искать доступные имена на вашем сайте(указанном):

Искать по списку:

Искать имена, которые используются:

Искать имена, которые используются, по листу:

Инструмент основан на сайте:

Код:

namechk.com

Код:

https://github.com/HA71/Namechk

Код:

chmod +x namechk.sh

Код:

./namechk.sh tayrus -fuИскать доступные имена:

Код:

./namechk.sh <username> -au

Код:

./namechk.sh <username> -au -co

Код:

./namechk.sh -l -au

Код:

./namechk.sh <username> -fu

Код:

./namechk.sh -l -fuSoft Samurai Email Discovery - Утилита для поиска e-mail адресов

Май 28

- 7 290

- 7

Всем привет! Сегодня хочу ознакомить Вас с небольшим фреймворком, написанным на Bash, целью которого является поиск почтовых ящиков.

Samurai Email Discovery – много писать о нем смысла не имеет, я лучше покажу.

Samurai Email Discovery – производит поиск адресов по трем векторам:

Обязательным является наличие в системе Lynx, установим его из репозиториев.

Запуск и использование:

Попробуем, выполнить поиск по названию компании:

По домену она отработала аналогичным образом, по Google доркам, поиск занял много времени, но и...

Samurai Email Discovery – много писать о нем смысла не имеет, я лучше покажу.

Samurai Email Discovery – производит поиск адресов по трем векторам:

- Google Dork – поиск по доркам Google

- Domain – поиск по доменному имени

- Company – поиск по названию/домену компании.

Код:

git clone https://github.com/0x3curity/SamuraiОбязательным является наличие в системе Lynx, установим его из репозиториев.

Код:

apt install lynxЗапуск и использование:

Код:

chmod +x samurai.sh

./samurai.shПопробуем, выполнить поиск по названию компании:

По домену она отработала аналогичным образом, по Google доркам, поиск занял много времени, но и...

Soft Striker - Сканер для получения различной информации

Апр 23

- 7 309

- 6

Добрый день,Уважаемые Форумчане и Друзья.

Встретился неплохой инструмент для новичков , хотя и другим он тоже может быть полезен. Автором его является известный пентестер UltimateHackers. Его вы можете узнать по работам над XSStrike,ReconDog.

За счёт встроенного модуля обхода защиты Cloudflare , Striker достаёт очень полезную информацию. Несмотря на определение ,что это инструмент нахождения уязвимостей , всё же больше он разведывательный. И его функционал выявления уязвимостей сильно ограничен конечно. Проведя несколько тестов , я не видел ,чтобы он что-то находил из этой задачи.

В разведывательном направлении , дела обстоят иначе , и сканер прекрасно справляется с такой работой. Если сравнить на этом этапе обычное сканирование цели nmap и striker , то последний ,больше информации позволяет получить.

Тем не менее,в опции входит следующее:

Встретился неплохой инструмент для новичков , хотя и другим он тоже может быть полезен. Автором его является известный пентестер UltimateHackers. Его вы можете узнать по работам над XSStrike,ReconDog.

За счёт встроенного модуля обхода защиты Cloudflare , Striker достаёт очень полезную информацию. Несмотря на определение ,что это инструмент нахождения уязвимостей , всё же больше он разведывательный. И его функционал выявления уязвимостей сильно ограничен конечно. Проведя несколько тестов , я не видел ,чтобы он что-то находил из этой задачи.

В разведывательном направлении , дела обстоят иначе , и сканер прекрасно справляется с такой работой. Если сравнить на этом этапе обычное сканирование цели nmap и striker , то последний ,больше информации позволяет получить.

Тем не менее,в опции входит следующее:

Check and Bypass Cloudflare

Retrieve Server and Powered by Headers

Fingerprint the operating system of Web...

Retrieve Server and Powered by Headers

Fingerprint the operating system of Web...

Категории блога

Пользователи онлайн

Всего: 425 (пользователей: 12, гостей: 413)