Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

🔥 Бесплатный курс от Академии Кодебай: «Анализ защищенности веб-приложений»

🛡 Научитесь находить и использовать уязвимости веб-приложений.

🧠 Изучите SQLi, XSS, CSRF, IDOR и другие типовые атаки на практике.

🧪 Погрузитесь в реальные лаборатории и взломайте свой первый сайт!

🚀 Подходит новичкам — никаких сложных предварительных знаний не требуется.Доступ открыт прямо сейчас — Записаться бесплатно

Аудит безопасности

Бесплатный Pentest вашей инфраструктуры

Фев 07

- 3 876

- 6

Бесплатно проверю вашу инфраструктуру на уязвимости. При этом буду использовать автоматические сканеры сетевых и веб-уязвимостей.

Сетевые уязвимости: OpenVAS, Nmap

Web-уязвимости: OWASP ZAP, Nikto, SSLScan, Arachni, sqlmap

По окончанию работ, вышлю вам на почту отчет о найденных уязвимостях

Тестирование не начнется, пока вы не выполните следующее правило:

- я должен убедиться, что ресурс принадлежит вам: для этого разместите на главной странице следующий код:

<a href="Форум информационной безопасности и защиты информации" target="_blank">Protected by ActionNum</a>

Сетевые уязвимости: OpenVAS, Nmap

Web-уязвимости: OWASP ZAP, Nikto, SSLScan, Arachni, sqlmap

По окончанию работ, вышлю вам на почту отчет о найденных уязвимостях

Тестирование не начнется, пока вы не выполните следующее правило:

- я должен убедиться, что ресурс принадлежит вам: для этого разместите на главной странице следующий код:

<a href="Форум информационной безопасности и защиты информации" target="_blank">Protected by ActionNum</a>

10 лучших сканеров уязвимостей для web-приложений

Фев 06

- 14 201

- 19

Всем доброго дня/вечера/ночи/утра. В этой статье хотел бы поговорить о сканерах уязвимостей, созданных специально для web-приложений. Эти сканеры - не что иное, как программы, работающие на основе известных уязвимостей, плюс они проводят небольшой фаззинг так называемым методом "черного ящика". А так как в наши дни web-приложения широко используются для бизнеса во всем мире, это делает их целью для хакеров разных рангов. Поэтому и созданы данные сканеры, дабы сомастоятельно попробовать обнаружить некоторые уязвимости своего приложения, закрыть их, и в какой-то мере обезопасить себя от мгновенного взлома. Статья будет основана на мнении определенных людей, и поэтому ты можешь не согласиться с ним!

Представляю 10 сканеров web-приложений, которыми стоит оперировать во время пентеста:

1.

Представляю 10 сканеров web-приложений, которыми стоит оперировать во время пентеста:

1.

Ссылка скрыта от гостей

. Это сканер, который поддерживает как обнаружение уязвимостей, так и их эксплуатацию. Выдает только подтвержденные уязвимости (после успешного...Kill Shot-Инструмент для тестирования на проникновение

Дек 07

- 6 877

- 9

Добрый вечер,Уважаемые Форумчане и Друзья.

Сегодня вам хочу представить интересный небольшой framework.

Создателем этого замечательного инструмента является Bahaabdelwahed.

Арабская школа пентеста.

В killshot входят многие модули расположенные для удобства тестирования в подменю.

Начинать работу стоит с команды help,которая выведет основное меню.

Подменю WebApp Vul Scanner представляет собой поиск уязвимостей Sql,Xss и Rce.

При этом надо указать параметры,которые обычно берутся при использовании модуля spider.

Port scanner представлен двумя инструментами сканирования с различными

Модуль Backdoor Generation опасен сам по себе,особо с ним не заигрывайтесь...

Сегодня вам хочу представить интересный небольшой framework.

Создателем этого замечательного инструмента является Bahaabdelwahed.

Арабская школа пентеста.

В killshot входят многие модули расположенные для удобства тестирования в подменю.

Начинать работу стоит с команды help,которая выведет основное меню.

Подменю WebApp Vul Scanner представляет собой поиск уязвимостей Sql,Xss и Rce.

При этом надо указать параметры,которые обычно берутся при использовании модуля spider.

Port scanner представлен двумя инструментами сканирования с различными

[0] Nmap Scan

[1] Unicorn Scan

Nmap Scan

[2] Nmap Os Scan

[3] Nmap TCP Scan

[4] Nmap UDB Scan

[5] Nmap All scan

[6] Nmap Http Option Scan

[7] Nmap Live target In Network

Unicorn Scan

[8] Services OS

[9] TCP SYN Scan on a whole network

[01] UDP scan on the whole network

[1] Unicorn Scan

Nmap Scan

[2] Nmap Os Scan

[3] Nmap TCP Scan

[4] Nmap UDB Scan

[5] Nmap All scan

[6] Nmap Http Option Scan

[7] Nmap Live target In Network

Unicorn Scan

[8] Services OS

[9] TCP SYN Scan on a whole network

[01] UDP scan on the whole network

Статья [0x07] Исследуем Portable EXEcutable [Пишем полноценный инфектор]

Дек 05

- 6 139

- 5

Доброго времени суток, форумчане! Эта статья является логическим продолжением сразу для двух статей - для статьи о DLL инъекциях и для статьи об инфицировании .exe файлов. Только задумайтесь, что будет, если смешать два этих способа? (Для полноценного понимания требуется изучение предыдущего материала, так как в нём приведены основы инфицирования, внедрения DLL и описание формата PE-файла)

Дисклеймер

ВНИМАНИЕ! Весь представленный ниже материал распространяется исключительно в образовательных целях. Автор и администрация форума не несут ответственности за ваши действия.

Дисклеймер

ВНИМАНИЕ! Весь представленный ниже материал распространяется исключительно в образовательных целях. Автор и администрация форума не несут ответственности за ваши действия.

[COLOR=rgb(226, 80...

Статья [0x06] Исследуем Portable Executable [DLL инъекции]

Дек 01

- 7 102

- 4

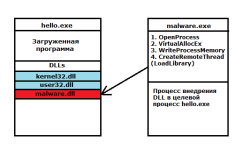

Салют, друзья! На дворе 2018 год, а мы с вами начинаем изучать DLL инъекции

DLL Injection

Что же за DLL-инъекции, то такие? Для начала, нужно рассказать, что такое DLL.

DLL (Dynamic Link Library) - исполняемый модуль, в котором хранятся функции, используемые программой. Да! Их просто вынесли в отдельный исполняемый модуль. DLL'ки загружаются программой, а после этого используются функции, которые экспортирует DLL. Пример DLL - kernel32.dll в нём хранятся основные функции Windows API.

При загрузке/выгрузке DLL вызывается определённая функция этой DLL. Её обычно называют инициализирующей и по умолчанию она носит имя...

Статья BackdoorMan — обнаружение вредоносных сценариев

Ноя 12

- 2 906

- 0

Обнаружение вредоносных сценариев: BackdoorMan

Главная задача BackdoorMan — помочь веб-мастерам и разработчикам обнаруживать вредоносные сценарии в файлах их сайтов, потому что подавляющему большинству хакеров свойственно оставлять бэкдор на сайте, который они уже взломали. Бэкдор позволяет хакерам сохранять доступ на сайт, даже если владелец сайта сменил пароль аккаунта. Сценарии бэкдора могут занимать от двух строчек кода до сотни и могут сливаться с сотнями файлов, что делает их обнаружение очень непростой задачей, особенно, если бэкдор является неактивным. Существуют общепринятые способы и инструменты для противодействия бэкдорам, включают grep, но BackdoorMan автоматизирует все описанное выше и...

Статья [0x03] Исследуем Portable Executable [Создаём программу без компилятора (часть 1)]

Окт 28

- 26 343

- 9

Доброго времени суток, друзья. В прошлой статье, мы изучили принципы виртуальной адресации и процесс загрузки исполняемого файла в память. Ну а эта статья (и следующая), создана для того, чтобы закрепить полученный в двух прошлых статьях материал. В этой статье нас ожидает программирование на машинных кодах, глубокая работа с памятью, сборка таблицы импорта вручную и т.д.. Сделаем мы это путём создания вручную собственного исполняемого .exe файла без использования средств сборки (компилятора и линкера), а используя только Hex-редактор. Для полноценного понимания нынешней статьи, прочитайте две предыдущих. Ну-с, приступим.

Подготовка

Для начала, если у вас нету hex-редактора, то скачайте его. Я же, использую бесплатный и...

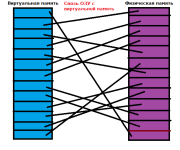

Статья [0x02] Исследуем Portable Executable [Загрузка PE-файла]

Окт 27

- 19 042

- 8

Доброго времени суток, читатели. В прошлой статье, мы поверхностно изучили строение и формат PE-файла. В этой статье, мы изучим виртуальную память, познакомимся с процессом загрузки PE-файла в память, изучим его структуру в памяти, а также изучим процесс импорта. Если вы не прочитали предыдующую статью, то обязательно прочитайте.

Виртуальная память

Статья [0x01] Исследуем Portable Executable (EXE-файл) [Формат PE-файла]

Окт 26

- 60 806

- 10

Доброго времени суток, форумчане. Сегодня, мы немного поговорим, рассмотрим и изучим под микроскопом структуру исполняемых файлов Windows (Portable EXEcutable, или просто PE), а в следующих статьях изучим технику модифицирования (инфицирования) PE-файлов, для того, чтобы исполнять свой собственный код после запуска чужого исполняемого файла (кстати, эта техника используется многими вирусами, для собственного "паразитического" распространения) и другие "хаки" с использованием знаний о структуре PE.

Portable EXEcutable

Portable Executabe файл (PE-файл) - это отдельный исполняемый модуль с расширением .exe (или .dll), получаемый в процессе сборки (компиляции и линковкии). В него включены код, ресурсы (иконки и другие данные)...